コンピューターのマイクロアーキテクチャーのジャングルに飛び込み、BIOSブートのハードウェア整合性を確保するための最も一般的なテクノロジーの1つであるIntel BootGuardがどのように機能するかを理解することを提案します。この記事では、テクノロジーの出現の前提条件に焦点を当て、すべての操作モードをリストし、それぞれのアルゴリズムについても説明します。すべてを順番に。

作成の履歴と前提条件

コンピューターの起動プロセスは、ユーザーが電源ボタンを押すことから始まり、アプリケーションで終わる、エグゼクティブ機器の制御がリンクからリンクに移される一連のイベントです。問題は、これらの各リンクが攻撃者によって侵害される可能性があることです。さらに、コンポーネントが攻撃されるのが早いほど、犯罪者はより自由に行動できるようになります。攻撃者がBIOSまたはブートローダーを自分の脆弱なものに置き換え、実際にコンピューターを「ブリック」に変えた攻撃の既知のケースがあります(これがこのタイプの攻撃がブリックと呼ばれる理由です)。コンピュータの起動プロセスを保護するために、多くの整合性チェッカーが作成されています。ただし、どのプログラムも違反者に正常に置き換えることができます。したがって、100パーセント信頼することは不可能です。したがって、ダウンロードの整合性を確保するために、より信頼性の高いハードウェアテクノロジを作成する必要が生じました。

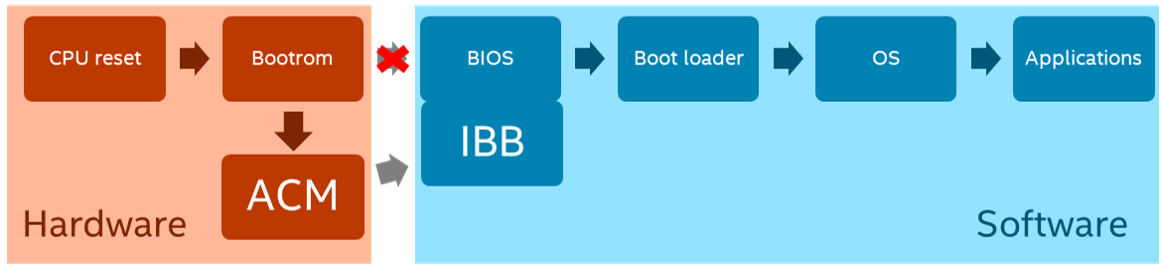

2013年、Intelは、コンピューターのブートにハードウェア保護を提供するためのオプションとして、BootGuardテクノロジーを新しいHaswellマイクロアーキテクチャに統合しました。Authenticated code module(ACM)ハードウェアモジュールがブートプロセスに追加され、ハードウェアメーカーは初期ブートブロック(IBB)を追加してBIOSを拡張する必要がありました。それ以降、コンピューターのブートチェーンにはACMが含まれ、これを使用してIBBがチェックされ、その後、制御がBIOSに転送されます。

動作モード

Boot Guard . , ACM IBB. , "" .

Boot Guard :

(Measured boot) , . TPM (Trusted platform module) — , , RSA, RSA.

(Verified boot) , . — , : . , . .

TPM (IBB), IBB. Boot Guard :

TPM

IBB

IBB

IBB

IBB

, —

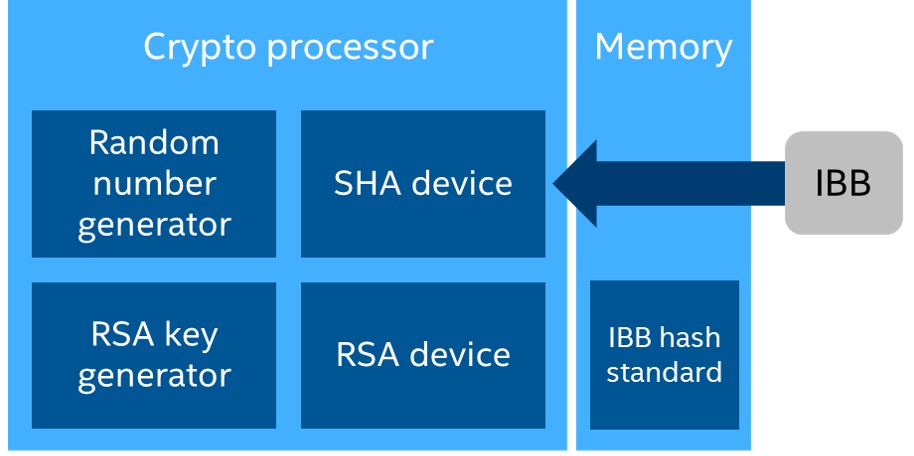

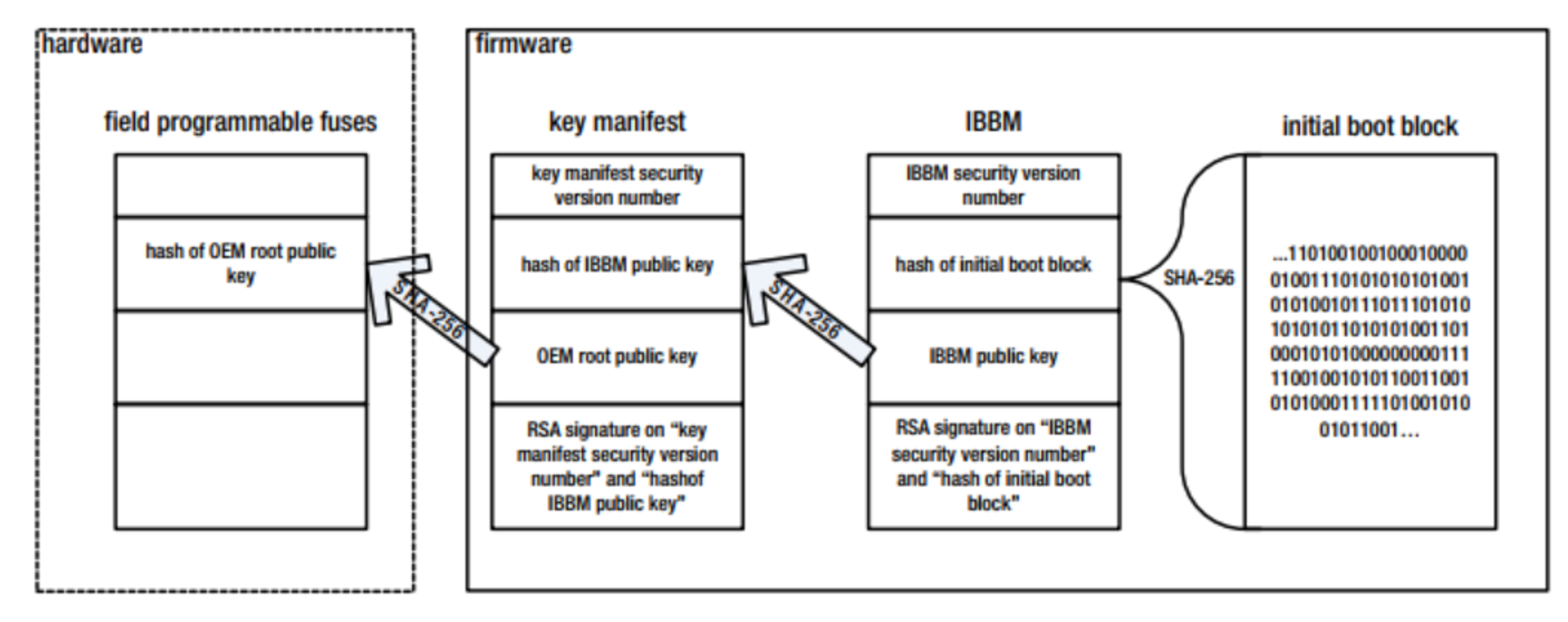

Boot Guard , (IBB) : IBB (IBBM) . IBB , IBB, RSA, RSA IBB. , RSA IBB, RSA , RSA RSA IBB. RSA . (ACM). Boot Guard :

ACM RSA .

. , . , .

RSA . .

RSA . .

RSA IBB . .

RSA IBB. .

IBB IBBM. .

.

.

結論として、Boot Guardのすべての魅力と信頼性にもかかわらず、このテクノロジーの構成はハードウェアメーカーに委託されていることを理解することが重要であることを付け加えたいと思います。2017年に、Boot Guardが正しく構成されておらず、BIOS整合性チェックをバイパスできる6つのマザーボードモデルが発見されました。コンピュータの世話をして、信頼できるハードウェアメーカーを選んでください!

記事を書くとき、次の文献が使用されました:

Ruan X. Platform Embedded Security Technology Revealed-Apress、Berkeley、CA、2014 .-- P. 263-ISBN 978-1-4302-6572-6