今日、誰もが次世代の5Gセルラーネットワークについて聞いたことがある。 5Gは、スクリプトのサポートの不可欠な部分であるインターネットの物事の。一般的に物事のインターネットとは何ですか?簡単に言えば、これは最小限の人間の介入で相互作用しなければならないデバイスのセットです。研究者は、5Gネットワークは、医療、 スマートシティ、交通渋滞制御、緊急サービス、産業運営など、さまざまなIoTシナリオに使用できると考えています。等 このようなシナリオを実装するために、5Gネットワークは、新しいネットワークアーキテクチャ、サービス、アプリケーション、およびその他のメカニズムを提供します。

同時に、このようなネットワークの設計で最も重要なタスクは、データの転送および保存中のセキュリティを確保することです。多くのシナリオで送信されることになっているマルチメディアコンテンツのセキュリティの問題に特に重要な注意を払う必要があります。現代の古典的な(非量子)暗号化手法は、現代のテクノロジーで使用するのに十分な堅牢性を備えています。しかし、量子コンピューティングの急速な発展には疑問が投げかけられています , , . . - , 5G.

. - , , - , . , N . : «» ( ) «» ( ). « » . , , . .

S-

- . . .

S-, B :

, : N, , «» « ». N.

B S-, R.

R , S.

S- R S.

:

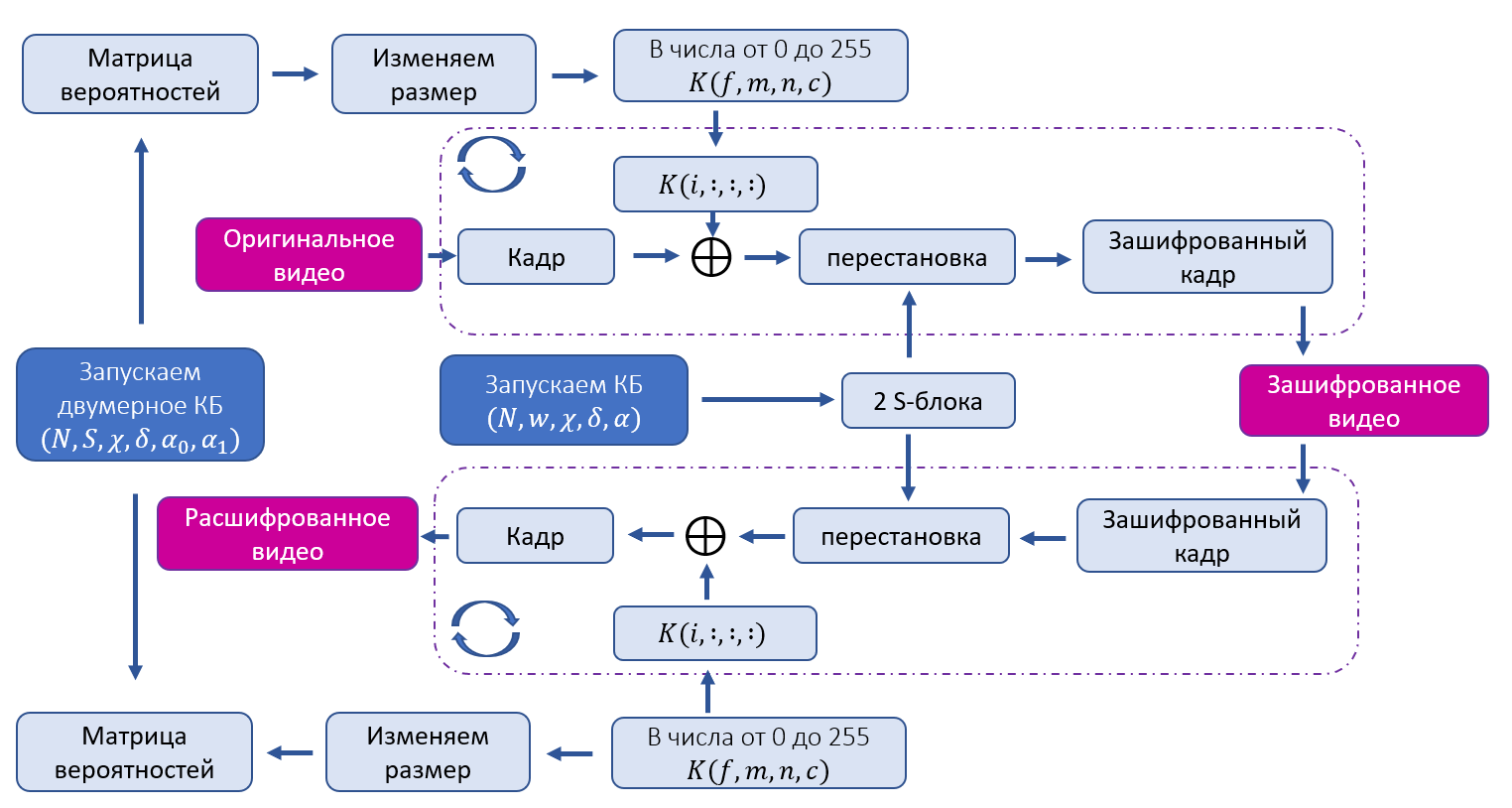

, 5G. , f m x n 3 :

, : N, , , “” “ ”. N × N.

.

K 0 255.

xor ( ) K.

S- n m .

S-

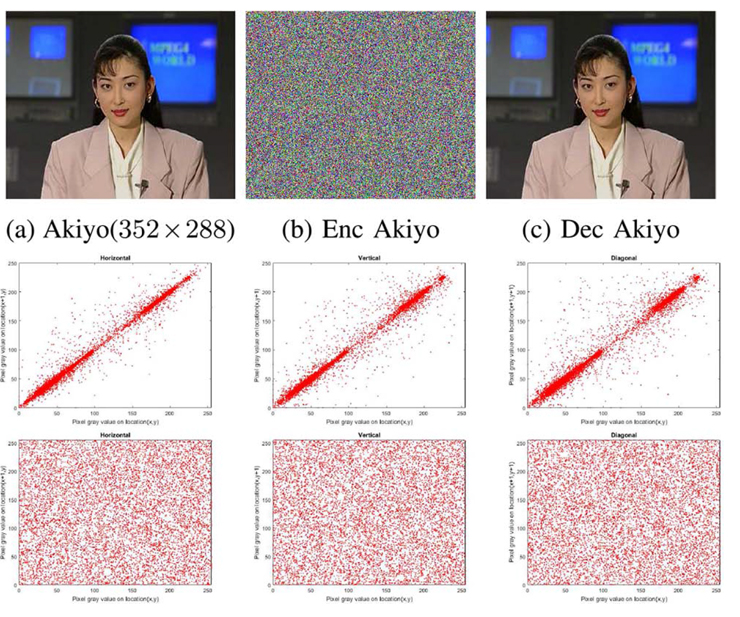

. .

. () () . , , .

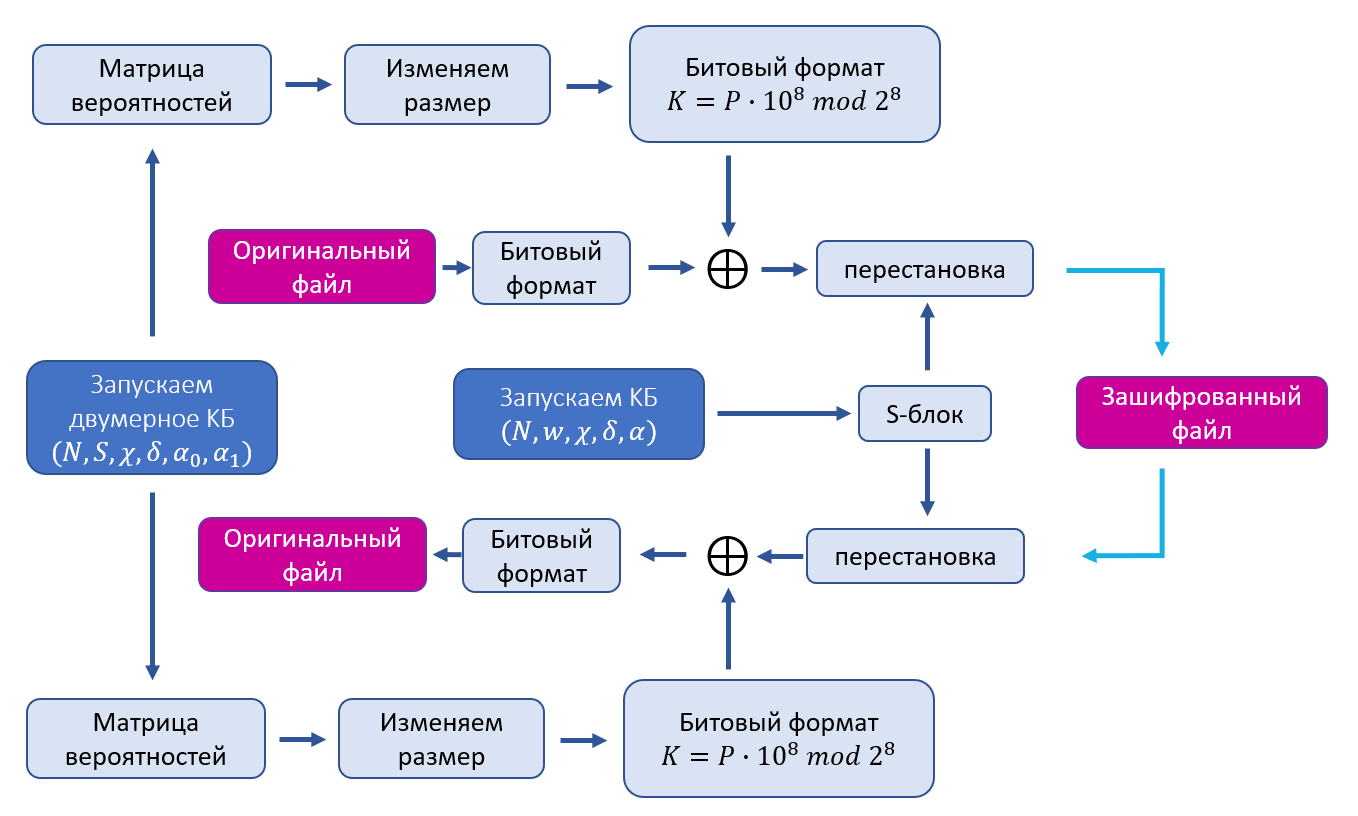

5G. : , , , .., . BF :

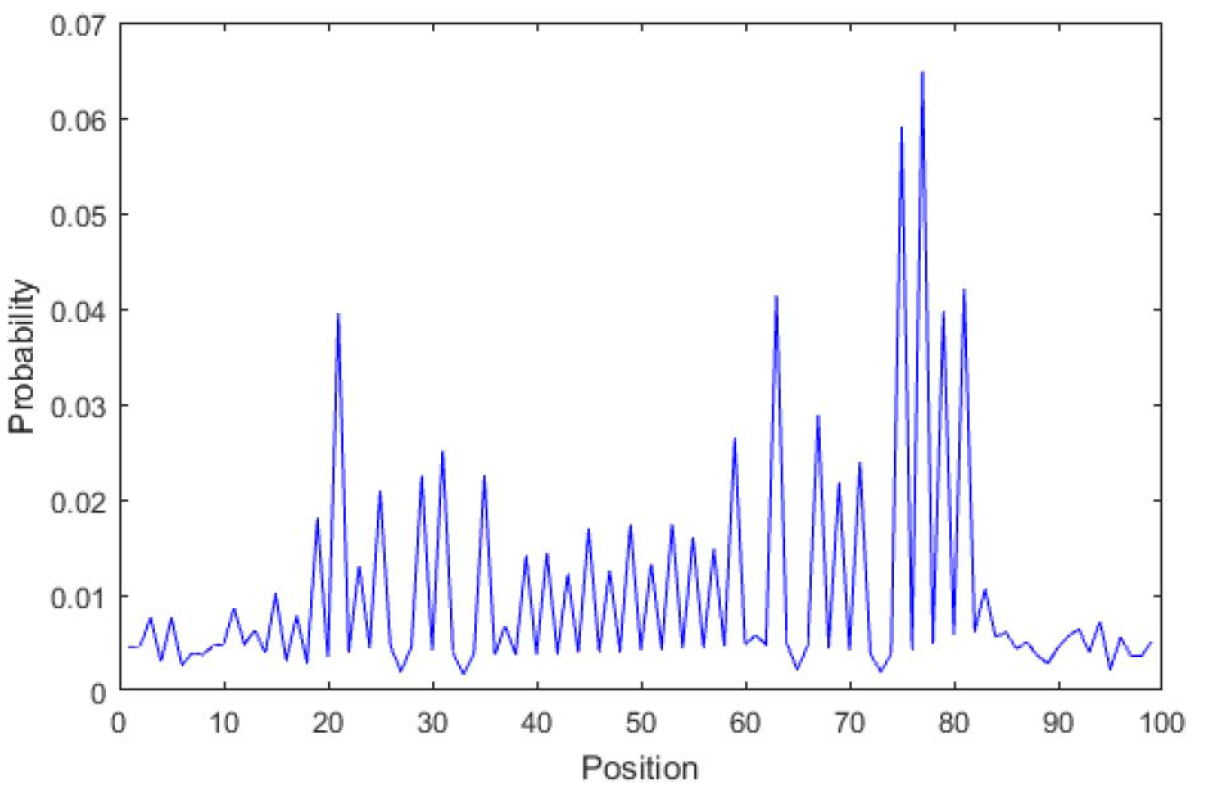

P N × N ( 1 ).

P PK length(BF) / 8.

PK K.

xor ( ) BF K.

S- 256

S- .

. .

5G

結論として、元の作業ではこれらのアルゴリズムが5Gネットワークでの使用を提案されているという事実にもかかわらず、他のネットワークやシステムでの使用を禁止するものは何もないことに注意してください。したがって、近い将来、そのようなアルゴリズムが私たちの日常生活の一部になるとしても驚かないでください。