コンピュータは常に戦場でした。ハッキングと保護の永遠の戦いは、最初の大量のPCの登場から始まり、人類が存在する限り続きます。最初のハッカーは、コンピューティングを最適化し、より効率的な操作モードを見つけ、コンピューターのわずかな機能を最大限に活用する方法を探している研究者でした。その後、「ハッカー」という用語はありませんでした。「ハッキング」に従事していた人々は、システムプログラマーおよびマイクロコンピューターのプログラマーと呼ばれ、余分なバイトごとにビートし、低レベルで書き込みます。

エンターテインメントが悪意のあるものになり、その後セルフサービスになった時期を言うのは難しいです。当初、データやハードウェアへの損害は利益につながりませんでした。なぜなら、ウイルスを書くことは多くの孤独であり、良い意味でのアマチュアであり、人々は利益を求めていなかったからです。

ネットワークはすべてを変えました...

EDRの前提条件

非常に長い間、コンピューターウイルスは非常に特殊なプログラムでした。彼らは限られたリソースで弱いコンピューターの非常に窮屈な状況で生き残る必要がありました、ウイルスの作者はアセンブラーの達人でした、彼らは低レベルでコンピューターのすべての微妙さを完全に知っていました。しかし、コンピューターはより強力になり、ネットワークで接続され、すべてが大金の匂いがしました。ハッキングが開始され、現在は深刻で大規模なビジネスであり、脆弱性は高額で販売されており、コンピューターネットワークの主なトラフィックはDDoSです。攻撃に対する防御も大きなビジネスになっています。アンチウイルスソフトウェアがフロッピーディスクで購入され、1台のコンピュータのみを保護していた時代は終わりました。 「ウイルス」と「アンチウイルス」の概念そのものがすでに時代遅れになり、組織全体が攻撃の標的になりつつあり、これはもはや単一の愛好家ではありません。

しかし、攻撃プログラムは長い間特定されたままであり、それらの特徴的なシグネチャ、動作パターン、および攻撃ベクトルによって認識できました。古代の「dosovskiy」の原則に従って機能するアンチウイルスは非常に効果的でした。ヒューリスティック分析により、暗号化された多形性ウイルスをすばやく見つけることができます。セキュリティスペシャリストは、非定型のネットワークトラフィック、ユーザーアカウントの疑わしいアクティビティ、コンピュータ上の疑わしいプログラムの存在など、悪意のあるアクティビティのさまざまな兆候の包括的な分析に基づいて、新しい保護方法を開発しました。SIEM(セキュリティ情報およびイベント管理)システムは 、企業のネットワークログを分析することにより、感染したコンピューターを識別します。そしてローカルシステム EPP(Endpoint Protection Platform)は、従来のアンチウイルスとファイアウォールの原則に従って、従業員の職場で秩序を維持します。

すべてが制御されているように見えますが、問題は反対側から発生しました。

幼い頃のケビン、警察署からの写真

有名な ケビン・ミトニックの時代から-古典的な社会工学は、今日にうまく適用されているだけでなく、時代とともに発展しています。ドアを開けたり、泥棒が要求するコマンドを入力したりすることに同意する不注意な従業員を見つけるために、会社に属するすべての番号に自分で電話をかける必要はなくなりました。最も単純なスクリプトは何万もの偽の電子メールを送信し、ボットはインスタントメッセンジャーとソーシャルネットワークをノックし、フィッシングサイトは豊富なパスワードを収集します。このような攻撃には特別な署名はなく、ファイアウォールログで追跡することはできません。事前に選択された会社の特定のセキュリティ対策のために作成された高度に専門化されたプログラムも、アラームを発生させることなくアンチウイルスによって渡されます。

最近では、2013年に、SymantecはThripと呼ばれるハッカーグループの活動を調査し ました。..。彼らの行動は、おなじみの痕跡を残し、現代のセキュリティシステムでよく知られている従来の「ハッカーソフトウェア」を実際に使用しなかったため、非常に成功しました。これらのハッカーは、ソーシャルエンジニアリングを使用して組織に侵入します。管理者権限を取得するために、通常のユーティリティは、異なるハックで同じ署名を公開することなく、一度変更されます。さらに、このようなプログラムやスクリプトは非常に短時間使用され、痕跡を残さずに削除されます。さらに悪いことに、RAMにのみ存在し、コードをファイルに書き込んだり、レジストリにデータを保存したり、標準のpowershellを呼び出して動作させたりすることはありません。 exeまたはwmic.exe。これらは従来のアンチウイルスのアラームを発生させません。システムに入った後、最も一般的なユーティリティユーティリティが使用されます。これはセキュリティポリシーで許可されています。たとえば、Thripは修正された浸透テストプログラムを使用して浸透しました Mimikatzは、「Cを学習し、Windowsセキュリティを試すように設計されています」。次に、侵害されたコンピュータをリモート制御するために、PsToolsパッケージのMicrosoftのPsExecユーティリティ と別の完全に合法的なプログラムである LogMeInを使用しました。データを盗むために、彼らは狡猾なスパイウェアではなく、最も一般的なWinSCPFTPクライアントを使用しました 。

このようなアクティビティは、SIEMやEPPなどのツールではほとんど見えません。

EDRのしくみ

同じ2013年に、 Anton Chuvakin(モスクワ州立大学の物理学部を卒業し、海外で働いているロシアのコンピューターセキュリティスペシャリスト)は、ハッカーの攻撃を防ぐための新しいカテゴリのツールを選び出し、ETDR(Endpoint Threat Detection&Response)と呼ぶことを提案し、後に略称EDRが一般に受け入れられるようになりました。 ..。エンドポイントとは、サーバー、デスクトップワークステーション、ラップトップ、およびスマートフォンを指します。

Anton Chuvakin

EDRは、他のより伝統的な保護方法とどのように異なりますか?

EDRとSIEMの主な違いは、特定のコンピューターで発生するローカルデータとログイベントの処理です。 SIEMは、組織内のグローバルネットワークトラフィックを監視するため、このシステムで個々のコンピューターからデータを収集するには、非常にコストがかかり、電力がかかりすぎます。

実際、これは、疑わしいトラフィックアクティビティを監視し、既知の悪意のあるプログラムを検索する通常のアンチウイルスとEPPシステムの論理的な開発です。しかし、アンチウイルスが起動時に悪意のあるソフトウェアをキャッチすると、EDRツールはさらに深くなります。

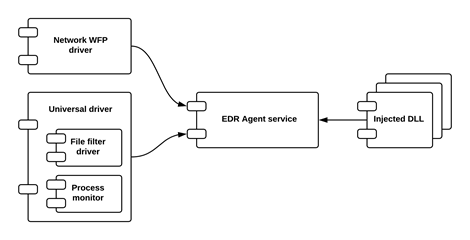

任意EDRシステムは、いくつかの一般的なモジュールで構成され、の相互作用は、ソースコードを掲載コモドサイバーセキュリティ、からEDRの例使用して分解することができる オープンEDRを 共有する:

- コアライブラリ-主要な機能を含み、システムのコアである基本的なフレームワーク。

- EDRエージェントサービス-EDRアプリケーション自体。

- プロセスモニター-さまざまなプロセスに挿入され、API呼び出しとそれを操作するためのツールをインターセプトするDLLライブラリ。

- ファイルフィルタードライバー-ファイルシステムのI / O要求をインターセプトし、レジストリへのアクセスを監視し、EDRコンポーネントと設定などを保護するミニファイルシステムフィルター。

- ネットワークモニター-ネットワークアクティビティを監視するためのコンポーネント。

柔軟な設定により、誤警報を除外し、組織内の特定のネットワークに合わせてシステムを調整できます。システムのコアは、Rootkitなどの「ハッカーテクノロジー」を使用して非常に深いレベルに埋め込まれています。

署名とヒューリスティック分析に加えて、EDRはシステムを継続的にスキャンしてIoC (侵害の指標)とIoA (攻撃の指標)を探し 、侵入の試みを示す可能性のある特定の兆候を追跡します:フィッシングメール、疑わしいIPへのアクセス-アドレス、悪意のあるファイルのハッシュの追跡、レジストリ値など。

これはすべて、通常のアンチウイルスやファイアウォールとそれほど変わらないようです。あんまり。

人工知能は警戒している

非営利団体 MITRECorpは、サイバー犯罪者がシステムに侵入する際に収集された企業ネットワークとエンドポイントのスキャン、侵入テストと独自の調査のログから大量のデータを蓄積し、それらを整理して主な攻撃戦術を特定しました。データベースの最初のバージョンは2013年に発表され、毎年拡張および補足されました。

脅威インテリジェンスとは、スキャンされたEDRデータが、既知の攻撃者の戦術と照合されたときに分析されることを指します。MITER ATT&CKパターンと正の相関がある場合 、システムはアラームを発し、必要に応じて、脅威をサンドボックスにカプセル化し、疑わしいマシンをコンピューターネットワークから切断します。同時に、非常に詳細で体系化されたログの収集により、セキュリティエンジニアは、侵入者がシステムに侵入したという事実を検出し、インシデントをさらに調査することで、違反をすばやく見つけることができます。

最近、英国の会社 Micro Focus Internationalは、情報セキュリティの現在の傾向に関するレポートを発表しました 。 15項目の調査は、さまざまな国の数百人の専門家に送信されました。 90%がMITRE ATT&CKベースを使用し、93%がAIおよびMLテクノロジーを使用していることが判明しました。

AIを活用したデータ分析により、脅威インテリジェンスから脅威ハンティングまで、次のレベルに進むことができます。セキュリティの専門家は、自社のインフラストラクチャに対するさまざまな攻撃をシミュレートし、脆弱性を事前に特定して、それらを強化するための措置を講じます。

セキュリティにおけるAIアプリケーションのもう1つのベクトルは、従業員の行動の分析です。

従業員のアカウントでの通常の活動のマップが作成され、それに従って、彼のトラフィックと実行中のプログラムはほぼ毎日同じになります。そして、彼が深夜にログインし、彼にとって異例のソフトウェアを起動し、インターネット上の不明なアドレスにアクセスしようとしたことが突然判明した場合、システムはアラームを発し、アカウントをブロックする可能性があります。

未来は近い

カナダのサイエンスフィクション作家、ピーターワッツは、近い将来に行われる悲観的なリフターズの三部作で、人工基質上で培養された大脳皮質の神経細胞からなる巧妙なゲルである「ブラウン」について説明しています。科学者たちは、人間の脳のように接続を形成し、それに基づいて高性能のバイオコンピューターを作成し、コンピューターのニューラルネットワークを凌駕することを学びました。三部作の主な陰謀は、そのようなデバイスの「思考」の特性に関連していますが、それらのアプリケーションの1つの領域についてのみ説明します。

将来的には、コンピューターウイルスとネットワーク攻撃によってすべての情報チャネルがブロックされ、現代の理解ではインターネットは存在しなくなりました。次に、アンチウイルスとして、単純な暗号化と多態性にだまされない「スマートゲル」を採用し、ハッキングパターンをその場で追跡し、すぐに停止しました。この措置により、コンピューターネットワークからそのような脅威が完全に排除されました。

知るか。たぶん、MITREや機械学習が収集するようなデータベースは、Peter Wattsが想像したよりも早くインターネットからウイルスを取り除くのでしょうか?ただし、サイバー犯罪者はAIテクノロジーを使用することもできます。さらに、彼らがすでにそれらを習得しているという証拠があります...