イントロ

今日、私たちは皆、ある程度のトロイの木馬の脅威にさらされています。家の下の最寄りの店で購入したデバイスは、消費者としてだけでなく、攻撃者としての目的にも役立ちます。したがって、脅威はトロイの木馬と呼ばれます。古代ギリシャの神話では、一見するとそのように見える贈り物の助けを借りて要塞全体を占領する場合があります。現代のユーザーのデータのキャプチャについて何が言えますか:パスワード、必要条件、プライベートメッセージ。

トロイの木馬には、ソフトウェアとハードウェアの2つの主要なタイプがあります。ソフトウェアトロイの木馬は、合法的なソフトウェアを装った一種のマルウェアです。原則として、これは無料のソフトウェアまたは電子メールの添付ファイルのエミュレーションであり、このプログラムをインストールすると、PC、個人データ、トランザクションなどの完全な制御という隠された真のタスクを実行できます。ハードウェアトロイの木馬は、ほぼ同じ目標を追求します。これは、デバイスの電気回路の悪意のある変更です(ほとんどの場合、データとパスワードを盗むことを目的としています)。未確認の店舗からキーボードを購入したとします。このデバイスには、入力された文字を無線通信を介して攻撃者に送信できるアンテナ(任意の無線送信機)が組み込まれています。一般に、この問題はしばしば発生します、ある会社が集積回路(以下、ICと呼ぶ)を設計するが、そのような回路の製造のために、別の信頼できない会社に頼らざるを得ない場合。安全ではないようですね。

今日、ソフトウェアのトロイの木馬の脅威から保護する方法はたくさんありますが、最も重要なことは、マルウェアとハードウェアの両方がスリープ状態にならず、時間の経過とともに改善されるため、それらは常に更新されます。ユーザーへの最も簡単な推奨事項は、ソフトウェアを定期的に更新し、「アンチウイルス」を使用し、メールやインターネット上の未確認のリンクにアクセスしないことです。しかし、ハードウェアの脅威をどうするか?近年、機械学習の脅威分析が人気を集めていることがわかりました。これが今日お話ししたかったことです。

基礎研究

, , . . , () , .

, ( - , - +-1( )) (SVM), . , FPGA - .

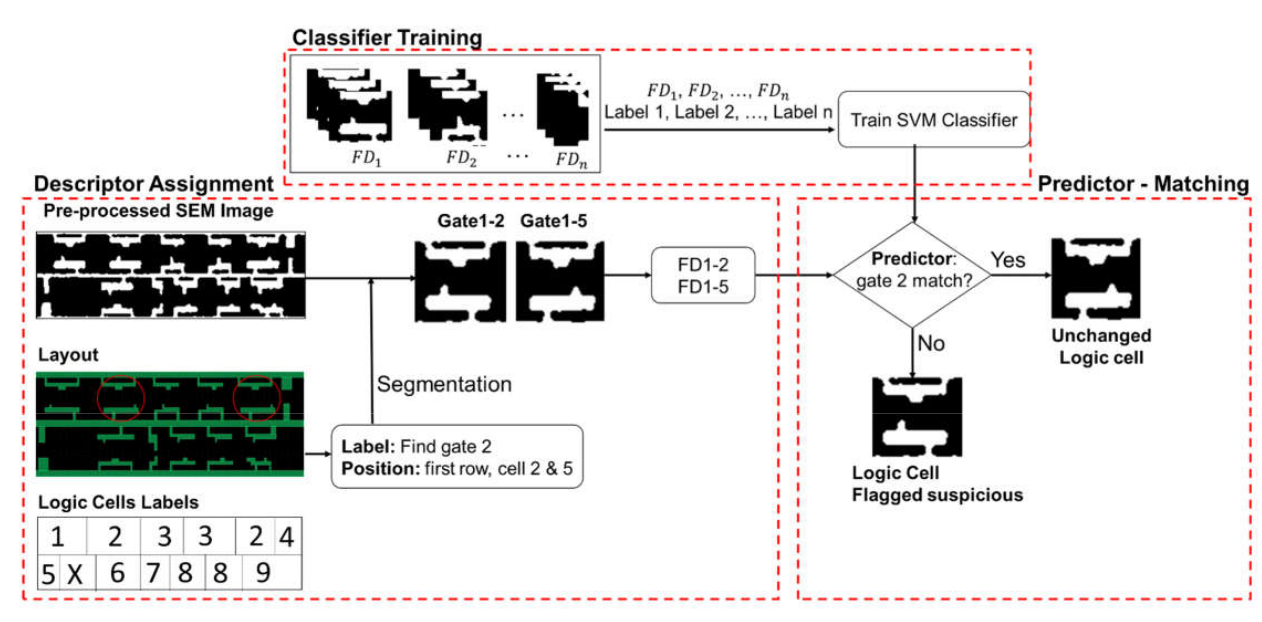

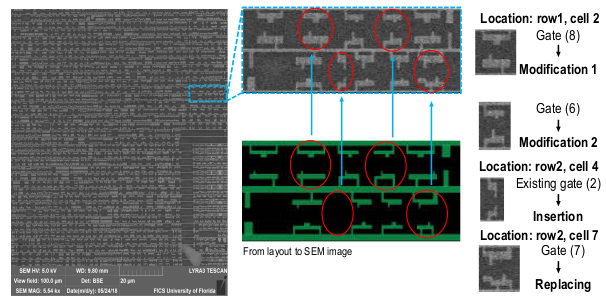

, , "Journal of Hardware and Systems Security" 2018 . , , . : () ( , ). .

, : - , - , . , , . - .

:

( ); \ , , ..; NAND NOR ;

; , \ .

:

;

;

.

, . . . , (dwelling time) ( , ., ; machine learning ).

: "" . .

. , , .

, - . , . - SVM RBF ( ). , , , .

RBF

RBF(radial basis function) - . , SVM . . :

rbf_kernel_svm_clf = Pipeline([

("scaler", StandardScaler()),

("svm_clf", SVC(kernel="rbf", gamma=5, C=0.001))

])

rbf_kernel_svm_clf.fit(X, y)

, , - . -. ,

, , , . .

- , . , , . ( ) . , , . . !

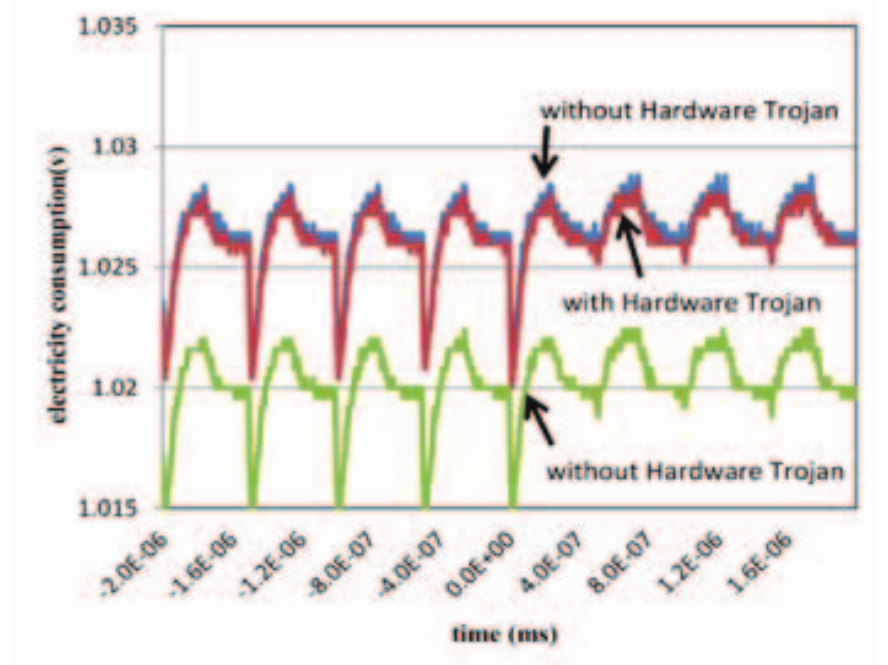

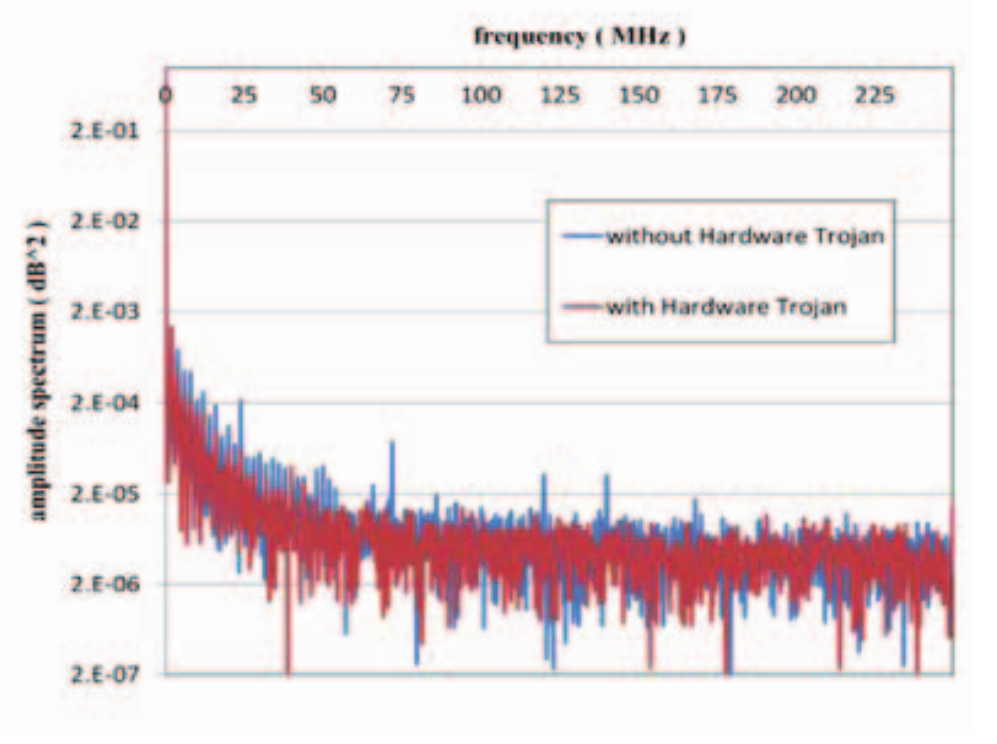

Takato Iwase, Yusuke Nozaki, Masaya Yoshikawa, "Detection Technique for Hardware Trojans Using Machine Learning in Frequency Domain", 2015 IEEE 4th Global Conference on Consumer Electronics (GCCE)

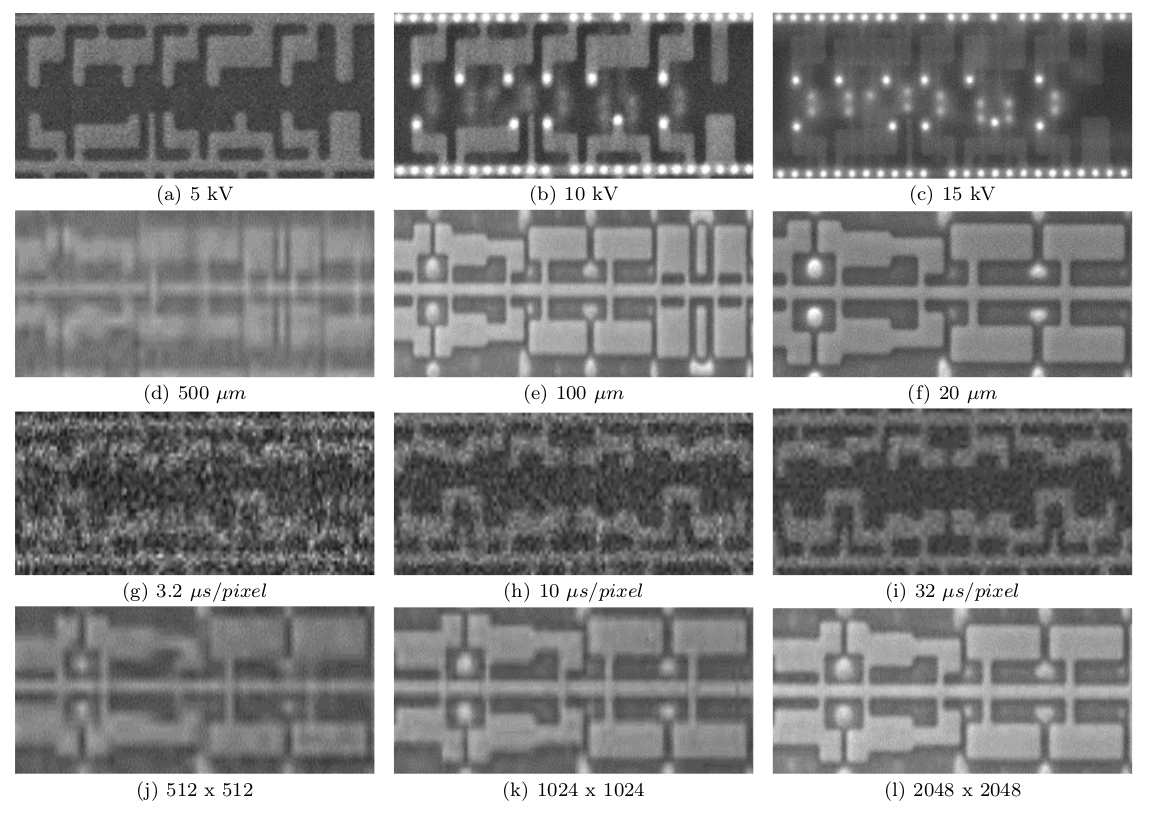

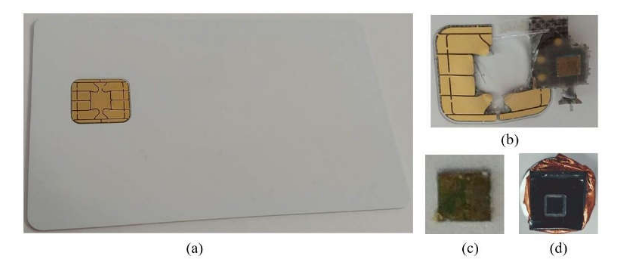

N. Vashistha, M. Tanjidur Rahman, H. Shen, D. L. Woodard, N. Asadizanjani, and M. Tehranipoor, “Detecting Hardware Trojans Inserted by Untrusted Foundry using Physical Inspection and Advanced Image Processing,” Springer journal of Hardware and Systems Security, special issue on Hardware Reverse engineering and Obfuscation 2018.

Nidish Vashistha, Hangwei Lu, Qihang Shi, M Tanjidur Rahman, Haoting Shen, Damon L Woodard, Navid Asadizanjani and Mark Tehranipoor, "Trojan Scanner: Detecting Hardware Trojans with Rapid SEM Imaging combined with Image Processing and Machine Learning".

M. Tehranipoor and F. Koushanfar, “A Survey of Hardware Trojan Taxonomy and Detection,” IEEE Des. Test Comput., vol. 27, no. 1, pp. 10–25, Jan. 2010.

Joseph Clements and Yingjie Lao, "Hardware Trojan Attacks on Neural Networks", Department of Electrical and Computer Engineering Clemson University, Clemson, SC 29634.

Yuntao Liu, Yang Xie, and Ankur Srivastava, "Neural Trojans", 2017 IEEE 35th International Conference on Computer Design.

X. Zhang and M. Tehranipoor, “Case study: Detecting hardware Trojans in third-party digital IP cores,” in 2011 IEEE International Symposium on Hardware- Oriented Security and Trust, 2011, pp. 67–70.

K. Xiao、D。Forte、Y。Jin、R。Karri、S。Bhunia、およびM. Tehranipoor、「ハードウェアトロイの木馬:研究の10年後に学んだ教訓」、ACMTrans。Des。Autom。電子。Syst。、Vol。22、いいえ。1、pp。2016年5月1〜23日。

F. Wolff、C。Papachristou、S。Bhunia、およびRS Chakraborty、「トロイの木馬のない信頼できるICに向けて:問題分析と検出スキーム」、ヨーロッパでの設計、自動化、およびテストに関する会議の議事録、2008年、pp。1362-1365。