ネタバレ

すべてを読む時間がない場合は、古典的なスキームを説明した後、ビジュアル暗号化の実用的なアプリケーションのセクションに直接進むことができます。

前書き

MoniNaoruとAdiShamirによって提案された視覚的な暗号化スキームを考えてみましょう[2、3]。スキームの主なアイデアは、秘密の画像を送信するために2つのプレートが生成され、それぞれが別々にホワイトノイズのように見え、秘密の画像に関する情報を運ばないことです。メッセージをデコードするには、2つのプレートを重ね合わせるだけで十分です。したがって、デコードプロセスには特別な機器は必要ありません。この資料は、「完全にランダムな共有を使用した一般化されたビジュアル暗号化スキーム」の記事から抜粋したものです。 [1]

プレートはホワイトノイズのように見えますが、回路設計に基づいて各プレートに同数の白と黒のピクセルが含まれているため、プレートを構成するピクセルのシーケンスは統計的にランダムではありません。この記事では、両方のプレートがランダムに見えるだけでなく、ランダム性の統計テストにも合格するように、スキームを一般化することを提案しています。

条項

秘密の画像によって独立して生成されるベースと呼ばれる1つのプレートをコーディングするプロセスでは、もう1つはコーディングです。コーディングプレートは、シークレットイメージとベースプレートの機能です。

n x n , . . 2 x 2. , - . , . 2 x 2 1.

. , , . , . 2.

- 2 x 2, 2 , 2 . , , 2 x 2, , - .

, 3.

, , , . .

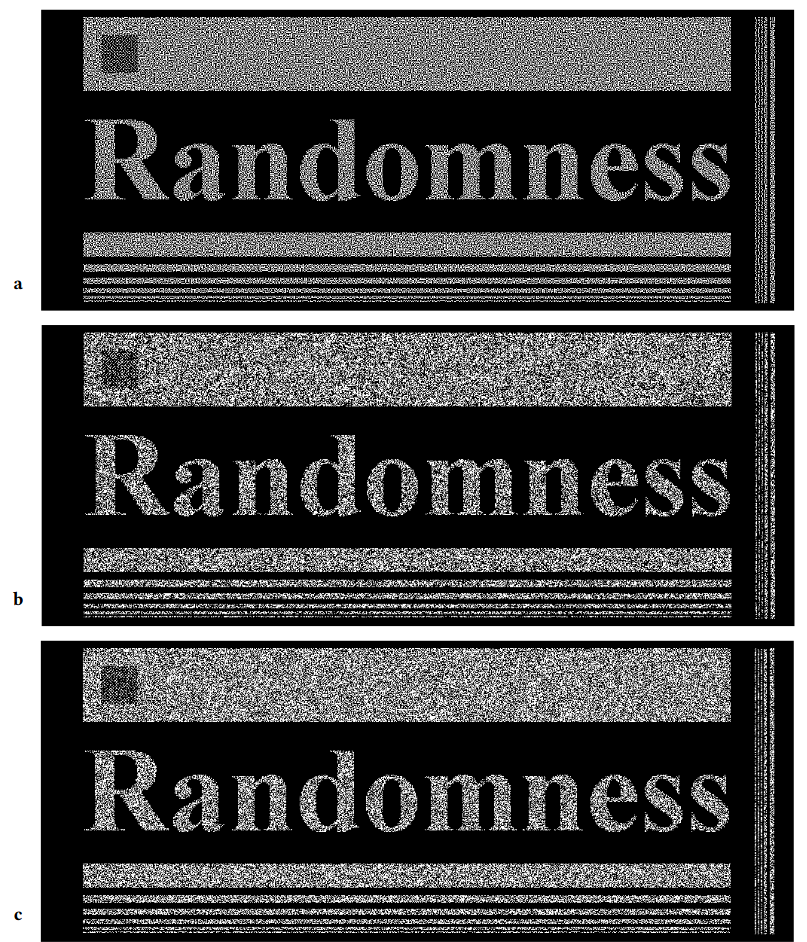

4a. .

, . 5; .

, , . , . c , . .

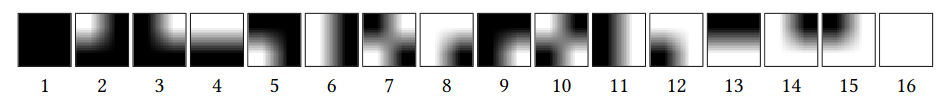

, 16 ( 1). , . . 5b. , , .

4b. , . , , . , . , , . , , 2 x 2, 2 x 2. -2 . : -1. . +, , . +1 +2 . , . . .

. -2 , , 1 1. -1 , , 2, 3, 5 9, . .

.

.

, 1 5c. , , , 5b. , 4c, , , 4b. - 1 . , , .

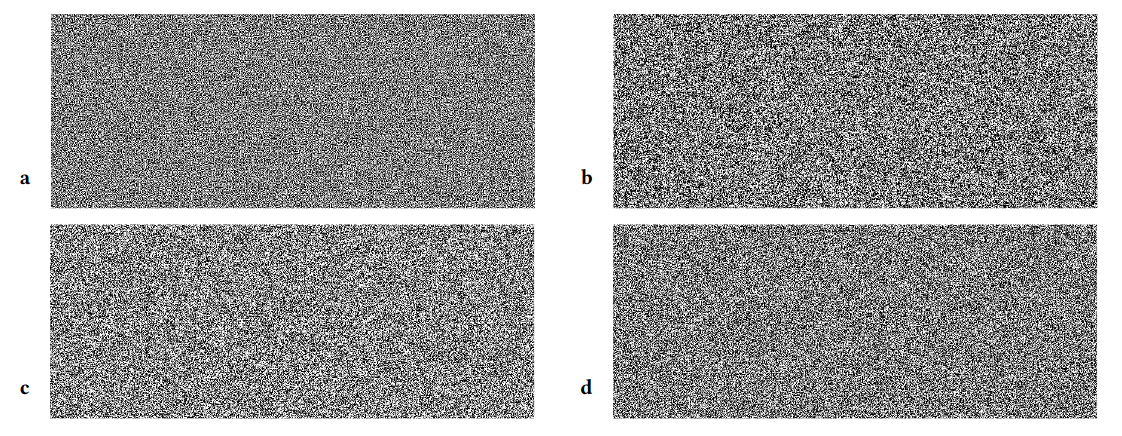

. 1 ( ). , ( 7).

2 , . , 6, . , . , , - 2 . , , , , 5d. , , .

. , , , 5a, 5b, . , , , .

, 1. , . P- . , , . , . . 4 8 . , , .

. 7, , : 7a, 7b, - 1 7c, - 2 7d.

, , - 1 , 7c, 1/15 ( , ), 1. 1 ( ) , 16 ( ) .

. 2. , , . . - 1 , .

, . , 16 6 . , 1 . , . , , .

, , , . - 1 .

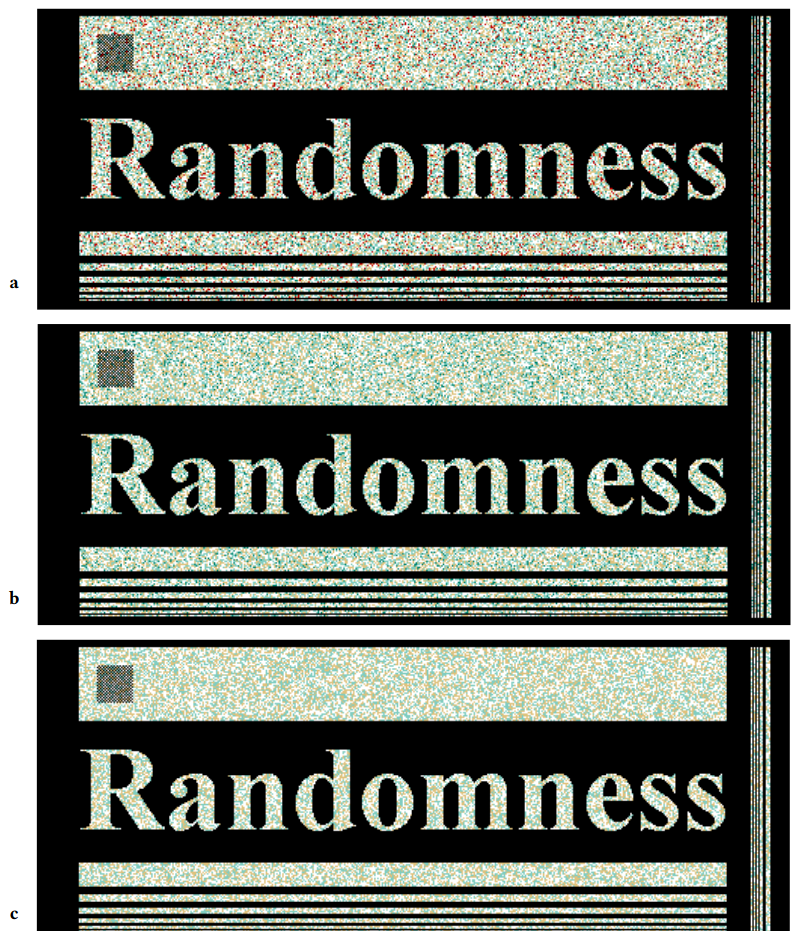

. , , . -2, -1 - , +1, +2 . 8. (a) - , (b) - 1, (c) - 2.

, . 1 .

.

" - ." [4]

: - , 16 . , . , , . .

" ." [5]

: . , . , - , . . , , . , . , . RGB (2, 2).

, - . " ". [6]

: (, ), , . , , . ( ), , , ; .

- ( - ). " - ad-hoc ". [7]

: (MANET) , , , (WSN), , , , . - , , . - . , . , (2, 2). , - . - , , , . . -, . , , . (FP) .

. . - , , . , . , . , , , . , , . , , .

: Orłowski A., and Chmielewski L. J. "Generalized Visual Cryptography Scheme with Completely Random Shares"

M. Naor and A. Shamir. 1995. Visual Cryptography

M. Naor and A. Shamir. 1997. Visual Cryptography II

Orłowski A., and Chmielewski L. J. Randomness of Shares Versus Quality of Secret Reconstruction in Black-and-White Visual Cryptography

Orłowski A., and Chmielewski L. J. Color Visual Cryptography with Completely Randomly Coded Colors

Arun Ross, Asem A Othman Visual Cryptography for Biometric Privacy

Vimal Kumar, Rakesh Kumar Detection of phishing attack using visual cryptography in ad hoc network