必要性が発明の母である場合、逆境と劇的な出来事はおそらく暗号分析の母です。

The CipherBookの著者はSinghSimonです。

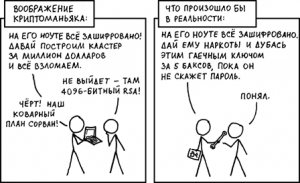

どのハッキング方法がより効果的ですか?プログラムの脆弱性をお探しですか?完全検索?ハッシュを推測しますか?しかし、彼らは推測しませんでした。最も効果的に仕事をするのはユーザーレベルの攻撃です。

暗号化の主な問題の1つは、人が暗号システムの弱いリンクであるという事実です。

マンダロリアンのネタバレ

暗号化システムは、多くの場合、ユーザーに提供される暗号化キーの機密性に依存しています。ただし、多くのスキームでは、攻撃者がユーザーにキーの開示を強制する強要攻撃に対抗できません。ラバーホースクリプトアナリシス(またはギャングクリプトアナリシス)として知られるこれらの攻撃は、多くの場合、暗号化を破るために使用される時間と労力が最も少ない方法です。

ブラックメール、脅威、拷問は、人々を操作する方法のいくつかです。社会工学を適用する方法。

社会工学は、人々の考えや行動を操作する方法です。それは個人の心理的特徴と人間の思考の法則に基づいています。

.

- , , - . , ..

- , , .

- , - , (- ), - .

- " ". , .

- , "" , , , .

- .

- , - , .

:

.

.

.

.

.

, .

.

.

, , .

, .

- . , , . - , ASCII, -. - . - . - , , .

, , . ? - , ( ). , , . . , , . .

(№1), . 2 :

: , . , , ( ). , . .

: , . 1 9.

. , , , * (https://www.reberlab.org/file/show/SISL?group=667b435bdb923a53). , . , .

* , .

, . (№2), (№1), , .

, . .

:

Ego Depletion Impairs Implicit Learning (Kelsey R. Thompson, Daniel J. Sanchez, Abigail H. Wesley, Paul J. Reber.)

最も人気のあるもう1つの保護オプションである二重暗号化を見てみましょう。この方法の本質はかなり単純です。さまざまなデータがあり、その一部には特別な制御が必要です。それらはパスワードでアクセスされます。1つのパスワードを入力すると、「開いている」コンテンツにアクセスでき、別のパスワードの場合は、非常に重要なデータにアクセスできます。

この方法の主な欠点は、「実際の」パスワードが発行されるまでプレッシャーが続く可能性があることです。

このタイプのcryptanalyzerに誰も会わないことを願っています!