要するに、空港から金融機関、アミューズメントパークまで、ほぼすべてが揃った、本格的でかなり大きな都市をエミュレートしたと言えます。これにより、攻撃者はハッキングスキルを示す機会が与えられ、防御者は脅威を検出して撃退するスキルを身に付けることができます。

では、情報セキュリティの観点からこの戦いをどのように「観察」できるのかという疑問が生じました。実際、この記事は、そのような観察プロセスの構築の詳細と私たちが得た結果についてです。

ポリゴンの操作を妨害してはならず、イベントの形式では攻撃検出プロファイルの詳細な調整を行うことができないことを理解したため、NTAクラスのソリューション(NTA-ネットワークトラフィック分析)を選択しました。これらは、ネットワークテレメトリーを分析することで脅威を特定するソリューションです。 、または簡単に言えば、ネットワークトラフィックプロファイル。このようなシステムの実装は、たとえば、従来の侵入検出および防止システムの実装よりもはるかに単純でシームレスです。これは、ネットワークトポロジを変更する必要がないという事実と、そのようなシステムのコアが脅威インテリジェンスデータと組み合わされたマシン学習であるという事実によるものです。このアプローチにより、システムは典型的な脅威をすばやく特定できるだけでなく、特定の期間にわたって「学習」することもできます。次に、得られた知識を使用して、異常なユーザー、システム、およびアプリケーションの動作を検出します。また、そのようなシステムは、単純にそのアプローチでは、あらゆる種類の脅威に関する警告の点で「ノイズ」が大幅に少なく、実際のインシデントの識別の点ではるかに正確です。このトピックへのこの短い遠足で、私は終わります、これについてもっと読みたい人は、注意を払うことをお勧めします

この資料に。

当初、私は有名なCisco Stealthwatch Enterprise製品を使用することにしました。これは、さまざまな組織の同僚の多くによって正常に使用されています。そして、Positiveの同僚に電話して、必要なプロセッサ、ディスクスペース、仮想マシンなどの数を伝えようとしていました。その瞬間、奇妙な考えが浮かびました。このサイバーポリゴンの作成に、人的および技術的なリソースがいくつ投入されたかを思い出しました。そして、私がこれらのリソースのいくつかを要求するとは誰も予想していなかったと思いました。一方、私はその考えをあきらめたくなかったので、情報セキュリティの現代的なトレンドの枠組みの中で、ステルスウォッチクラウドと呼ばれるクラウドソリューションに切り替えることにしました。このソリューションは、プライベートクラウドのテレメトリを収集して分析できるため、クラウドと呼ばれていると言わざるを得ません。アプリケーションプログラミングインターフェイス(API)を介してパブリッククラウド内で作成されます。つまり、このソリューションの助けを借りて、情報セキュリティの観点から、Amazon AWS、Microsoft Azure、Google GCP、およびKubernetesコンテナ内で何が起こっているかを分析できます。しかし今、私はこの製品のための別のアプリケーション、つまりプライベートネットワークの監視が必要でした。この場合、センサー(センサー)はそのようなグリッドにインストールされるだけで、クラウドベースの監視および制御コンソールにテレメトリーを送信します。前の文では「シンプル」という言葉を使用しましたが、今度はそれをさらに詳しく説明していきます。Kubernetesコンテナも同様です。しかし今、私はこの製品のための別のアプリケーション、つまりプライベートネットワークの監視が必要でした。この場合、センサー(センサー)はそのようなグリッドにインストールされるだけで、クラウドベースの監視および制御コンソールにテレメトリーを送信します。前の文では「シンプル」という言葉を使用しましたが、今度はそれをさらに詳しく説明していきます。Kubernetesコンテナも同様です。しかし今、私はこの製品のための別のアプリケーション、つまりプライベートネットワークの監視が必要でした。この場合、センサー(センサー)はそのようなグリッドにインストールされるだけで、クラウドベースの監視および制御コンソールにテレメトリーを送信します。前の文では「シンプル」という言葉を使用しましたが、今度はそれをさらに詳しく説明していきます。

では、プロセスはどのように見えますか?

トライアルをリクエストする必要があります。数分かかります。

ここにリンクします。

その後、数日以内にさまざまな便利な手紙が届き始め、最後にポータルがアクティブ化されたという手紙が届きます。

その後、個人用ポータルを取得します。リンク先は

cisco-YOUR_CISCO_USERNAME.obsrvbl.com、例: cisco-mkader.obsrvbl.comです。

そこに入ると、メイン画面が表示され、そこからプライベートネットワークを監視するためのセンサー仮想マシンをダウンロードできます。この仮想マシンの要件はそれほど大きくありません。2つのvCPU、2ギガバイトのメモリ、および32ギガバイトのディスクスペースです。一般に、インストールプロセスは非常に単純であり、スクロール可能な電子書籍の形式で作成された非常に単純で便利なマニュアルに記載されてい ます。

センサーには2つのインターフェースがあることをすぐに言わなければなりません。1つはコントロールコンソールとの通信に機能し、NetFlowなどのテレメトリをそれ自体で収集し、同時にそれに入るすべてのトラフィックを監視します。 2つ目は、パケットをキャプチャするモード(無差別モード)で動作し、キャッチしたトラフィックのテレメトリを生成できます。特定のケースでは、最初のインターフェースのみを使用しました。

インストール後、センサーはコンソールが配置されているクラウドまで実行されます。これは実際にはAWSであり、美しいメッセージを生成します。

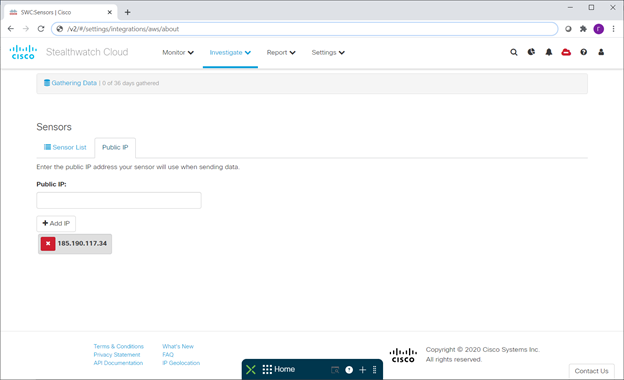

{"error":"unknown identity","identity":"185.190.117.34"}

これは、センサーが外の世界で自分自身を認識していると見なすIPアドレスと同じであり、企業のファイアウォールやアドレス変換などを突破します。念のため、センサーにはHTTPとHTTPが必要であり、DNSを設定する必要があるとすぐに言います。 a。上記のメッセージを受信したら、このアドレスを取得して、コンソールのセンサーのリストに追加する必要があります。

しばらくすると、センサーが緑色に変わります。これは、センサーがコンソールへの接続を確立したことを意味します。

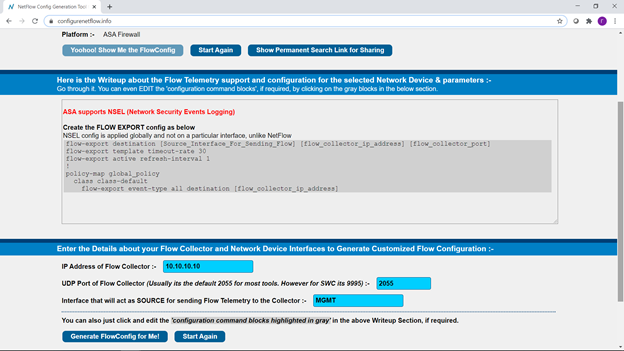

そして、一般的に、システムの立ち上げはこれで完了します。次のステップは、センサー自体がリッスンすることに加えて、テレメトリソースを追加することです。 NetFlowプロトコルを使用してテレメトリを受信したい場合、このサイトは非常に便利です 。

その上で、必要なネットワークデバイスを選択し、いくつかのパラメータを入力して、既成の構成を取得でき

ます。受信した情報をネットワークデバイスにコピーします。これで、システムの準備が整いました。むしろ、それはすでに機能し始めています。

ちなみに、このサイトのNetflow設定の例は、Steathwatchだけでなく、そのようなテレメトリを使用できる他の製品(Cisco Tetration、IBM QRadarなど)にも使用できます。

これで、システムの微調整を行うことができます。さまざまなCisco情報セキュリティ製品が、単一のCiscoSecureX監視および応答コンソールで発生するすべてのことについて私にどのように通知するかを本当に見たいと思います。実際、SecureXは非常に興味深いものであり、別の説明に値します。一言で言えば、それはクラウドベースの情報セキュリティ監視システム(SIEM)、調査(Threat Hunting)、調査とインシデントへの対応、そして同時にプロセス自動化(SOAR)です。このシステムについて詳しく理解することを強くお勧めします。このシステムは、デフォルトですべてのCisco情報セキュリティ製品に「接続」されています。さて、ここでこのトピックに関する少しのマーケティング 。

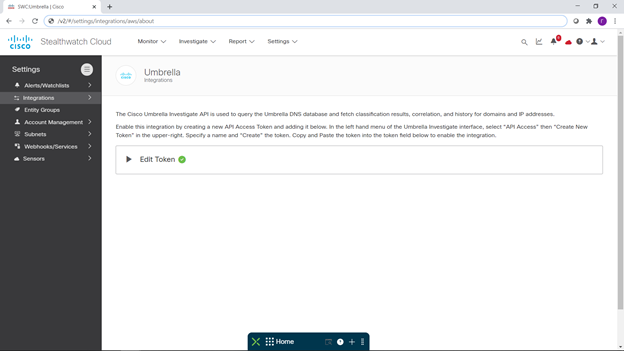

そこで、まず、この統合を設定しました。

同時に、セキュリティサービスCisco Umbrellaを提供するためのクラウドプラットフォームとの統合を設定しました:https: //habr.com/ru/company/jetinfosystems/blog/529174/。

埋め立て地の中で最も興味深いことがすべて起こると信じて、私はそれに特別な希望を固定しませんでした、そしてこの埋め立て地を保護することは私の仕事ではありませんでした。

その後、SecureXで新しい監視コンソールを自分で作成しました。これはすべて合計5分、おそらくそれ以下でした。以下の私のSecureXからのいくつかの写真:

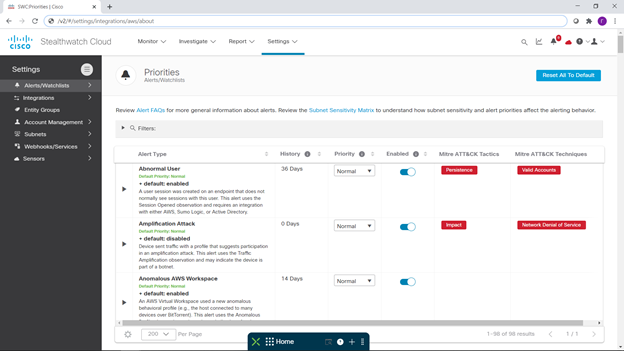

その後、興味のない通知をオフにし、興味のある通知をオンにすることにしました。これを行うために、SWCコンソールに戻り、同じ通知を設定しまし

た。通知ごとに、通知の内容、対応する脅威を検出するために必要な遠隔測定情報の収集日数、および脅威がダウンした場合の状況を確認できることをすぐに説明します。 MITER ATT&CK用。

ソリューション自体が進化するにつれて、検出される脅威と関連する通知の数は絶えず増加しています。しかし、私はそれについて本当に考える必要はありません-彼らが何か新しいものを追加したので、クラウドはすぐに私の自由に使えるようになります。

AWS、Azure、GCPクラウドへの攻撃に関連する通知のほとんどは、このポリゴン内で使用されていないため無効にし、プライベートネットワークへの攻撃に関連するすべての通知をオンにしました。

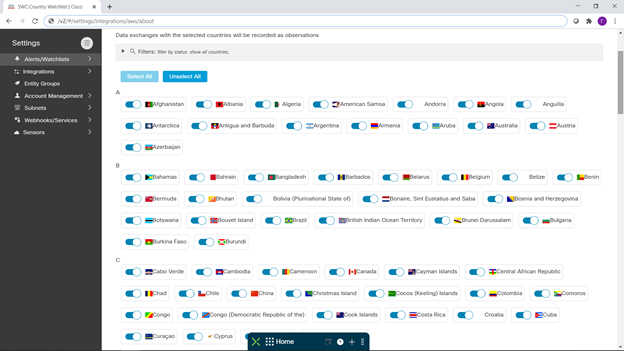

また、制御したいさまざまなサブネットの監視ポリシーを管理できます。また、特に関心のある国の監視を個別に有効にすることもできます

。この時点で、上記のテキストを読んで、すべての統合を含め、システムの構成にかかる時間よりもはるかに長い時間がかかることに気付きました。

今、私たちは何を見ましたか?

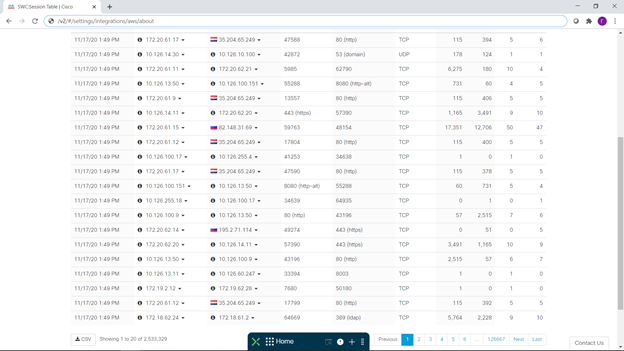

スタンドオフの初期には、いくつかの仮想ASAvファイアウォールによってテレメトリーが提供されていましたが、その後、ソースの数がわずかに増加しました。ファイアウォールが追加され、中央のトラフィックブローカーからのNetflowも追加されました。

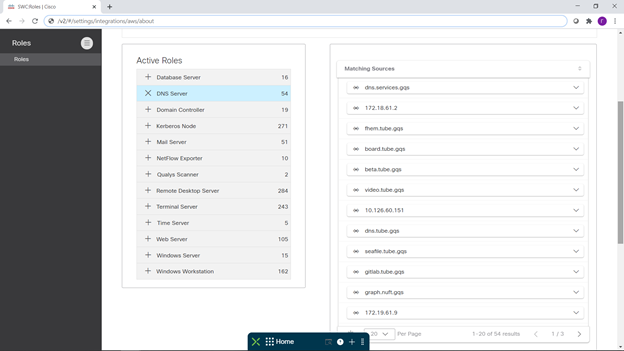

最初の通知は非常に迅速に届き、ご想像のとおり、多数のスキャンに関連付けられていました。さて、それから毎時プロセスを見ることがより面白くなりました。ここでは、観察プロセス全体については説明しませんが、いくつかの事実について説明します。第一に、テストサイトで何が何であるかについての良い情報を収集することができました。

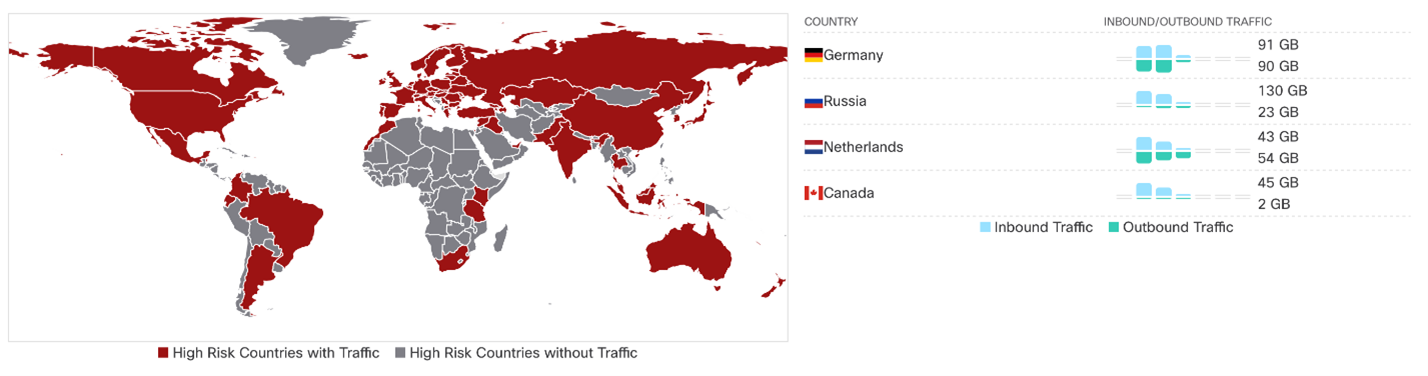

第二に、イベントの規模を評価するために-どの国が最も活発な交通交換でしたか:

実際、このデータを表示するためのより便利な形式がありますが、ここではより詳細を表示することにしました。

したがって、ロシア以外の主な「外部」の埋め立て地のユーザーは、米国、ドイツ、オランダ、アイルランド、イングランド、フランス、フィンランド、カナダでしたが、南アメリカ、アフリカ、オーストラリアの国々を含むほぼすべての国との交流がありました。

もちろん、私たちは見たアドレスの所有者を確認できます。

また、必要に応じて、他の有用な分析ソースからアドレス について質問します。

これにより、たとえば、多くの国でMicrosoftリソースとの活発なやり取りを確認できました。

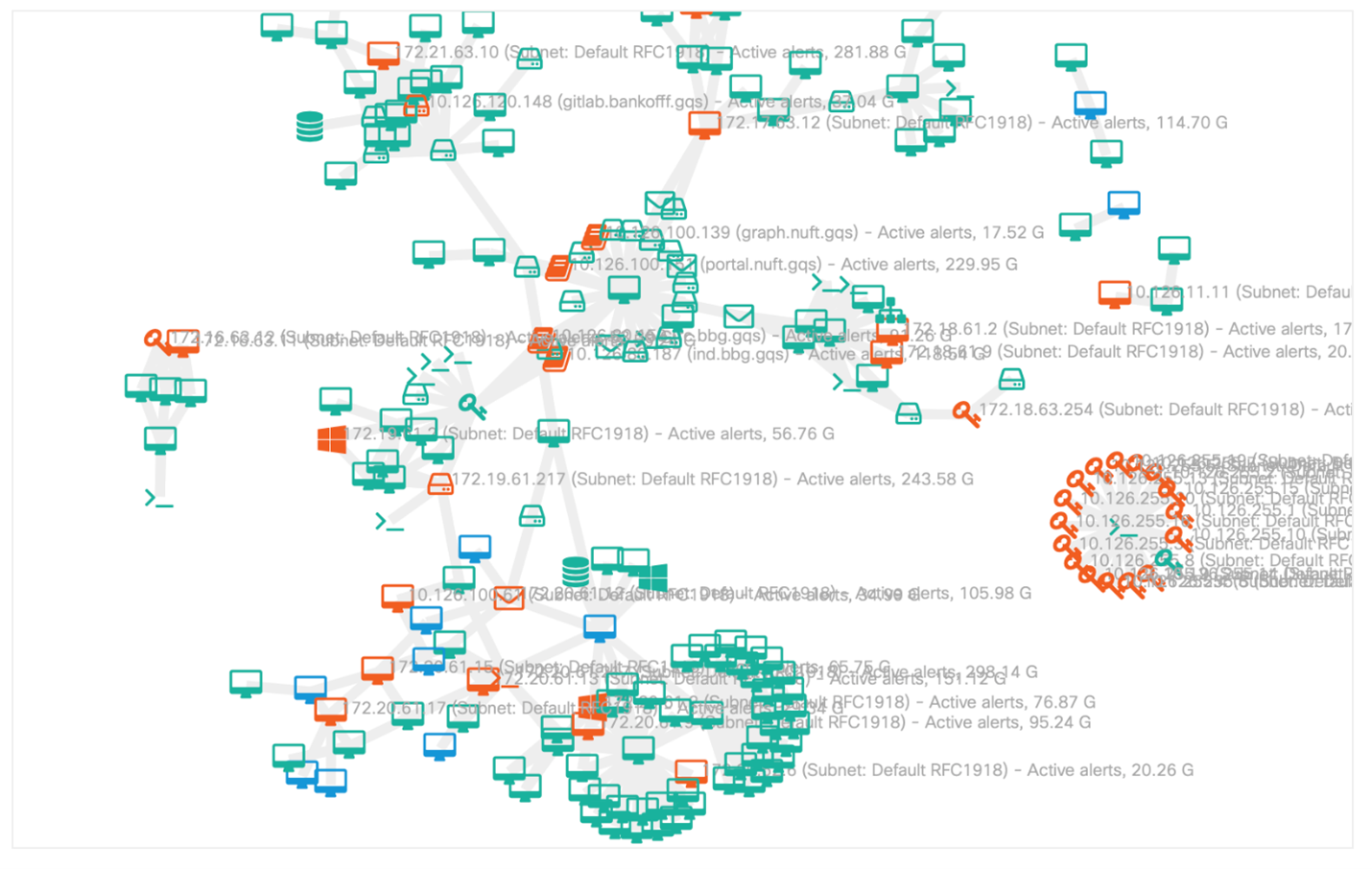

さらに、最もアクティブな相互作用の表は、接続の動的な図の形で見ることもでき、より詳細な分析が可能です。

しかし、攻撃の観点から正確に何を収集したのでしょうか。

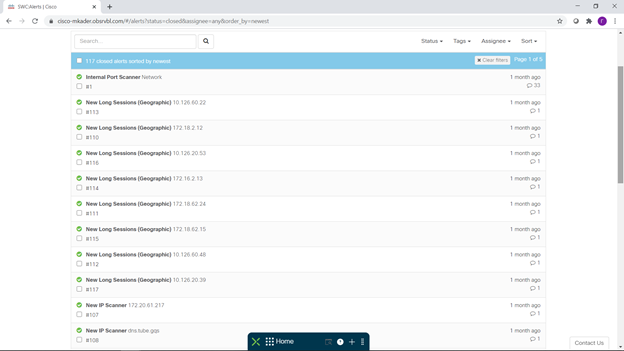

通知のリストはこれについて教えてくれます。

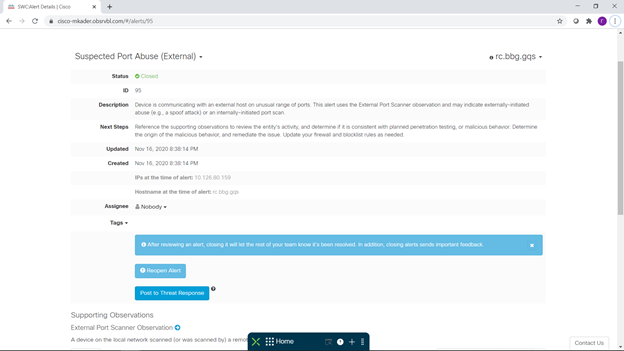

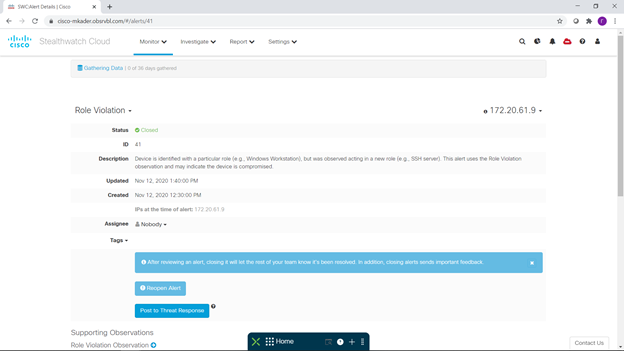

その一部を以下に示します。 合計117の攻撃が特定され、多くの観測によって確認されました(Observables)ここでは、ネットワークスキャン、疑わしい長いセッション、SMBの問題、ネットワークポートとサービスの誤った使用、奇妙な動作が見られます。ネットワークノード、それらの動作の予期しない変更、および情報セキュリティスペシャリストに警告する必要があるその他の異常。

関心のあるイベントごとに、それが何であるか、何が悪いか、予防のための推奨事項など、詳細な情報を受け取ることができます。このような興味深いイベントがいくつか以下に示されています。WindowsワークステーションでのSSHサーバーの予期しない起動と、非標準のポート範囲の使用です。また、構成された統合により、イベントの説明からSecureX Treat Response調査コンソールに直接移動して、このインシデントの詳細な分析を行うことができるという事実にも注意を払うことができます。

したがって、この小さくて面白いパイロットの結果に基づいて、いくつかの短い結論を出します。

まず、Positive Technologiesは優れたサイバー演習を実施しましたが、それらを「内側から」少し観察することは非常に興味深く、便利で、簡単で、シンプルでした。

2つ目は、クラウドセキュリティソリューションは高速でシンプルかつ便利です。そして、それらがまだたくさんあり、それらの間の統合を設定できる場合、それも非常に効果的です。

第三に、テストサイトの参加者は、Microsoftのサービスなどのクラウドサービスも積極的に使用していました。

第4に、さまざまなネットワークテレメトリの自動化されたマシン分析により、侵入者の計画された活動を含む、情報セキュリティインシデントを簡単に特定できます。また、情報セキュリティのニーズに対してCisco Stealthwatchソリューションを効果的に使用するための十分に開発されたシナリオがすでに多数あるという事実に注意を払うことをお勧めします。読者のそれぞれは、ここで彼らの好みに合ったスクリプトを見つけることができます 。

さて、そして小さな最後のコメント-この記事では、IPアドレス、ドメイン、インタラクションの詳細などの受信リストを意図的に詳細にリストしませんでした。PositiveTechnologiesがこのポリゴンを組み立てるのにどれだけの労力を費やしたかを理解し、何度も役立つことを期待しています。将来的に私たち。そして、将来の攻撃者の生活を楽にすることはありません。