顧客は、すべてを販売するためのメインシステムを持っています。このシステムを開発および補足する請負業者は、内部からスタッフだけでなく、このシステムにもアクセスできます。ハードウェアに関しては、すべてが非常に単純です。請負業者がデータセンターに来て、オフィスのセキュリティ担当者がビデオで彼を制御します。しかし、開発に関しては、「ブックマーク」を管理したり、情報を取り出したりすることはできません。

戦闘システムとテストベンチにアクセスできる請負業者が悪意のあることをするのを防ぐために、請負業者側または顧客側のいずれかで制御が必要です。顧客は請負業者の人々について何も知りません。彼らは彼のオフィスに座っておらず、頭の後ろで息をすることができません。誰がどのタスクに接続しているかを把握するのは困難です。

実際、それから私たちはセキュリティシステムを実装し始めました。

何よりもまず、各従業員を識別するためにパーソナライズされた証明書を発行しました。次に、全員が接続するターミナルサーバーを展開しました。ターミナルサーバーは、請負業者のアクションを記録および分析するためにObserveITエージェントをホストしました。つまり、実際には、法医学、証拠ベースが収集されました。請負業者は、彼らの行動が記録されていることを事前に警告されました。

課題の2番目の部分は、リークをチェックすることでした。導入から1週間後に、最初の悪意のある「流出」を発見しました。

何をしましたか

お客様は、DLP(Data Leak Prevention)システムを実装しています。これにより、インサイダー、井戸、または一部のデータを無意識のうちに「リーク」する可能性のある人々を見つけることができます。アンチウイルスヒューリスティックとほぼ同じように機能します。実行可能なモジュールの正常な動作を異常なモジュールと比較します。この場合、特定の人々の行動を通常、つまり「病院の平均」と比較しました。これは、最も単純なケースのみを識別し、さらに多くの誤った警告を発したため、通常の保護には適していませんでした。人々の役割は非常に異なります。

顧客は、よりきめ細かい制御とより優れた保護を望んでいました。StaffCopソリューションに基づくシステムが導入されました。これにより、実際には、不正行為が疑われる特定の人々を直接制御し、すでに特定の詐欺事件を強調することができます。

実際、すでにテストを行っていると、専門家の1人の奇妙な行動が明らかになりました。警備員は彼を調査に連れて行き、事件は確認された。その男は手に負えなくなった。これは非常にまれに発生します。通常、システムで確認できるように、テスト中に、セキュリティガードの1人が攻撃をステージングし、残りは監視します。これは予想外のボーナスです。

原則としてこのクラスの保護が必要なのはなぜですか

顧客のシステムは、たとえば、大きすぎて失敗しません。ワークフローを停止すると、数十億ドルの損失が発生します。私は冗談ではありません。1日に数十万人に直接影響を与えるprodに関することがあります。もちろん、システムは複製されており、非常に深刻な損傷が発生した場合など、重要な機能が低下する可能性があります。プロダクションでは、銀行データ、個人データ、および攻撃者にとって非常においしい基盤を扱う作業があります。したがって、インサイダーは、おそらく、クライアントの特定のセグメントを選び出し、それを奪おうとしました。

インフラストラクチャはしばしば攻撃の標的になっています。もっと正確に言えば、これらが攻撃なのか、愚かな行動なのかを判断することはできません。従業員が週末や休暇で作業し、データにアクセスするためだけにデータの一部を境界外に移動することは一般的でした。彼らはメッセンジャーでデータを送信し、個人のメールに何かを送信しました。何かを迅速に行うことが重要な場合、それは経済的に正当化されましたが、それでも私はそれを打ち負かしたかったのです。ほとんどすべての企業が公式チャネル(クラウド、インスタントメッセンジャー)の外部で通信を行っており、特定のファイルを送信するまでは比較的安全です。ファイルはセキュリティ境界内でのみ送信する必要があります。

このクラスのシステムは通常、1年以内に成果を上げます。リスク削減について話しているのですが、各リスクには、特定の期間(通常は1年)とコストで実現する特定の確率があります。これらのシステムはむしろ衛生的なものであり、それなしでは何か重要なものがある製品に取り組むことはできません。しかし、多くの場合、財政的な正当化が必要であり、これは通常1年の期間が現れる場所です。事業停止による評判の低下、その後のマスコミへの掲載、個人データや銀行データの開示に対する罰金等の計算に使用されます。

率直に言って、銀行部門では、特定の人々を「突破」するためにダークネットでのその後の再販のために顧客の残高に関するデータを取り出した人々のそのような実装を何度か捕らえました。これは銀行の評判の低下です。

多くの場合、「ドレイン」は競争上の優位性の喪失も意味します。

実装はどのように進みましたか?

DLPはシステムの最初からのものでした。インシデントの疑いがあった後、UAM(ユーザーアクティビティモニタリング)システムが実装されました。計画によれば、システムが一定の規模に達した後、少し遅れて実施される予定でしたが、多くの活動により、治安当局はこのプロセスをスピードアップすることを決定しました。結局のところ、無駄ではありません。

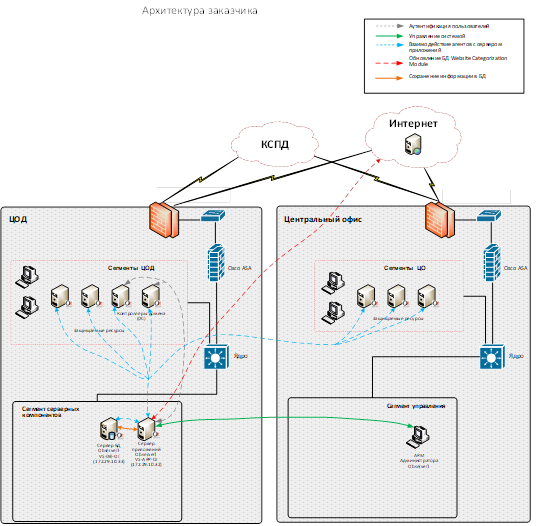

システムのアーキテクチャは非常にシンプルです。これらは、エンドユーザーのワークステーションまたはターミナルサーバーにインストールされるエージェントです。

通常、1つの部分はすべての人(請負業者とその従業員について話します)に設定され、2番目の部分(少し複雑)は、最初の部分にアクセスできる情報セキュリティの従業員に設定されます。つまり、そのようなシステムの開発、実装、およびサポートも安全でなければならないため、相互に制御できるようにするためです。

一般に、事実上見えないエージェントのセットがあります。これらは、強制終了できない非表示または変更されたプロセスです。ユーザーは自分がそのようなエージェントを持っていることを知りません。データは一元化されたデータベースに追加されます。一元化されたデータベースでは、収集されたデータをそれに応じて表示および分析できます。

ソフトウェアは、データの上にメタデータを書き込みます。これらは、実行されたコマンド、開いているウィンドウ、押されたキーなどです。これは、検索を簡素化するためです。 10人の開発者が行動を起こすのを見る必要があると想像してください。サーバーの再起動などの潜在的なインシデントは、ほとんどの場合、その前に発生した可能性のあるフラッシュバックに対してフラグが立てられます。

すべてのデータストリームを処理します。これらは、メール、Web、USBメディアなどです。

ソリューションとしてObserveITを選択しました。しかし、この決定は現在ロシアからのものであるため、現在、類似物の検索が行われています。そして2番目の解決策はStaffCopです。 DLP-InfoWatch。

ObserveITは、StaffCopと同様に、従業員の日の状況を再現するのに役立つアクションのログを作成します。通常、ログはサーバーに保存されるだけで、インシデントが発生した場合は、すべてのインサイダーアクティビティが発生します。インサイダーの場合、1か月で活動を開始し、いくつかの異常に気づきました。

InfoWatchは、他のDLPと同様に、コンテンツを処理します。ExcelファイルをUSBフラッシュドライブにダウンロードしますか?システムは、ファイルの内容をキーワードで調べます。私たちの実務では、大企業の悪意のある従業員が、ファイルの名前を変更して拡張子を変更するだけで、重要な財務データを「取り出し」たい場合がありました。もちろん、彼は捕まった。

DLPは何のために機能しますか?

DLPは、ディスク上またはトラフィック内にあるデータの中に重大な何かが発生した場合を監視します。たとえば、「契約」という単語は、USBドライブへのデータストリーム(これが辞書検索の仕組みです)または特定のドキュメントのフラグメント(これがデジタル印刷と引用の仕組みです)に表示されます。このようなイベントが発生するとすぐに、レポートが作成され、アラートが送信され、セキュリティガードがそれを確認します。解決策が必要な場合もありますが、多くの場合、インシデントにタグを付けて保存し、さらに調査します。 これは、マネージャーまたはトップマネージャーの1人がこのリスクを冒して、情報セキュリティ要件をバイパスするタスクを高速化したためによく発生します。

また、たとえば、次のインシデントも記録しました。ユーザーがUSBストリームからワークステーションにアパートリース契約を入力し、それを編集して、メッセンジャーを介してワークステーションから別の人に送信します。それは私的な契約であることが判明しました。ある人が別の人にアパートを借りただけでしたが、テンプレートは悪意のある行動の典型的なものでした。

UAMは何のために機能しますか?

UAMは、ユーザーのアクションを記録および分析し、ユーザーまたは従業員のグループにとって通常のアクションと比較します。さまざまなマーカーが評価として使用されます。たとえば、サーバーへのコマンドの送信、企業アプリケーションでの作業時間、インターネットでの作業などです。これらはすべて、生産性を評価し、セキュリティ担当者と管理者のリスクを明らかにするのに役立ちます。

銀行部門では、UAMは多くの場合、営業日の状況を把握したり、重要なインシデントの発生時に発生したアクションを分析したり、sysadminまたは請負業者が退社時に「ドアを閉め」たりせずにクラウンタスクを販売するために使用されます。 3〜4か月。 UAMは、ユーザーの実行の重要度を監視し、一連のアクション全体の復元を支援します。

つまり、セキュリティ担当者は、個人データも含めて、ワークステーション上のすべてのデータを表示しますか?

はい。たとえば、出張でチケットを購入し、個人のクレジットカード番号を入力すると、IBに提示されます。

通常、企業レベルでは、雇用時に、労働協約への追加協定では、作業データのみがワークステーションで処理される、つまり個人データはそこにあるべきではないと規定されています。

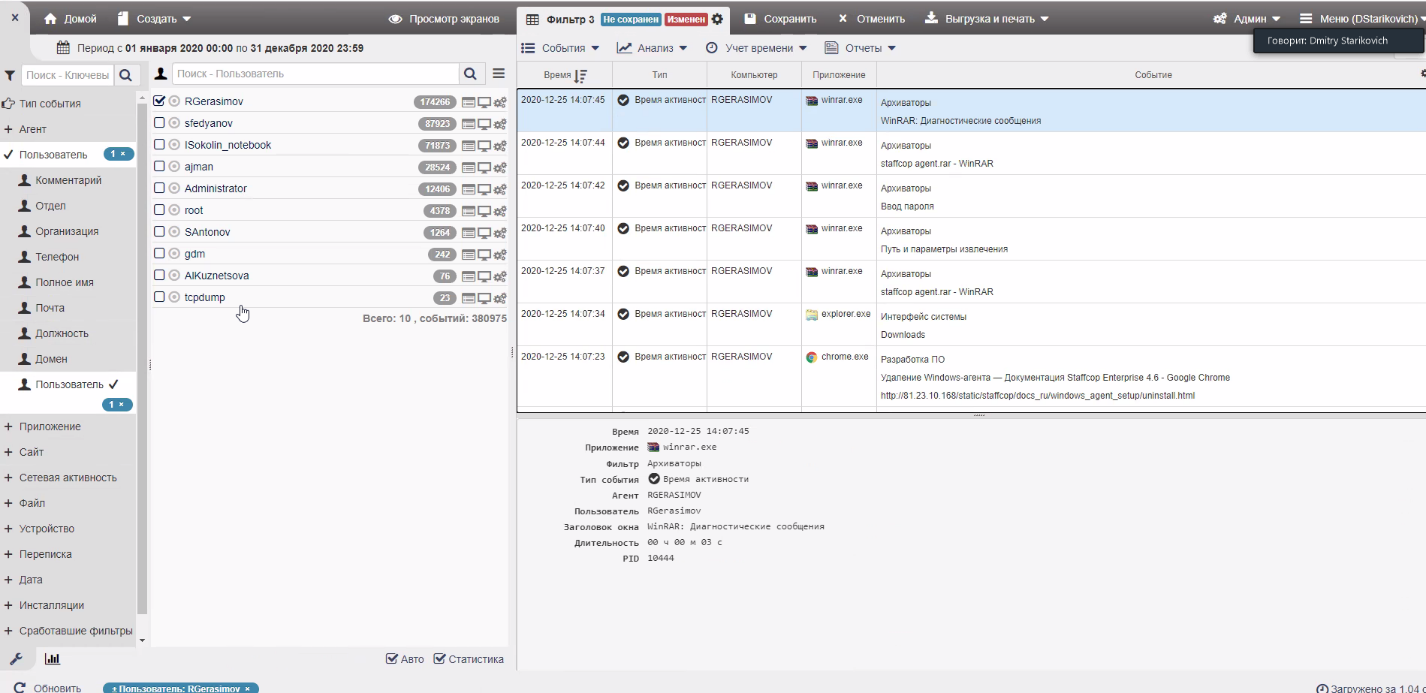

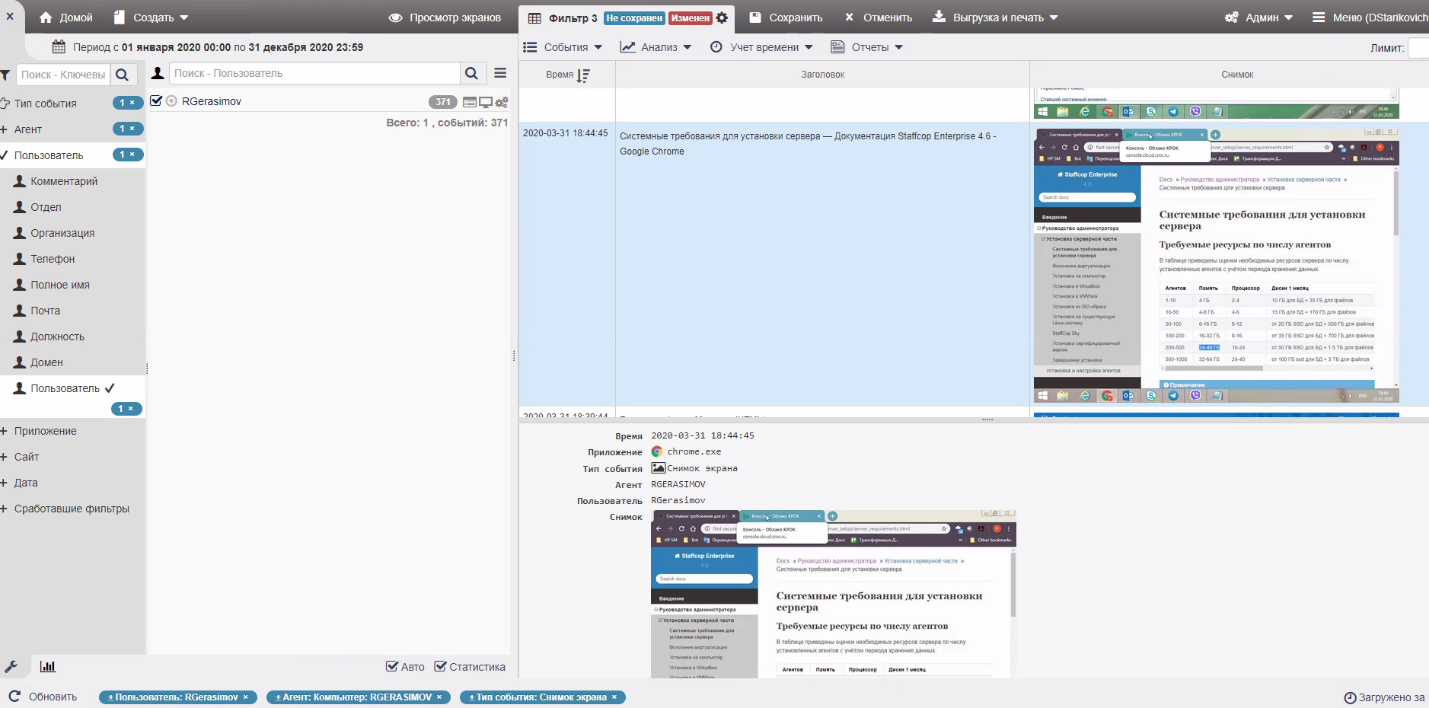

StaffCopからのスクリーンショット。

職場でのユーザーのアクティビティのログ。ユーザーが使用したアプリケーション、その時点で画面に表示されていたものを正確に把握できます。

特定のアクションの瞬間のユーザーの画面の画面。

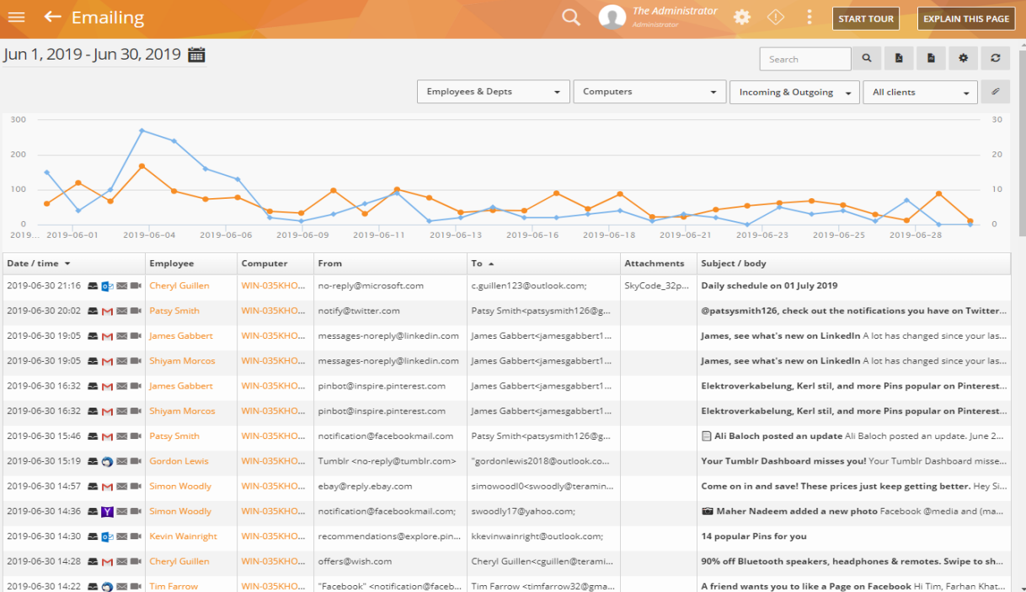

たとえば、別のTeramindUAMシステムのスクリーンショット。

機械学習、回帰分析、およびリスク評価アルゴリズムに基づく予測分析と状況分析を示す行動分析画面。

ユーザーアクティビティ、データテンプレート、およびその他の属性(時刻、スケジュール、割り当てられたプロジェクトなど)を考慮して動作プロファイルを作成すると、アプリケーション、Webトラフィック、ファイル操作での異常なアクティビティを検出するのに役立ちます。

潜在的なインサイダー、彼らが働いている部門、およびリークが発生する可能性のあるアプリケーションを追跡できるレポートシステムの画面。

人々はどのように反応しましたか?

従業員-特別なことは何もありません。請負業者-ゲームの新しいルールを簡単に受け入れました。しかし、彼らにとっては何も変わっていません。つまり、顧客とのNDAにのみ関連付けられていたため、追加の制御方法もありました。