サイバーポリゴンへのチームの参加の経験防衛側のスタンドオフ。

こんにちは、私の名前はあるアントン・カリーニン、私は情報セキュリティの監視およびコンピュータインシデント対応、企業のInnostageグループのCyberARTセンターのアナリストグループのヘッドです。この秋、私たちはブルーチームとしてスタンドオフサイバートレーニングに参加しました。私たちのSOCにとって、これは今年の最も興味深いイベントの1つになりました。熱心な追求で、私たちはすでにセンター内で多くのことを行ってきましたが、今は私たちの経験をより多くの聴衆と共有したいと思います。読むのではなく、見る(または聞く)のがより快適な人は、記事の最後に、1週間前に開催したYouTubeのウェビナーへのリンクを掲載します。

私たちが教えに来たことで

「対立の状況は現実に近づくでしょう」-これらの言葉で、今年のスタンドオフへの参加が始まりました。 「私たちの」という言葉は、CyberARTコンピューターインシデント監視および対応センターのチームを意味します。実際、このイベントの準備は、(サイバートレーニングのメインステージではなく)顧客を監視サービスに接続するという現実と可能な限り似ていました。しかし、すべてを順番に話しましょう。

そもそも、スタンドオフへの参加は私たちにとって予想外であり、他の防御チームが敵対行為の開始の4週間前に訓練場にアクセスできた場合、準備に10日強かかりました。一方で、これは困難な作業であり、他方で、戦争は戦争であり、攻撃について警告されることは決してないため、この作業は、最初の日から私たちに最大限の集中力を要求しました。これらの条件下で、私たちの主なタスクは、私たちが制御するオブジェクトの種類をすばやく理解することでした。資産のインベントリを実行し、セキュリティを分析し、明らかなセキュリティホールを塞ぐという観点からインフラストラクチャを可能な限り整理するか、保護によってこれらの脅威を中和しますが、残りの時間は、コンテンツ監視シナリオを適応させて発生する可能性のあるインシデントを特定します。世界の理想的な絵では、計画は戦いが始まる前日に最大限の警戒を怠らないことでした。しかし、いつものように、物事は計画通りにうまくいきませんでした。

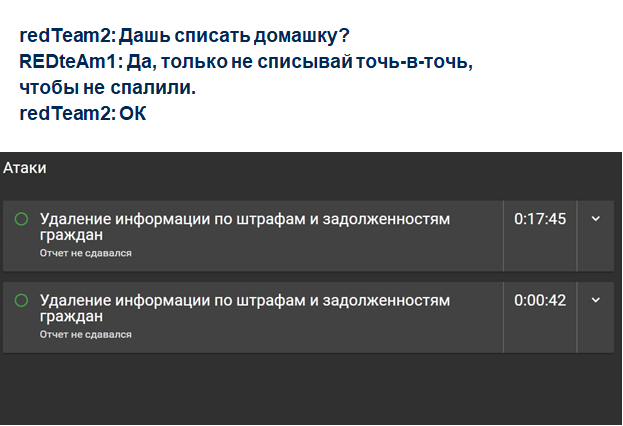

, : « », «-» « » -. , – .

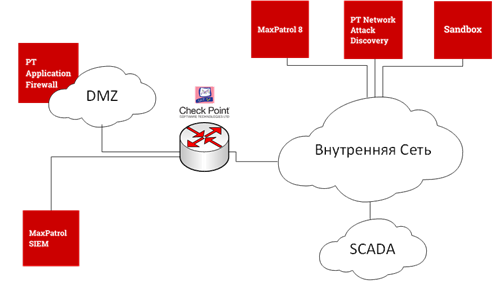

:

- -, , « » PT Application Firewall (PT AF);

- , , PT Network Attack Discovery;

- PT Sandbox;

- MaxPatrol 8;

- SOC MaxPatrol SIEM

- CheckPoint.

, , NGFW EDR .

, , . , . . 67 . CheckPoint- , .

Max Patrol 8. , (, , ), . . , Linux- - , Microsoft.

WSUS , ( MS17-010) .

, , , Blue Team, — . « , Web Application Firewall- ». ! , PT AF, , .

, - . , , SOC , -, . 50% , .

7 , , 90% . , . , . . , .

, SIEM, , NGFW, PT AF, . , .

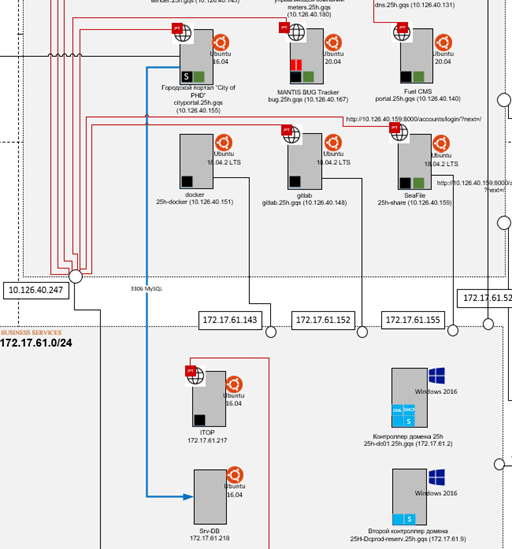

( ) 7 . , , 3 3 . 24 8 . The Standoff SOC . , DMZ- threat hunting. , . , . , , IP , , , . .

, . – , – Red Team. . . 100 PT AF. , , PT AF ? ! , , , . Red Team . , .

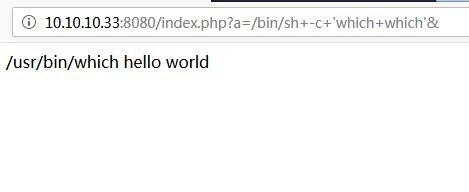

. . CVE-2019-11043 (PHP-FPM Remote Code Execution) php-, , URL-. . PHP, , .

php- . , . .

. Red Team , PHP-shell "p0wny". , , - . , .

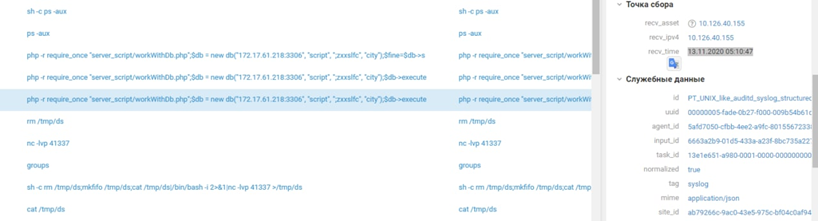

. , . - … 13 . . 13 4 , , SQL- . - .

15 .

- , SOC , . , , . . 8 . 6 , ( 100 ) , .

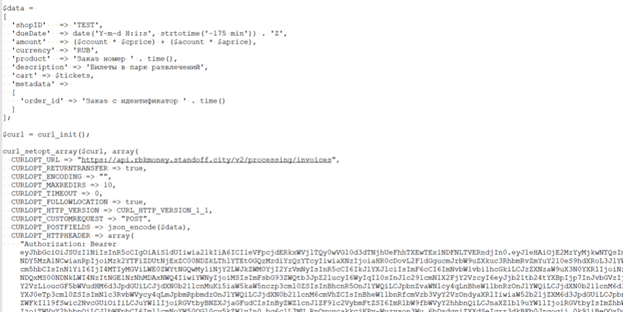

, -. , . , Red Team , . - API — RBK.money. , . . API- Bearer- , - Keycloak API , , -. RBK.money.

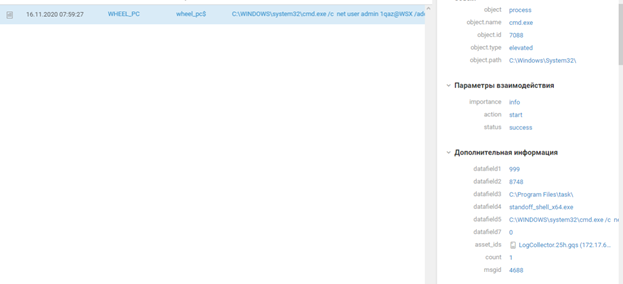

, , Threat Hunting- , . , , . 85% , SIEM-, . , . , . , – . Red Team , , -; - -, Java (T1190:Exploit Public-Facing Application). , powershell-, Base64 (T1027:Obfuscated Files or Information). DNS-, C&C , Windows- (T1572:Protocol Tunneling). DNS . . Microsoft SQL , (T1110.001 Brute Force: Password Guessing), , mssql xp_cmdshell (T1505.001:Server Software Component: SQL Stored Procedures), meterpreter, certutil (T1059.003 Command and Scripting Interpreter: Windows Command Shell)

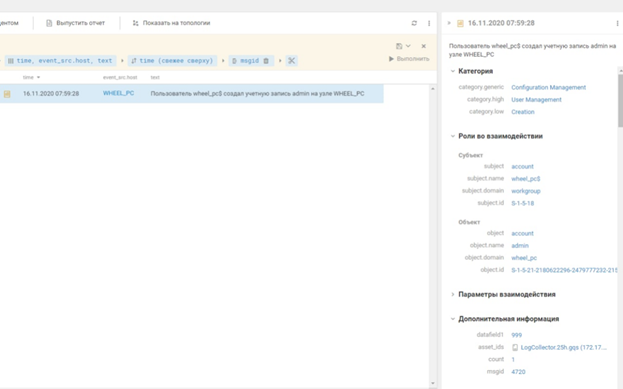

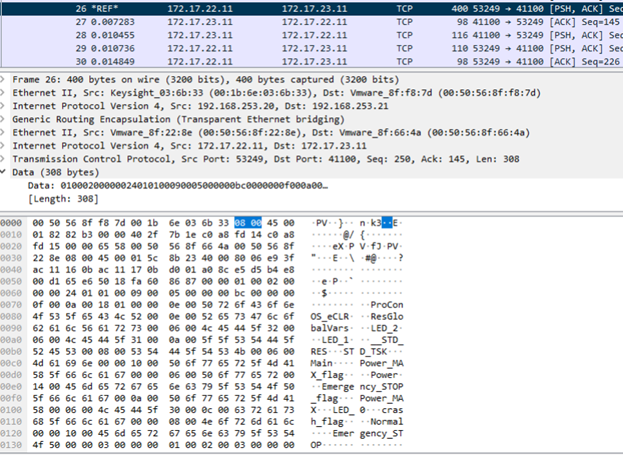

. , MS SQL Pass-the-Hash (T1550.002 Use Alternate Authentication Material: Pass the Hash). , SCADA, . SCADA- shell, RDP .

SCADA, (T1565 Data Manipulation)

6 The Standoff - — 96%. « » 49 — , , SOC – 8 -. , – , , , . 20 , – , . .

, - . , , - . . , . 24 365 .

— , , .

, (, , ).

! !