少し健康的なパラノイアはまだ誰も傷つけていません。エンドツーエンドの暗号化、「箱から出して」スマートフォンでのファイルの暗号化、およびWebサイトでのSSLの必須使用を備えたメッセンジャーに加えて、仮想サーバー上のデータを保護することは不必要ではありません。さらに、最新のテクノロジーにより、シンプルですべてのユーザーがアクセスできるようになりました。 VPSホスティングサービスを提供する大規模プロバイダーは、標準のオペレーティングシステムツールを使用してユーザーデータを暗号化することを提案しています。たとえば、MicrosoftはAzureクラウドで、Windows上のサーバーにBitLockerを使用 し、Linux上の仮想マシンにDM-Cryptを使用しています。 ..。これらのツールを使用すると、攻撃者がサーバーのあるデータセンターやローカルコンピューターにアクセスした場合でも、データを非公開に保つことができます。

VPSを提供するホスティング業者にデータを信頼することはできますが、信頼することはできませんが、自分で構成したVPSプロバイダーで同じ方法を使用することを禁止する人は誰もいません。この記事では、その方法を紹介します。

BitLockerを使用したWindows上のデータの暗号化

Windowsの最も単純ですが最も安全な暗号化方法は、組み込みのBitLockerサービスです。その構成は単純で高速なので、最も簡単な方法はグラフィカルインターフェイスを使用することです。RuVDSプロバイダーにあるWindowsServer 2016の例を使用して、このプロセスを分析してみましょう。pingを減らすために、モスクワのサーバーの場所を選択します。

また、BitLockerを高速化するには、最小のSSDを使用します。

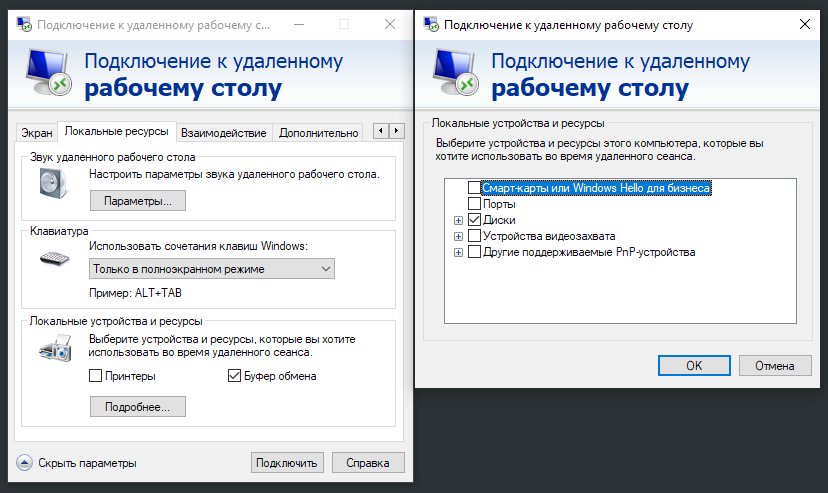

標準のRDPを介して接続します。これは、使用する少し前に構成する必要があります。これを行うには、ウィンドウの下部にある[パラメータの表示]スイッチをクリックし、[ローカルリソース]タブの[クリップボード]ボックスをオンにして、[詳細]ボタンによって呼び出されるダイアログで[ディスク]を選択します。

これにより、ファイルをコンピューターにコピーしたり、通常のクリップボードに貼り付けたりすることができます。 RDPは、ローカルリソースの共有により、「このリモート接続は害を及ぼす可能性があります...」と正直に警告します。注意してサーバーに接続しましょう。

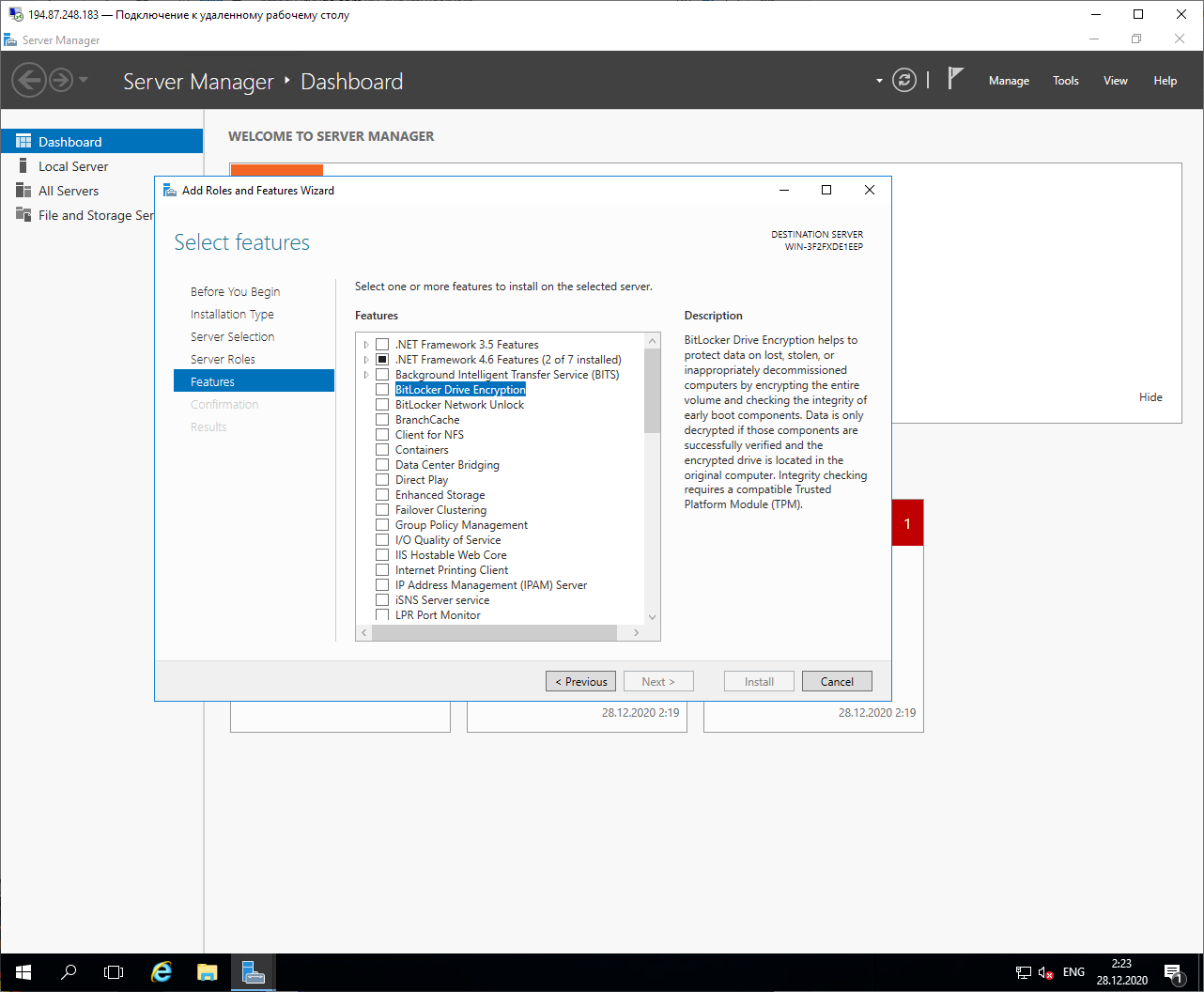

ログイン後、通常のデスクトップと管理パネルが表示されます。 [役割と機能の追加]オプションを選択して、BitLockerサービスに直接接続してみましょう。最初の画面で、構成を変更するたびに警告が表示されないように[スキップ...]チェックボックスをオンにし、[次へ]をクリックして[役割ベースまたは機能ベースのインストール]を選択し、ローカルサーバーを選択して[機能]セクションで「BitLockerドライブ暗号化」をマークします。

「機能の追加」を確認し、「次へ」をクリックし、「必要に応じて宛先サーバーを自動的に再起動する」オプションをチェックして、「インストール」をクリックします。

サービスのインストール後、システムは自動的に再起動し、次に接続すると、インストールが成功したことを示すウィンドウが表示されます。

仮想サーバーがあるため、「Trusted Platform Module」暗号プロセッサがありません 。つまり、システムの起動時にBitLockerがパスワードの入力を求めるようにアクセスポリシーを構成する必要があります。これを行わない場合、暗号化を有効にしようとすると、システムは次のエラーメッセージを表示します。

検索に移動し、そこにプログラム名「gpedit.msc」を挿入して 実行します。次のパスに沿ってオプションを見つける必要があります:ローカルコンピュータポリシー→コンピュータ設定→管理用テンプレート→Windowsコンポーネント→BitLockerドライブ暗号化→オペレーティングシステムドライブ

[有効]を選択してポリシーをアクティブ化し、オプションで[互換性のあるTPMなしでBitLockerを許可する(USBフラッシュドライブのパスワードまたは起動キーが必要)]チェックボックスをオンにして、[OK]をクリックする必要があります。

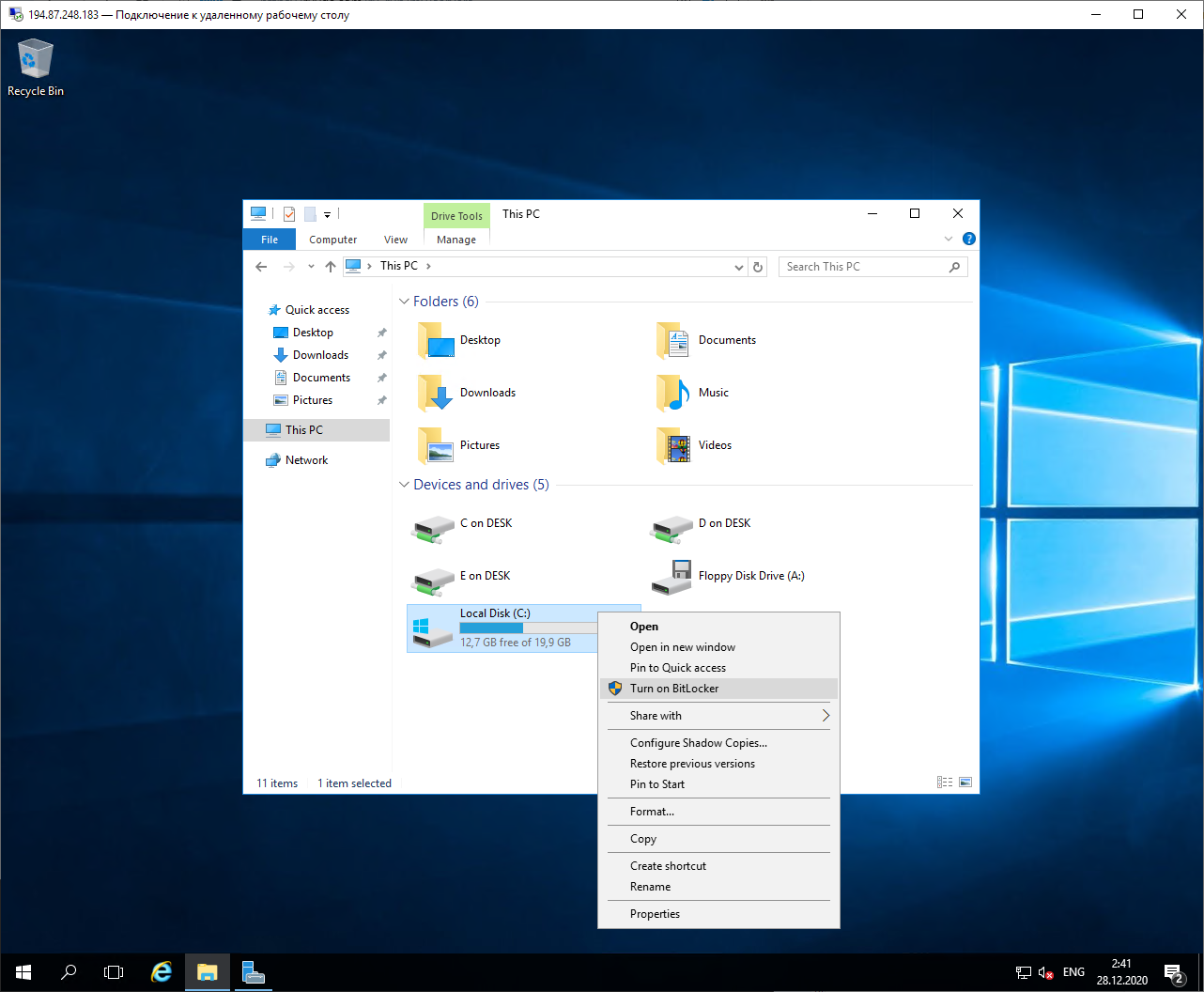

Explorerで暗号化するドライブを選択する必要があります。

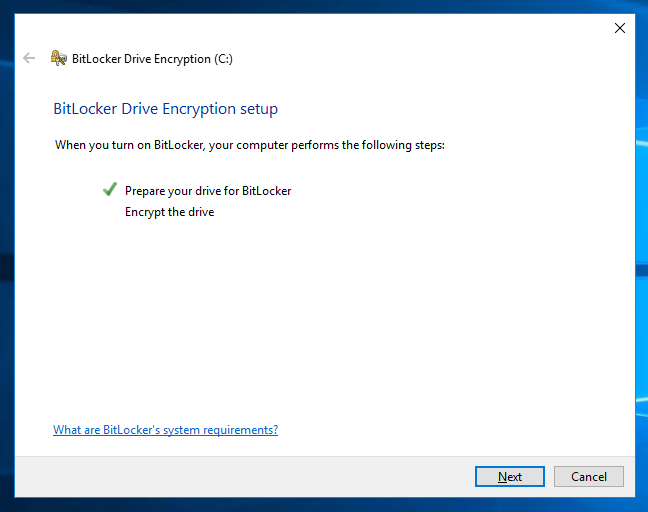

セットアップウィザードがシステムを分析し、続行するように求めます(「次へ」)。次のダイアログボックスで、彼はドライブがBitLockerによって使用されることを警告し、最初に重要なデータをバックアップすることをお勧めします。良い考えですが、すでにそれを行っていると仮定して、[次へ]をクリックします。システムはドライブを暗号化用に準備しますが、その過程で、Windowsリカバリデータを転送する場所がないことを警告し、暗号化後にこのシステムを有効にして構成することを提案します。インストールはほぼ完了しており、ウィザードではシステムを再起動する必要があります。

再起動後、サービスがインストールされ、システムはディスクの暗号化を提案します

次のダイアログボックスで、ウィザードはUSBフラッシュドライブを挿入するか、パスワードを入力するように求めます。サーバーは仮想であるため、後者を選択します。次のウィンドウで、パスワードを考え出し、入力して確認します。システムは、それが単純すぎるか短すぎる場合は、想像力を示さなければならないことを誓います。

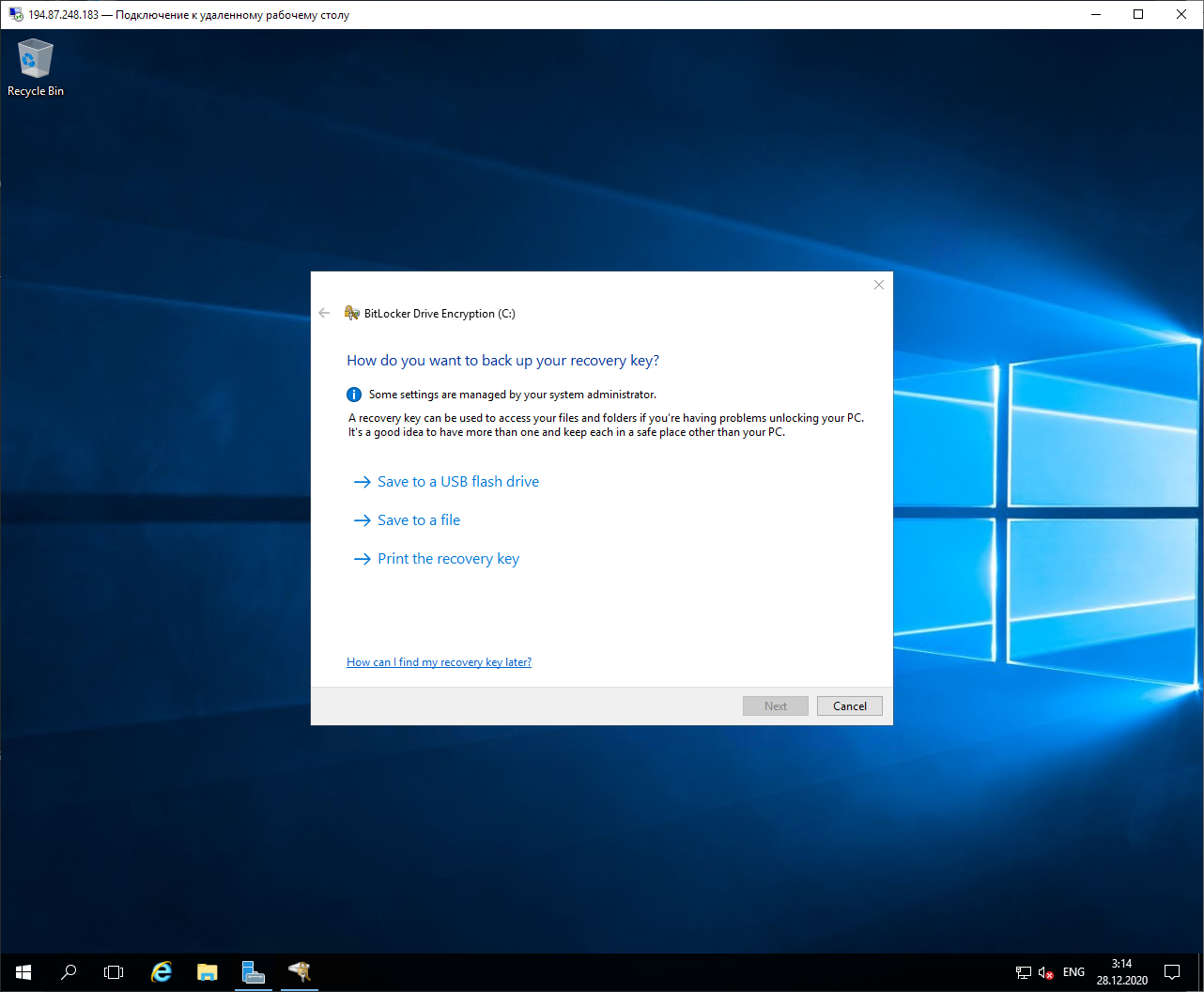

次に、BitLockerパスワードを忘れた場合に、アクセス回復キーを保存する方法を選択するように求められます。

USBを挿入する場所がありません。RDPオプションでアクセスが開かれたコンピューターのローカルディスクを選択できます。ファイルの名前は「BitLockerRecoveryKeyBE32F397-9C84-4765-9840-50BF3893CAB6.TXT」のようになります。そして、中には短い指示と回復キーがあります:

見て

BitLocker Drive Encryption recovery key To verify that this is the correct recovery key, compare the start of the following identifier with the identifier value displayed on your PC. Identifier: BE32F397-9C84-4765-9840-50BF3893CAB6 If the above identifier matches the one displayed by your PC, then use the following key to unlock your drive. Recovery Key: 667260-267685-242209-551199-606441-680966-499147-122408 If the above identifier doesn't match the one displayed by your PC, then this isn't the right key to unlock your drive. Try another recovery key, or refer to http://go.microsoft.com/fwlink/?LinkID=260589 for additional assistance.

ファイルを保存したら、暗号化のタイプの選択に進みます。ローカルハードドライブが保護されているため、最初のオプションである「新しい暗号化モード」を選択します。

次の画面では、本当にディスクを暗号化するかどうかの確認が必要です。[続行]をクリックすると、再起動後にプロセスが開始されるというメッセージと、コンピューターの再起動の提案が表示されます。

すべて-サーバーのシステムディスクは暗号化されています。

私たちはそれに接続しようとします...何も機能しません!

すべてが論理的です。 BitLockerでは、起動時にパスワードの入力が必要になります。これは、システムがリモート操作の準備ができる前でも発生します。これは、RDPを介して行うことはできません。

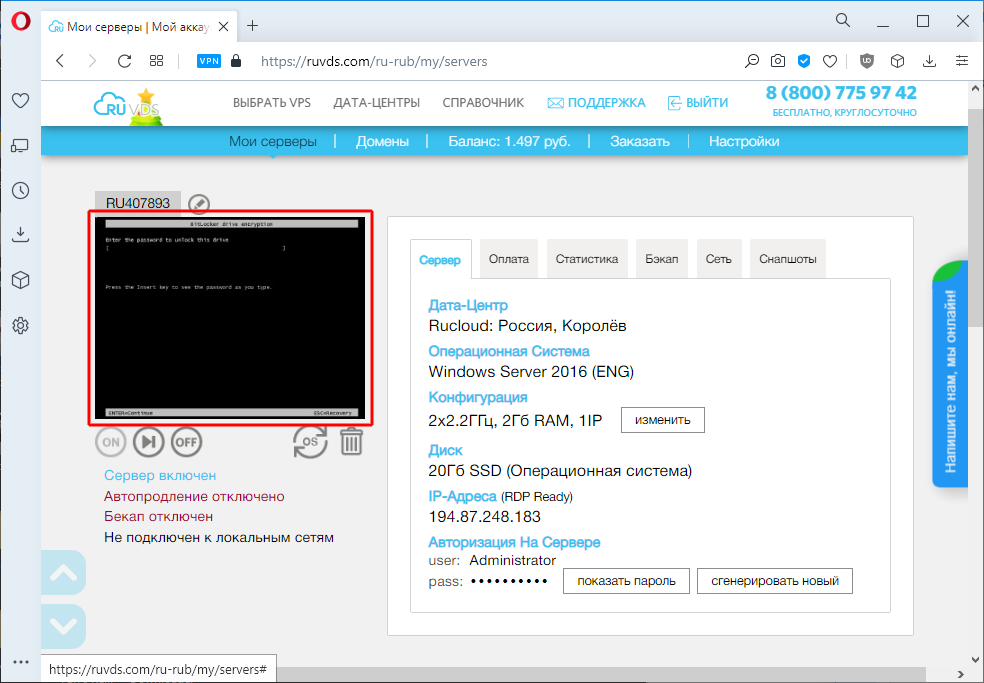

実行中のサーバーに関する情報が含まれているRuVDSページに移動すると、興味深い画像が表示されます。

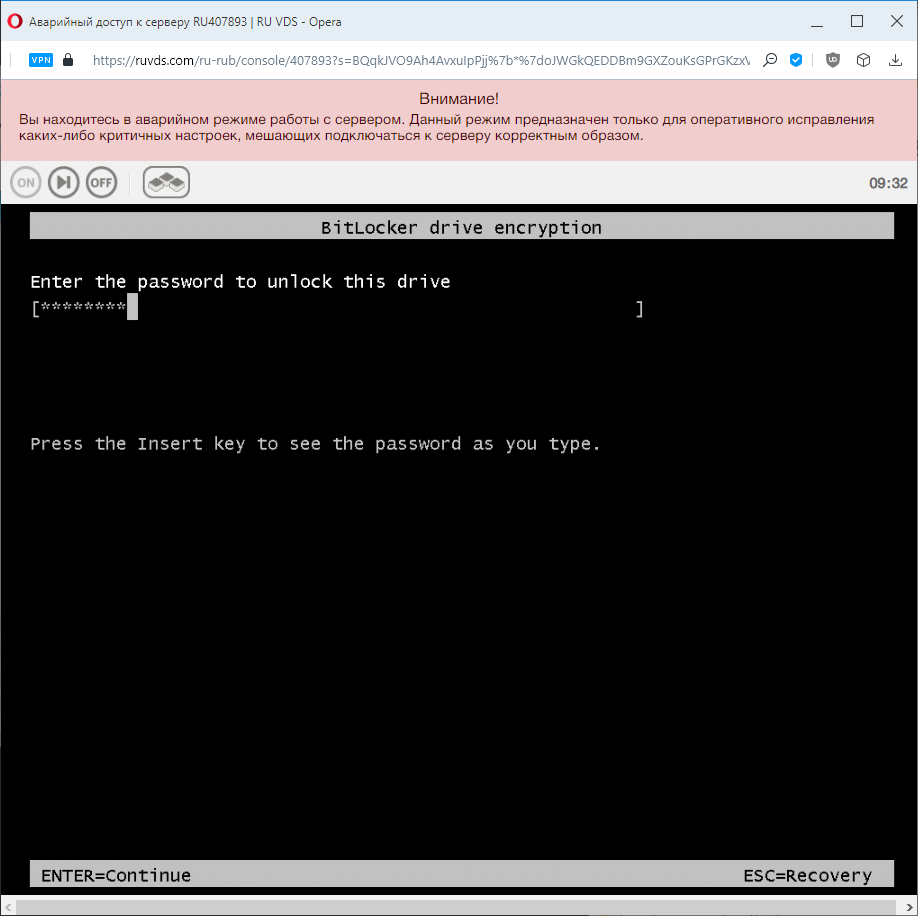

仮想モニターのスクリーンショットでは、システムプロンプトと非常によく似ています。実際、システムを起動する前にパスワードを入力するには、緊急モードのアクセスコンソールを使用する必要があります。

パスワードを入力すると、ダウンロードの続きが表示されます。緊急コンソールは閉じて、RDP経由で接続できます。ちなみに、仮想サーバーを再起動するたびに、このような操作が必要になります。あまり便利ではありませんが、それはセキュリティの代償です。

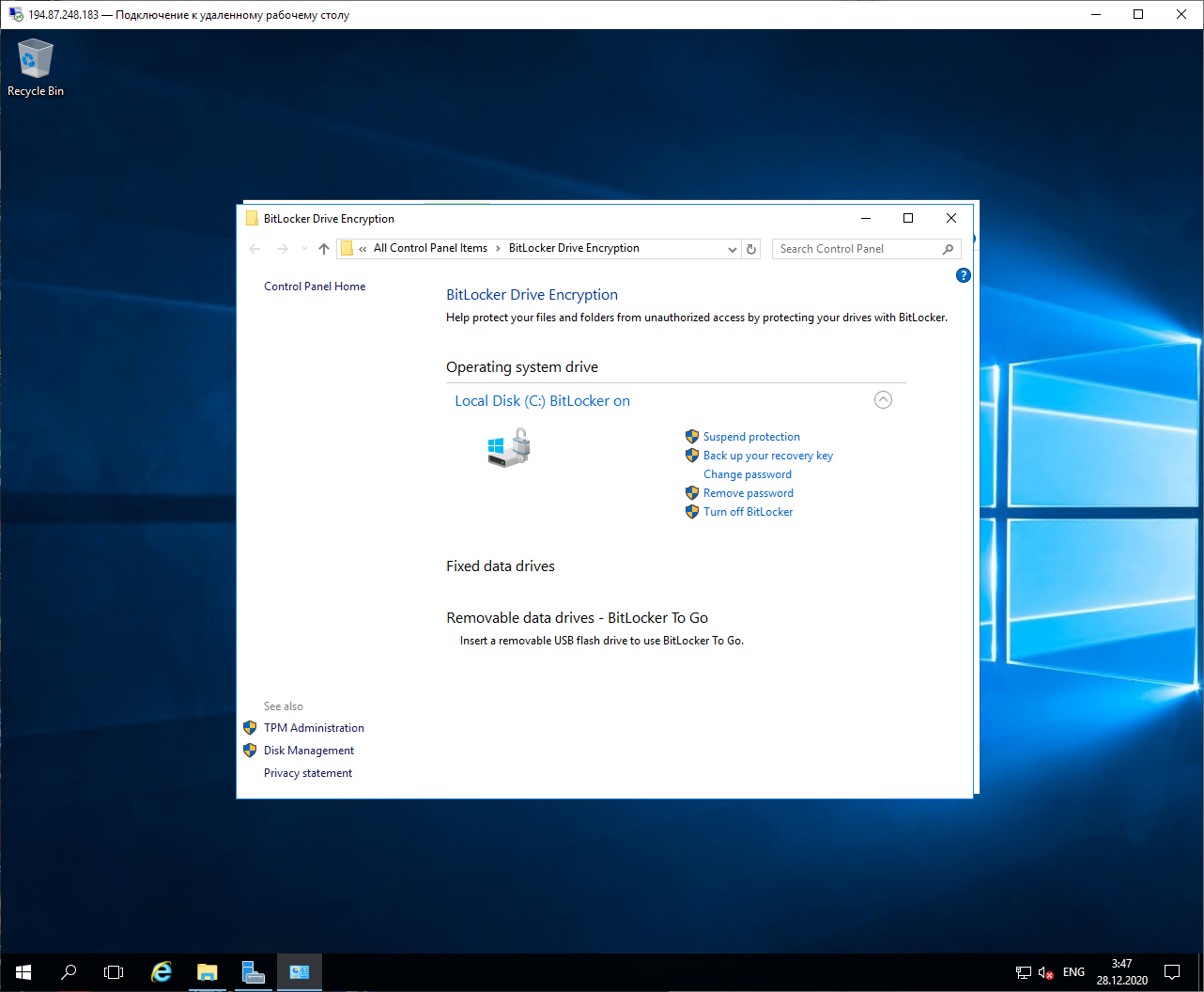

ドライブメニューを開くと、「BitLockerパスワードの変更」と「BitLockerの管理」という新しい項目が表示されます。 2番目のアイテムを開くと、ディスクのステータスとその暗号化管理を確認できます。デモンストレーション用に意図的に小さなSSDを選択したため、暗号化にかかる時間は5分未満でした。終了すると、インターフェイスは次のようになりました。

これで、仮想サーバーへのビットロッカーのインストールとディスクの暗号化が完了しました。これで、誰かがあなたのコンピューターに物理的にアクセスした場合、あなたのログインでプロバイダーのWebサイトにアクセスしても、サーバーに接続できなくなります。そして、彼がデータセンターに来て、内部からVPSに接続した場合でも、データを受信することはできません。データは暗号化されます。

重要なことは、アクセスを復元するためのキーを含むファイルを監視しないことです。

ちなみに、BitLockerのパスワードを忘れた場合、このキーをどのように使用しますか?非常に簡単です。サーバーを再起動して緊急コンソールに移動する必要がありますが、ログインせずに復元することを選択します。ESCを押して、キーを入力するための招待状を受け取ります。微妙な点として、数字を入力するだけで、マイナスの区切り文字が自動的に挿入されます。入力を間違えると、エラーメッセージとキーの再入力要求が表示されます。正しく入力すると、システムは起動を継続します。

リモートサーバーでのBitLockerの構成-完了。

dm-cryptを使用したLinuxでのデータの暗号化

Linuxにはさまざまなパーティション暗号化ソリューションがあり ます。MicrosoftがAzureクラウドで使用するシンプルで信頼性の高いシステムであるdm-cryptを使用します。

DM-cryptの- Linuxカーネルに基づいて標準ディスク暗号化システムに基づいて: D eviceメートルapperは、サブシステムは、作成した仮想デバイスで動作するように透明性を提供します。および crypto API-VPN overIPsecおよびその他の多くの機能に使用される暗号化サブシステム。 Dm-cryptには、暗号コンテナを操作する2つの方法があります。プレーン(データに表示形式が含まれておらず、ランダムなバイトセットのように見える)とLUKS(システムによる暗号コンテナの自動検出など、より多くのオプションを提供しますが、ファイルにはメタデータが含まれます)。これは暗号化の事実そのものを決定することができます。LUKSプロトコルを介して2番目の方法を使用します 。

サーバーは、オペレーティングシステムを除いて、最初のセクションと同じ方法で選択されます。プリセットの手順はスキップしましょう。RuVDSのマニュアルに記載されて います。暗号化システムのインストールに進みます。パッケージリストを更新して、cryptsetup(dm-cryptコマンドラインインターフェイス)をインストールしましょう(簡単にするために、すべてのコマンドはrootとして入力されます)。

apt update apt install cryptsetup

暗号化されたデータを保存するには、最初に特別なファイルを作成する必要があります。このファイルはデバイスとして機能します。それは切り離せないものでなければならず、このためにはいくつかの方法があり、セキュリティの程度はさまざまです。

それらの1つは、fallocateコマンドを使用することです。

rootユーザーのホームディレクトリにtest-cryptという名前の512MBファイルを作成しましょう。

fallocate -l 512M /root/test-crypt

これは最も簡単で最速の方法ですが、安全性が最も低くなります。これは、コマンドがそこに含まれるデータを上書きせずにディスク領域を割り当てるだけだからです。

dd(データセット定義)ユーティリティを使用してファイルを作成する方が安全です。ファイルを作成できるだけでなく、選択した領域の前のコンテンツを上書きする情報をファイルに書き込むこともできます。たとえば、/ dev / zero仮想デバイスからのゼロ:

dd if=/dev/zero of=/root/test-crypt bs=1M count=512

最も厄介な方法は、/ dev / urandomからファイルにデータを入力することです。しかし、それはまた最も遅いです:

dd if=/dev/urandom of=/root/test-crypt bs=1M count=512

ファイルを作成したら、それをLUKSセクションに変換する必要があります。

cryptsetup -y luksFormat /root/test-crypt

YES

プログラムプロンプトに応答し てから、パスワードを設定します。BitLockerとは異なり、回復方法、秘密鍵、その他の便利な機能はありません。パスワードを忘れると、データは取り返しのつかないほど失われます。この問題に非常に責任を持って取り組んでください。したがって、必ず

-y

パスワードの確認を求めるオプションを使用してください 。

ユーティリティで何が得られたかを確認しましょう

file

:

file /root/test-crypt

出力は次のようになります。

test-crypt: LUKS encrypted file, ver 2 [, , sha256] UUID: 820a6557-ee7b-4f67-9f53-eb11586cc5dc

これは、暗号コンテナが作成されて使用できる状態になっていることを意味します。これは、暗号ボリュームデバイスに展開するために残ります。

cryptsetup luksOpen /root/test-crypt crypt-volume

そこでファイルシステムを作成します。

mkfs.ext4 -j /dev/mapper/crypt-volume

そして、マウントポイントを選択します。

mkdir /mnt/crypt-files

暗号化されたデバイスはすぐに使用できます。残っているのは、デバイスをマウントして通常のディスクとして使用することだけです。すべての暗号化および復号化操作は、ユーザーとシステムに対して透過的に「オンザフライ」で実行されます。

mount /dev/mapper/crypt-volume /mnt/crypt-files

デバイスを確認しましょう。/ etc / sshディレクトリの内容など、いくつかのデータをコピーして、dhユーティリティの内容を確認してみましょう。

cp -r /etc/ssh/ /mnt/crypt-files/ df -h Filesystem Size Used Avail Use% Mounted on udev 928M 0 928M 0% /dev tmpfs 191M 648K 191M 1% /run /dev/sda1 20G 2.7G 16G 15% / tmpfs 955M 0 955M 0% /dev/shm tmpfs 5.0M 0 5.0M 0% /run/lock tmpfs 955M 0 955M 0% /sys/fs/cgroup tmpfs 191M 0 191M 0% /run/user/1000 /dev/mapper/crypt-volume 465M 1.3M 429M 2% /mnt/crypt-files

ご覧のとおり、デバイスはマウントされており、ボリュームはユーザーによって決定されており、sshディレクトリのファイルで約1%満たされています。

暗号コンテナの操作を終了するには、暗号コンテナをアンマウントしてから無効にする必要があります。

cd / umount /mnt/crypt-files cryptsetup luksClose crypt-volume

デバイスでの作業が終了し、パスワードで暗号化された最も一般的なファイルがあります。これは、外部の人がサーバーに物理的にアクセスしたとしても利用できないデータです。

暗号コンテナを再度使用するには、初期化して再度マウントする必要があります。

cryptsetup luksOpen /root/test-crypt crypt-volume mount /dev/mapper/crypt-volume /mnt/crypt-files

これで、仮想サーバーで使用できるデータ暗号化システムのレビューが完了しました。

みんな良いつながり!