カードまたは顔:根本的な違い

従来のアクセス制御システムの作業アルゴリズムは次のようになります。

- その人がカードをリーダーに持ってきます。

- リーダーはカード番号を受け取り、それをサーバーに送信します。

- サーバーはこのキーのアクセス許可を確認し、アクセスが許可されている場合は「OK」ステータスを返します。

- .

カード番号を顔の画像に置き換えてこのアルゴリズムを適用すると、画像がカード番号よりもはるかに大きいため、ローカルの黙示録が発生します。これは、サーバーへの転送に時間がかかり、サーバー上のデータベース内の画像の照合は、キー番号を見つけることよりもはるかに長いことを意味します。オフィスに常に動いている従業員がたくさんいる場合、ドアが開くのを数分間待っている間、ロックで微笑む必要がある可能性はゼロではありません。

これを回避するために、単純なIPカメラの代わりに、顔認識に十分強力なインテリジェントデバイスを使用し、顔のデータベースをデバイスに保存します。通常、このようなデバイスは、強力なAndroidガジェット、またはWindowsまたはLinuxを実行するコンパクトなPCです。

この場合、中央サーバーを使用して、訪問者データベースを同期し、リーダーソフトウェアを更新し、システム全体を管理します。

処理負荷をサーバーから外部エッジに移動すると、処理のために画像などの機密データを送信する必要がなくなります。応答時間が許容範囲内になり、帯域幅の要件が緩和されます。

ただし、処理能力とともに、他のタスクはエッジノードに移動します。この変更により、2つの注目すべき問題が追加されます。

- 境界ノードでは、カードを読み取ってドアを開くという原始的な操作に加えて、潜在的な脆弱性の原因となる本格的なビジネスロジックが追加されます。

- , .

また、将来的には、ターンタイルで微笑んでチケットを購入するだけで十分な将来になりたいと考えていますが、他の誰かが微笑んでお金が引き落とされた状況を除外する必要があると考えています。 Identified and Authorized:Sneaking Past Edge-Based Access Control Devices

に関する調査が示すように、 顔ベースのアクセス制御システムには多くの不快な脆弱性があります。ハッキング、騙され、人の顔ではなくiPhone画面に人の写真が表示され、管理者になって削除されることもあります。敷地内に許可されたリストからのすべてのボス。

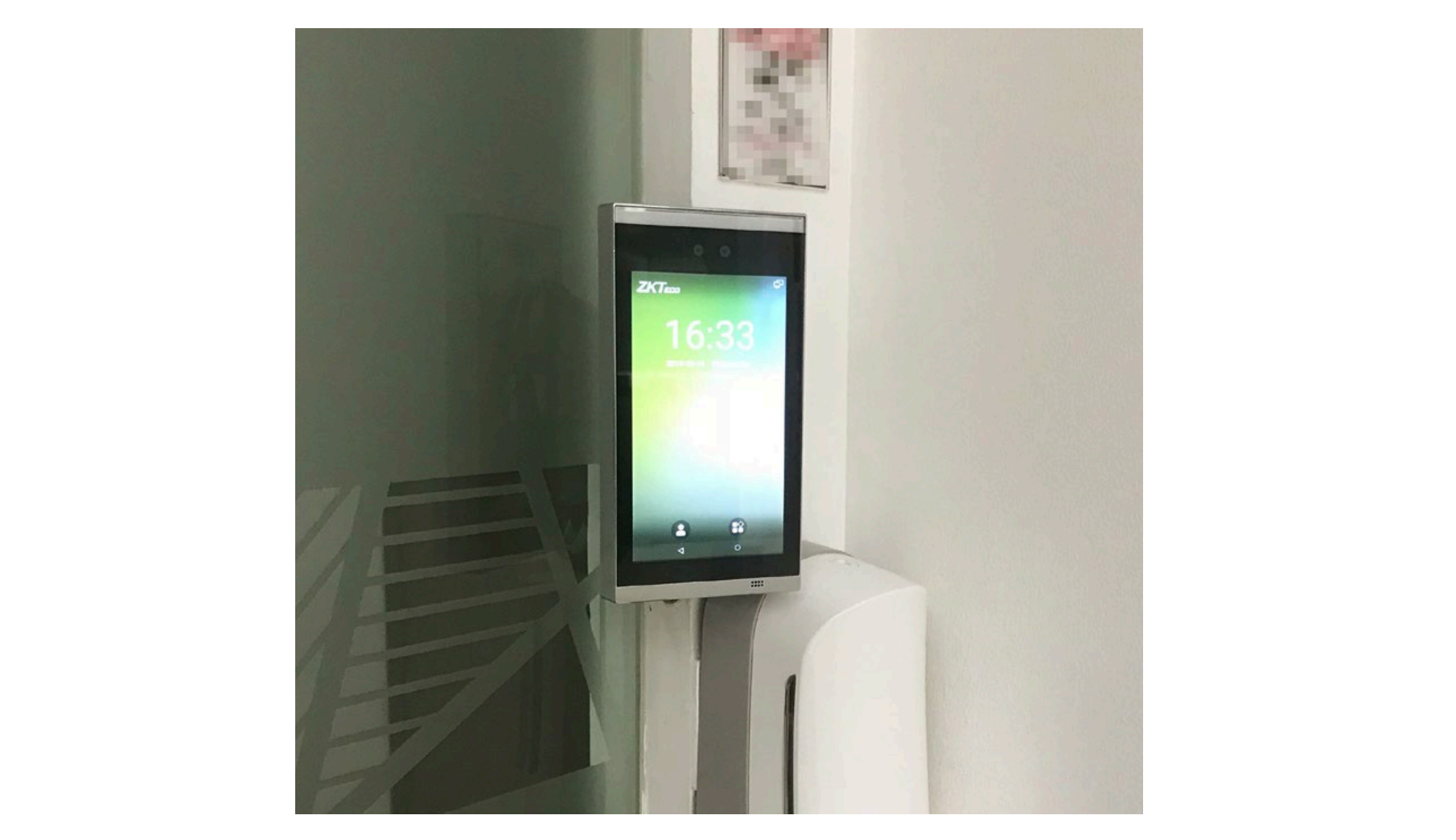

私たちの研究で最も脆弱なデバイスの1つであるZKTecoFaceDepot7Bを検討してください

アクセス制御システムZKTecoFaceDepot。出典:Trend Micro

このデバイスは、訪問者向けのスクリーンとフロントカメラを備えた頑丈な金属ケースに入っています。顔の認識はデバイス内で行われます。認証中に撮影された写真は中央サーバーに送信されません。タブレットのプロセッサ能力は、それ自体で認識を実行するのに十分です。

ZKTeco FaceDepot ACSの一般的な展開には、そのようなデバイスと、デバイス間でユーザーベースを同期するための中央サーバーが含まれます。

保護されていないUSBポート

金属製のケースはACSを物理的な干渉から保護しますが、デバイスの下部にある開いているUSBポートはすべてを台無しにします。デバイスを保守するように設計されています。

脆弱性#1-USBポートを開きます。出典:Trend Micro

古いAndroidバージョン

ZKTecoのもう1つのグローバルな脆弱性は、2016年4月にリリースされたAndroid Lollipop5.1.1バージョンに基づくデバイスファームウェアです。今日、Androidの現在のバージョンは10番目です。長年にわたり、OSは多くのセキュリティ関連の改善を受けてきました。明らかに、第5バージョンでは、この種のものは何も提供されていません。

ZKTeco FaceDepotSKDのAndroidバージョンの画面。出典:Trend Micro

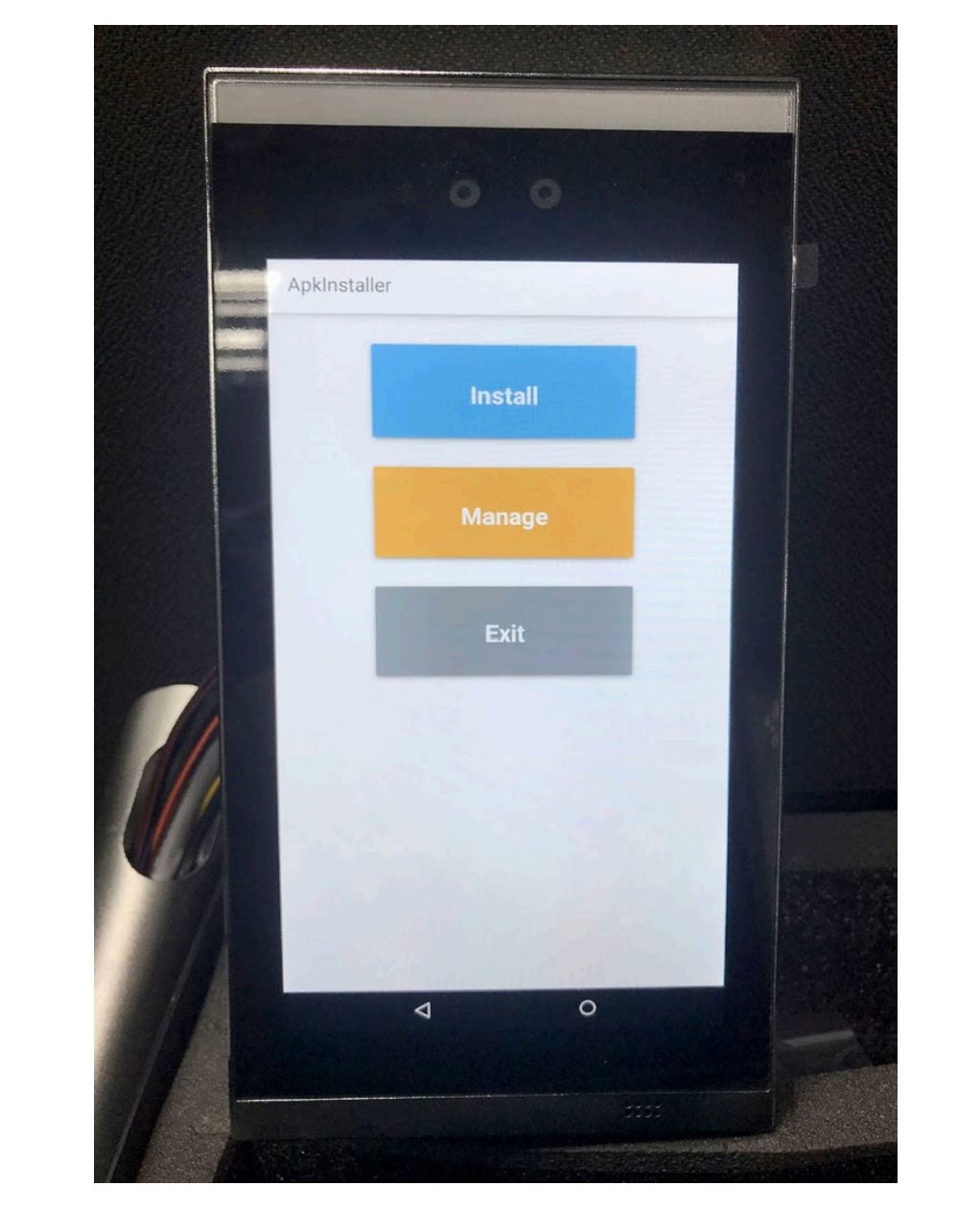

APKパッケージをインストールする機能

これはAndroidであるため、ユーザーはホーム画面に移動してアプリを起動できます。たとえば、彼はApkInstallerを起動し、USBポートに接続されたメディアから任意のAndroidAPKパッケージをインストールできます。

ACSで実行されているAPKインストーラー。出典:Trend Micro

デバイスの製造元は、管理者権限を持つユーザーに対してのみメニューとアプリケーションにアクセスする機能を制限していますが、デバイスの詳細な調査が示したように、デバイスは引き続きサーバーと通信し、HTTPを介して通信するため、これは問題ではありません。

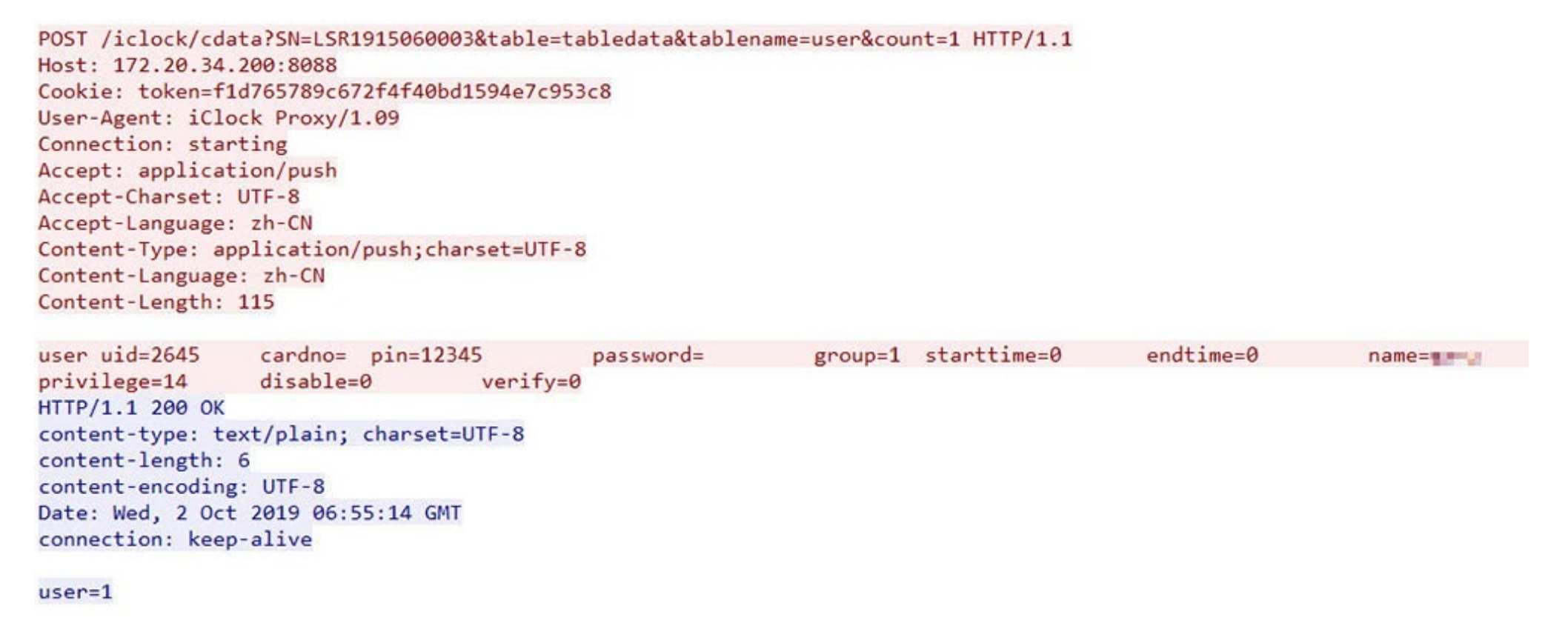

サーバーとの暗号化されていない交換

デバイスはHTTPを介してサーバーと通信します。すべての情報はクリアテキストで送信され、簡単に傍受できます。何よりも悪いことに、管理コマンドはクリアテキストで渡されます-ユーザー登録、ユーザーへの管理者ロールの割り当て、ユーザーの削除、および同期。

タブレットが接続されているネットワークにアクセスする攻撃者は、ACSとサーバー間のネットワークトラフィックをリッスンし、攻撃を実行するために必要な情報を取得できます。

悲しいことに、デバイス開発者は、データ暗号化の欠如に関連する脆弱性をさらに増大させることに成功しました。彼らは完全にリークのあるデバイス認証手順を作成しました。

脆弱なデバイス認証

サーバー上でのデバイスの正当性の唯一の兆候は、Cookieで渡されるトークンです。トークンは、デバイスがサーバーに最初に登録されたときにインストールされ、データによると、変更されることはありません。

トークン値はCookieとして保存されます。出典:Trend Micro

「シークレット」トークンがクリアテキストで送信されることを考えると、どのHTTPクライアントも正当なACSになりすますことができます。実験では、単純なコマンドラインユーティリティであるcurlを使用しました。

たとえば、これはシステムに新しいユーザーを登録し、そのユーザーの画像を設定する方法です

。最初のコマンドはサーバーにBogusという名前のユーザーを登録し、2番目のコマンドはそのユーザーの写真を設定します。出典:Trend Micro

userdata.postファイルには、POSTを介してサーバーに送信したデータが含まれています。この場合、ファイルには次のデータが含まれています。サーバーに送信されるイメージ

ファイルのコンテンツ。出典:Trend Micro

管理者をcurlに登録する

既存の管理者は、デバイスのコンソールを使用して、新しいユーザーを管理者に昇格させることができます。現在の管理者は、最初に顔認識を介してデバイスにログインし、次にシステムコンソールにアクセスしてプロモーションプロセスを開始する必要があります。ユーザーが管理者レベルに昇格するとすぐに、デバイスはサーバーにレポートを送信し、ステータスの変更を通知します。

ただし、トークンを所有するすべてのユーザーは、デバイスとサーバー間の正当なネットワークトラフィックをシミュレートできるため、次のコマンドを実行してユーザーを管理者にすることを妨げるものはありません。

特権= 14を設定すると、ユーザーは管理者になります。出典:Trend Micro

サーバーとそれに登録されているすべてのACSデバイスの次回の同期後、新しい管理者はオフィスネットワーク全体で認識されます。

すべてのユーザー写真をアップロードする

サーバーに保存されている写真のURLは予測可能であるため、すべてのURLを一覧表示して写真をアップロードするのは簡単です。これらのURLにアクセスするために認証は必要ありません。

たとえば、次のURLで、サーバーはID「11111」のユーザーの写真を送信します。

画像を収集するには、ユーザーIDを「00000」から任意の数まで繰り返し、システムで利用可能なすべての写真をダウンロードする簡単なスクリプトを作成できます。

偽のサーバーインジェクション

デバイスとサーバー間のすべての通信はHTTPを介して行われるため、ARP(アドレス解決プロトコル)ポイズニングを使用して、すべてのACデバイスを偽のサーバーにリダイレクトするのは比較的簡単です。

ターゲットデバイスに偽のサーバーとの通信を強制した後、通常の同期セッションの1つで必要な更新をデバイスに送信することができました。この手法は、さまざまな攻撃に使用できます。たとえば、会社の敷地への違法なアクセスを整理したいユーザーの写真をエンドデバイスにスリップさせることができます。

合法的な訪問者の写真によるアクセス

考えられる攻撃オプションの数を考えると、この方法のテストはすでにやややり過ぎでした。しかし、テクノロジーから遠く離れた人でもこのような攻撃の単純さと可用性を考慮して、それでも、オフィスにアクセスできるシステムに登録された人の写真を使用してACSを欺くことができるかどうかを確認しました。そして、いくつかのオプションを経た後、攻撃が機能したとき、彼らは非常に驚いていました:ZKTecoFaceDepotカメラはiPhoneXとiPhoneXSに表示される写真をサポートしていることが判明しましたが、スマートフォンiPhone 6、Samsung A10、Samsung S8、SamsungS9の画面で同じ写真を見逃すことを拒否しました、Samsung S10、Samsung S10 +、Samsung Note10。

メーカーへの推奨事項

ZKTeco FaceDepotアクセス制御デバイスは、私たちの研究でテストされた唯一のものではありません。残念ながら、他のデバイスにも深刻な脆弱性が含まれており、会社の敷地への物理的なアクセスの真に安全な境界を作成するために使用できるかどうかについて深刻な疑問を投げかけています。

デバイスで見つかったすべての脆弱性は、OWASPプロジェクトによってコンパイルされたトップ10のWebアプリケーションセキュリティリスクに存在します 。

- デフォルトの暗号化はなく、サーバー側の暗号化を無効にします。

- 脆弱な認証およびセッション管理システム。

- 古いOSバージョン。

アクセス制御デバイスをより安全にするために、メーカーは次のガイドラインに従う必要があります。

- — , ;

- ;

- — USB- ;

- , .