犯罪グループは、攻撃に最も効果的なツールを使用して、システムへの侵入、マルウェアの実行、金銭の盗難など、必要なものを迅速かつ費用対効果の高い方法で入手できるようにします。調査によると、攻撃の最も一般的なベクトルは依然としてフィッシングであり、ソーシャルエンジニアリングが積極的に使用されている人々を対象としたキャンペーンです。

フィッシングの需要により、不正な攻撃を作成および実装するためのあらゆるサービスを提供する専門サービスが登場しました。比較的少ないお金で、顧客はターゲットオーディエンスの調査、潜在的な犠牲者の心理的肖像を考慮した手紙の作成、およびキャンペーンのインフラストラクチャを受け取ります。Phishing-as-a-Service(PhaaS)サービスの手配方法、レンタルにかかる費用、詐欺師から身を守る方法について、情報セキュリティ会社Antifishingの編集者であるAndreyZharkevich氏は述べています。テキストはインタビューの結果に基づいて作成されました。

すべてが始まった経緯

Phishing-as-a-Serviceは、クラウド対応のすぐに使用できるLogin Spoofer2010フィッシング攻撃キットとして10年前に登場し ました。

これはサイバー犯罪者とそのクライアントが現在使用しているものではありませんでしたが、システムはフィッシングサイトの作成を許可し、無料で配布されました。ツールの収益化の欠如を補うために、開発者は騙されやすいスクリプトキディから密かにツールを通過したデータをサーバーに送信し、それを自分の目的に使用しました。

その後、顧客に約束したことを正確に実行する「正直な」サービスが登場しました。

PhaaSデバイス

分業の原則により、違法な活動分野でも生産性を向上させることができます。PhaaSのおかげで、犯罪者は次のような日常的なタスクに対処する必要がありません。

- 準備段階:ターゲットオーディエンスを定義し、その心理的プロファイルを構築し、使用されるフィッシングの最も効果的なタイプ(メッセンジャー、ソーシャルネットワーク、電子メール、または悪意のある広告)を決定します。

- フィッシングメッセージの開発。手紙は、根底にある感情にぶつかり、合理的な思考を無効にするために、潜在的な犠牲者を「引っ掛ける」必要があります。メッセージのデザインと内容は、できるだけ多くのターゲットオーディエンスがそれらを信じるように現実的でなければなりません。

- インフラストラクチャの作成:実際の会社のサイトを模倣して顧客データを盗むサイト、攻撃を継続するために「ペイロード」をロードする悪意のある添付ファイル。

- キャンペーンの開始:選択した方法でメッセージを送信する、データを収集する、「ペイロード」から情報を受信する、またはターゲットシステムに侵入して、データを暗号化する。これは、攻撃者が望む結果を得る最終段階です。

サービスとしてのフィッシングの台頭により、Netflixに登録するのと同じくらい簡単に詐欺キャンペーンを実施できるようになりました。サイバー犯罪者のクライアントは、次の機能を利用できます。

- コスト削減。フィッシングサービスのコストは、その規模と主なタスクによって決まりますが、一般的に、自分で攻撃を準備するよりもはるかに安価です。

- . 10 ? . ? , .

- . , , .

- . , . , .

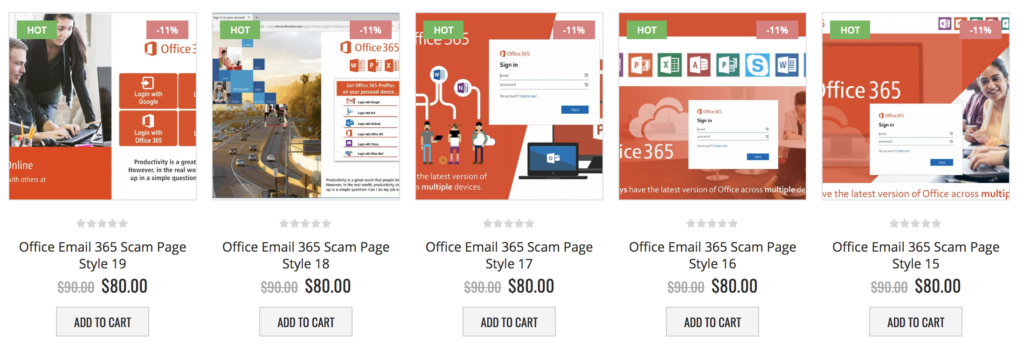

情報セキュリティ会社のCyrenは、昨年、約5,334個のすぐに使用できるPhishing-as-a-Service製品の発見を発表しました 。これは、悪意のあるサービスの開発者の1人の提案のスクリーンショットです。

ご覧のとおり、このサービスは安価で、豊富な機能セットを提供し、ユーザーに割引を提供します。製品は非常にプロフェッショナルに見え、法律サービスの提供よりも悪くはありません。非専門家主義、地下および違法性の兆候はありません。価格は、ほぼすべてのカテゴリのユーザーにとって手頃な価格です。

偽のMicrosoftサイト。microsoft.netドメインと通常のSSL証明書を使用します。このような欺瞞は、技術に精通したユーザーでさえ誤解を招く可能性があります。

専門家によるフィッシングキャンペーンには、メッセージの送信、不正なリソースの作成、リンクをマスクする方法の開発が含まれます。

フィッシングが効果的である理由

心理的要素

フィッシングが効果的である主な理由は、犯罪者が望む行動を実行するように人々とその基本的な感情に影響を与えることによって、最先端の防御システムをバイパスできることです。これは、テキストのみを使用するビジネス通信侵害(BEC)キャンペーンの成功によって明確に示されています。

メッセージのテキストが受信者にそれをクリックしたくない場合、フィッシングリンクを偽装する最も洗練された方法は機能しません。技術的に完璧な悪意のあるドキュメントは、すべてのセキュリティシステムをバイパスできますが、受信者が手紙の信憑性を疑って添付ファイルを開かない場合は機能しません。

したがって、フィッシング攻撃の主な要素は、不正なドメインと説得力のあるサイトで構成される技術インフラストラクチャだけでなく、緊急性と重要性の形で基本的な感情と増幅への影響を使用する専門的な社会工学です。

ユーザーがフィッシングメッセージのテキストの影響下で、添付のドキュメントを開くかリンクをたどることを決定した後、それはインフラストラクチャフィッシングツールキットの番です。餌を「つついた」犠牲者が、自分がすべてを正しく行っていると信じ続けることが重要です。

技術的コンポーネント

以下は通常、サイバー犯罪者が技術的な保護手段を回避するために使用します。

- HTML: HTML- , , .

- : HTML, .

- : , .

- URL- : ,

- (content injection): - , .

- : , .

今日、ほとんどすべてのフィッシングリソースは、デジタル証明書を使用して信頼性を高めています。Anti-Phishing Working Group(APWG)によると、2年前まで、フィッシングサイトの半分だけがSSL証明書を持っていました 。

自分を守る方法は?

フィッシング攻撃は人を対象としているため、それらに対する保護の主な方法は人と協力することであり、これは2つの必須部分で構成されます。

- 職場および日常生活における安全な行動スキルについて従業員を訓練する。

- 実際の攻撃をシミュレートするシステムを使用して、安全な行動の実践的なスキルを練習します。

ユーザー向けのトレーニングは定期的に実施する必要があり、会社のすべての従業員は例外なくそれらに参加する必要があります。映画の上映や情報セキュリティの基礎に関する講義という形での従来のトレーニングは、安全な作業スキルを開発するのに十分ではありません。

知識は行動であるため、攻撃者は経験豊富なサイバーセキュリティの専門家でさえ認識できない手法を使用するため、理論を実践する必要があります。スキルトレーニングは、実際のサイバー犯罪者の行動を模倣するさまざまなフィッシング攻撃を使用して編成できます。

サイバー犯罪者はいくら稼ぎますか?

McAfee のTheHidden Costs of Cybercrimeによると、世界経済はハッカーに年間少なくとも1兆ドルの損失をもたらしています。これは、世界のGDPの1%以上です。Sberbankによると、サイバー犯罪によるロシア経済の損失は、2020年末までに3.5兆ルーブルに達する可能性があり ます。

最も収益性の高い業界は次のとおりです。

| 犯罪の種類

|

年収

|

| 違法なオンライン市場

|

8600億ドル

|

| 貿易秘密、IP盗難

|

5,000億ドル

|

| データ取引 | 1,600億ドル

|

| 犯罪ウェア/ CaaS

|

16億ドル

|

| ランサムウェア

|

10億ドル

|

| 合計 | 1.5兆ドル

|

SaaSスキームを使用してサイバー犯罪者が提供するさまざまなサービスのコスト:

| 製品またはサービス

|

コスト

|

| SMSスプーフィング

|

$ 20 /月

|

| カスタムスパイウェア

|

200ドル

|

| ハッカー・フォー・ハイヤー

|

$ 200 +

|

| マルウェアエクスプロイトキット

|

$ 200- $ 700

|

| Blackhole Exploit Kit

|

$700/ or $1 500/

|

| Zero-Day Adobe Exploit

|

$30 000

|

| Zero-Day iOS Exploit

|

$250 000

|

PhaaSスキームの有効性と世界中で増加しているフィッシングキャンペーンにより、このサイバー犯罪サービスの提供のさらなる成長を予測することが可能になります。PhaaS製品は、2020年中に漏洩したデータによって強化され、不正なキャンペーンの有効性と危険性が高まる可能性が高くなります。

Group-IBによると、フィッシング攻撃の成功による平均被害額が 150万ルーブルを超えることを考えると、組織は潜在的なリスクを注意深く分析し、不正に対する従業員の回復力をチェックして、経済的および評判の損失の可能性を減らす必要があります。