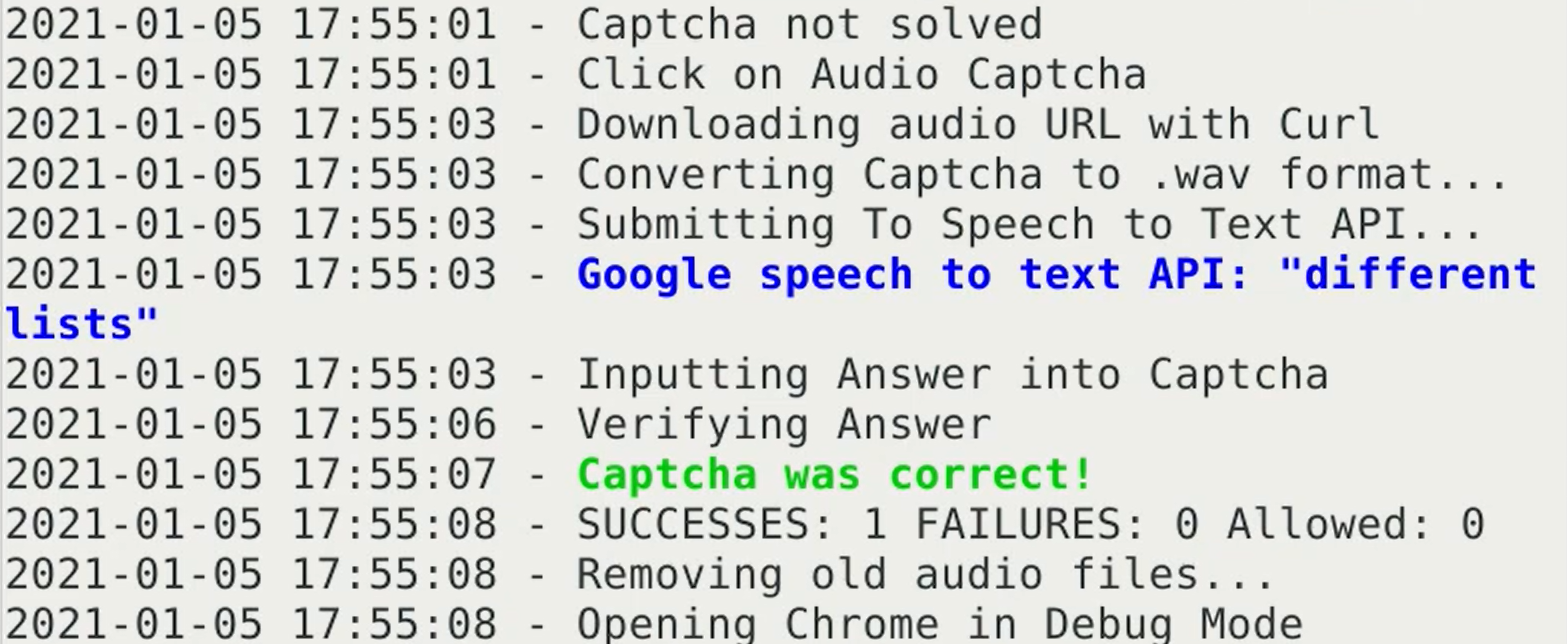

ハッキングされたのは画像の主なキャプチャではなく、音声メッセージを使用した検証の代替方法でした。音声メッセージでコードが送信されます。このコードは、適切なフィールドに入力する必要があります。Nikolayは、以前のバージョンのreCAPTCHA v2に対して以前に開発された方法を改善しまし た。スクリプトは、音声メッセージを含むオーディオファイルをインターセプトし、それをText-to-Speechサービスに送信します。コードは、90%以上のケースで正しく認識されます。研究者は、この方法がreCAPTCHA v3に対しても機能することを確認しました。明らかに、代替の承認方法は前のバージョンから直接移行しましたが、3番目のバージョンへのcaptchaのアップグレードも、2年前に公開されたProof-of-Conceptを破りました。ニコライはGithubの彼のリポジトリに更新されたバージョンを投稿しました ..。

更新されたスクリプトの操作を示すビデオ(マウスの動きまで完全に自動化):

他に何が起こったのか

FirefoxとChromeのブラウザは1月上旬に更新されました 。どちらの場合も、任意のコードを実行してシステムを制御できる重大な脆弱性が解消されました。 Firefoxの場合、PCバージョンとモバイルリリースの両方が影響を受けます。 Chromeでは、この脆弱性はコンピューターにのみ関連しています。 NVIDIAドライバーの

クローズされた脆弱性。従来の特権昇格の穴に加えて、パッチは、GPUリソースを仮想化するためのvGPUドライバーのいくつかの問題に対処します。これらのバグを悪用すると、ホストマシンを制御することはできませんが、情報の開示とサービスの拒否が可能になります。

1月のAndroidパッチセット が終了しますBluetoothモジュールの操作に関連しているとされるAndroidシステムコンポーネントの脆弱性を含む43の脆弱性。

Ahmed Hassan研究員 は、テレグラムメッセンジャー機能「PeopleareNear」に脆弱性があることを発見しました。この問題の悪用は、ジオロケーションを使用する他のプログラムの方法と似ています。独自の座標を置き換えることで、仮想三角測量を実行し、おおよそのユーザーの代わりに別のユーザーの正確な場所を取得できます。

日産会社の代表者は、企業データの重大な漏洩を発表しました 。これは、ユーザー名とパスワードがadmin:adminのGitサーバーが原因で発生しました。 ハッキング

に関する非常に興味深い研究 (Habréのショートバージョン )2要素認証に使用されるGoogleTitanハードウェアキー。サイドチャネル攻撃方式を使用してデータを復号化しました。

一部のZyXelネットワークデバイスの最新のファームウェアで、ハードワイヤードパスワードが見つかりました 。