2021年1月6日、抗議者の群衆が米国議会議事堂を占領しました。国会議員の事務所や会議場など、通常は一般公開されていない場所に数十人が建物に入った。当然、彼らはすぐに自分撮りを撮り、ビデオを撮影し、そしてソーシャルネットワークに投稿し始めました。ライブでストリーミングする人もいます。

暴動の中には、TwitterのようなソーシャルネットワークParlerのユーザーが何人 かいました。これは 彼らのビデオからのGPSメタデータによって明らかにされました。事実、パーラーは、他のソーシャルネットワークのように、人々のプライバシーを保護するために、このメタデータを標準的な方法で削除しません。

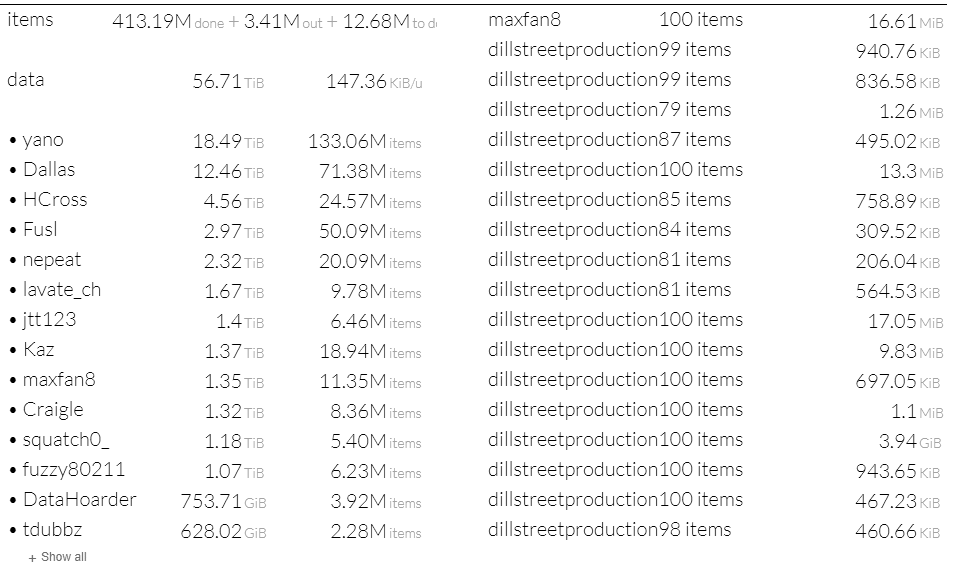

Amazonがサービスの提供を拒否した月曜日以降、サイトが利用できなくなった場合、メタデータ分析を実行する方法のように思わ れます。しかし、若いハッカーのおかげ @donk_enbyは、我々は 56.71 TBアーカイブをソーシャルネットワーク上で公開されているすべてのデータと。

donk_enbyはアーカイブチームの一部です 、さまざまなサイトのアーカイブを扱います。特に閉鎖の脅威にさらされている人(たとえば、Redditは/ r / fatpeoplehateで起こったように、嫌悪の疑いでさまざまなコミュニティを絶えず禁止しています。たとえば、Googleサイトプラットフォーム上のすべてのサイトは1.10.2021で確実にオフラインになります)。重要なコンテンツをホストしているサイトもアーカイブされます。パーラーの場合、これは重要でした。なぜなら、米国の超右派ナショナリストが行動を計画したのはここだったから です。彼らはまた、主流の代替と見なされる他のプラットフォームを使用しました:Gab、MeWe、Zello、Telegram。

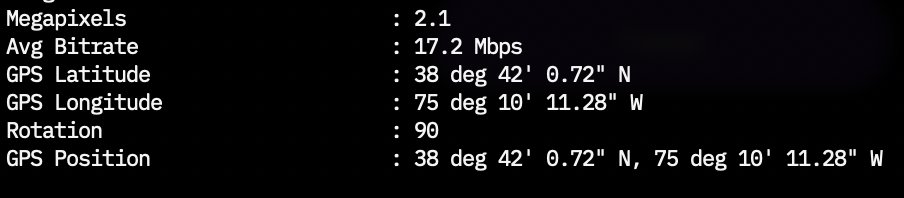

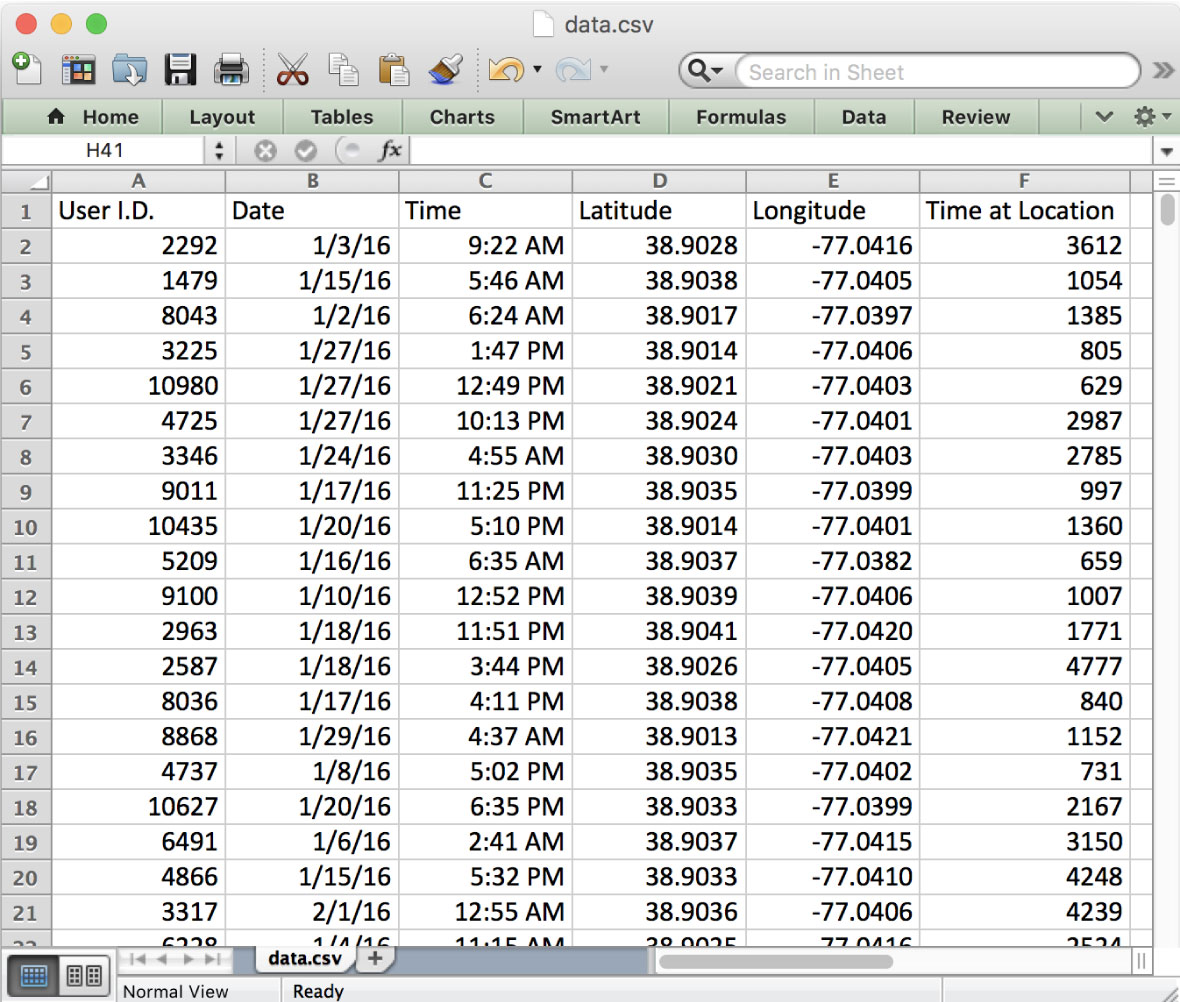

パーラーアーカイブは、これまでに110万本の動画を蓄積してきました。メタデータは次のようになります。

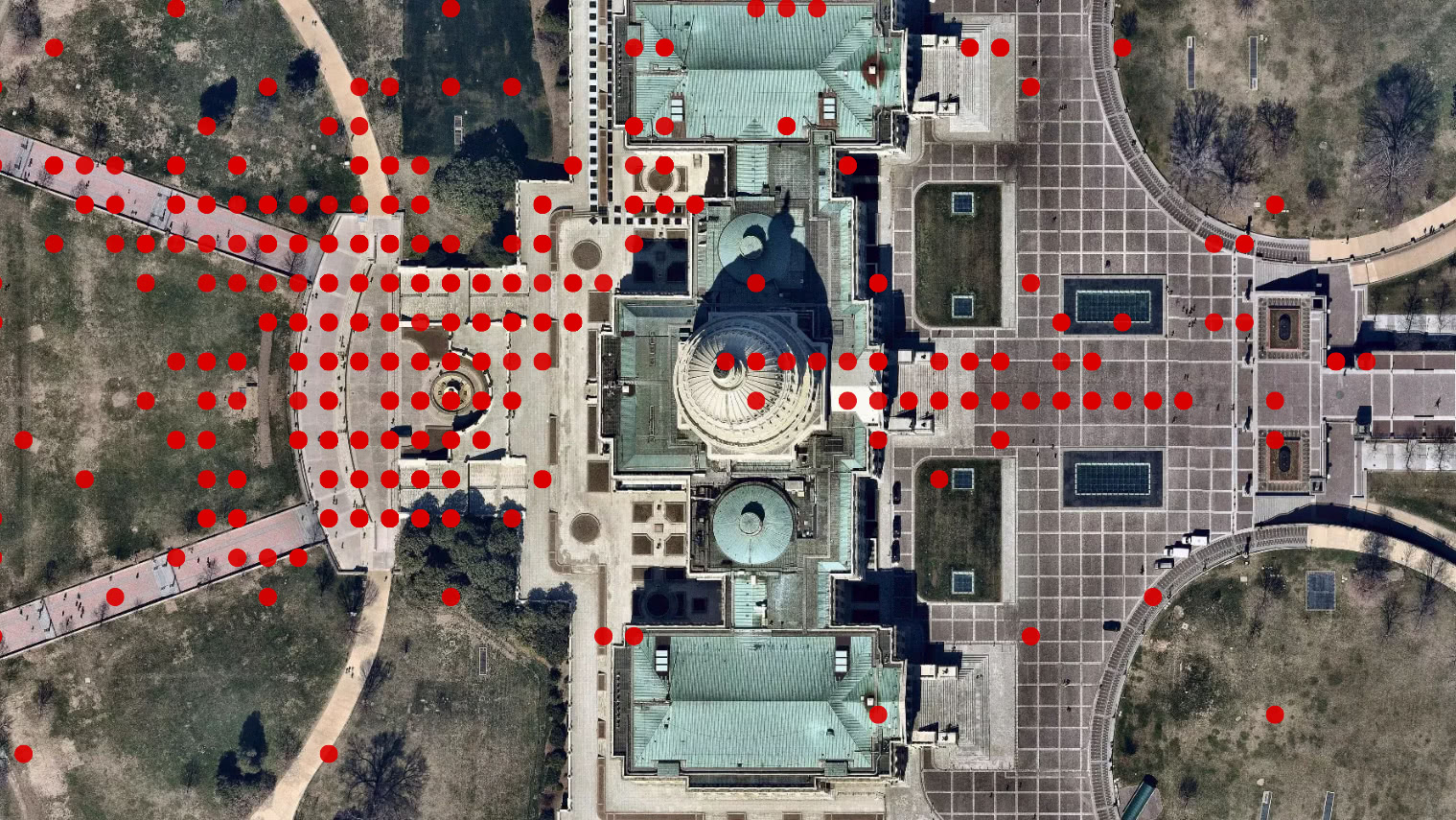

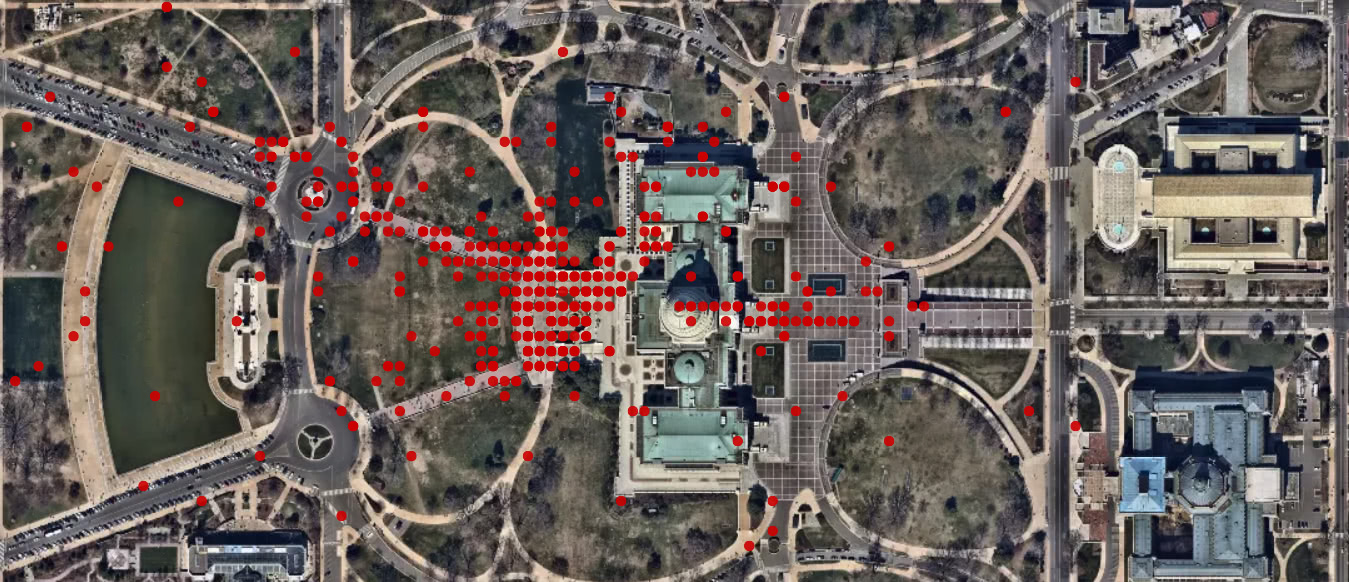

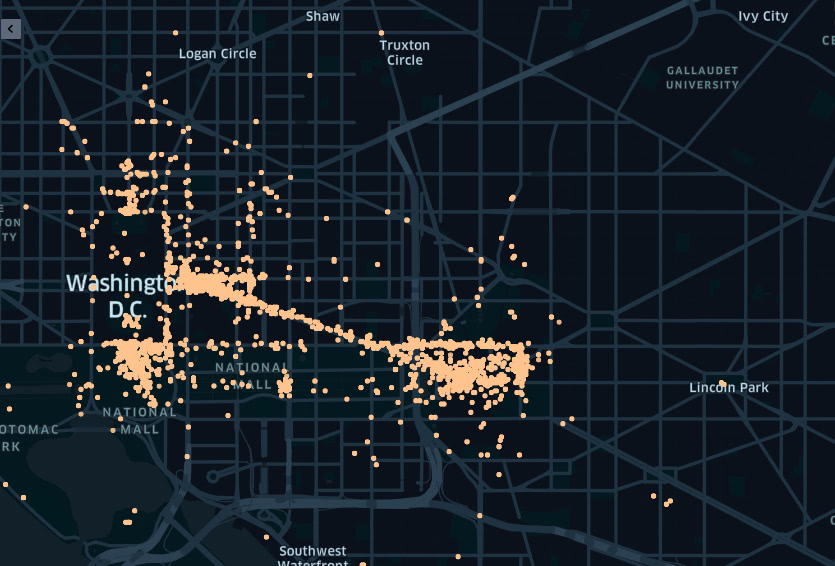

1月6日(反乱の日)にリリースされたすべてのファイルの分析により、国会議事堂とその周辺でGPS座標を使用した618本のビデオが明らかになりました。暴徒を見つけるための大規模なキャンペーンの一環として、FBIによって同様の分析が行われたことが知られており、そのうち少なくとも20人はすでに拘留されています。

調査結果は、パーラーのユーザーがどのように国会議事堂の周りに群がっているのかについてのアイデアを与えます。

1月6日の包囲は約2時間続き、消火器で殴打された国会議事堂の警察官を含む5人が死亡した。築220年の建物の壁には落書きが描かれ、内部の窓は壊れ、テーブルはひっくり返されています。反政府勢力からのビデオの中には、衆議院のナンシー・ペロシ議長の事務所からの興味深い録音が 含まれています画面にセキュリティ警告メッセージが表示されているコンピュータ。

建物内のパーラーユーザーの正確な場所を特定することは実際には困難です。メタデータの座標は、それらがどのフロアにあるかを明確にしません。さらに、それらは約11メートルの限られた距離を示します。

国会議事堂の外の他のポイントは、国立貿易センターからの抗議者の流れを示しています。

では ギズモードのインタビュー、 donk_enbyは、彼女は1月6日に国会議事堂の外抗議の集会の日にParlerメッセージをアーカイブし始めたと言います。 Amazonがサーバーからアプリを削除する意図があることが明らかになったとき、Parlerのすべてのコンテンツを完全にダウンロードするための努力を倍加しました。

@Donk_enbyは、ユーザーの場所を示す110万本の動画を含め、すべてのパーラー投稿の99%以上を節約できたと推定しています。ほとんどの競合他社とは異なり、Parlerは、インターネットで公開する前に、ビデオファイルから機密メタデータを削除するメカニズムを実装できませんでした。

ソーシャルメディア上の写真を分析すると、多くの有用な情報が得られます。月曜日に、2人のキャピトル警察官が仕事を中断されました 。1人は暴徒と一緒に自撮りし、もう1人は赤いMAGAキャップをかぶって、建物内を案内しました。

GPS座標による人の匿名化

一般に、個々のパーラーユーザーのすべてのビデオのGPSメタデータを常に分析する場合、十分な数がある場合は、自宅の住所と職場を特定するまで、特定のプロファイルを作成できます。これが匿名のプロファイルであっても、GPS座標によってのみ人の名前を見つけることができます。

ユーザーのGPSレコードは、Parler Webサイトのバグの結果としてだけでなく、取得できることに注意してください。数十の追跡会社がこれらの座標を収集します。たとえば、 NY Timesの プライバシープロジェクトでは、500億を超えるエントリを含むファイルを調査しました。データベース内の各レコードは、1つのスマートフォンの場所です。期間は2016年と2017年の数ヶ月です。

NY Timesの記者は、このファイルを追跡会社から入手しました。これは、これまでパブリックドメインにリークされた中で最大かつ最も有益なデータセットです。

データセットからのGPS座標の視覚 化「「匿名化された」データセットを使用して人々を追跡する方法」

の記事で、 このような移動履歴は文字通りすべての携帯電話ユーザーについて収集されると説明しました。追跡は、位置情報にアクセスする権限を持つモバイルアプリケーションを介して実行されます。デバイスまたはそのような許可がない場合。たとえば、Facebookアプリケーション は、設定で無効になっている場合でも、ユーザーの場所を追跡します。その後、情報はブローカーに販売されます。

多くの科学的研究は、人のアイデンティティは彼の動きの歴史から簡単に確立できることを示しています。科学者たちは、ジオロケーションの真に正確で長い歴史を非個人化することは絶対に不可能であるという結論に達しました 。それは指紋や人間のDNAのようなものです。

同時に、企業は、このような侵襲的な監視について人々を安心させるために、データは「匿名」であると主張し続けています。また、ロシア連邦等の法律によると、位置情報等の個人情報が匿名である限り、民間企業が自由に収集・販売することを禁じる者 はいない。..。したがって、企業は抜け穴を使用して、おそらく匿名のGPS座標を持つ大規模なデータベースを収集して販売します。

ジオロケーションの歴史は人について多くを語っていますが、追跡会社は、インターネットでの行動の履歴、パーソナルコンピュータ、ラップトップ、タブレット、スマートフォンで表示および検索されたページなど、他のトラッカーからの情報を含む、各人のはるかに詳細な書類を収集します。 テレビ画面で実行されているビデオ、映画、プログラムなど。

ほとんどのユーザーは、監視の規模を理解しておらず、利便性とコミュニケーションのためにそれを我慢することをいとわないため、モバイルアプリケーションでのデータの収集を気にしません。「ハイテク企業がこれまでに引き出した最大のトリックは、一般の人々に自分たちを見守るよう説得することです」とNYタイムズは書いています。