IntelSGXの概要とクラウドでのその役割

Intel Software Guard Extensions(Intel SGX)は、ユーザーレベルのコードが配置されているアプリケーションのアドレス空間にプライベート保護領域(エンクレーブ)を作成する一連のCPU命令です。このテクノロジーにより、機密データの機密性と整合性が保証されます。それらをエンクレーブに分離することにより、クラウドプロバイダーからの不正な外部アクセスと、特権ソフトウェアからの攻撃を含む内部の脅威の両方からの保護が強化されます。

仕事の原則。Intel SGXテクノロジは、プロセッサ予約メモリ(PRM)メモリ領域を割り当てて、コードを格納し、データをエンクレーブします。 CPUは、カーネルやハイパーバイザーへのアクセスを含むすべての外部呼び出しからCPUを保護します。 PRMには、4 KiBページブロックのエンクレーブページキャッシュ(EPC)が含まれ、各ページは1つのエンクレーブのみが所有する必要があり、その状態はエンクレーブページキャッシュメタデータ(EPCM)にキャプチャされ、CPUによって監視されます。

EPCのセキュリティは、CPUに格納されている暗号化キーを生成するメモリ暗号化エンジン(MEE)によって保証されます。ページは、物理プロセッサコア内でのみ復号化できると想定されています。

利点。Intel SGXは、業務で機密データ(パスワード、暗号化キー、ID、生体認証、医療データ、および知的財産に関連する情報)を使用する組織のパブリッククラウドに対する信頼のレベルを高めるのに役立ちます。金融セクター、医療とヘルスケア、小売、ゲーム開発、テレコム、メディア分野など、さまざまな業界の代表者について話しています。

IntelSGX実装へのアプローチ

G-CoreLabsのパブリッククラウドでIntelSGXエンクレーブを使用して仮想マシンを割り当てることができるようにするには、パッチを適用したKVMおよび QEMUカーネルのコンパイルから、OpenStackNovaサービスでのPythonスクリプトの記述に移行する必要がありました 。高セキュリティ仮想マシンを別のアグリゲーターに割り当てるために使用される予定の計算ノードを定義することにしました。これは、追加の構成が必要な一種の計算リソースです。このようなノードでは、次のことが必要でした。

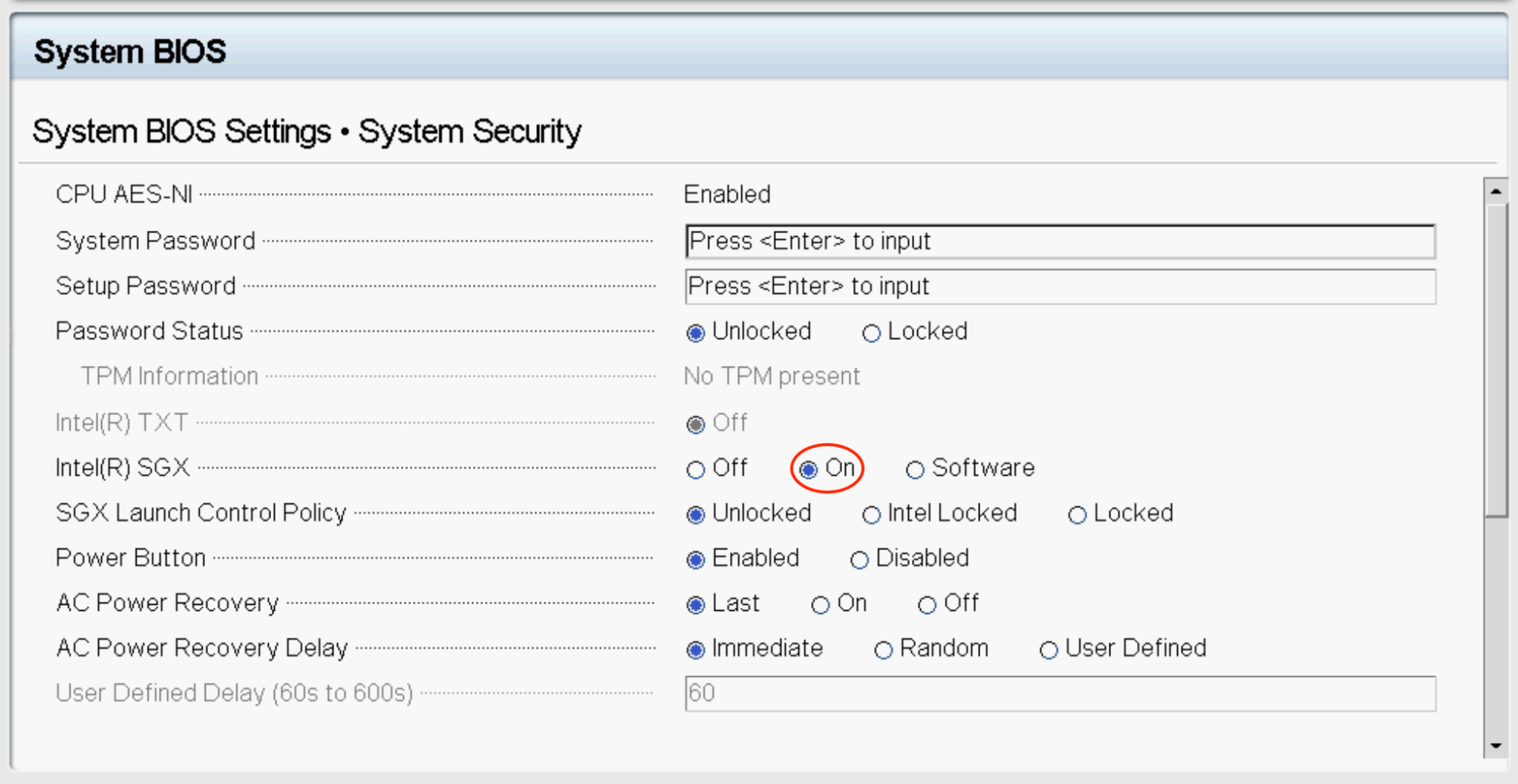

- Intel SGXBIOSサポートを有効にします。

- パッチを適用したQEMU / KVMをインストールします。

最初は、これがどのように機能するのか、そして最終的には目的の構成のVMを取得するために何をねじ込む必要があるのかを理解していませんでした。Intel開発者ガイドの一部は、これを整理するのに役立ちまし た。その助けを借りて、SGXで動作するように計算ノードを準備する方法と、仮想マシンのXML構成ファイルに必要な追加のパラメーターを学びました。ここでは、KVM仮想化を使用してIntelSGXを使用してゲストマシンを作成する方法に関する包括的な情報を見つけました。このテクノロジーを確実にサポートできるようにするために、次の2つの方法を使用しました。

- / proc / $ PID / smapsファイルの/ dev / sgx / virt_epcセクションを確認しました。

[root@compute-sgx ~]# grep -A22 epc /proc/$PID/smaps 7f797affe000-7f797b7fe000 rw-s 00000000 00:97 57466526 /dev/sgx/virt_epc Size: 8192 kB KernelPageSize: 4 kB MMUPageSize: 4 kB Rss: 0 kB Pss: 0 kB Shared_Clean: 0 kB Shared_Dirty: 0 kB Private_Clean: 0 kB Private_Dirty: 0 kB Referenced: 0 kB Anonymous: 0 kB LazyFree: 0 kB AnonHugePages: 0 kB ShmemPmdMapped: 0 kB FilePmdMapped: 0 kB Shared_Hugetlb: 0 kB Private_Hugetlb: 0 kB Swap: 0 kB SwapPss: 0 kB Locked: 0 kB THPeligible: 0 VmFlags: rd wr sh mr mw me ms pf io dc dd hg

- そして、SGXドライバーをインストールした後、このシェルスクリプトを使用しました(すべてのアクションはVM内で実行されました)。

[root@sgx-vm ~]# cat check_sgx.sh #!/bin/bash METRICS="sgx_nr_total_epc_pages \ sgx_nr_free_pages \ sgx_nr_low_pages \ sgx_nr_high_pages \ sgx_nr_marked_old \ sgx_nr_evicted \ sgx_nr_alloc_pages \ " MODPATH="/sys/module/isgx/parameters/" for metric in $METRICS ; do echo "$metric= `cat $MODPATH/$metric`" done [root@sgx-vm ~]# curl -fsSL https://raw.githubusercontent.com/scontain/SH/master/install_sgx_driver.sh | bash -s - install -p metrics -p page0 [root@sgx-vm ~]# ./check_sgx.sh sgx_nr_total_epc_pages= 2048 sgx_nr_free_pages= 2048 sgx_nr_low_pages= 32 sgx_nr_high_pages= 64 sgx_nr_marked_old= 0 sgx_nr_evicted= 0 sgx_nr_alloc_pages= 0

1ページが4KiBの場合、2048ページには8 MiB(2048 x 4 = 8192)が必要であることに注意してください。

開発の難しさとそれらを克服する

Intel SGXをOpenStackに統合するための技術文書がないことが、実装時の主な問題でした。この検索 により、SecureCloudプロジェクトによる記事が見つかりました。この記事では、SGXエンクレーブを使用して仮想マシンを管理する方法が示されています。

見つかった情報は、私たちが何に取り組む必要があるかを正確に理解するのに役立ちました。その結果、次のタスクを形成しました。

- OpenStack Novaサービスを入手して、IntelSGXをサポートする仮想マシン用の追加パラメーターを含むXMLファイルを生成します。

- OpenStack Novaスケジューラフィルターを記述して、計算ノードのエンクレーブに使用可能なメモリを決定し、その他のチェックを実行します。

それらの実行は、IntelSGXをパブリッククラウドに統合するのに十分でした。

さらに、EPCを考慮した統計のコレクションを追加しました。

# openstack usage show

Usage from 2020-11-04 to 2020-12-03 on project a968da75bcab4943a7beb4009b8ccb4a:

+---------------+--------------+

| Field | Value |

+---------------+--------------+

| CPU Hours | 47157.6 |

| Disk GB-Hours | 251328.19 |

| EPC MB-Hours | 26880.02 |

| RAM MB-Hours | 117222622.62 |

| Servers | 23 |

+---------------+--------------+

コンテナ化されたアプリケーションを実行するための安全な環境

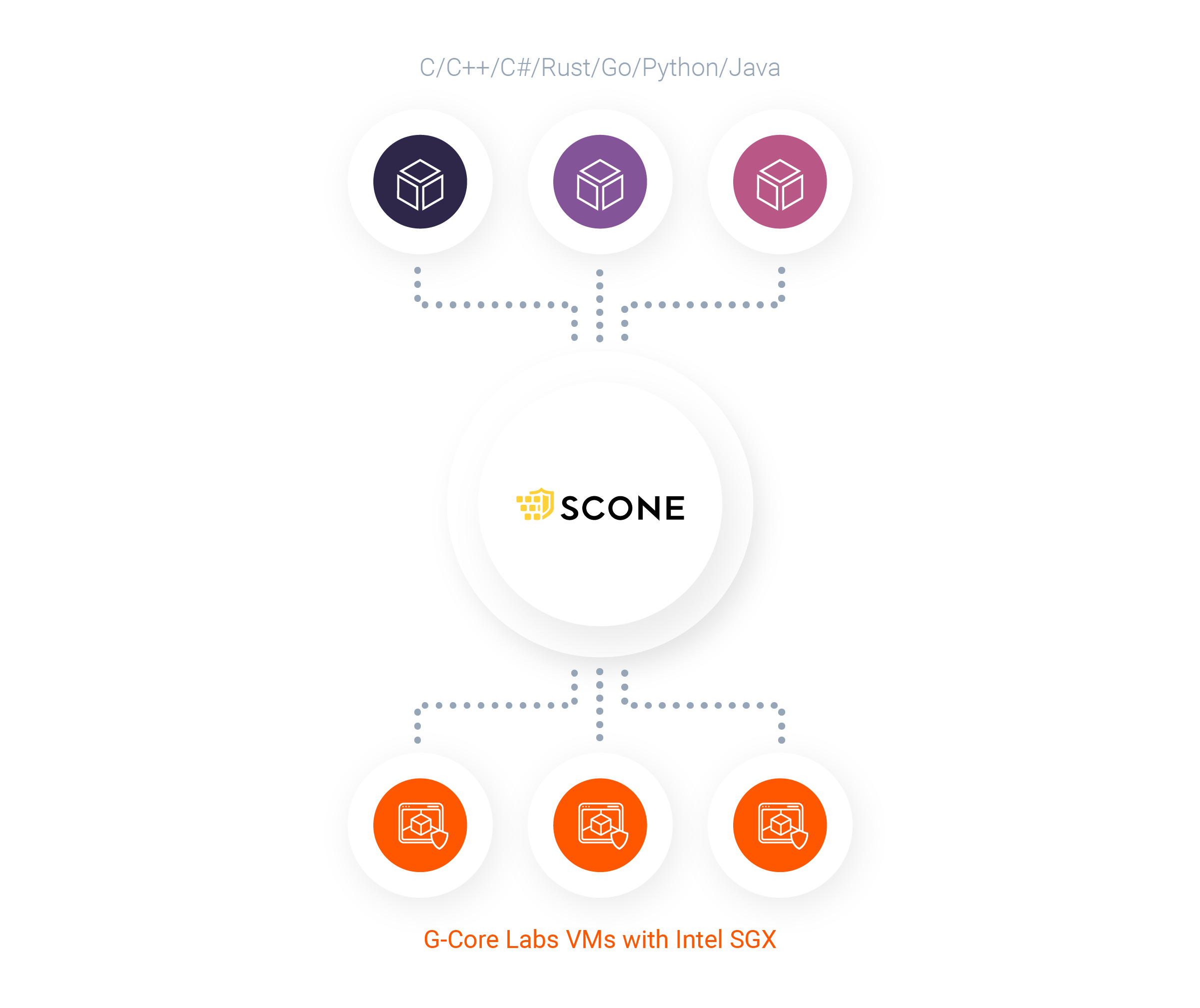

Intel SGX対応VMのプロビジョニングを学習した後、ScontainのSCONEプラットフォームを使用して、特権ソフトウェアの脅威が発生した場合にコンテナ化されたアプリケーションを安全に実行できるようにしました。 Docker、Kubernetes、およびRancher環境の場合、このソリューションでは、ファイルシステムを透過的に保護するために、IntelSGX対応プロセッサとLinuxSGXドライバが必要です。

各コンテナの起動は、SCONEプラットフォームのクライアント拡張機能によって作成された構成ファイルがある場合にのみ可能です。これには、暗号化キー、アプリケーション引数、および環境変数が含まれています。ファイル、ネットワークトラフィック、および標準のI / Oストリーム(stdin / stdout)は透過的に暗号化されており、rootユーザーでもアクセスできません。

SCONEプラットフォームには、承認されたセキュリティポリシーに対してアプリケーションを検証する組み込みの認証および構成サービスが装備されています。エンクレーブ内でのみ使用できる秘密鍵と証明書を生成します。転送プロセスにおけるデータの機密性と整合性は、TLS暗号化プロトコルによって保証されます。

SGXドライバーは、仮想アドレス空間のエンクレーブごとに最大64GBのメモリを予約します。SCONEプラットフォームは、C / C ++ / C#/ Rust / Go / Python / Javaプログラミング言語をサポートしています。特別なコンパイラーにより、ソースコードはIntel SGXと組み合わせて使用するために自動的に(追加の変更を必要とせずに)準備されます。

Aggregionケース

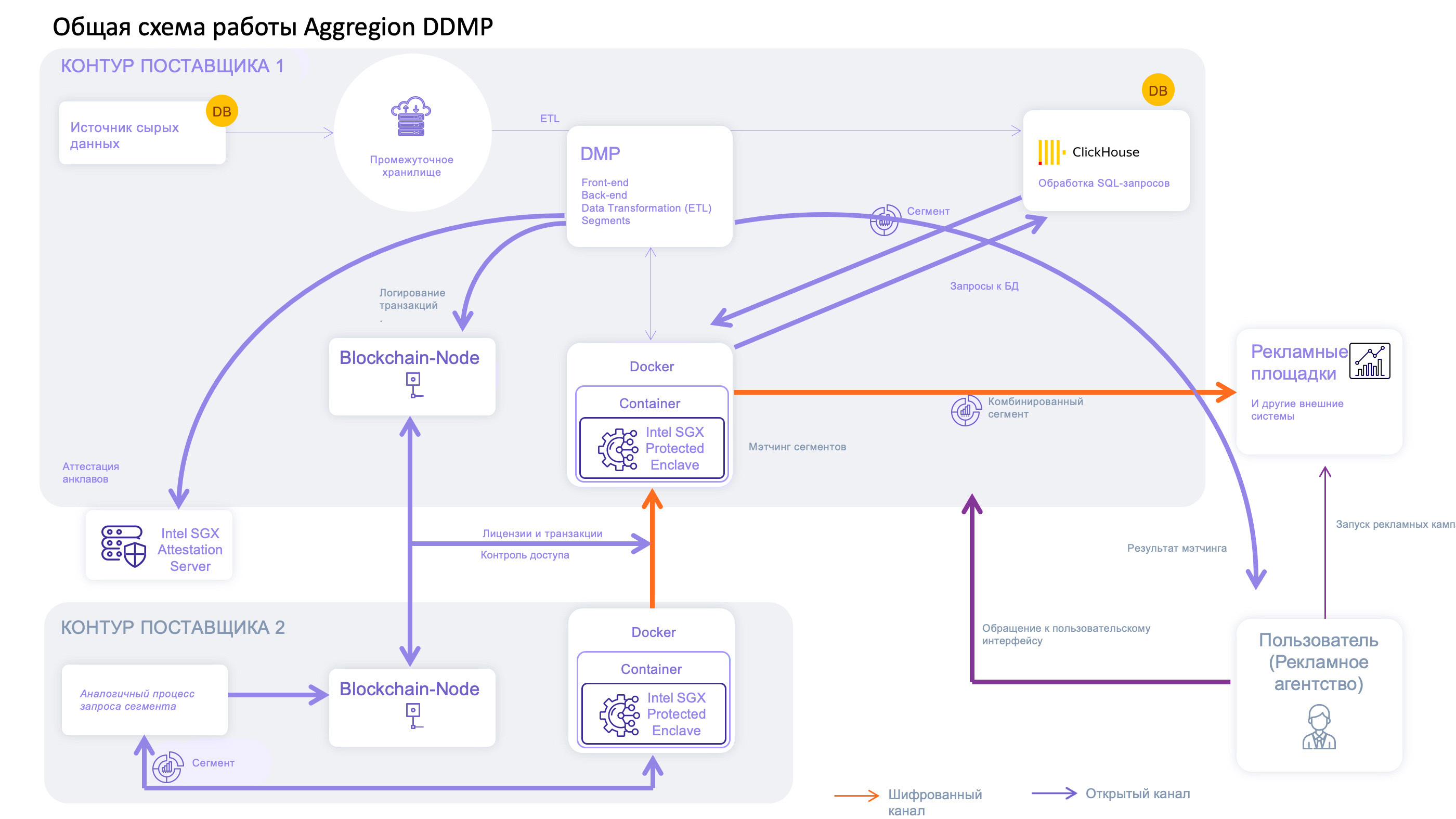

Intel SGXの統合に必要なすべての作業を完了した後、Aggregion分散データ管理プラットフォームをパブリッククラウドに接続しました。

これは、金融および保険サービス、政府、電気通信、小売など、さまざまな業界の代表者による共同マーケティングプロジェクトの実施を目的としています。パートナーは、消費者の行動を分析し、商品やサービスの的を絞ったプロモーションを開発し、要求されるロイヤルティプログラムを開発し、Aggregionプラットフォームで匿名化されたデータセットを交換および処理します。機密情報の漏洩は非常に望ましくなく、深刻な評判リスクを招く恐れがあるため、同社はセキュリティの問題に特別な注意を払っています。

Aggregionソフトウェアは、データプロバイダーに完全に統合されています。つまり、IntelSGXを自由にサポートできるインフラストラクチャを備えています。同社のお客様は、物理サーバーをレンタルまたは購入する代わりに、パブリッククラウドへの接続を検討できるようになりました。

Aggregionプラットフォームでの安全な作業の原則。各サプライヤのループでは、機密データは実際にはブラックボックスであるIntel SGXエンクレーブに分離されます。内部で発生することは、クラウドインフラストラクチャプロバイダーを含む誰もが利用できません。エンクレーブの初期状態と機密情報の保存に使用できる可能性の検証は、MrEnclaveの場合、リモート認証を通じて実行されます。 ハッシュ値を定義します。

潜在的な顧客の利益。複数のベンダーのデータベースを組み合わせると、共同広告キャンペーンの効果を高めることができます。指定されたパラメータに従ってターゲットオーディエンスが割り当てられると、セグメントのマッチング(マッチング)は、IntelSGXエンクレーブをサポートするコンテナ内で直接実行されます。最終結果のみが範囲外に表示されます。たとえば、選択した属性に一致するユーザーの数などです。キャンペーンの有効性も同様の方法で評価されます。広告の表示回数と完了した販売に関するデータがエンクレーブにアップロードされ、コントロールグループと比較したターゲットグループの購入の増加が計算され、さらに使用するために送信されます。

結論

Intel SGXはデータ保護の万能薬ではないことを理解しており、Habréを含め、このテクノロジーを非難する多くの記事を見つけることができます。定期的に、エンクレーブから機密データを抽出できる攻撃の報告があります。たとえば、2018年のMeltdownとSpectreは、2020年にSGXホール、SGAxe、CrossTalkを開きました。次に、Intelは、プロセッサのマイクロコードの更新を通じて、特定された脆弱性に対処しています。

なぜこのテクノロジーを実装することにしたのですか?Intel SGXの使用は、G-Core Labsのクラウドインフラストラクチャに追加の保護ループを作成し、すでに使用されている情報セキュリティテクノロジーを使用して、機密データの保存と処理に対するユーザーの信頼を高めることにより、サイバー攻撃の潜在的な領域を削減する機会と見なしています。私たちの記事が新しい脆弱性を発見して排除するという話に基づいていないことを主張することは約束しませんが、将来的には成功したクライアントの事例をまだあなたと共有していないことを願っています。それまでの間、コメントで機密データを保護する方法を共有することをお勧めします。