記事の1つで、キディスクリプトがクライアントの生活にどのように干渉するかについて話しました 。この記事では、解決策についてお話ししたいと思います。それをどのように処理するかです。

これまでのところ、完全なソースコードがなければ、次の記事に掲載されます。その間、むしろ、防衛の戦略と戦術について。

標準の「ソリューション」

苦情を送る

非常に一般的なアプローチ。ISへの侵入が検出された場合は、攻撃者をファイアウォールに侵入させ(または侵入させないで)、whoisで見つかった自動苦情をメールで送信します。

さまざまな銀行、オフィス、ウェブサイトの侵入検知システムから、クライアントに関する苦情を受け取ります。それでも、大規模な組織はfail2banをロールするだけで、それだけです。

それはすべて1回おきに機能しますが、攻撃者が禁止されていない場合はどうなりますか?はい、ドアをノックする機会を与えるのは間違っています。誰かがsolarwinds123レベルのパスワードを設定し、最初の試行でハッキングされた場合はどうなりますか?

ユーザーに正しいことをさせる。

Godaddyが行ったように、ほとんどマルウェアである独自のサービスを作成し、nydysログインの下に別のユーザーを追加し、Godaddyが行ったように、cloud-init管理者を無効にすることを忘れ、Godaddyが行ったように8つの追加証明書をシステムにインストールできます。

他のホスティングが行ったように、ADやその他の「安全でないポート」をブロックすることもできます。それだけです。

クローラーを実行して、自分のネットをスキャンできます。ポートをスキャンしたり、脆弱なサービスを見つけたり、最も頻繁にクラックされたパスワードで自分のクライアントに侵入しようとしたりします。

これは本当に何かに役立ちますが、ユーザーのサーバーに何をどのように配置するかはユーザーが決定する必要があります。さらに、彼らが言うように、これらすべてを大規模に行うと、ユーザーの技術的な知識の広がりと、「まあ、私は何をしたのか」という誤解に遭遇します。「私はプログラマーではありません!」ですが、誰もが安全である必要があります。

セキュリティに対処する

上記のすべてが非常にクールで、便利です。ただし、ユーザーを保護する必要があります。特に初心者。仮想サーバーは、実験の場、サーバーシステムに慣れるためのプラットフォームとしてよく使用され、ユーザーが誤解することもあります。

侵害されたマシンの所有者と話し合い、設定されたパスワードを正直に言うように依頼しました。残念ながら、テストのログインとパスワード:テストまたは111:111レベル、これは今でも一般的な方法です。

Linuxユーザーは悪化しており、Windowsユーザーほど連絡を取りたがっていませんが、Linuxサーバーに関する苦情の数から判断すると、サイバー犯罪者によってハッキングまたは使用されることが多くなっています。

誰もがポリシーを失い、ルートに「12345678」レベルのパスワードを設定するわけではないことは明らかですが、これは定期的に発生するため、試してみてください。

建築

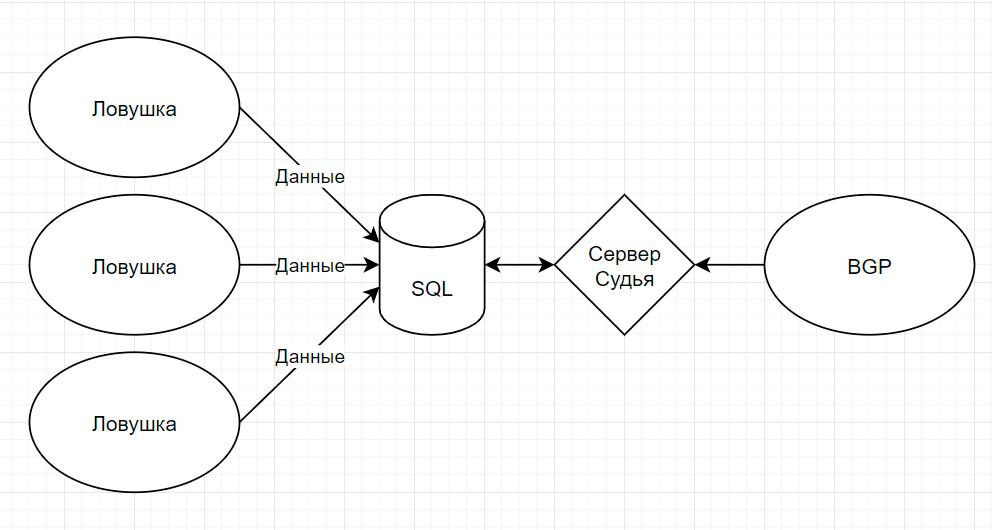

寝台車のようにシンプル。これが写真です:

- トラップサーバーは1時間統計を収集し、収集したデータをデータベースに送信します。

- ジャッジサーバーはデータベースからデータを収集し、禁止を決定します。特定のIPアドレスごとの病歴についても禁止が記録されます。

- BGPサーバーは、生成された禁止リストを解析し、このリストをBGPフィードとしてさらにルーターに送信します。

トラップサーバーから、データは以前に提供したのと同じ「Get-Bruteforce」によって同じ形式で送信され ます。

- ハッキングの試み

- 使用したログイン

- IPアドレス

- PTRレコード

決定の重要性

私たちは潜在的な戦闘解決策について話しているので、連続して全員を禁止することは不可能です。どのように、何を、そしてなぜかを明確にするために、個別の理解可能な基準を導入する必要があります。

現時点では、6つの要素が考慮されています。

- 攻撃者は何回侵入を試みましたか

- 彼はいくつの異なる餌を打ちましたか

- IPアドレスは静的ですか

- IPアドレスはホスティングプロバイダーまたはホームプロバイダーに属していますか

- 攻撃者は不正なログインを使用しましたか?

- 他の善人の言うこと

定量的表現

ここではすべてが明確です。検索が集中し、その領域が大きくなり、辞書が大きくなるほど、攻撃者による脅威は大きくなります。このアイテムを拡張しても意味がありません。

PTRとそれに関連するすべてのもの

最初のブルートフォース分析を公開したとき、PTRレコードが多くを語っていることに気づきました。

私たちのサーバーを攻撃している中国のホスティング会社の数は圧倒的でしたが、これも例外ではなく、AzureとAWSの顧客も非常に元気に参加し、最後の場所ではありませんでした。

攻撃の最大数はホスティングプロバイダーの静的IPアドレスからのものでした。サーバーが最大のセキュリティ脅威をもたらす場合、なぜ通常のユーザーを禁止するのでしょうか。

不正なログイン

幾つかある。たとえば、簡単にグーグルで検索された「k8h3d」は、禁止の最初の候補です。これは、このユーザー名でRDPにバックドアを残した非常に愚かなcrypto-minerワームからのログインです。同じことが、ヒンディー語、中国語、およびクライアントに一般的ではないその他のレイアウトで入力されたログインにも当てはまります。

人がIPアドレスの1桁を間違え、入力せず、自分の人生にあったすべてのパスワードを整理し始める状況を想像することができます。しかし、クライアントが標準の管理者以外のものを入力し始めることを期待することは想像できません。OSは英語のログインでのみ提供されるため、キーボードのレイアウトを禁止するのがおそらく最も効果的で安全です。

他の善人

オープンブロックリストを提供してくれた善良な人々の例としてのSpamhaus。攻撃者がハニーポットを1つだけヒットしたが、彼のアドレスがSBLに長い間存在しているとしましょう。それでは、なぜプルするのでしょうか。

オープンなfail2banリストでも同じです。他の善良な人の意見により、より自信を持って決定を下すことができます。

テスト

医学のように。ランダム化された二重盲検研究。監視対象サーバー(トラップを除く)は2つのグループに分けられます。

- 対照群

- 患者

最初の2週間は、患者のみにフィルタリングルールを適用します。コントロールグループは、フィルタリングせずにすべてのトラフィックを受信します。その後、両方のグループのサーバーのちょうど半分が交換されます。

「季節性」を考慮し、他の要因の影響を排除するために、追加の制御グループが他のDCに配置されます。たとえば、コントローラーの閉鎖などです。

したがって、ハニーポット自体以外のものを保護する方法として、ハニーポッティングがどれほど効果的であるかを最も確実に確立することが可能になります。

次は何ですか?

一次データを収集した後、戦闘に近いテストが2、3のデータセンターで実行されます。これにより攻撃の数が大幅に減少する場合は、次の情報を公開します。

- txt、xml、json形式でコメントが展開されたブロッキングシートを開く

- RouterOS用のスクリプトとRouterOS用の個別のブロッキングリーフ

- BGPルーターのオープンフィード。

- ソースコード。

さて、攻撃が減ったり問題が増えたりしない場合は、ソースコードとそれが燃え尽きた理由に関するレポートのみを公開します。

このトピックが、提案されたシステムについてのあなたの考えを待っているのと同じくらいあなたにとって興味深いものであることを願っています。どんな考えも役立つでしょう。