ハッカーグループが企業を攻撃するために使用する方法の数は無限に思えますが、実際にはそうではありません。サイバー犯罪者のほぼすべての戦術と技術が分析され、公開されているMITRE ATT&CKデータベースに文書化されています。この投稿では、実際のインシデントの調査中に、MITRE ATT&CKベースを使用することで、どのグループがクライアント企業を攻撃したかを特定するのにどのように役立ったかを説明します。

初期分析

ネットワーク内のサーバーの1つがサードパーティのインターネットサーバーと常にデータを交換している会社から連絡がありました。最初の調査の結果、このトラフィックには、マルウェアと攻撃者のC&Cサーバー間で交換されたデータとコマンドが含まれていることが判明しました。

: , , , . , .

, 62 . 10 13 , , 22 -. , , .

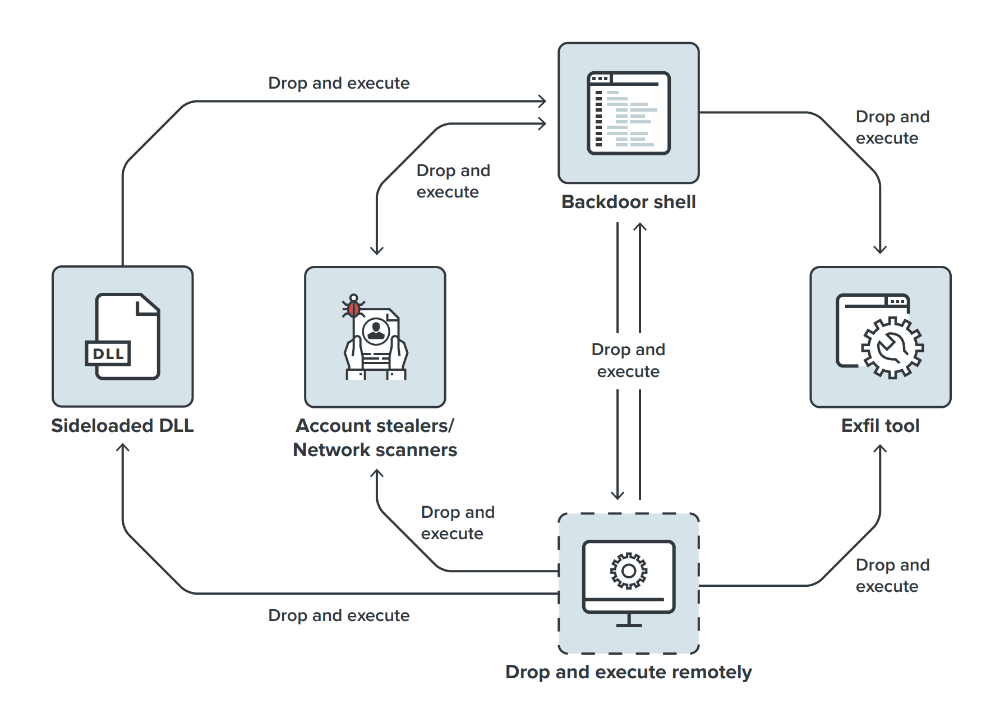

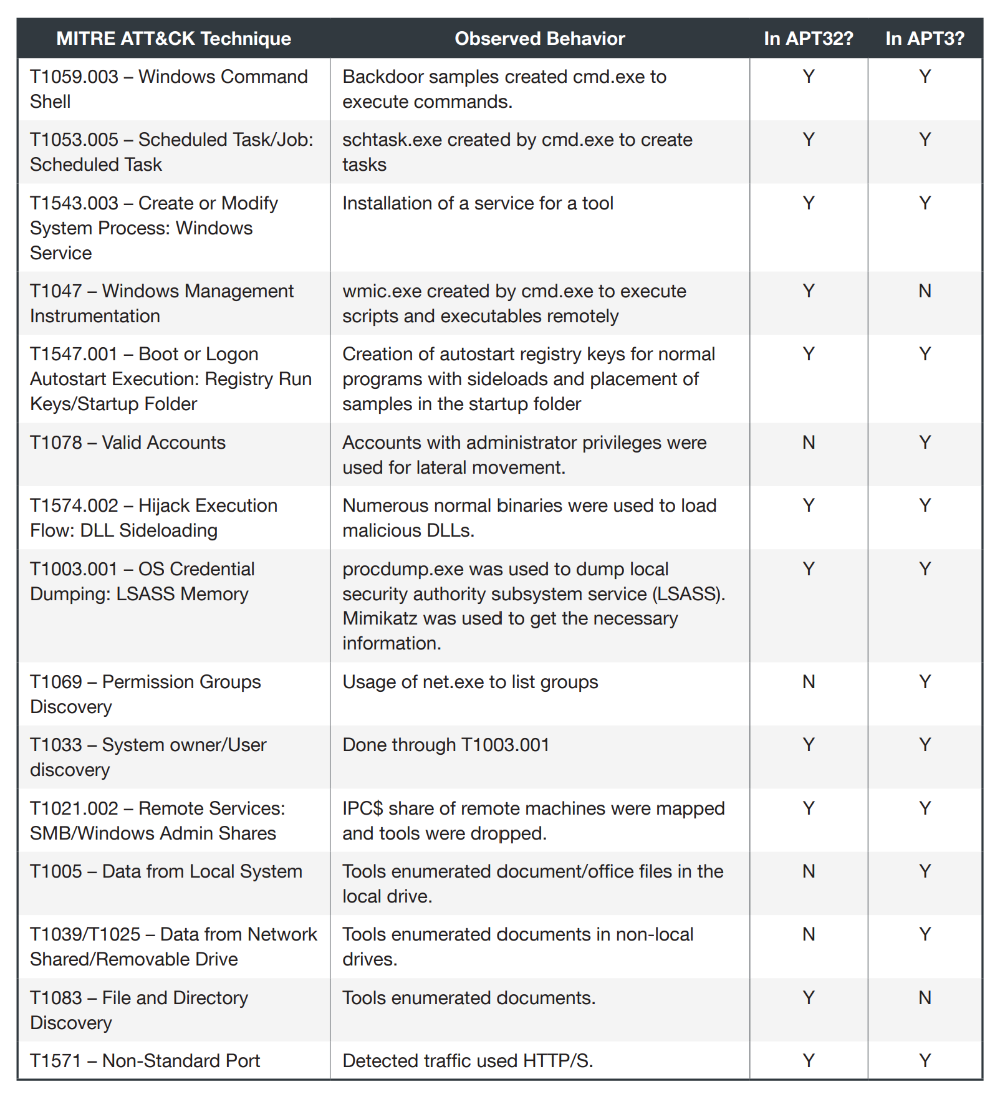

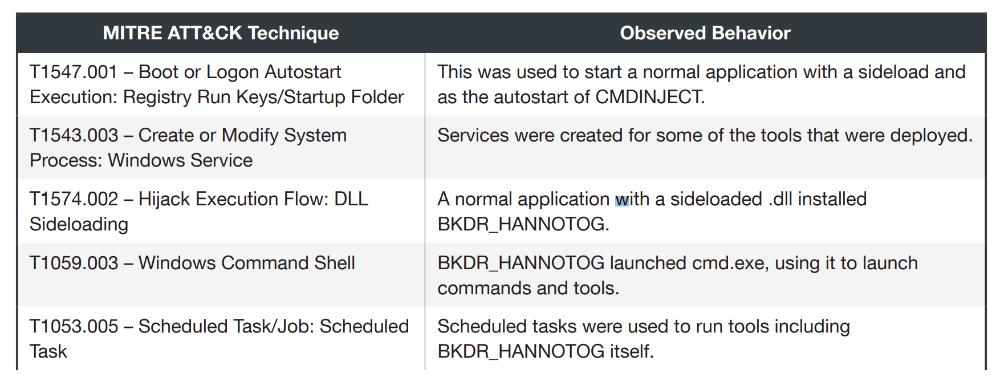

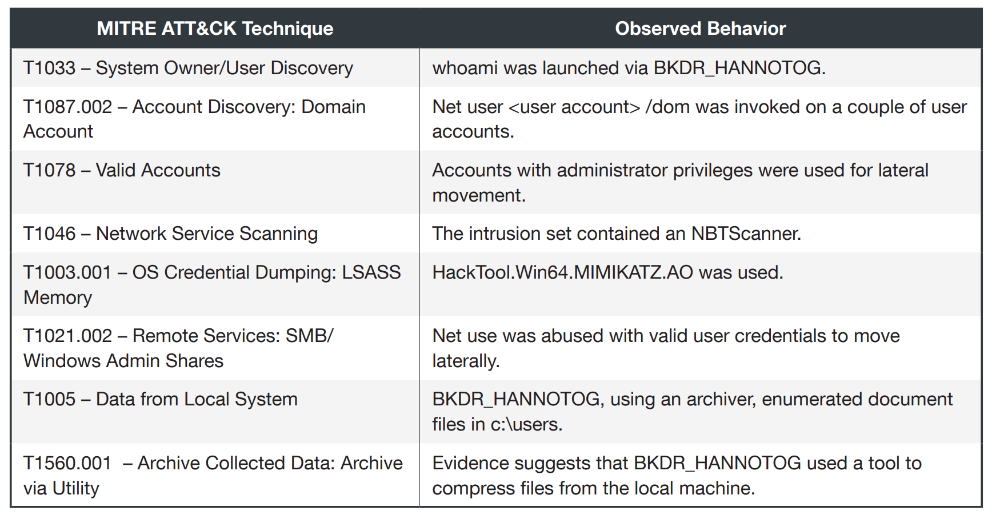

, DLL, cmd.exe. ProcDump Mimikatz. IPC . Schtasks, wmic-.

PDF MS Office, , .

, , MITRE ATT&CK, — APT3 APT32.

, , , . . , , .

:

,

,

.

.

, — , , RAR- . . .

, , IP- , ; . . . , , . XOR.

URL . . , , , PDF-.

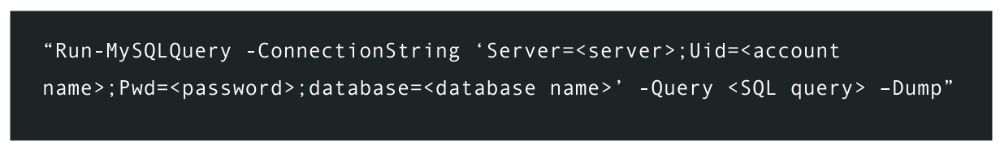

PowerShell- MySQL

MySQL. , , UID, , SQL-, . :

, , , , , , . . CSV-. , .

FTP-

, . , 7-Zip , XOR-. FTP-, . , .

-, cmd.exe. , , . , .

, -, Apache. - :

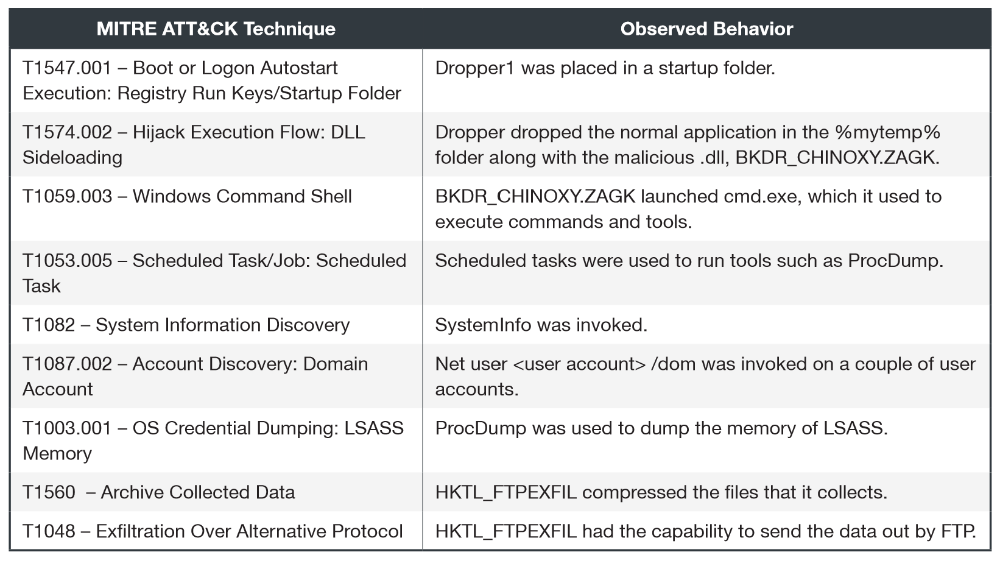

, . :

TROJ_CHINOXY.ZAGK, dll;

Procdump — LSASS;

Mimikatz — ;

NBTScan — .

, . .

. , :

, , dll. , dll. , dll -, Procdump .

, , - , , , .

, , , , . . , .

, « », .

№ 1

, dll FTP. .

Lotus Blossom

. Trip, Lotus Blossom. , № 1:

№ 2

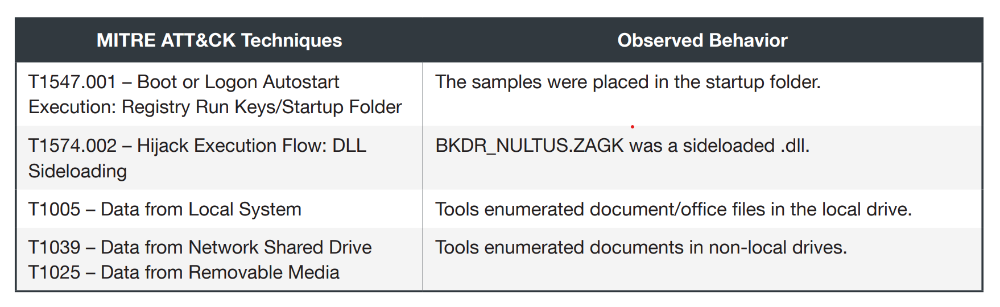

, APT-. , RAR-. . dll, . , .

OceanLotus

, APT32. , . , .

OceanLotus APT32 . , , .

, , . — , , .

, , , . , , sideloaded-DLL.

, MITRE, . , . , APT, . , .