先週は波乱万丈でした。実世界の攻撃で悪用されたとされるAppleのモバイルオペレーティングシステムの3つの脆弱性から始めましょう。

短いアップルからのメッセージ、2件の脆弱性はWebKitのエンジンに関連している-それらは、任意のコードの実行を可能にします。 iOSとiPadOSのコアにあるもう1つの穴は、特権の昇格を可能にします。

先週は波乱万丈でした。実世界の攻撃で悪用されたとされるAppleのモバイルオペレーティングシステムの3つの脆弱性から始めましょう。

短いアップルからのメッセージ、2件の脆弱性はWebKitのエンジンに関連している-それらは、任意のコードの実行を可能にします。 iOSとiPadOSのコアにあるもう1つの穴は、特権の昇格を可能にします。

3つの脆弱性はすべて、1月26日からのOSアップデート14.4でクローズされます。 Appleは、これら3つのバグが積極的に悪用されていることを認識していると報告しています。この攻撃の詳細は不明ですが、昨年12月末のシチズンラボのレポートで公開されたiOS13でのゼロクリックの悪用の最近の例があります 。

1月28日木曜日、Google ProjectZeroチームのスペシャリストであるSamuelGrossが、 iOS 14に実装された別のセキュリティメカニズムの説明を公開しました。エキスパートは、リバースエンジニアリングを使用して、組み込みのメッセンジャーiMessageの作業における構造変化を分析します。 。どうやら、AppleのモバイルOSの現在のバージョンは、すべての入力処理ツールの厳密な分離を実装しています。これにより、まだ未知の脆弱性を使用している場合でも、新しい攻撃方法を作成することが難しくなります。一方では、Appleは個々のバグの処理に限定されていませんが、他方では、新しい保護メカニズムを使用しても、デバイスへの攻撃とそれに続くバックドアのインストールはかなり可能です。いずれにせよ、iPhoneまたはiPadを最新のOSに更新する価値があります。

Qualysの専門家によって、ユーザー権限を一時的に高めるためのユニバーサルツールであるsudoユーティリティの脆弱性が発見されました(元の 記事、 ニュース、 Habréに関するディスカッション)。 sudoeditコマンドを使用すると、バッファオーバーフローが発生し、システムのユーザー権限が昇格する可能性があります。この脆弱性は2011年にユーティリティコードに侵入し、sudoバージョン1.8.2-1.8.31p2および1.9.0-1.9.5p1が影響を受けます。人気のあるLinuxディストリビューションのパッチが1月26日にリリースされました。

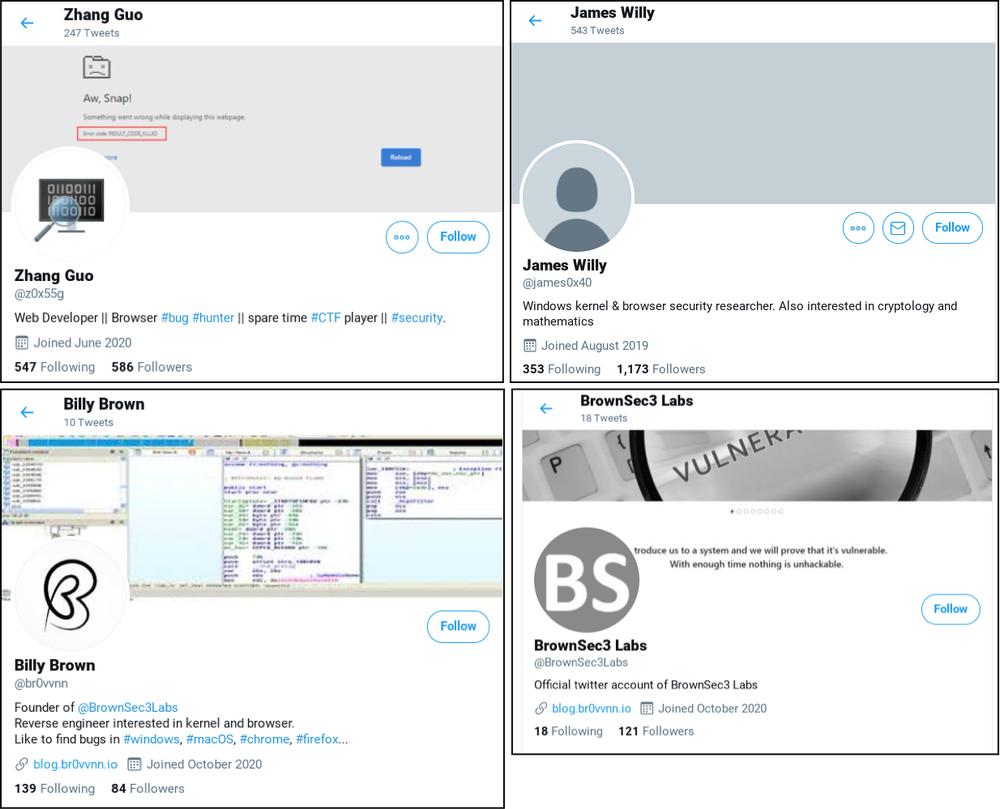

最後に、先週、情報セキュリティの専門家自身への攻撃について知られるようになりました。レビュー記事 が登場バイスでは、Googleサービスでの技術的な詳細 脅威分析グループと マイクロソフト。昨年末、いくつかのTwitterアカウント(例は上のスクリーンショットにあります)がセキュリティスペシャリストと積極的に通信し、WindowsDefenderの脆弱性のエクスプロイトの分析に参加することを提案しました。通信を開始した人には、悪意のある付属物を含むVisual StudioIDEのプロジェクトが送信されました。

おそらく、これは攻撃のフォールバック方法であり、主な方法は、Chromeブラウザの脆弱性のエクスプロイトが投稿された疑似ブログでした。どちらかは不明ですが、ブログへのリンクはTwitterや他のプラットフォーム(Redditなど)で積極的に配布されていました。仮想パーソナリティには、完全な経歴、LinkedInプロファイル、およびGitHubアカウントがありました。Twitterには、攻撃が成功したことを示すいくつかの兆候がありますが、多くの場合、そのようなリンクを開くために特別に作成された仮想マシンだけが「苦しんでいます」。しかし、この話は、ソーシャルエンジニアリングが専門家にも役立つことを示唆しています。

他に何が起こったのか

Europol は、Emotetボットネットの制御を掌握しました。 日産車のヘッドユニットへの攻撃の

詳細な 説明。

Firefox開発者 はバージョン85を公開し、いわゆる「スーパーCookie」に対する保護を実装しました 。ユーザーをスパイするこの方法は、アクセスしたWebサイトごとにデータを個別にキャッシュすることにより、可能な限り困難になっています。