特にコース「ネットワークエンジニア」の将来の学生のために。基本」私たちの専門家-アレクサンダーコレスニコフは興味深い著者の資料を準備しました。

また、「STP」というトピックに関するオープンオンラインレッスンに参加することをお勧めします。何?何のために?なぜ?" ..。レッスンの参加者は、専門家と一緒に、STPプロトコルを確認し、その操作のロジックを分析し、その長所と短所を分析します。

この記事では、ネットワークトラフィックを操作する方法について説明します。ネットワークトラフィックのいくつかのダンプの例を使用して、いくつかの有用なツールの作業を分析し、トラフィックから情報を抽出および収集するためのアプローチを示します。

計測と調査の方法論

次のソフトウェアを使用してトラフィックを解析します。

, . tshark

wireshark

. , .

Disclamer: CTF, .

:

;

;

2 ;

, , , , .

:

1.pcap(9cd84b46fee506dae818ecdca76607d1)

. — , "FLAG-???????????"

. . , :

WireShark (, , tshark

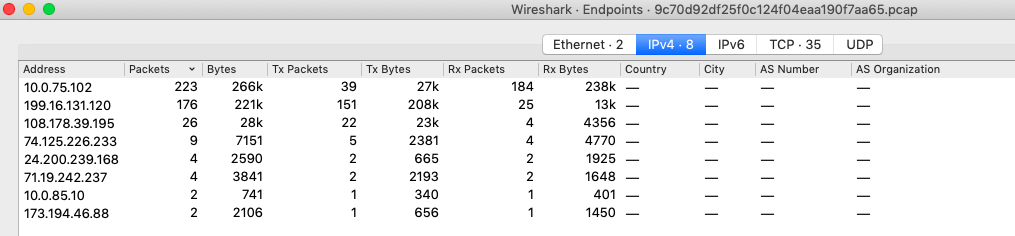

. WireShark ). WireShrak "Statistics->Endpoints":

8 IP , . . "Statistics->Protocol Hierarchy":

, — http. pcap

body

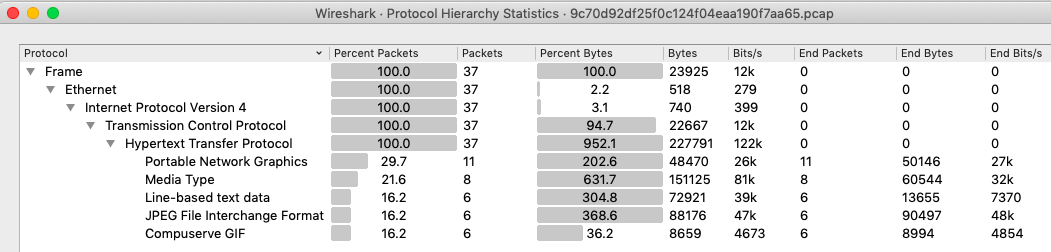

. tshark

. :

``` tshark -r ./1.pcap -Y http -Tfields -e http.file_data | grep "FLAG"```

:

— 2.pcap (9a67e1fb9e529b7acfc6e91db6e1b092)

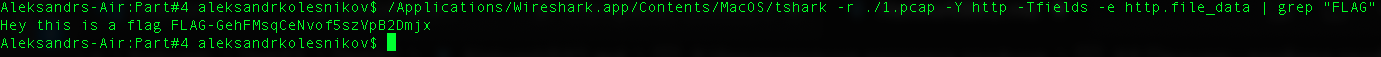

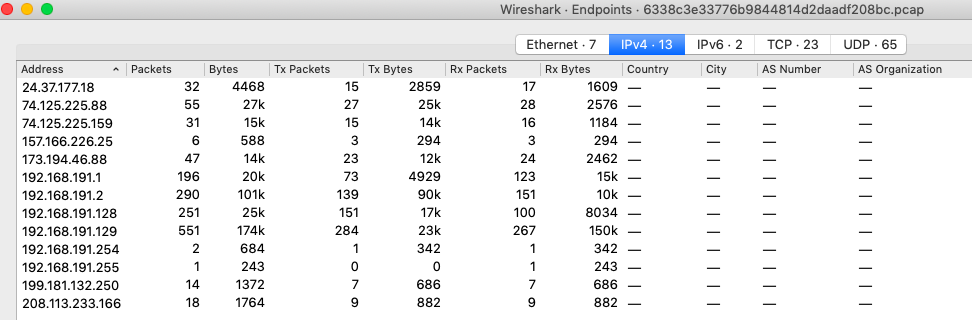

. . :

13 — . :

, . tcp . udp - :

``` tshark -r ./2.pcap -Y 'dns' ```

, dns, :

ip , - . :

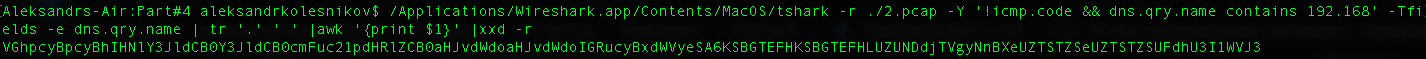

```tshark -r ./2.pcap -Y '!icmp.code && dns.qry.name contains 192.168' -Tfields -e

dns.qry.name | tr '.' ' ' |awk '{print $1}' |xxd -r```

base64

, :

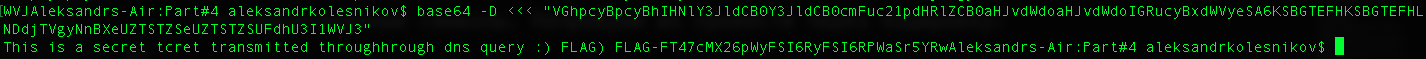

``` base64 -D <<<

"VGhpcyBpcyBhIHNlY3JldCB0Y3JldCB0cmFuc21pdHRlZCB0aHJvdWdoaHJvdWdoIGRucyBxdWVyeSA6KSBGTEFHKSBGTEFHLUZUNDdjTVgyNnBXeUZTSTZSeUZTSTZSUFdhU3I1WVJ3"```

:

3.pcap(0e66830db52ad51971d40c77fa5b02c0)

. :

, , — . http.

``` tshark -r ./3.pcap -Y http```

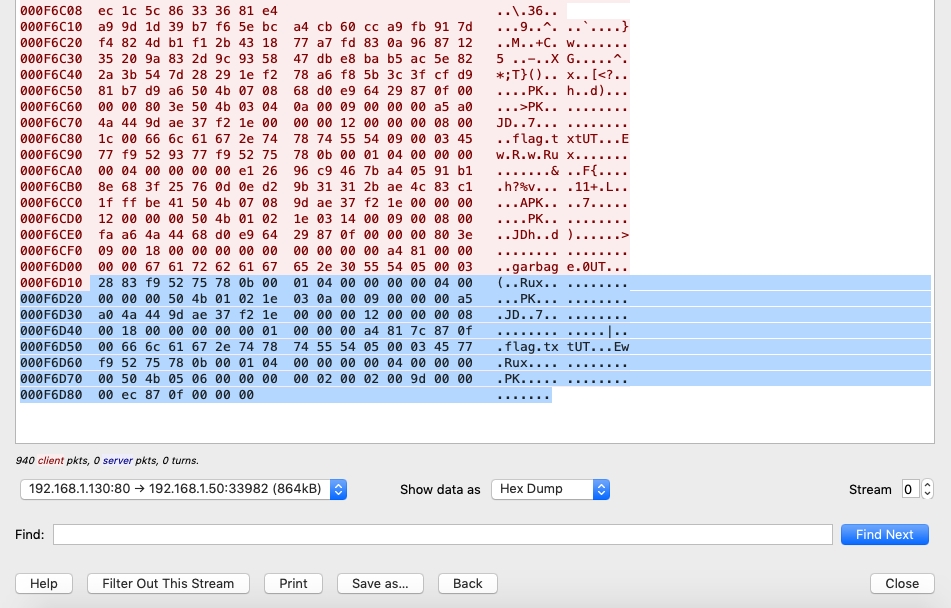

, http "flag.zip" "secret.txt". Wireshark :

, flag.zip

WireShark. , — Raw :

:

, , . , , tcp, :

:

```python

data = []

with open('dump') as f:

data = f.read()

with open('tesst.zip','w') as w:

w.write(data[1010788:])

```

:

``` 7z x ./test.zip ```

, , flag.txt

. , 4.pcap(604bbac867a6e197972230019fb34b2e)

.