攻撃の余波で、同社は従業員のデータが損なわれた可能性は低いと述べた。おそらく、CD Projekt は、以前にブラジルの通路の電力会社を怒らせていた悪意のあるキャンペーンHelloKittyの犠牲者になっています( ここでは、以前の攻撃が詳細に分析されています)。 BleepingComputerによると、漏洩したデータはすでに100万ドルの開始価格でオークションにかけられています 。事件についてのゲーム開発者のオープンさは大歓迎です。サイバーパンク2077の側近がどのように現実に漏れたかについては皮肉なことに注意する必要があります。

2番目の注目を集めたイベントは、米国フロリダ州オールズマーの水処理プラントへの攻撃でした。ピネラス郡保安官ボブ・グァルティエリは、 2月8日の記者会見で、重要なインフラストラクチャに対するサイバー攻撃を発表しました 。攻撃者はリモートアクセスの標準的な手段を使用し、最も不快なのは、水酸化ナトリウムの供給量を100倍に増やしようとしたことです。

この事件は、主に重要なインフラストラクチャを管理するためのリモートアクセスツール(説明されているケースではTeamViewer)の危険な使用のコンテキストで広く議論されました。市の公益事業で企業アドレスのパスワードが漏洩した(上記のツイートを参照)。それらがなくても、追加のセキュリティなしで廃水処理プラントのコンピュータを直接制御することは悪い考えです。ブライアンクレブスは、この慣行が一般的であるという証拠を彼の記事で提供しています 全国で。そしてもう1つの議論は、デスクトップへのリモートアクセスを少なくとも一度開いたすべての管理者を解雇すると、産業システムを管理する人がいない可能性が高いということです。 TeamViewerの使用は、資金不足を示し、重要なインフラストラクチャのセキュリティを包括的に改善する必要があることを示しています。

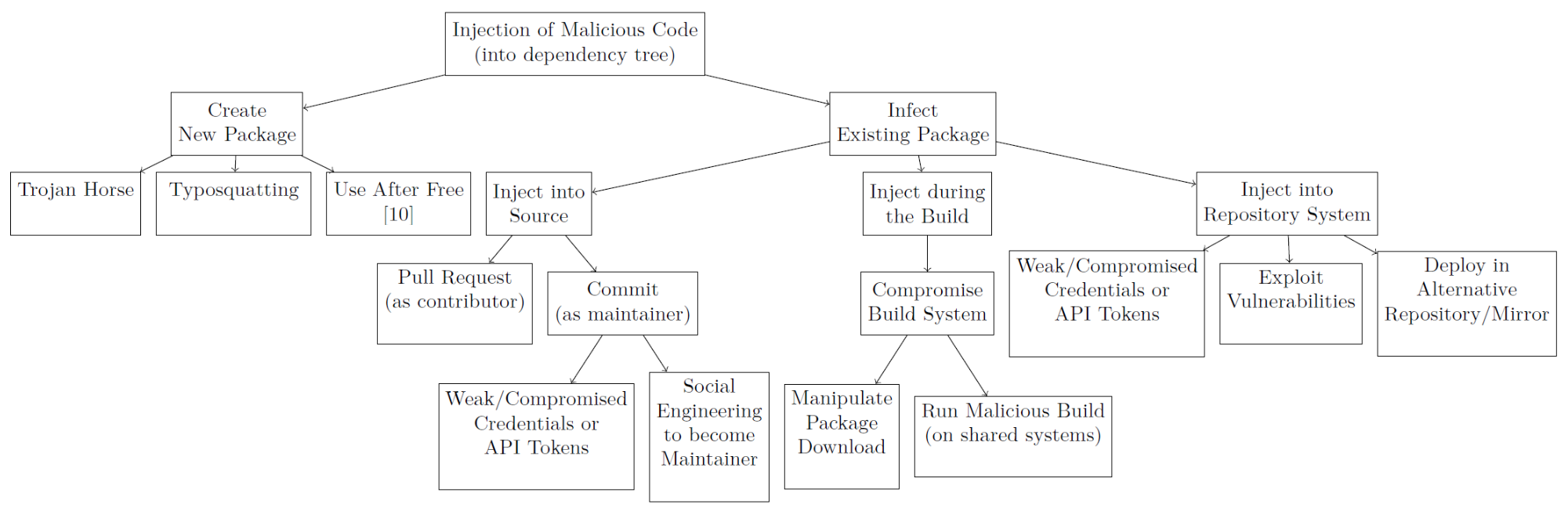

この注目を集めるニュースは、npm、PyPi、RubyGemsなどのパブリックリポジトリを使用するソフトウェアの構築に悪意のあるコードを挿入する方法に関するAlexBirsanの興味深い研究に影を落としました 。以前は、名前にタイプミスが含まれているコードをリポジトリにアップロードするためにこの問題が調査されていました。この場合、ソフトウェア開発者が接続されたライブラリの名前を間違えた場合、任意の関数を実装できます。しかし、これが唯一の方法ではありません。この記事は、考えられる攻撃シナリオの興味深い図を提供します。

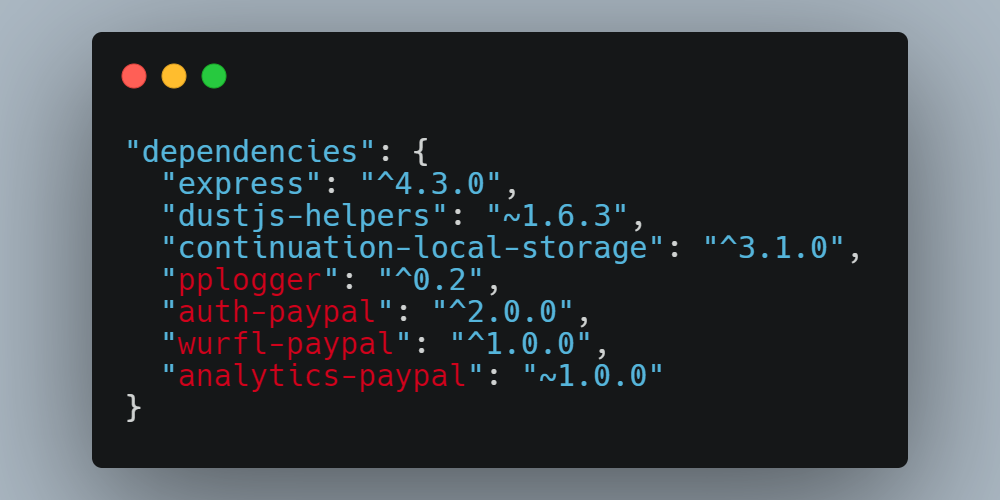

ビルサンは別のものを見つけました。 GitHubに投稿されたPayPal支払いシステムのコードを分析したところ、彼は、明らかに会社の開発者だけが利用できる私立図書館についての言及を見つけました。次に、同じ名前のパッケージをパブリックリポジトリにアップロードするとどうなるかを確認しました。結局のところ、パブリックパッケージはプライベートパッケージよりも優先されます。次に、研究者はフィールドテストを行いました。プライベートライブラリを見つけて、同じ名前で共有リポジトリにコードを配置しました。コードには、成功した「攻撃」を作成者に報告するための単純なトリガーが含まれていました。

結果は印象的です。著者は、Shopify、Apple、PayPal、Netflix、Yelp、Uberのコードを(実際には、ローカルネットワーク上で実行するために)なんとか「クラック」しました。現実の世界でのそのようなハッキングの危険性に対応して、多くの企業がアレックスに多額の報酬を支払っています。Microsoft Azureの専門家は、説明されている問題に対していくつかのソリューションを提供します。

他に何が起こったのか

保育園や幼稚園への設置を目的としたビデオカメラの安全性に関する興味深い 研究。デバイスへのアクセスはスマートフォンアプリを介して保護者に提供されますが、結局のところ、すべてのクライアントの内部は、変更されることのない共通のログインとパスワードのペアを介して接続します。さらに、接続はHTTPプロトコルを使用して行われます。

Microsoft開発者 は、2月のパッチセットで導入されたバグをクローズします。WPA3認証を使用してアクセスポイントに接続しようとすると、ブルースクリーンが発生します。同じパッチセット で、TCP / IPプロトコルの実装における3つの重大な脆弱性がクローズされています。

報告するGoogleフィッシングは、同社のメールサービスに関する興味深い統計を提供します。毎日、1億件の危険なメッセージがブロックされています。昨年、Gmailのアナリストは、COVID-19テーマを悪用して1日に最大1800万件のフィッシングメッセージを記録しました。悪意のあるキャンペーンの平均寿命は3日です。

アドビは 、AcrobatとReaderの重大な脆弱性を修正しています。

ウィキペディア管理者の人生からの興味深い事実は、上記のスレッドに記載されています。データセンターの1つでは、リクエストの最大20%が花の写真に対するものです。 それが判明したインドで人気のモバイルアプリケーションを起動するときに、イメージがロードされます。これは、原則として、ソフトウェアを作成するための理想的なアプローチではないだけでなく、画像はまだユーザーに表示されていません。つまり、ダウンロードしても無駄です。