存在しない富の切り分けに参加するという直接の申し出の代わりに、犠牲者は小さな女の子にポストカードを送るように頼まれます。詐欺は通信プロセスのどこかで発生します。スパマーがセールスファネルとは何かを学んだように感じます。専門家はまた、悪意のある行動の多様化、モバイルユーザーとインスタントメッセンジャーへの焦点にも注目しています。あるケースでは、詐欺師は貴重な賞品の抽選に参加するだけでなく、友人や知人に疑似宝くじについて知らせることも申し出ます。また、「コロナウイルス補償」を受けるには、スマートフォンに悪意のあるアプリケーションをインストールする必要があります。いつものように、最も進んだ詐欺は、企業インフラストラクチャに対する潜在的により有利な攻撃で見られます。

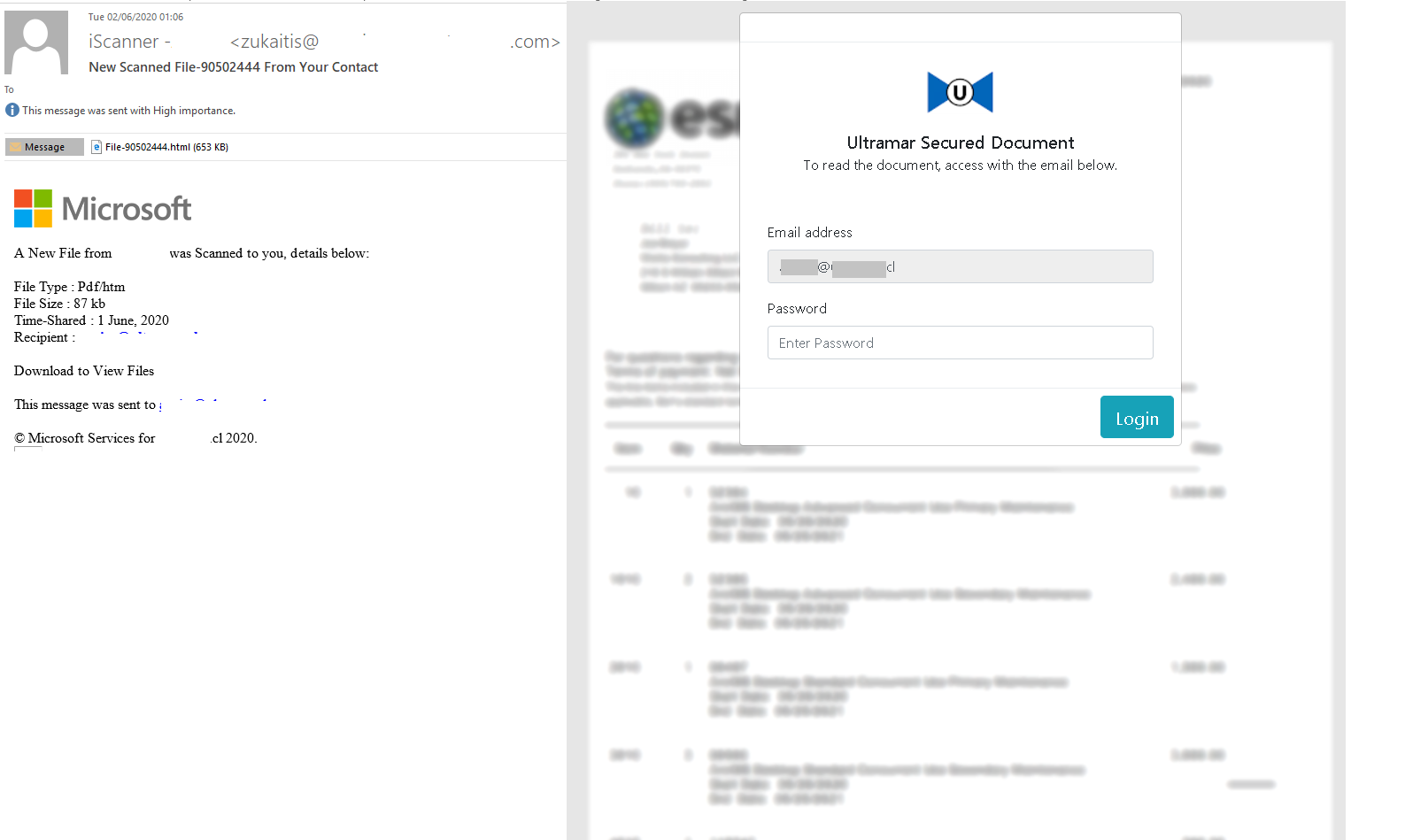

上のスクリーンショットのように、スパマーは、Webベースの企業の電子メールスプーフィングからファイル転送サービスまで、実際のクラウドインフラストラクチャのもっともらしいコピーを作成するためにできる限りのことをしています。通常のチャネルと同様の他のチャネルの中でも、レポートには、音声メッセージ、Zoomやその他の電話会議サービスでの会議への招待、IT部門からの通知、悪意のある添付ファイルを使用したシミュレートされた自動応答が含まれます。最後に、ウェブサイトの所有者に対する創造的な攻撃の例があります。フィードバックフォームを通じて、写真や写真、証拠のリンク(もちろん悪意のあるもの)を盗んだと非難するメールを受け取ります。曲技飛行:ユーザーがテクニカルサポートに電話するように求められる、悪意のあるリンクのない詐欺。

要するに、昨年、通常のスパムバッカス祭はCOVIDヒステリーに触れました。最も興味深いのは、これがメールトラフィック全体に占めるスパムの割合の減少を背景に起こったことです。2020年には50.37%で、2019年より6.14ポイント低くなっています。おそらく、仕事が悪化し始めたのはスパマーではありませんでしたが、リモートワークへの大規模な移行により、正当な電子メールの数が増加しました。

スパムの地域にいくつかの変更がありました。昨年はほとんどの場合、迷惑メールがロシアから送信され(すべての迷惑メッセージの21.27%)、ドイツがそれに続きました。昨年、米国と中国にあるサーバーがスパム送信のリーダーでした。スパム受信者の上位3人は、スペイン、ドイツ、ロシアです。

Kaspersky Lab製品のユーザーの13.21%で、フィッシングリンクがブロックされました。これは世界平均ですが、一部の国では検出の割合が高くなっています。たとえば、ブラジルでは、フィッシングはユーザーの20%に到達していません。全体として、レポートの作成者は、企業を標的とした標的型電子メール攻撃の数が増加していることに注目しています。スパムの受信者である私たちは、仕事をしているときはより価値のある使用法を提示しますが、家に座っているときは提示し ません。確かに、2020年には、これら2つの州は互いにそれほど違いはありませんでした。

他に何が起こったのか

Microsoft は、Windows 10の更新により、ユーザーのコンピューターからAdobeFlashを強制的に削除します。

ブレイブブラウザのパッチは、 深刻なプライバシーの穴を塞ぎます。それ以前は、組み込みのTorブラウザを介した.onionドメインへのすべてのリクエストがDNSサーバープロバイダーにリークされていました。 M1プロセッサに基づくAppleコンピュータ用のマルウェア

の 最初の(そして 2番目の)サンプルが検出されました。

Letsencryptサービスのインフラストラクチャは大幅に 再設計されました。これで、24時間以内にすべての証明書を再発行できます。これは、ソフトウェアエラーのために証明書を取り消す必要がある場合に実行されます。

マイクロソフトのアナリストが リリース会社のインフラストラクチャに対するSolarWindsの攻撃に関するレポート。彼らによると、主催者はいくつかのソリューション(特に、AzureとExchange)のソースコードにアクセスすることができました。Microsoftのインフラストラクチャが顧客を攻撃するために使用されていたという証拠はありませんでした。