電子メールの発明以来、フィッシング攻撃は個人と組織を同様に標的にしており、時間の経過とともにより洗練され、偽装されてきました。フィッシング攻撃は、ハッカーが被害者のアカウントやネットワークに侵入するために使用する最も一般的な方法の1つです。ノートンライフロックによると 、2,000通の電子メールはすべてフィッシングメールです。つまり、毎日約1億3500万件の攻撃があります。

そして、フィッシング攻撃は長い間珍しいことではありませんが、危機の時にはその数は劇的に増加します。詐欺師は、最近の出来事によって引き起こされた混乱と混乱を利用しています。このようなとき、多くの人は専門家組織、保険会社、政府機関などの公式情報源からの手紙を期待しています。これにより、犯罪者は悪意のあるメールを公式ソースからの電子メールに偽装する絶好の機会を得ることができます。これらの一見無害な電子メールは、ユーザーをだまして機密情報を入力させるために、ユーザーを詐欺サイトにリダイレクトします。

フィッシングとは何ですか?

簡単に言うと、フィッシングとは、受信者をだまして悪意のあるリンクをクリックさせたり、感染した添付ファイルをダウンロードさせて個人情報を盗むために、詐欺メールを送信する戦術です。これらの電子メールは、信頼できるソースからのメッセージのように見える場合があります。商人、銀行、または人事、マネージャー、さらにはCEOなどの組織内の個人またはチームです。

従業員がフィッシングの兆候を認識できない場合、組織全体が危険にさらされています。ベライゾンの調査によると 、大規模なフィッシングキャンペーンの最初の被害者が悪意のある電子メールを開くのにかかった平均時間は16分で、フィッシングキャンペーンをサイバーセキュリティ部門に報告するのに2倍の時間がかかりました(33分)。

サイバー犯罪の91%がフィッシングメールの成功から始まることを考えると 、この17分間は企業にとって災害になる可能性があります。

フィッシング攻撃の方法

前述のように、すべてではないにしても、ほとんどのフィッシング攻撃は、正当な送信元から送信されたように見える電子メールで始まりますが、その後の攻撃と侵入の方法は異なる場合があります。一部の方法は非常に単純で、ユーザーをだましてリンクをクリックして機密情報を入力させる方法もあれば、実際のプロセスを模倣して被害者のコンピューターとネットワークにアクセスする実行可能ファイルを起動するなど、より高度な方法もあります。目に見えない悪意のあるプログラムを起動するため。

通常、フィッシング攻撃では、被害者を欺くためにいくつかの手法が使用されます。たとえば、詐欺師がリンク操作やWebサイトのなりすましを使用することは珍しくありません 。、組み合わせて、彼らの行動に最大の説得力を与えます。フィッシングメールを受信したときに最初に表示されるのは、Facebook、Amazon、YouTubeなどの頻繁に使用され、疑いを持たないサイトにつながる、信頼できる外観のリンクと、さまざまな理由でそのリンクをたどるように促すメッセージです。これらのメッセージは、ユーザーに機密情報の入力を促し、解決する必要のあるアカウントまたは注文に問題があると主張します。ここで、次のトリックが登場し ます-Webサイトのなりすまし。

一見すると、リンクは「amazon.com」などの正規のWebサイトのように見える場合がありますが、詳しく調べるとわかります。 リンクの本質を明らかにする軽微な不整合または不整合。よく知られているサイトと綴りが似ているこのような不正なドメインの作成は、タイポスクワッティングと呼ばれ ます。これらの悪意のあるサイトは実際のページに可能な限り近く、疑いを持たないユーザーはサイトに資格情報を入力できます。ハッカーは、盗まれたデータを実際のサイトに入力することができます。

また、ハッカーは疑うことを知らないファイルを添付したり、リンクを追加したりすることがよくあります。リンクをクリックすると、被害者のシステムに侵入する悪意のあるソフトウェアが密かにダウンロードされます。これらの攻撃はしばしばマルウェアを注入し ます実際の実行可能ファイルになりすます。このようなプログラムはバックグラウンドで実行され、銀行口座、社会保障番号、ユーザー資格情報などの機密情報を盗むためにユーザーのネットワークをローミングします。マルウェアには、被害者のネットワークを潜入し、身代金保管のために機密データを暗号化および移動するランサムウェアが含まれる場合があります 。

フィッシング攻撃の種類

フィッシング詐欺師の間で最も一般的な攻撃方法は、可能な限り広い範囲を作成することです。彼らは、有名なサイトに代わって、できるだけ多くの宛先に標準の電子メールを送信し、誰かが彼らのトリックに陥ることを望んでいます。これは効果的ですが、犠牲者を引っ掛ける唯一の方法ではありません。一部のサイバー犯罪者は、スピアフィッシング、クローンフィッシング、捕鯨など、より高度な方法を使用して目標を達成してい ます。

スピアフィッシングと捕鯨

通常のフィッシング攻撃と同様に、標的型(標的型)フィッシングおよび捕鯨は、信頼できるソースからの電子メールを使用して被害者をだまします。ただし、スピアフィッシングは、複数の受信者に大量にメールを送信する代わりに、 特定の個人を標的にするか、信頼できる人物になりすまして資格情報や情報を盗みます。

スピアフィッシングと同様に、 捕鯨(文字通り「クジラ狩り」)は特定の高位の人物を対象としています。攻撃者は、部門やチームのような幅広いグループをターゲットにするのではなく、シロイルカを攻撃することを期待して、内部のキャプテンAhabを高レベルのターゲット(リーダーやインフルエンサー)に誘導します。

クジラハンターは、組織のメンバーに価値のある機密情報を攻撃者に開示するよう説得するために、CEO、CFO、人事マネージャーなどの上級管理職になりすますことを目指しています。

捕鯨が成功するためには、攻撃者は可能な限り本物に見えるように、通常のフィッシングよりもはるかによく被害者を調査する必要があります。攻撃者は、従業員や他の幹部に要求を確認したり質問したりしないように説得するために、主張する権限を使用することを期待しています。

前の会社で働いていたとき、私はWailingの標的にもなりました。CEOを装った詐欺師が電話番号を尋ねて、私に電話してサービスを依頼できるようにしました。幸いなことに、手紙には詐欺の明らかな兆候がたくさんありました。最も明白なことは、CEOのオフィスが私の机からほんの数歩のところにあったので、彼が私を必要としていれば簡単に収まるということでした。

クローンフィッシング

クローンフィッシングは、スピアフィッシングや捕鯨ほど巧妙ではありませんが、効果は劣りません。フィッシング詐欺の基本的な要素はすべてこの攻撃方法に固有のものですが、違いは、攻撃者が特定のリクエストでユーザーや組織になりすます代わりに 、正当な組織によって以前に送信された実際の電子メールをコピーすることです。次に、ハッカーはリンク操作を使用して、元の電子メールから実際のリンクをスプーフィングし、被害者を詐欺サイトにリダイレクトします。そこで、攻撃者が実際のサイトで使用する資格情報をユーザーに入力させます。

メール詐欺の例

詐欺師は、AmazonやWalmartなどの小売業者からの公式メールを偽造して、ユーザーが注文を完了するために資格情報または支払い情報を入力する必要があると主張することがよくあります。メール内のリンクをクリックすると、本物のようなランディングページに移動し、機密情報を入力できます。

電子商取引の発展に伴い、またパンデミックの状況において、オンライン購入の数は前例のない割合に達しました。これは、詐欺師がより多くの仕事をしていることを意味します。休暇中、誰もが贈り物を大量に購入すると、そのような詐欺師の数は指数関数的に増加します。多くの人が購入するので、注文に問題があることに気づき、考えなくなります。

2020年のホリデーシーズンに勢いを増したフィッシング詐欺の例は、請求情報とオーダーフルフィルメントアドレスを更新するためにサインインするよう顧客に通知するAmazonからの偽の 電子メールです。

( 出典)

個人的には、Amazonから配達、到着日、確認などのメールを受け取り続けています。フィッシングを特定するために何を探すべきかわからなかったとしたら、詐欺師に簡単に陥ってしまいます。

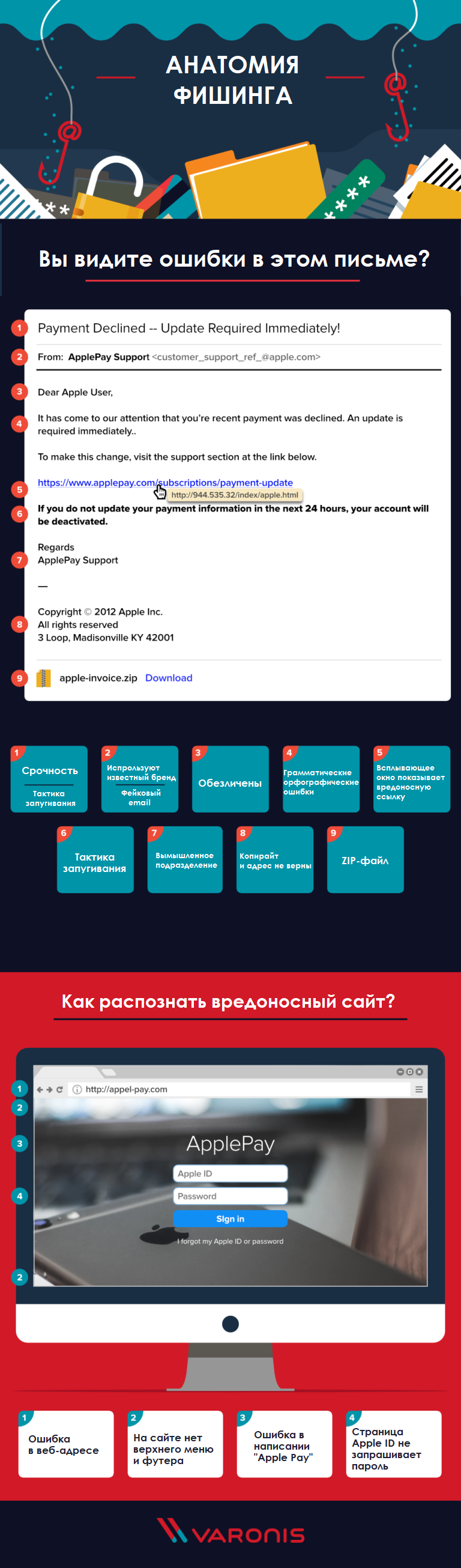

フィッシングメールの構造

フィッシングメールに固有の最も一般的な要素を強調しました。あなたの知識をテストするために私たちの完全なインフォグラフィックをチェックしてください。

トピック

フィッシングメールは通常、緊急性を感じさせ、件名から始めて断定的な言葉遣いと脅迫の戦術を採用する ことを目的としています 。

送信者/フィールドから

詐欺師は、電子メールが送信されたことにより、という印象与える 公式から よく知られている会社などの顧客サポートなどを、。ただし、詳しく調べてみると、送信者の名前とメールアドレスの両方が偽物であり、この会社のものではないことがわかります。

受信者/「宛先」フィールド

フィッシングメールは、受信者を「ユーザー」または「顧客」と呼んでいる、非個人的なものであることがよくあり ます。

手紙の本文

件名と同様に、本文のコピーでは、切迫感を生み出す表現がよく使用さ れます。彼らは読者が考えずに行動することを奨励します。フィッシングメールには、文法エラーと 句読点エラーの両方が含まれていることがよくあります 。

悪意のあるリンク

疑わしいリンクは、フィッシングメールの主要な要素の1つであるペイロードです。これらのリンクは、(bit.lyまたは同様のサービスを使用して)短縮されるか、実際の会社からの実際のリンクのように見え、偽の電子メールのメッセージと一致するようにフォーマットさ れることがよくあります。

脅迫戦術

フィッシングメールは、切迫感を生み出すだけでなく、読者が不安や混乱から悪意のあるリンクをクリックするように設計された 脅迫戦術を使用することがよくあります 。

手紙の最後の署名

あいさつ文と同様に、フィッシングメールの最後の署名は、多くの場合、 非個人的なものです。通常、個人の名前ではなく、カスタマーサポートチームの総称であり、対応する連絡先情報はありません。

レターフッター

フィッシングメールのフッターには、著作権の日付が正しくない、 住所が実際の会社の場所と一致しないなど、偽造の明らかな兆候が含まれていることがよくあります 。

悪意のあるサイト

通常、フィッシングメールのリンクをクリックすると、悪意のあるサイトに移動します。

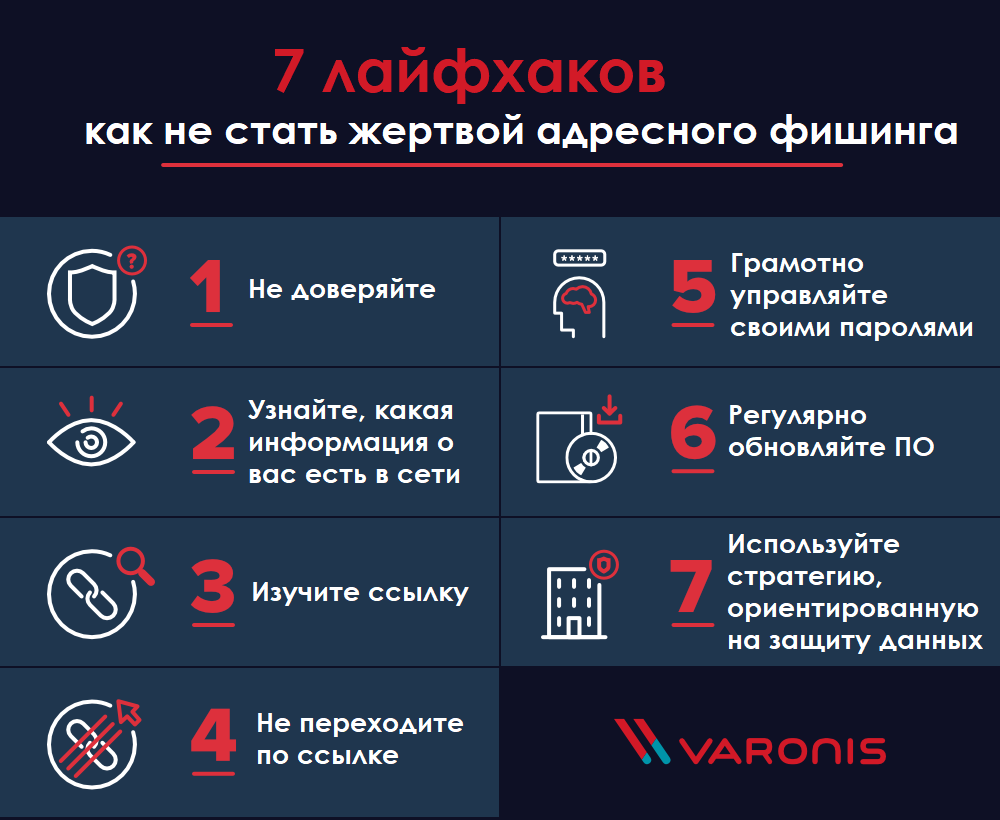

攻撃の犠牲になるのを避ける方法

フィッシングに対する最善の防御策は 知識です。フィッシング攻撃者は、可能な限り説得力があるように見える傾向がありますが、多くの場合、明確な兆候によって検出でき ます。情報セキュリティとソーシャルエンジニアリングの基礎に関する必須の定期的なトレーニングは、組織が悪意のある電子メールの兆候を特定するのに役立つ優れた防止ツールです。

信頼できる送信元から送信されたように見える場合でも、リンクをクリックするか、ファイルをダウンロードするか、資格情報を入力するように求めるメールを受信するたびに注意する必要があるのは次のとおりです。

受信したメッセージがフィッシングメールである疑いが少しでもある場合は、それをクリックしたり、添付ファイルを開いたりしないでください。代わりに、それをチェックして、担当者に報告してください。これは、会社のサイバーセキュリティスタッフ、電子メールアドレスが偽装されている会社の代表者、または電子メールドメインプロバイダー(Google、Microsoftなど)である可能性があります。

トリックに陥らないでください

特にフィッシング対策に関しては、知識は力です。詐欺師のアイデアが成功するためには、あなたは彼らのトリックに堕ちなければなりません。自分がフィッシングの検出の専門家だと思っていても、すべてのリンクの背後に危険が潜んでいるため、警戒する必要があります。時間が経つにつれて、フィッシング詐欺や悪意のある電子メールはより洗練され、実際のものと区別するのが難しくなります。

私たちの日常生活がデジタル技術やインターネットと密接に関連している限り、 ハッカーは常に周りにいて、金銭的な利益のために罪のない人々を利用しようとします。安全で最新の状態を維持するための最良の方法は、最先端のフィッシング詐欺の調査を続けることです。