最後のスタンドオフでは、PT Expert Security Centerの専門家(この場合はサイバーポリゴンのグローバルSOCのチームを代表)が、FFメトロポリスのデジタルコピーの攻撃者と防御者のチームの行動を監視しました。リアルタイムで行われ、123時間続きました。以前、グローバルSOCが仮想都市のインフラストラクチャで発生しているすべてを監視する方法、マルウェア検出部門がPT Sandboxを使用して「リダイレクト」のトロイの木馬を検出して調査する方法、および監視する方法について説明しました。PTアプリケーションファイアウォールを使用して、サイバーポリゴンのすべてのWebリソースの背後にあります。次に、仮想都市オブジェクトの技術ネットワークのセキュリティと、技術トラフィックの詳細な分析を使用して実行された監視の結果について説明します。PTIndustrialSecurity Incident Manager(PT ISIM)。

この記事では、都市施設のネットワークの技術セグメントに対するどのような攻撃がシステムによって検出されたかについて説明し、これらの脅威が産業システムの実際のセキュリティレベルにどのように対応するかについて説明します。

スタンドオフで攻撃されたもの

サイバーポリゴン上の都市のモデルスタンドオフには、実際のSCADAシステムとPLCによって制御されるインフラストラクチャオブジェクトのデジタルコピーが含まれていました。まったく同じものが実際の企業にインストールされています。読み取りチームの競合他社によって攻撃された可能性のある要素とオブジェクトは次のとおりです。

鉄道のスイッチとバリアの制御システム、

空港の手荷物テープ、

空港の伸縮式通路、

港のクレーン、

HVACビジネスセンター、

遊園地の観覧車、

ビジネスセンターの信号機、

街路照明、

変電所(市全体の電気)、

自動ガス分配ステーションのゲートバルブ、

CHPタービン、

CHPの射撃管制キャビネット、

発電所の風力タービン、

石油化学プラントの生産管理システム、

石油生産管理システム。

, , , SOC The Standoff PT ISIM.

Back2oaz odeby Nuft, . red teams SCADA , — . - , .

:

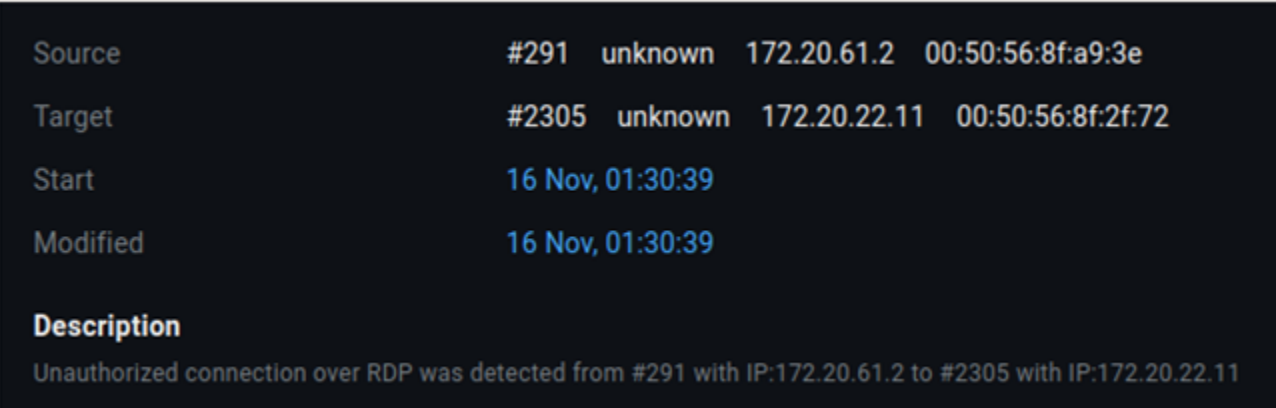

RDP 172.20.61.2 SCADA 172.20.22.11 ( 01:30). SCADA-.

CIP SCADA 172.20.22.11 172.20.23.11 (09:02). ( , : 0x349, 0x68 (SFC Forces), 0x6b (SymbolObject)). , .

CIP. , , . , , MaxPatrol SIEM, PT Sandbox, PT NAD PT ISIM. , . , : SCADA- .

, . , , , . , , , .

FF 25 Hours, . Back2oaz, SCADA . — , .

:

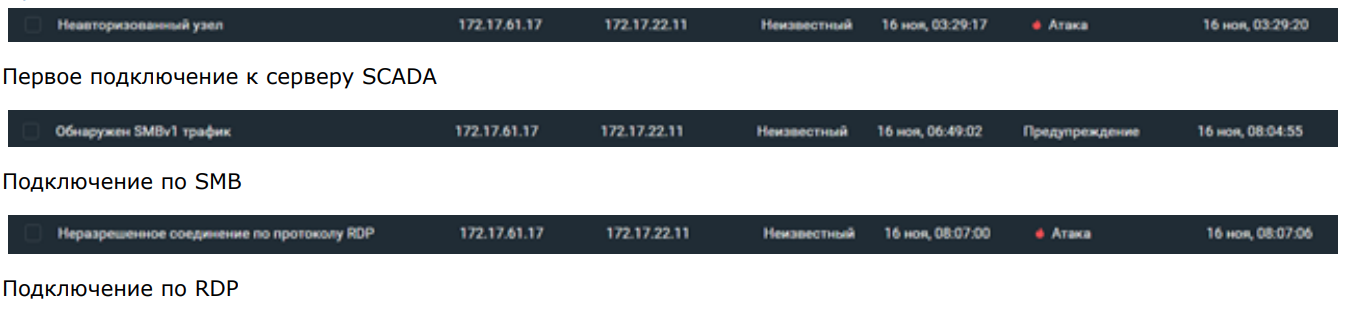

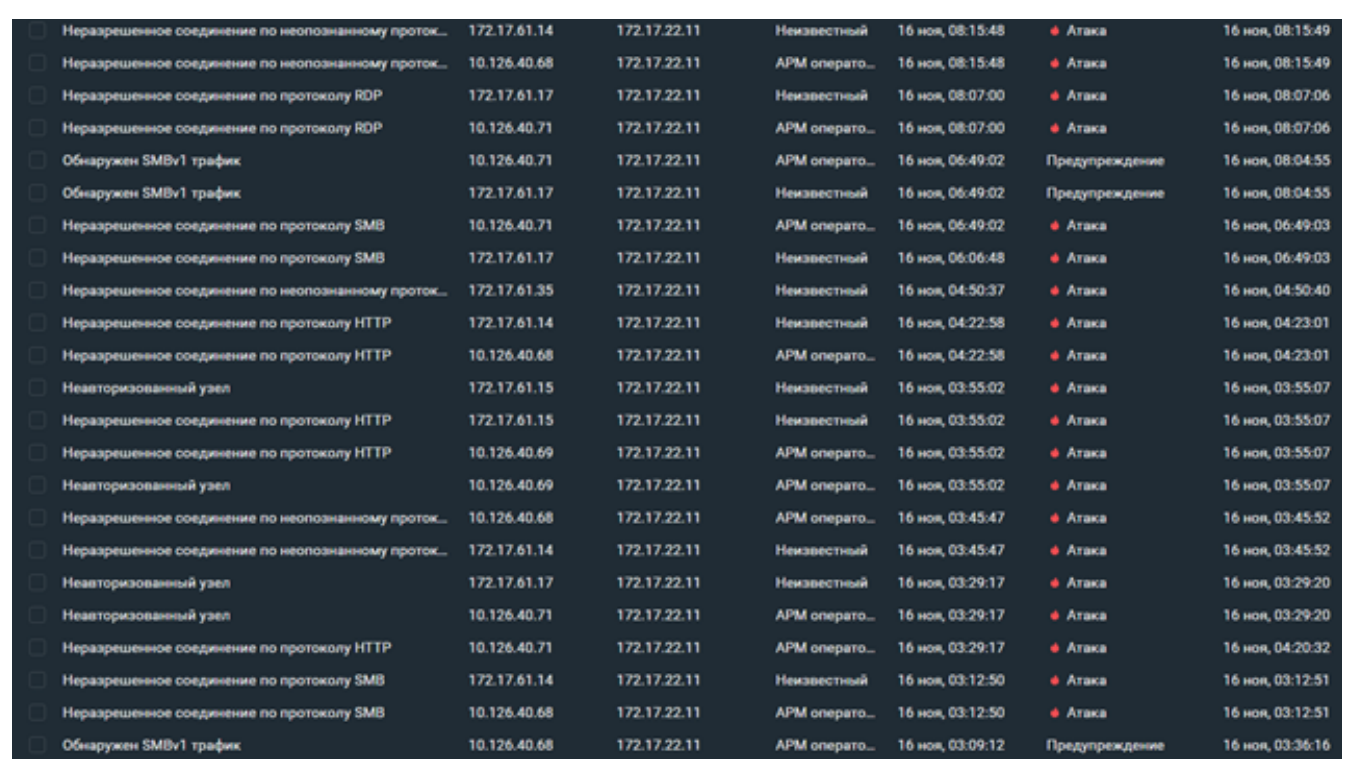

TCP 172.17.61.17 SCADA 172.17.22.11 (03:29). , .

SMB 172.17.61.17 SCADA 172.17.22.11 (06:06). . , .

RDP 172.17.61.17 SCADA 172.17.22.11 (08:07). SCADA-.

, SCADA 172.17.22.11 172.17.23.11 (08:25). SCADA — . , . SCADA- , . , NTA ( , PT ISIM proView Sensor).

PT ISIM.

, . , . , , MaxPatrol SIEM, PT Sandbox, PT NAD PT ISIM. , . , , , . , . , .

Nuft — . Back2oaz. SCADA RDP, , - — . , , , , , .

:

RDP 172.20.61.17 SCADA 172.20.22.10 (19:30). SCADA-.

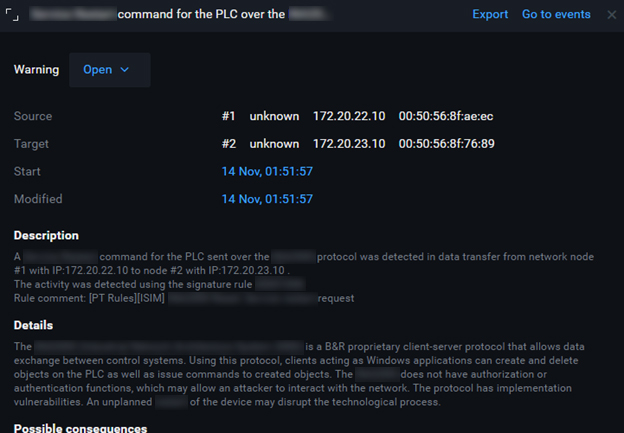

, SCADA 172.20.22.10 172.20.23.10 (01:51 ). , . . , , .

PT ISIM .

The Standoff, , , . , . , . , . — SIEM-, ; .

: , Positive Technologies