前書き

みなさん、こんにちは!

私は情報セキュリティの分野で働いており、Webアプリケーションのセキュリティを分析しています。私の自由な時間では、私は私の技術的なスキルを向上させ、それゆえにbughanting練習してみてくださいhackeroneのプラットフォーム または上のラボを解決 hackthebox。

一般に、情報の収集または偵察の段階からWebアプリケーションの分析を実行することは論理的です(必要に応じて、これによって本質が変わることはありません)。調査中のシステムに関する情報を収集する段階で、nmapというツールを使用します 。この伝説的なユーティリティは紹介する必要がないと思いますが、突然誰かがここで聞いていない場合は リンクです。

Nmapはコンソールアプリケーションであり(もちろん、Zenmapなどのさまざまなフォークがあります )、その出力もデフォルトでコンソールに表示されます。もちろん、さまざまな形式でのファイルへの保存もサポートしています。これについては詳しく説明しません。興味のある人は誰でもキーの完全なリストを見ることができます。 ( Nmapのオプションのリスト)。

N個のホストをスキャンするとすべて問題なく、このN個は10個または20個を超えません。 しかし、ホストの数がはるかに多くなった場合はどうなりますか?ここで、これらのホストの一部(dev.example.comやtest123.example.comなど)が開発者によって廃止されることを単に忘れられており、分析に含まれていないと想像してみてください。レポートを作成し、それにかなりの時間を費やすたびに?特にこのような単純な段階では、私は走り書きのレポートのファンではありません。したがって、私はこの問題を解決する簡単な方法を探し始めました。

古典が言ったように、独創的なものはすべて単純です。

nmap-bootstrap-xsl

開発者のgithubへのリンク

すべてが便利に分解されて表示される素敵なhtmlページを生成します。

使い方?

1.スタイルシート自体のリンクを ダウンロードします

。2。--stylesheet引数を使用して、nmap-bootstrap.xslをスタイルシートとしてNmapスキャンに追加します。

nmap -sS -A -p0-65535 -oA drive2 --stylesheet /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl -iL /home/kali/Documents/Habr/drive2_domain.txt

drive2- nmap3の作業後に作成されるxmlファイルの名前

。xsltprocを使用してファイルをhtmlに変換します。

xsltproc -o drive2.html /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl drive2.xml

drive2.html-drive2.xmlを生成するhtmlページ

の名前-nmapの後に作成されたxmlファイルの名前

仕事のデモンストレーション

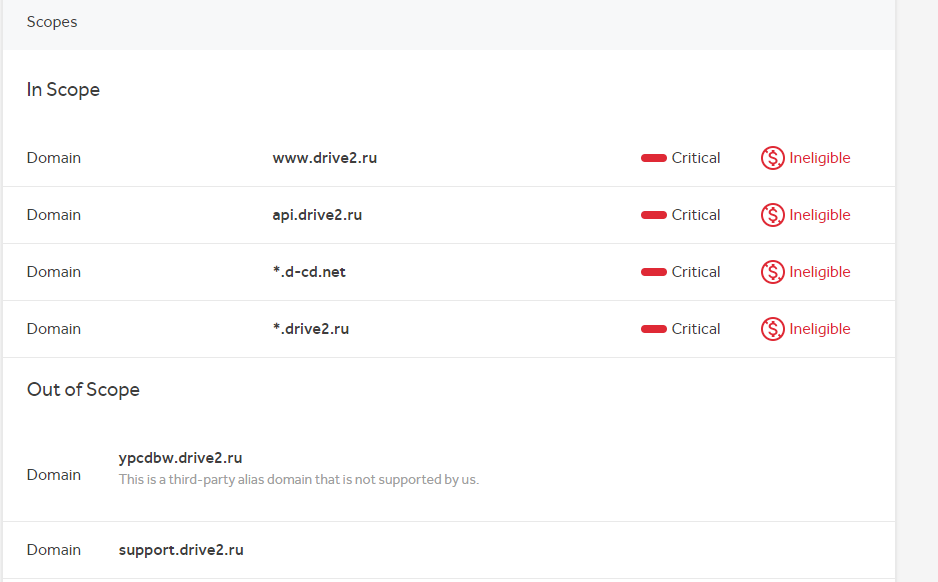

作業を実証するために、DRIVE.NET、Incなどのバグ報奨金に関するオープンプログラムを取り上げます 。

* .drive2.ruドメインのすべてのドメインを見つけて、nmap-bootstrap-xslスタイルを使用してnmapですぐにスキャンしてみましょう。

sublister(使用* .drive2.ruドメインのドメインの1件の検索 githubのへのリンク)

2.ファイル名を指定して実行nmapのスキャン

3.受信したファイルのスキャン後に。

4. xsltprocを使用して、ファイルをhtmlに変換します。

xsltproc -o drive2.html /home/kali/OSINT/nmap-bootstrap-xsl/nmap-bootstrap.xsl drive2.xml

5.結果を確認し

ます。Yandexディスクに追加された最終的なhtmlページの例。( Yandexディスクへのリンク)

出力

提示されたソリューションは、可能な限り単純です。このスタイルをダウンロードして、スキャン時に有効にする必要があります。これにより、ポートとサービスが開いているホストのリストを、読みやすい形式で取得できます。

提供された情報が、私が遭遇して記事で説明したタスクの時間を節約するのに役立つことを願っています。

誰がそのようなタスクに何を使用するかを知ることも興味深いでしょう。コメントで何か面白いことを共有してくれるといいですね。すべてのビーバー。