クラウド内の保護が何であれ、人々は依然としてそれを制御します。アクセスレベルが高い管理者は特権ユーザーです。作業も監視する必要があり、権限を超えないようにする必要があります。管理者の介入後に問題が発生した場合、標準のイベントログが理由の調査に必ずしも役立つとは限りません。他の多くの情報がそこに保存され、十分な保持期間が常に構成されているとは限らず、必要に応じて管理者自身がレコードを削除できます。

インシデントを調査するために、エンドデバイスログだけでなく、ITサービスプロバイダー制御システム(SKDPU)も使用します。Cloud-152のDataLineエンジニアのすべてのアクションを記録します。このクラウドは、FZ-152の要件およびGISに関するロシアのFSTECの注文番号17に従って認定されており、PCI DSS規格に従って認定されており、ISO / IEC 27001:2013に準拠した証明書の範囲に含まれています。したがって、SKDPUは、法律や基準の要件への準拠にも役立ちます。

このシステムは、クライアントを支援し、クライアントの個人データ情報システム(ISPDN)のサーバーに接続する必要がある場合にも使用されます。管理者のS3およびその他のシステムへのアクセスもSKDPUを介して制御されます。

この記事では、SKDPUがどのレベルのクラウド保護を担当しているか、どのように、どのようにクライアントを支援できるかを示します。

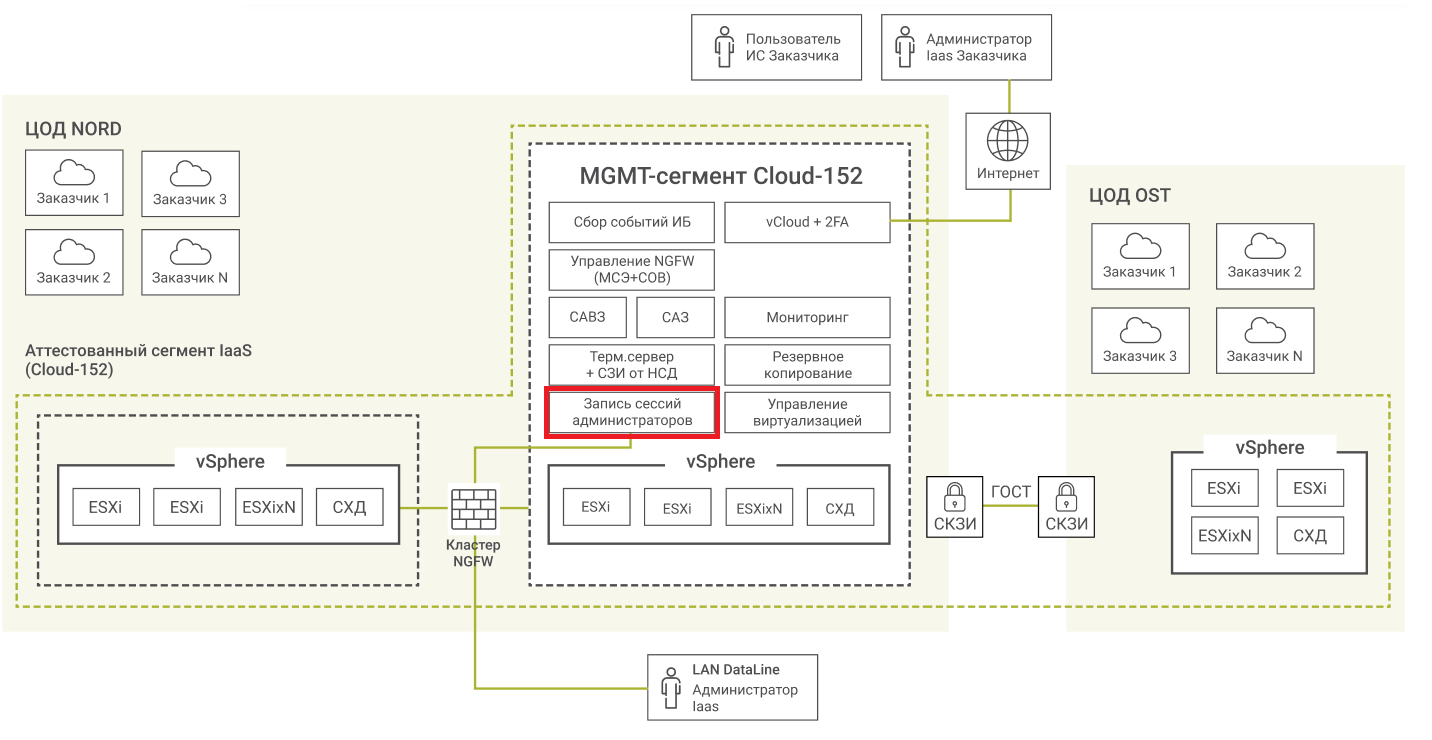

クラウド内のSKDPUの場所-152

: . , . - , .

Cloud-152 , :

,

.

. , .

Cloud-152 : “” , “” :

IaaS , . , .

:

Windows, Linux

;

, : 100 , 140 ;

: ;

.

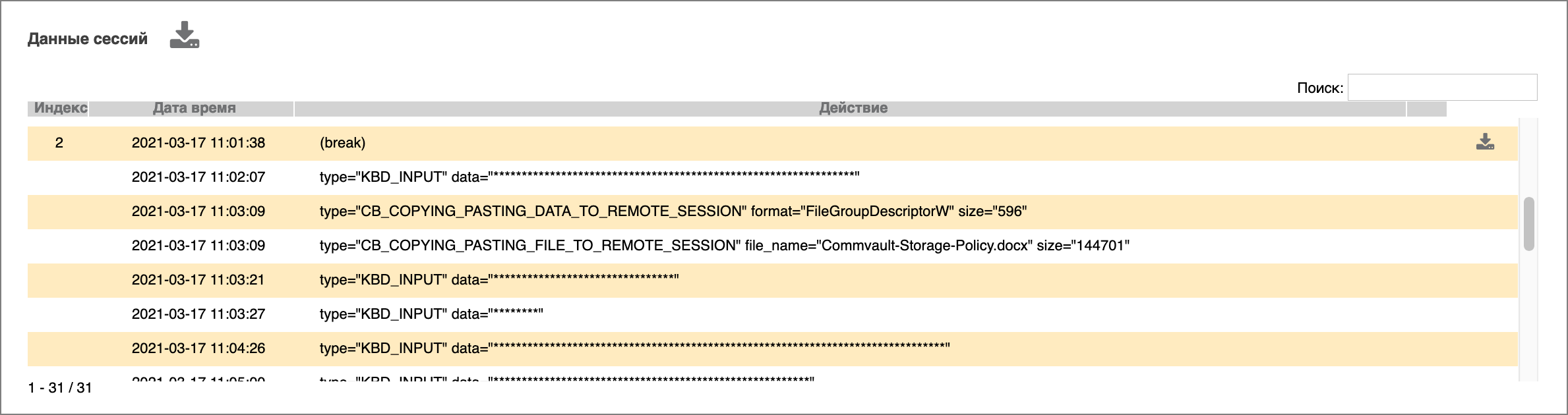

. , . , -. , .

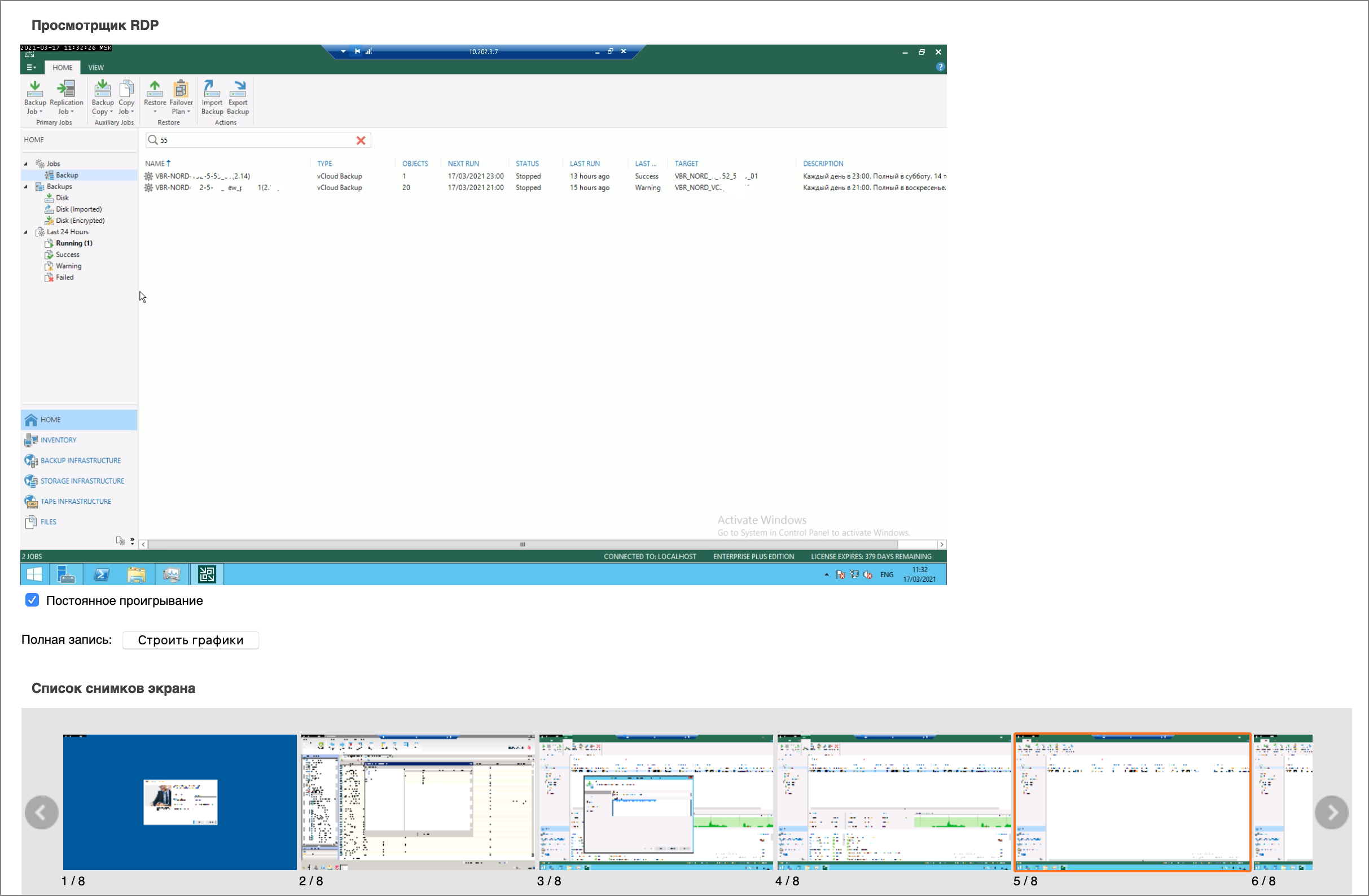

. , . , . , .

, . , . . , :

Cloud-152 . . , — .

ELK. : “ ...”, “ …”. Nagios.

Cloud-152, :

Cloud-152 , . - , : IaaS, .

Cloud-152 360 . Veeam . 30 .

. - , . , .

. TACACS+ c . , , . - , . , .

. , . , . .

. C . , . . , . .

. Cloud-152 152-. — . : 1, . . - . “” .

Cloud-152. , . !