データはどのように収集されますか?まず第一に、それらは会社のウェブサイト上の従業員のリストから始めて、オープンソースから入手されます。ソーシャルネットワークは多くの情報をもたらします。LinkedInの従業員のアカウント間の接続により、内部の組織構造を簡単に再作成し、誰が誰に報告するかを理解できます。

次のレベルは、ビジネス電子メールの侵害などのさまざまなタイプの攻撃です。攻撃の奇妙な例は、休暇中の従業員によるソーシャルメディアへの実際の投稿から始まります。さらに、攻撃者は彼に代わって経理部門に連絡し、給与の送金のために銀行の詳細を変更するように依頼します。リクエストを確認するために電話で連絡できないのは、他の国に滞在しているためです。

ネットワークに漏洩した企業情報を利用した攻撃は、より複雑なレベルにあります。たとえば、社内のドキュメントがクラウドで公開されている場合があります。それらだけでは資金の盗難が許されない場合でも、その情報はソーシャルエンジニアリングに使用できます。

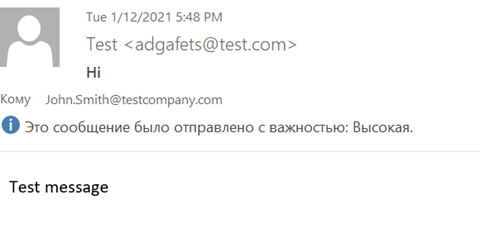

レビューでの「メール」攻撃の最も珍しい例は、追跡ピクセルの使用です。これは次のように機能します。トップマネジメントの会社の従業員は、一見無意味に見える電子メールを受信し、テストメールに偽装することもあります。スキャンして削除しますが、手紙の本文に挿入された追跡画像は、接続元のIPや従業員のおおよその勤務時間など、多くのデータを攻撃者に送信します。このデータを使用すると、「外部コンサルタントとの緊急連絡」または「指定された銀行口座への即時送金」を必要とする不正メッセージの精度を向上させることができます。

速報のフィッシングは、通常のフィッシングと電話フィッシングの2つのカテゴリに分類されます。いつものように、すべてが明確です、例は上に与えられています。このようなメッセージでは、原則として、ユーザーはリンクをたどり、企業サービスからパスワードを入力するように求められます。ボイスフィッシングの例:アカウントのブロックについてのメッセージを記載した電子メールを従業員に送信します。しばらくすると、同じトピックに関するテクニカルサポートの従業員から電話がかかってきます。攻撃者が内部管理コンソールにアクセスした2020年夏のソーシャルネットワークTwitterへの攻撃は、サポートの模倣の成功例として挙げられてい ます。

レビューの最後の部分では、完全に非標準的なタイプの企業のdoxingについて説明します。たとえば、企業のインフラストラクチャを攻撃することなく、特定の従業員のソーシャルネットワーク上のアカウントをハッキングします。従業員が高位の従業員である場合、個人アカウントでの彼に代わっての発言は、会社の株価に影響を与え、攻撃者に利益をもたらす可能性があります。最後に、企業詐欺の未来は、資金を盗んだり、評判を傷つけたりするという会社のトップマネージャーの声を統合することです。Clubhouseソーシャルネットワークで単一の成功した攻撃が開発され、有名人に代わって偽の音声放送が繰り返し注目されました。

他に何が起こったのか

Microsoft Exchangeの脆弱性は、信じられないほど速いペースで解決されています。 3月22日のMicrosoftのレポートによる と、脆弱なメールサーバーの92%にはすでにパッチが適用されています。これは、他の脆弱性を閉じる速度と比較して非常に高速ですが、サーバーを完全に制御できる穴の特性を念頭に置いておくと十分ではありません。更新されていない、または更新されたが既存のバックドアを閉じなかったサーバーに対する奇妙な攻撃のうち、先週、ジャーナリストのブライアンクレブスに代わってサーバーが ハッキングされたとされています。

3月26日にリリースされたiOS、iPadOS、およびwatchOSのアップデート は、XSS攻撃を可能にするWebKitエンジンの積極的に悪用された脆弱性をクローズします。

CitizenLabによるTikTokアプリのソースコードの分析では、 プライバシー侵害は明らかになりませんでした。ここで注意が必要です。専門家は、この種の開発の典型的なもの以外の機能を見つけませんでしたが、広告目的で多くのユーザーデータが収集されています。

ZDNet は、BadUSBのような実際の攻撃について書いています。ホスピタリティ企業はメールでUSBフラッシュドライブを受け取りました。これはおそらく大手小売チェーンからの無料ボーナスです。実際、フラッシュドライブはキーボードをエミュレートし、悪意のあるコードをダウンロードしてインストールすることを可能にしました。