ESETの専門家 は、世界中のHPCクラスターを標的とする新しいマルウェアについて話しました。それはいくつかの理由で興味深いです。コードベースのサイズが比較的小さい(分析されたサンプルのサイズは25 KBでした)にもかかわらず、マルウェアはLinux、BSD、およびSolarisに対する攻撃を実行するのに十分複雑であり、AIXおよびMicrosoftWindowsに対する攻撃に適している可能性があります。 。もう1つの際立った機能は、オペレーターのコマンドで感染したサーバーを新しいC&Cに変換する機能です。多くのトリックとコードのサイズが小さいため、研究者たちはそれをコバロスと名付けました-かつてヘラクレスを奪い、人々を欺いて怖がらせることを崇拝したいたずら好きな古代ギリシャの精霊にちなんで。

専門家によって公開された調査では、侵害の推定初期ベクトル、認証と配布のメカニズム、組み込み関数について説明し、悪意のあるコードのテクニカル分析を提供しています。その後、専門家は妥協の兆候とMITRE ATT&CKの適用方法を指摘します。

私たちは、英語が苦手であるが、情報セキュリティの分野、特にマルウェアの分析に無関心ではない人々が、そのような分析を翻訳するのに興味深く、役立つだろうという考えを持っていました。私たちの意見、珍しいマルウェア。

ESET Researchは、Linux、FreeBSD、およびSolarisで実行するように設計された、これまで知られていなかった複雑なマルチプラットフォームマルウェアであるKobalosを分析しました。被害者は主に有名な組織であるため、ソフトウェアの標的にされたことは間違いありません。 Kobalosを展開すると、侵入先のホストのファイルシステムとリモートターミナルにアクセスできるようになり、攻撃者は任意のコマンドを実行できるようになります。

Kobalosには優れたネットワーク機能があります。パッシブモードまたはボットとして機能し、C&Cサーバーにアクティブに接続します。これらのサーバー自体がKobalosによって侵害されているのは不思議です。それらを使用するためのコードは、このマルウェアのすべてのサンプルに含まれています。

ESET Researchは、広範なネットワーク調査を通じて、コバロスの被害者を特定して通知することができました。このソフトウェアがいつ開発されたかは不明ですが、被害者によって確認された最初の既知の活動は、2019年の終わりに記録されました。Kobalosを実行している攻撃者のグループは、2020年を通して継続しました。Linuxの攻撃手法は進化を続けており、マルウェアの作成者は設計の改善に多大な努力を払っています。Kobalosはそのようなプログラムの1つです。

主な結論

- Kobalosは、Linux、FreeBSD、およびSolarisで実行されるマルチプラットフォームのバックドアです。このソフトウェアがAIXおよびWindowsにさえ存在する可能性があるという兆候があります。

- Kobalos , , , -. Kobalos , .

- Kobalos , .

- Kobalos C&C- . , .

- OpenSSH. Kobalos.

- Kobalos. , , - . , SSH.

近年ESETResearchをフォローしている場合は、Linuxやその他のあまり一般的ではないオペレーティングシステム用に開発されたサーバーサイドマルウェアを検索して文書化することを好むことに気付いたかもしれません。このような最初のレポートの1つは、ウィンディゴ作戦に捧げられて おり、インターネットトラフィックのリダイレクト、スパムの送信、およびその他の悪意のあるアクティビティを連携させるいくつかのソフトウェアファミリについて説明しています。オペレーションWindigoは、資格情報を盗むOpenSSHバックドアであるEburyに基づいています。 Eburyは、OpenSSH実行可能ファイルを変更せずにSSHクライアントとサーバーを危険にさらす可能性があります。代わりに、ロードしているライブラリを変更し、バックドアのロード後に資格情報を開始して盗むことができるように関数にパッチを適用します。タスクは簡単ではありませんが、Eburyの作者はなんとかそれを解決しました。

操作Windigo後、我々は発見し、そのように、Linuxでいくつかの他のマルウェアを説明 Mumblehard、 ムース、 Shishiga、ともにOpenSSHのためにバックドアの数十を説明 ForSSHeレポートのダークサイド。

これまで、Eburyほど分析が困難なLinuxマルウェアに遭遇したことはありません。しかし、今回は状況が異なります。エブリーとは異なり、コバロスの行動はそれほど大規模に見えません。彼らによって危険にさらされた車の数は数十台であり、エブリーの場合は数万台です。この記事では、攻撃者の標的であるKobalosの完全なテクニカル分析と、潜在的な被害者がマルウェアを見つけて駆除するのに役立つ侵入の痕跡について説明します。

犠牲者

マルウェアを分析した後、ESETはコバロスの犠牲者を探すために広範なインターネットスキャンを実施しました。特定の発信ポートから侵害されたホストとのTCP接続を確立することを特徴とする特定のバックドアの動作を探していました。

このソフトウェアの複雑さを考えると、被害者の数が非常に少ないことに驚きました。ただし、目標自体は明らかに偶然に選択されたものではありません。これらは、科学および研究ネットワークの一部である高性能コンピューター(HPC)およびサーバーです。これらのコンピューターの1つには、少なくとも512GBのRAMとほぼペタバイトのディスクストレージがありました。また、エンドポイントセキュリティベンダー(私たちではありません!)など、他の有名な被害者組織も見つかりました。

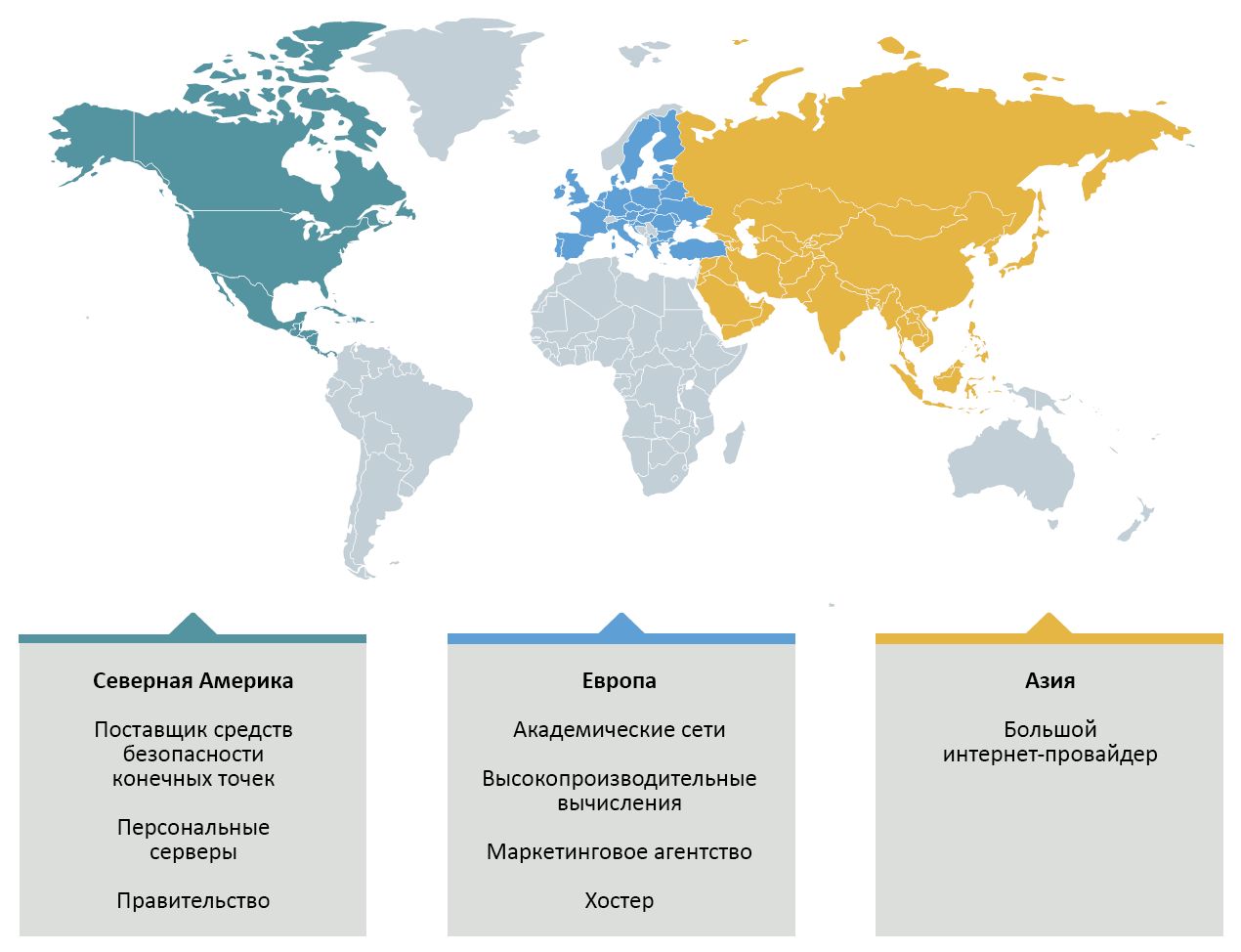

図1.侵害された組織が属する業界と地域。

一部の組織では、複数のサーバーが同時に感染しました。発見したすべての被害者に通知し、協力してマルウェアを削除しました。この調査に役立った情報を回答し、共有してくれたすべての人に感謝します。

妥協の初期ベクトル

攻撃者がKobalosをインストールするための管理アクセスを取得できるように、システムがどのように侵害されたかを直接知ることはできません。収集された証拠に基づいてのみ推測することができます。

sysadminが調査に参加した侵害されたマシンで、SSH資格情報を盗むプログラムがトロイの木馬化されたOpenSSHクライアントとして提示されていることを発見しました。ファイル

/usr/bin/ssh

ユーザー名、パスワード、ターゲットホスト名を記録し、暗号化されたファイルに保存する変更された実行可能ファイルに置き換えられました。したがって、個人情報の盗難は、コバロスが配布された方法の1つであると考えています。また、多くの学術ネットワークが侵害された理由を説明することもできます。SSHクライアントが複数の大学の学生や研究者によって使用された場合、これらすべてのサードパーティシステムの資格情報が盗まれる可能性があります。

別の可能性のあるエントリポイントは、既知の脆弱性の悪用である可能性があります。一部の侵害されたマシンは、古い、サポートされていない、またはパッチが適用されていないOSおよびアプリケーションを実行していたため、既知の悪用を使用するオプションが考えられます。ただし、現在不明な脆弱性を使用する可能性を排除するべきではありません。

ハイパフォーマンスコンピューティングのためのネットワークへの攻撃

ESETは、CERN Computer Security Teamなど、研究および学術システムのインシデントを解決する上で重要な役割を果たす組織と情報を共有しています。彼らは、2019年後半から2020年半ばにかけて、HPCコミュニティが3つの異なる攻撃の波に見舞われ、そのうちのいくつかは公に発表された ことを確認しました。

何ヶ月にもわたる調査の結果、これらの3つの波が互いに関連していたのか、それとも単なる予期せぬ偶然だったのかはまだ不明です。マルウェアのオペレーターは、さまざまな戦術、手法、および難易度を使用しました。一方、さまざまな攻撃でいくつかのIPアドレスが一致したのは奇妙なことです。

- 最初の波は、この研究で説明されているKobalosを使用しました。

- 第2の波は、非常に異なるツールセットを使用した暗号通貨のマイニングに焦点を当てました。

- 3番目の波は最大でしたが、そのペイロードはまだ決定されていません。

第2波と第3波の結果としての侵害の間接的な兆候は、欧州グリッドインフラストラクチャコンピュータセキュリティインシデント対応チームによって、インシデント#EGI20200421および#EGI2020512の形で説明されました 。

これらの攻撃の犠牲者の中でHPCコミュニティが支配的である理由は不明です。もちろん、HPCは興味深いものですが、通常、他のR&Dサーバーよりも侵入が困難です。分散型のコミュニティベースのインシデント対応プロセスを通じて、CERNおよび関係する他のチームは、攻撃の急増に重要な役割を果たしてきた多くの古いアーキテクチャと次善のセキュリティ慣行を特定しました。さらに、HPCコミュニティの被害者のほとんどは、特にシステムアクティビティの監視に関して、調査を実施するための設備が整っていませんでした。

コバロスレビュー

Kobalosには、侵害されたシステムにアクセスし、それらの使用の痕跡を隠すための多数の機能があります。

侵害されたシステムへのアクセス

まず、Kobalosは、ファイルシステムの読み取りと書き込み、および端末の起動と任意のコマンドの実行のための一般的なコマンドを提供します。残念ながら、プログラムには、作者の意図を示唆する特定のペイロードはありません。ほとんどの場合、オペレーターはターミナルを介してコマンドシェルを実行し、必要なコマンドを実行します。

可用性

第二に、Kobalosには、オペレーターと実行中のマルウェアとの間にネットワーク接続を確立できるようにする多くの機能があります。ソフトウェアは、いくつかの方法で外部アクセシビリティを提供します。

- TCPポートを開き、着信接続を待ちます(このモードはパッシブバックドアと呼ばれることもあります)。

- C&Cサーバーとして構成されている別のKobalosインスタンスに接続します。

- 特定のTCPポートから発信され、すでに実行されている正規のサービスへの接続を待機しています。

後者の方法では、実行中のサービスをKobalosコードを含む別のサービスに置き換える必要があります。この方法の使用に気付いたすべての場合において、攻撃者は実行中のOpenSSHサーバーを変更する必要がありました。ファイルは

sshd

完全に置き換えられたため、サービスまたはシステムを再起動してもプログラムは機能し続けました。

認証とネットワーク暗号化

第3に、バックドアを実行するには、クライアントを認証する必要があります。クライアントには、RSA-512の秘密鍵とパスワードが必要です。それらをチェックした後、KobalosはRSA-512アルゴリズムを使用して2つの16バイト公開鍵鍵を生成および暗号化し、攻撃者に送信します。これらの2つのキーは、後続のインバウンドおよびアウトバウンドトラフィックのRC4暗号化に使用されます。

ポートの変更

第4に、認証中、オペレーターは別のTCP接続を介して対話を続けることができます。要求に応じて、Kobalosは目的のポートのリッスンを開始し、その後のすべての通信をそのポートに転送できます。このチャネルを通過するデータは、認証中に作成されたRC4キーを使用して暗号化されます。

他の侵害されたマシンへのプロキシ

第5に、Kobalosは、侵害した他のサーバーに接続するためのプロキシとして使用できます。これは通常のTCPプロキシではありません。特別なパケットにデータをカプセル化する必要があり、上記のポート変更もサポートします。このために、接続を「切り替える」コマンドが送信されます。

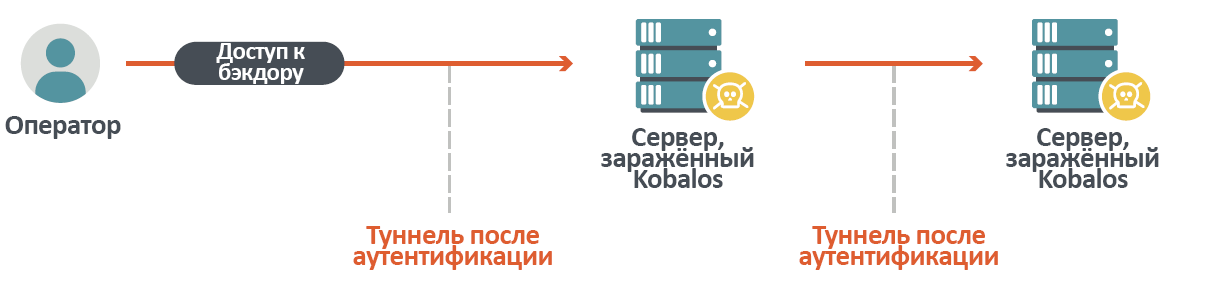

プロキシを連鎖させることができます。つまり、オペレーターは複数のKobalosが侵害されたマシンを使用して、ターゲットサーバーに接続できます。

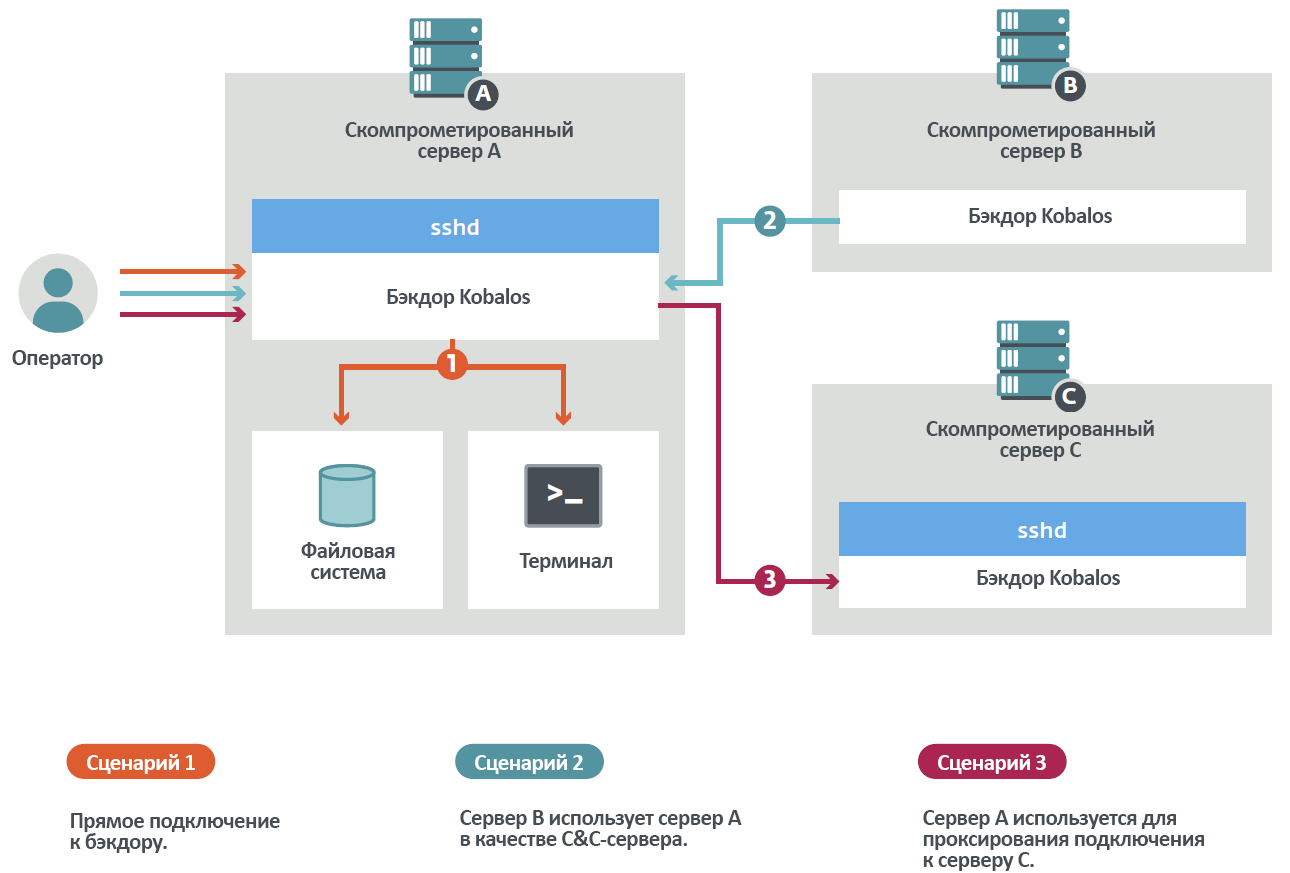

可能性のセット

図2.Kobalosの機能の概要と、侵害されたサーバーにアクセスするための考えられるシナリオ。

最初のシナリオは、侵害されたサーバーに直接接続してリソースにアクセスすることです。この図では、バックドアはOpenSSHサーバープロセス内で実行され、接続に送信元ポートがあることを想定しています。オペレータは、正しい送信元TCPポートを使用してバックドアと通信する必要があります。

2番目のシナリオは間違いなく最も困難ですが、Kobalosの独自の機能が付属しています。オペレーターは、このソフトウェアを実行している任意のサーバーからC&Cサーバーを実行できます。これに追加のコードは必要ありません。すべての機能がすでに組み込まれています。起動後、C&Cサーバーは接続されているボットのリストをチェックし、オペレーターはそれらのいずれかに接続できます。最後のノードは認証を必要とし、RC4キー交換を使用してエンドツーエンドの暗号化を実施します。このような作業スキームを確保するには、サーバーBのKobalosインスタンスにサーバーAで実行されているC&CサーバーのIPアドレスとポートが必要です。サーバーBはサーバーAとのみトラフィックを交換し、オペレーターのIPアドレスを非表示にします。

3番目のシナリオでは、サーバーAを使用してサーバーCへの接続をプロキシします。これは、認証と強制的なエンドツーエンド暗号化にも適用されます。オペレーターは、サーバーAからCに接続するときに送信元ポートを設定できます。これは、サーバーAを使用して、特定のポートからの接続を待機しているKobalosインスタンスに接続できることを意味します。

コバロステクニカル分析

初めて、トロイの木馬化されたOpenSSHサーバーを分析しました。Kobalosの悪意のあるコードとデータのサイズは非常に小さく、x86-64サンプルの場合は約25KBです。不思議なことに、すべてのコードが1つの関数にパックされています。正当なOpenSSHコードでは、この関数への呼び出しは1つだけです。

Kobalosは複雑なソフトウェアです。明らかに、その開発者はその作成に多大な努力を払っています。著者は多くの機能を実装し、独自の難読化を実装しました。

難読化

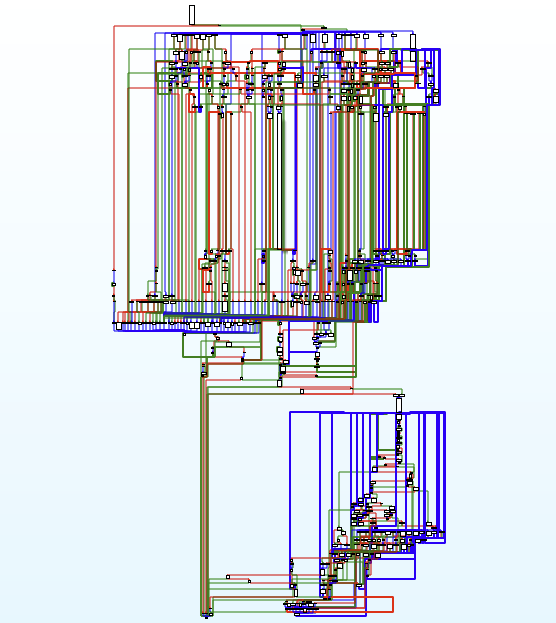

制御フローの例外的な平坦化

コードが1つの関数に収まるという事実は、制御フローが線形であることを意味しません。Kobalosはその関数を再帰的に呼び出して、必要なサブタスクを実行します。

図3.Kobalos制御フローグラフ。

関数の最初のパラメーターは、実行するアクションです。 Kobalosは37のアクションを実行できます。これらは、Kobalosの組み込み機能の付録に記載されており 、このソフトウェアの現在および将来のバージョンを分析するのに役立ちます。この関数

SIGCHLD

は、子プロセスを正常に終了し

SIGALRM

、接続タイムアウトを処理するためのシグナルハンドラーとしても機能します 。

Kobalosのソースコードに関する限り、以下のCコードをコンパイルするようなものです。変換の一部は、コンパイラによる関数のインライン化によって自動化できますが、すべての関数に数値識別子を割り当て、関数内で同じ数の引数を処理します。手作業または特別な工具が必要です。

| 前 | 後 |

|---|---|

|

|

図4.このCコードは、制御フローを調整した後のKobalosソースコードの外観を示しています。

暗号化された文字列値

Kobalosのコードとデータには、プレーンテキストの文字列値は含まれていません。ここでは、RC4で暗号化された短い文字列をいくつか使用しています。これらは、プログラムとの最初の対話の直後で、認証の前に復号化されます。分析したすべてのサンプルに対して、1つのキーが使用されます-

AE 0E 05 09 0F 3A C2 B5 0B 1B C6 E9 1D 2F E3 CE

。

デコードされた文字列値:

- %s%s

- / dev / ptmx

- ptem

- ldterm

- ttcompat

- / dev / tty

- %s

- %d

- /

- \

- %d。%d

- win3.11

- win95

- winNT

- 勝つ??

- \\。\パイプ\ 2

- %s%s。%s

- / dev / ptc

分析したKobalosサンプルでは、太字の値(1と6-9)のみが使用されています。他のいくつかのバージョンで使用される可能性がありますが、他のものは言及されていません。特に:

- 10行目と12〜16行目はWindows固有のようです。

- 18行目は、AIX上の疑似端末デバイスドライバーへのパスです。

- 3〜5行目は、Solaris疑似端末システムコールで使用されます。

他のオペレーティングシステムのバージョンの存在について研究者に誤った情報を提供しようとするオプションを排除することはできません。3つのオペレーティングシステムのサポートを確認したことを考えると、さらに多くのオペレーティングシステムがあるとしても当然のことです。一方、Windows3.11とWindows95は25年以上前のものです。これらのレガシーシステム用のKobalosのバージョンはありますか?

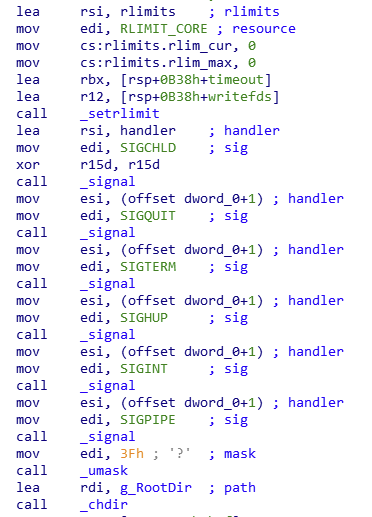

調査に反対

認証されると、調査を妨げるためにいくつかの手法がバックドアプロセスに適用されます。

RLIMIT_CORE

プロセスがクラッシュした場合にカーネルダンプが生成されないように、値はクリアされます。- プロセスの中断を困難にするために、ほとんどの信号は無視されます。

図5.Kobalosは、クラッシュ時のカーネルダンプを回避し、ほとんどのシグナルを無視します。 たとえば、gdbを使用してプロセスを手動でダンプし

ても、構成に問題

RLIMIT_CORE

がない ことに注意することが重要

gcore

です。この制限は、プロセスがクラッシュしたときのメモリダンプの最大サイズを決定するためにカーネルによって使用されます。

タイムスタンプ

侵害されたサーバーのファイルシステムの分析では、設定後、置き換えられたファイルのタイムスタンプ(

ssh

資格情報の盗難モジュールの追加や

sshd

Kobalosの展開など)が改ざんされて疑惑を回避していることが示されました。

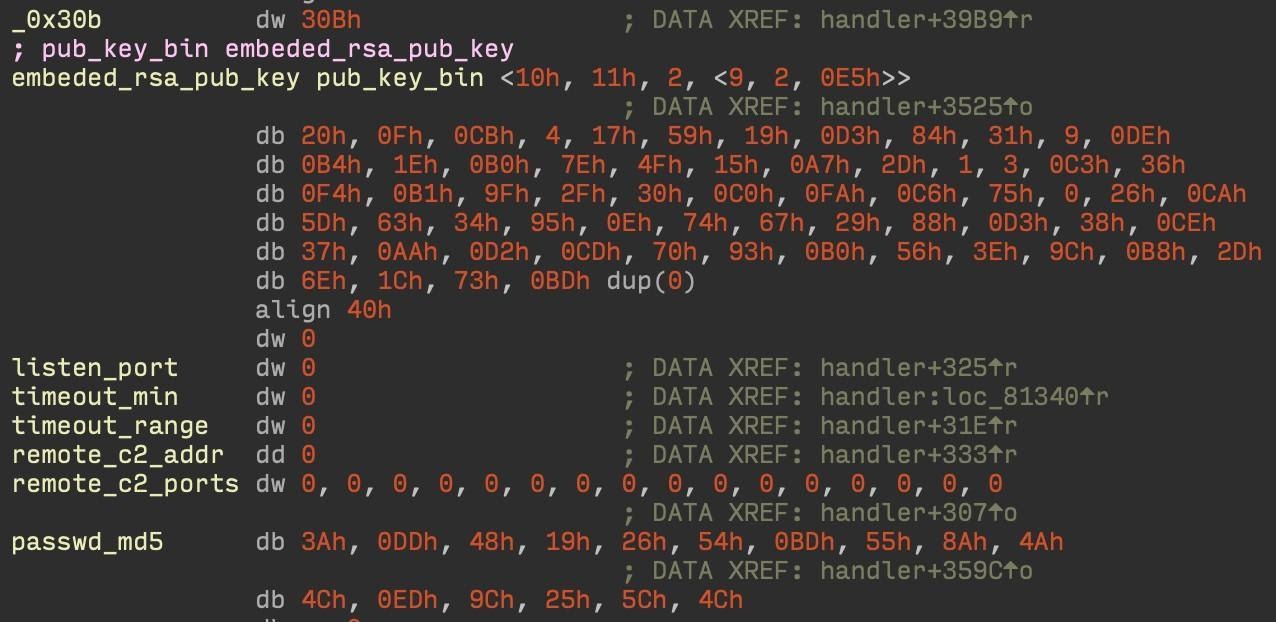

構成

Kobalosには、ソフトウェア機能を有効または無効にする静的構成があります。表1に、構成の一部と見なされるフィールドを示します。図6に、実際の例を示します。

表1.静的構成Kobalosの構造:

| サイズ(バイト) | 説明 |

|---|---|

| 2 | おそらくバージョン番号です。認証が成功すると送信されます。見つかったすべてのサンプルで重要です0xB03

(他のすべてのKobalosデータと同様に、最高から最低の形式で送信されることを考慮して)。 |

| 320 | RSA公開鍵モジュール。特別なバイナリ形式で暗号化されます。 |

| 2 | リッスンするTCPポート。ゼロに設定すると、Kobalosはポートをリッスンしませんが、他の方法を使用してバックドアへの接続を待機します。 |

| 2 | C&C-, . , — . |

| 2 | . ( ) ( ). |

| 4 | IP- C&C- . Kobalos . |

| 2 x 16 | TCP-, C&C-. |

| 16 | MD5- , . |

図6.sshdに埋め込まれたKobalosサンプルのサンプル構成。

Kobalosが内部で実行される場合

sshd

、または個別の実行可能ファイルとして実行される場合、構成の一部は異なり ます。後者の場合、リモートC&Cサーバーのアドレス(

remote_c2_addr

)またはリスニングポート(

listen_port

)が必要です 。

展開と保存

KobalosがOpenSSHサーバーの一部として実行するようにデプロイされている場合

sshd

、悪意のあるコードを追加するにはファイルを 再コンパイルする必要があります。トロイの木馬化されたバージョンのOpenSSHと、たとえばパッケージマネージャーからシステムにインストールする必要があるバージョンを比較しました。オペレーターは、サーバーにすでにインストールされている正しいソースOpenSSHに基づいてKobalosをコンパイルしているようです。感染した実行可能ファイルは、元の実行可能ファイルを置き換える前に、被害者のマシンでコンパイルされる可能性があります。ほとんどの場合、このようなスキームは、バージョンの不一致を防止することによってソフトウェアの安全性を確保するために選択されました。これにより、ライブラリの非互換性が発生する可能性があります。

交換することに注意する必要があります

sshd

root権限が必要です。ただし、C&Cサーバーに接続したり、TCPポートでリッスンしたりする個別のファイルとしてのKobalosのバージョンがあります。それらを実行するために管理者権限は必要ありませんが、ファイルシステムとコマンドのセットへのアクセスは、現在のユーザーのアクセスレベルによって制限されます。

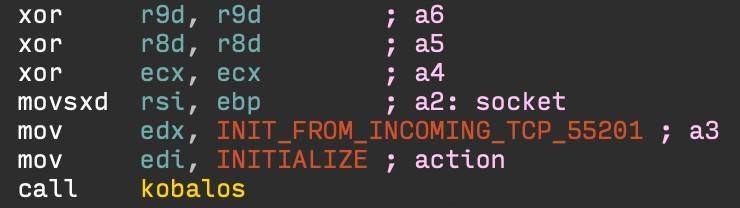

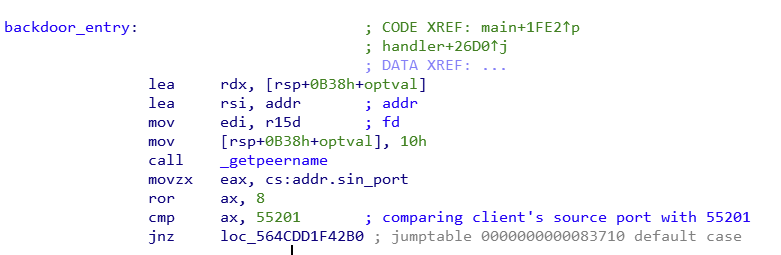

バックドアの相互作用

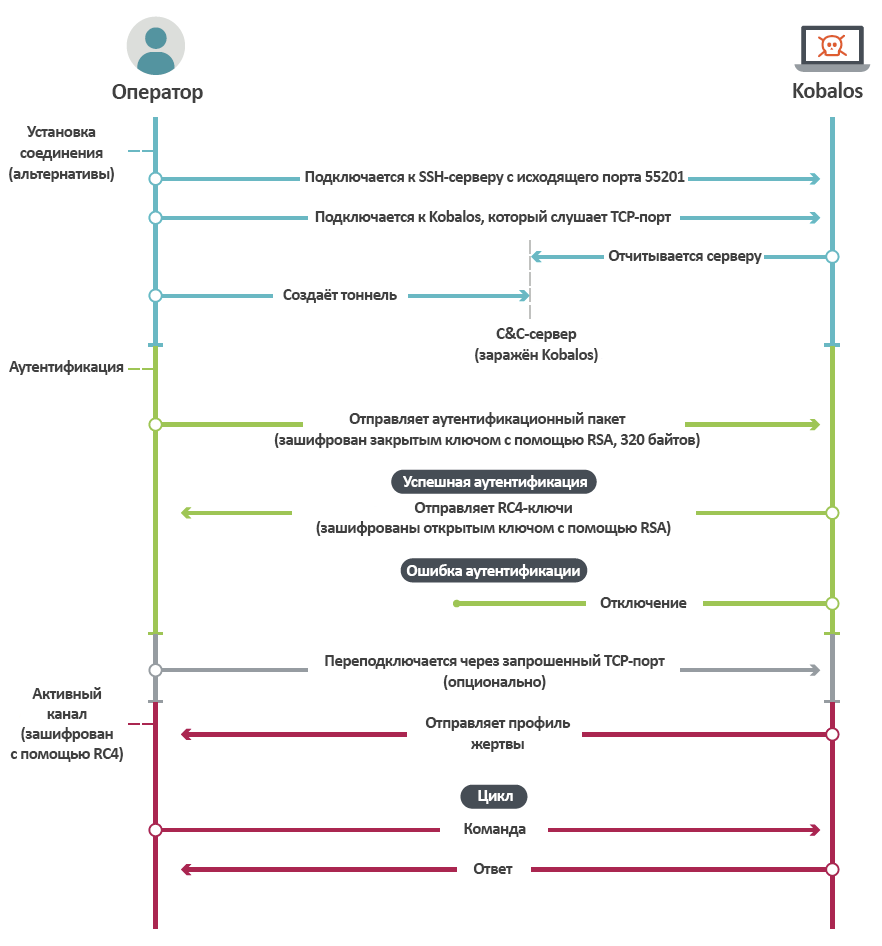

バックドア接続

Kobalosの注目すべき機能の1つは、オペレーターと侵入先のホスト間の接続を確立する際の柔軟性です。これは、次の3つの方法で実行できます。

- 指定されたTCPポートをリッスンします(パッシブモード)。

- C&Cサーバーに接続し(アクティブモード)、オペレーターがこのサーバーを介して接続するのを待ちます。

- TCPポートでリッスンする既存のサービスを置き換え、特定の送信元TCPポートからの接続を待機する。

Kobalosの静的構成を使用すると、一度に複数のメソッドをアクティブ化できますが、分析した各サンプルでは、1つだけがアクティブ化されました。

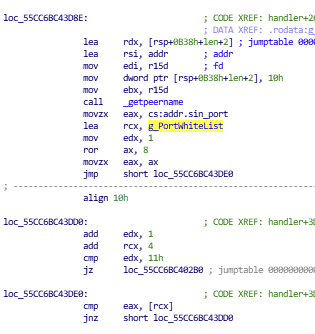

後者の方法では、実行可能デーモンを変更する必要があります。トロイの木馬化されたバージョンは、図7に示すように、新しいTCP接続を受け入れるたびにKobalosコードを呼び出します。接続が特定のTCPポートからのものである場合、バックドアはそれを受け入れることができます。ポート番号が一致する場合、関数は何も返さず、接続が閉じられるとサブプロセスは終了します。ポートが規定のポートに対応していない場合、プログラムは何もせず、正常に機能し続ける正当なサービスのコードに作業を転送します。

図7. 新しいTCP接続を受け入れた後、トロイの木馬化されたOpenSSH関数から関数を呼び出す。これは私たちが最もよく見たものであり、OpenSSHサーバーによってのみ悪用されています。ただし、これはインターネットをスキャンするときに検出できる方法であるため、データに誤りがある可能性があります。 図8に示すように、KobalosはTCPポート55201でリッスンしています。

kobalos

main

図

8.55201との送信元ポートの比較。Kobalosは、受信TCP接続をフィルタリングするための追加の方法を実装し、送信元ポートを16ポートのリストと比較します。

図9.送信元ポートと16ポートのリストの比較。

16ポートのリスト:

| 20 | 567 | 2734 | 22392 |

| 21 | 982 | 5392 | 33921 |

| 53 | 1821年 | 11568 | 44983 |

| 230 | 1912年 | 19678 | 55201 |

ただし、見つかったサンプルのいずれもこのフィルターを使用していません。以前のバージョンのバックドアで使用されていた可能性があります。

認証

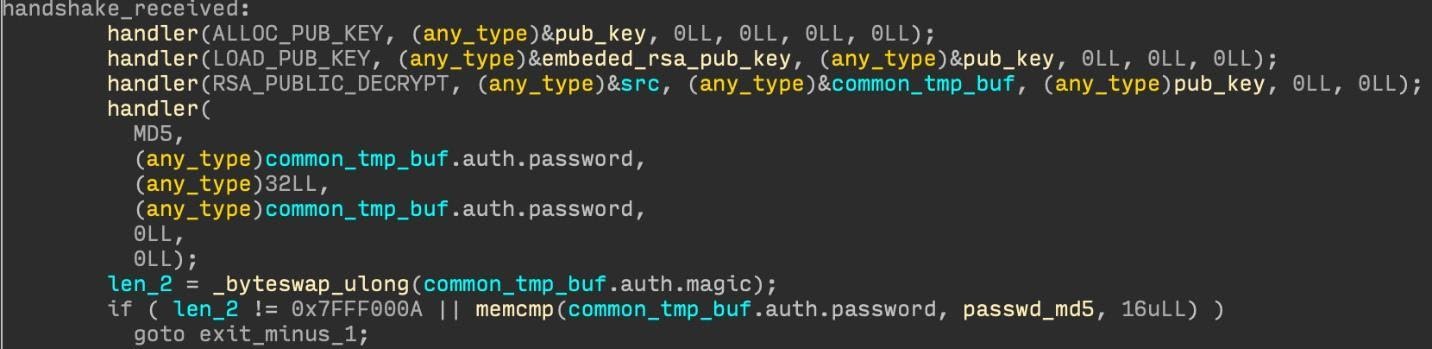

接続が確立された後、認証が実行されます。さらに作業を進めるには、RSA秘密鍵と32バイトのパスワードが必要です。Kobalosクライアントは、感染したサーバーに最初の320バイトのパケットを送信します。その構造を表2に示します。

表2.認証パケットの構造(秘密RSAキーを使用して暗号化):

| サイズ(バイト) | 説明 | 値 |

|---|---|---|

| 四 | 不思議なパラメーター | 0x7FFF000A

|

| 2 | バインディングポート | の場合0x0000

、Kobalosはランダムなポートを選択します。の場合 0xFFFF

、既存のTCP接続を使用します。 |

| 1 | 通信チャネル識別子 | 常にとして設定されているよう0xFF

です。 |

| 32 | パスワード | パスワード値は、静的構成のMD5ハッシュと一致します。 |

| 280 | 充填 |

パケットの最初の64バイトは、構成されたRSA-512公開鍵のモジュラスと指数を使用して復号化されます

0x10001

(図11を参照)。次に、図10に示すように、MD5ハッシュが32バイトのパスワードに適用され、その結果が静的構成からの情報と比較されます。

図10.320バイトを受信した後、認証が実行されます。

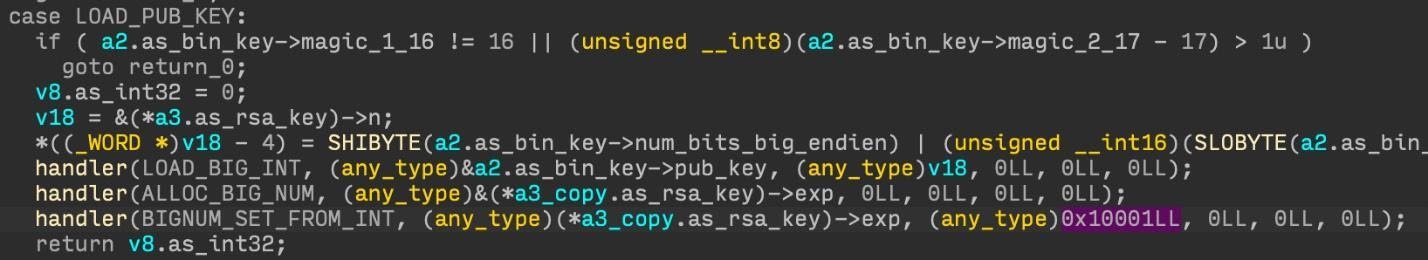

図11.RSA-512公開鍵のロード。

Kobalosは、公開RSAキーを使用して、さらなる通信に使用されるRC4キーを暗号化して設定します。1つは着信トラフィック用、もう1つは発信トラフィック用です。Kobalosは、応答で暗号化されたキーを送信します。

表3.Kobalos応答の構造(RSA公開鍵で暗号化):

| サイズ(バイト) | 説明 | 値 |

|---|---|---|

| 四 | 不思議なパラメーター | 0x7FFF000A

|

| 16 | 着信トラフィック用のRC4キー | 侵害されたホストへのトラフィックに使用されるRC4キー。 |

| 16 | 発信トラフィック用のRC4キー | 侵害されたホストからのトラフィックに使用されるRC4キー。 |

| 2 | バインドされたポート | アクティブチャネルとして使用されるTCPポート。値0xFFFF

は、現在の接続を使用することを意味します。 |

| 282 | 充填 |

アクティブチャネル

認証に合格すると、アクティブチャネルは別のポートを使用できます。クライアント認証では、暗号化されたメッセージに「バインドポート」を指定する必要があることに気付いたかもしれません。

- その値がと異なる場合、

0xFFFF

Kobalosは指定されたTCPポートのリッスンを開始します。 - 値がゼロの場合、バックドアは1024を超えるランダムポートのリッスンを開始します。

前述のように、認証応答では、RC4キーのペアとともに、新しく開いたポートの番号が送信されます。必要に応じて、追加のTCP接続を作成できます。値がバインディングポートとして送信される

0xFFFF

場合、現在の接続が使用されます。

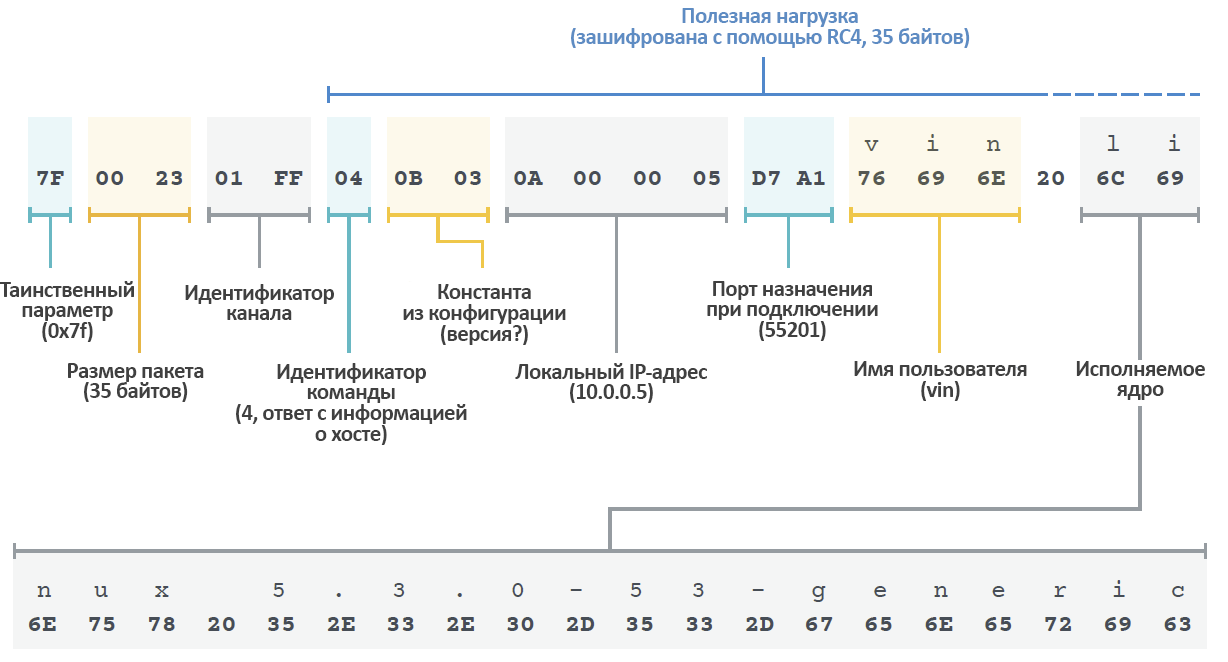

これらのTCP接続を介した後続の通信はパケットにカプセル化され、その形式を

表4に示します。 表4. Kobalosパケット構造:

| サイズ(バイト) | 値 |

|---|---|

| 1 | 不思議な意味(0x7F

) |

| 2 | ペイロード |

| 1 | 通信チャネル識別子。 |

| 1 | 通信チャネル識別子。 |

| ペイロードサイズ | ペイロード(RC4で暗号化)。 |

Kobalosは、接続されたオペレーターにパケットを送信する最初の企業です。パッケージには、ホスト名やカーネルバージョンなど、マシンに関する基本情報が含まれています。図12は、パッケージ内のカプセル化のレベルを示しています。

図12.侵害されたホストからオペレーターに送信された情報。

図13は、Kobalosとその顧客の間の通信プロセスを示しています。

図13.Kobalosネットワークプロトコルのシーケンス図。

バックドア管理

認証後、オペレーターはバックドアにさまざまなコマンドを発行できます。それらをカテゴリに分類しました。

- Kobalosに感染した他のサーバーに接続し、プロキシとして機能します。

- ファイルシステムへのファイルの読み取りと書き込み。

- 侵入先のホストで疑似端末を起動してアクセスします。

- 接続されたボットにアクセスできるKobalosC&Cサーバーの起動と管理。

コマンドはアクティブチャネルにカプセル化されます。それらは識別バイトで始まり、このコマンドによって解析されるパラメーターが続きます。この作業で説明されているコマンドはKobalosによって処理されます。つまり、オペレーターは特別なクライアントを使用して、侵害されたシステムにコマンドを送信します。Kobalosは、最初の識別子バイトを使用して同じ形式で応答し、応答は同じクライアントによって処理されます。たとえば、認証後、コマンド「ホスト情報の送信」(

0x04

)を指定できます 。

プロキシとして使用する

オペレーターは、侵入先のマシンにインストールされているKobalosを使用して、他のシステムのバックドアの他のインスタンスに接続できます。プロキシモードは、認証とカプセル化に上記の特別なパケットサイズを使用します。つまり、通常のTCPプロキシではありません。

サードパーティのマシンに接続する場合、オペレーターは送信元TCPポートを選択できます。これにより、特定のポートからの接続を待機しているKobalosインスタンスに接続できます。代替ポートを介したアクティブチャネルの再接続もサポートされています。このために、特別なコマンドが与えられます。

この場合のタスクの1つは、一定レベルのオペレーターの匿名性を確保することです。エンドノードは、他の侵害されたマシンのIPアドレスのみを認識し、オペレーターのIPアドレスは認識しません。オペレーターのアドレスをさらに隠すために、侵害されたプロキシマシンのチェーンを作成できます。図14は、そのようなシナリオを示しています。

図14.Kobalosがプロキシとして使用されています。

プロキシ制御コマンドについては、表5で説明しています。

表5. Kobalosをプロキシとして使用するためのコマンド:

| コマンド | 説明 | オプション |

|---|---|---|

| 0x01 | Kobalosによって侵害された別のホストへの接続を確立します。 | リモートアドレス。送信元ポート。エンドポート。認証メッセージ(320バイト)。 |

| 0x03 | . , TCP-. | . |

| 0x05 | . |

認証後、オペレーターはシステムに対して任意のファイルを読み書きできます。Kobalosネットワークプロトコルでは、カプセル化されたペイロードは16ビット整数を使用して定義されます。これは、オペレーターが送信できるのは64Kパケットのみであることを意味します。たとえば、ファイルに200 KBを書き込みたい場合、4つの正常な書き込みコマンドを実行する必要があります。readコマンドには、さらに厳しい制限があります。一度に読み取りおよび送信できるのは1000バイトのみです。

表6に、ファイルシステムを操作するためのコマンドを示します。

表6.ファイルを読み書きするためのコマンド:

| コマンド | 説明 | オプション |

|---|---|---|

| 0x18 | 書き込み用にファイルを開く。そうでない場合は、ファイルが作成されます。 | 検索位置。ファイルへのパス。 |

| 0x1A | ファイルへの書き込み。 | 書き込むデータ。検索位置から上書きされます。 |

| 0x1C | 記録後にファイルを閉じる。 | |

| 0x1D | ファイルを開いて読み取る。 | 検索位置。ファイルへのパス。 |

| 0x20 | 読み取り後にファイルを閉じる。 |

疑似端末の作成

この機能により、認証されたオペレーターは、新しい疑似端末にシェルを作成し、任意のコマンドを実行できます。これを行うには、

表7のコマンドを使用します。 表7.疑似端末を作成および管理するためのコマンド:

| コマンド | 説明 | オプション |

|---|---|---|

| 0x12 | 新しい擬似端末の発売。 | シェルへのパス(たとえば/bin/sh

)。引数。 |

| 0x0D | 疑似端末ウィンドウのサイズを指定します。 | TIOCSWINSZwinsize

によって受け入れられる構造値。 |

| 0x14 | 疑似端末を閉じる。 | |

| 0x16 | 疑似端末への書き込み。 | 書き込むデータ。 |

端末からのデータはオペレーターに送信され、データの後に終了コマンドIDが送信され

0x17

ます。オペレーターが使用するクライアントに実装されます。

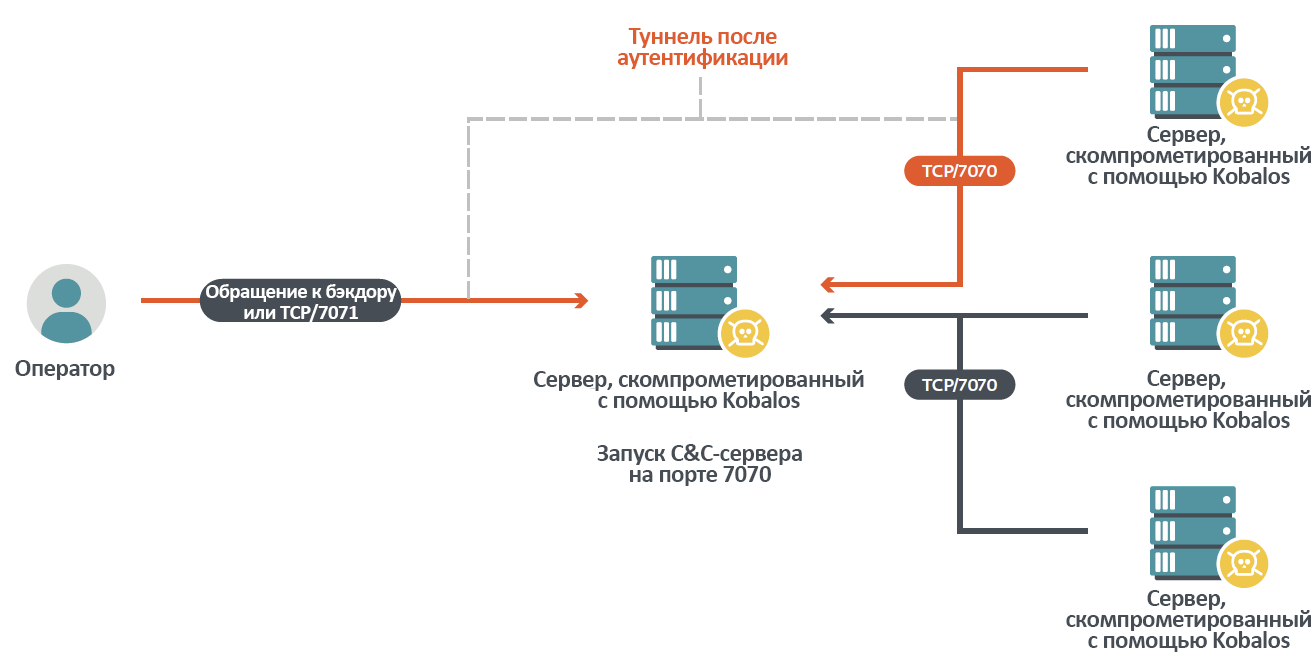

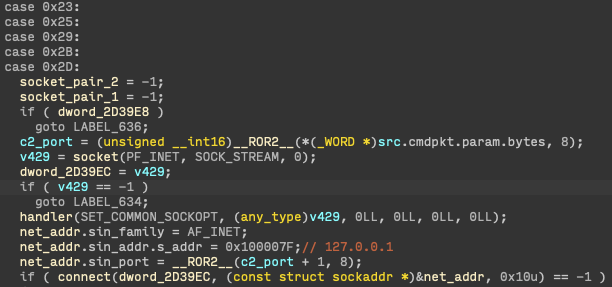

C&Cサーバーとして使用

Kobalosの最も珍しい機能の1つは、C&Cサーバーコードがすでにバックドア自体に組み込まれていることです。これにより、攻撃者は1つのコマンドで感染したマシンを(他のボット用の)C&Cサーバーに変えることができます。サーバーを起動した後、オペレーターは、他のホストにデプロイされる将来のKobalosインスタンスの構成でIPアドレスとポートを設定できます。これにより、次のことが可能になります。

- 通常のプロバイダーからサーバーをレンタルするのではなく、侵害されたリソースをC&Cサーバーとして使用します。これにより、サーバーが使用できなくなる可能性が低くなります。

- インターネットから直接接続されていないファイアウォールの背後にあるマシンの中間ノードとしてC&Cサーバーを使用します。

オペレーターが「C&Cモードへの移行」(

0x21

)コマンドを送信すると、 ポート番号がパラメーターとして渡されます。Kobalosはそれをリッスンし始め、ボットはこのポートを使用してC&Cサーバーインスタンスに接続します。ただし、バックドアは次に大きいポート番号もリッスンします。たとえば、ボットがTCPポート7070を使用する場合、C&CモードではKobalosも7071をリッスンします。2番目のポートは、ボットの一覧表示やボットへのトンネルの確立など、C&C機能を制御するためにオペレーターによって使用されます。この図を図15に示します。

図15.オペレーターKobalosは、C&Cサーバーに自分自身を報告したボットを呼び出します。

表8に、C&Cサーバーの機能を制御するためのコマンドを示します。

表8.C&Cサーバーの機能を制御するためのコマンド:

| コマンド | 説明 | オプション |

|---|---|---|

| 0x21 | C&Cサーバーの立ち上げ。 | C&CサーバーのTCPポート。 |

| 0x23 | C&Cが開始されてからのアクティブな接続の数と合計を取得します。 | |

| 0x25 | コマンドを実行する準備ができているすべてのボットのリスト。 | |

| 0x29 | C&Cサーバーを切断します。 | |

| 0x2B | ボットに接続します。 | 接続する準備ができているボットのリストからのボットインデックス。認証メッセージ(320バイト)。 |

| 0x2D | 認証なしでボットに接続しています。 | 接続する準備ができているボットのリストからのボットインデックス。 |

コマンド

0x23

-

0x2D

C&Cサーバーのサブプロセスによって処理されます。図16に示すように、アクティブチャネルで送信された後、データはTCPを介してC&Cサーバーの制御ポート(ボットが使用するポート番号より1つ多い)のループバックインターフェイスにリダイレクトされます。

図16.C&Cサーバー管理に関連するパケットは、TCPを介してサブプロセスに転送されます。

その他のコマンド

環境変数

バックドアプロセスには、環境変数を設定するためのコマンドがあります。文字列をパラメータとして受け取り、それをputenvに渡すだけです 。putenvは、「VAR = value」の形式のデータを期待します。

表9.Kobalosが理解するその他のコマンド:

| コマンド | 説明 | オプション |

|---|---|---|

| 0x0E | セッションの環境変数を設定します。 | に渡す文字列putenv

。 |

空の操作

さらに2つのコマンドが実装されていますが、何も実行されません。これには2つの説明があります。

- 以前のバージョンで使用されていたため、作成者はコマンドの機能を削除し、不要になりました。

- コマンドはプラットフォーム固有であり、分析したKobalosのLinuxおよびFreeBSDバージョンには適用されません。

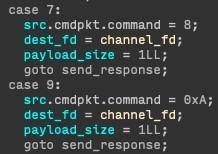

図17.チーム と何もしません。Solaris、AIX、およびWindowsの文字列値がわかっているため、2番目の説明の可能性が高くなります(暗号化された文字列値の章を参照)。

0x07

0x09

OpenSSH資格情報盗難プログラム

Kobalosによって侵害されたほとんどのシステムでは、バックドアは、トロイの木馬化されたSSHクライアントを介してSSH資格情報を盗むプログラムも展開しました。 LinuxやFreeBSDなど、これらのファイルのさまざまなバージョンが見つかりました。 Kobalosとは異なり、このプログラムの機能はほとんど難読化されていません。その主な機能は、ホスト名、ポート番号、ユーザー名とパスワードを盗んで、侵害されたホストからSSH接続を確立することです。データは暗号化されたファイルに保存されます。新しいバージョンのトロイの木馬もUDPを介してネットワーク経由で情報を送信できますが、この機能は、見つかったほとんどのサンプルの構成ではアクティブ化されていませんでした。

しかし、OpenSSHバックドアに関する以前の調査「ForSSHEのダークサイド」が公開された時点では、このトロイの木馬について知らなかったため、その作業では言及されていません。また、オープンソースで説明されているOpenSSH資格情報を盗むプログラムにリンクすることもできません。

盗まれたデータファイルの場所は、プログラムのバージョンによって異なります。すべてのサンプルは、ディレクトリに

/var/run

.pid拡張子のファイルを作成しました 。このディレクトリ内の多くのファイルで使用されています。「侵害の兆候」の章で、さまざまなサンプルからのファイル名とファイルへのパスの例を確認できます。

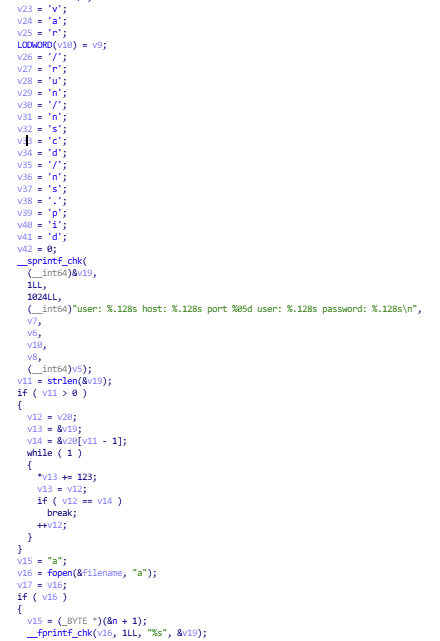

見つかったすべてのサンプルは、1つの単純な暗号を使用してファイルの内容を暗号化します。図18に示すように、トロイの木馬は、格納するデータのすべてのバイトに123を追加するだけです。

図18.盗まれたSSH資格情報の暗号化とファイルへの書き込み。

FreeBSDバージョンは同じフォーマットと暗号を使用します。ただし、実装方法は少し異なります。たとえば、プログラムでは、ファイルへのパスはシングルバイトXORを使用して暗号化されます。

プログラムファミリーの開発

被害者の組織の1つに通知した後、彼らは資格情報を盗むトロイの木馬のより新しいバージョンのように見えるものを発見しました。暗号化された構成が含まれており、盗まれた情報をUDPを介して構成で指定されたリモートホストに送信できます。 Eburyや、Bonadan、Kessel、Chandrilaなどの他のSSH資格情報を盗むプログラムにもこの機能があります。おそらくUDPは、ファイアウォールをバイパスし、信頼できない可能性のあるホストへのTCP接続を行わないために選択されました。このトロイの木馬は、ターゲットホストの名前とファイルへのパスが同じ変数に格納されているため、ファイルまたはネットワークを介した1つの送信方法のみを使用します。

図19は、UDPを介してデータを送信するための逆コンパイルされたコードを示しています。また、図20は、見つかったサンプルの構成を示しています。盗まれた情報をに記録するように構成されました

/var/run/sshd/sshd.pid

。

図19.トロイの木馬はUDPを介して資格情報を送信します。

図20.ファイルを使用して盗まれたデータをキャプチャする構成の例。

不思議なことに、構成には被害者のホストの名前も含まれています。おそらく、データソースを示すために演算子によって使用されます。また、侵害された各サーバーがトロイの木馬の一意のインスタンスを受信することも意味します。

結論

多数の適切に実装されたネットワーク回避機能と手法は、Kobalosの作成者が、Linuxやその他のWindows以外のシステムの多くのマルウェア作成者よりもはるかに熟練していることを示しています。ターゲティング(かなり有名な組織)は、Kobalosのオペレーターができるだけ多くのシステムに感染することを目指していないことも示しています。低トレースとネットワークバイパス技術が、ネットワークスキャンの結果を被害者に通知するまでバックドアが見過ごされていた理由である可能性があります。

攻撃者の意図についての質問には答えられません。バックドアの機能により、バックドアを使用して問題を解決できます。SSH資格情報を盗むトロイの木馬を除いて、侵害されたマシン上に追加のソフトウェアは見つかりませんでした。したがって、ペイロードではなく、SSHをエントリポイントと見なします。侵害されたHPCシステムのシステム管理者からの侵害されたHPC情報システムのシステム管理者からの情報によると、暗号通貨をマイニングしたり、大きな計算能力を必要とする他のタスクを起動しようとした人は誰もいませんでした。

攻撃者は何を追求していますか?

また、このソフトウェアがどのくらいの期間使用されているかを知ることもできませんでした。 25年以上前に発売されたWindows3.11とWindows95に関連する行が見つかりました。 KobalosのWindowsバージョンはありますか?このプログラムはずっと前に作成されましたか? 2019年と2020年に新たな感染が発生したことはわかっていますが、以前に使用された証拠は見つかりませんでした。

このソフトウェアの作成者は、被害者のネットワークプロトコルとオペレーティングシステムの操作に精通しているように見えますが、Kobalosにはいくつかの弱点があります。第一に、コバロスが本当に非常に長い間開発されていた場合、暗号化の問題はおそらくこの業界の発展によるものです。次に、特に特定の送信元TCPポートが必要な場合は、受動的にリッスンしているインスタンスがあることに気付くかもしれません。この機能をうまく利用し、被害者に通知して、感染したホストの数を減らし、この新たに発見された脅威をよりよく理解しました。

我々はまたの仕事に報告 マチェイKotowicz から MalwareLab PL 独立Kobalosを分析し、誰と我々が調査結果を交換し、。彼 は言った Oh My H@ck 2020.

. Kobalos

| 1003 | INITIALIZE | socket, filter | Kobalos , ( enum). |

| 1004 | START_LISTENING | C&C- . | |

| 1005 | START_C2_SERVER | socket_1, socket_2 | C&C-. |

| 1006 | SEND_PACKET | socket_fd, &channel_1,

&channel_2, data, data_len |

Kobalos socket_fd. |

| 1007 | RECV_PACKET | socket_fd, &channel_1,

&channel_2, data, data_len |

Kobalos socket_fd. |

| 1008 | GET_RANDOM_INT | random_int | 32- . PRNG . |

| 1009 | GET_HOST_INFO | out_buf, returns buf_len | , IP- . |

| 1010 | SET_COMMON_SOCKOPT | socket | SO_REUSEADDR SO_KEEPALIVE

true, SO_LINGER — 15 . |

| 1011 | RC4_DECRYPT_STRING_INPLACE | str, len | str RC4- . |

| 1012 | CLEANUP_THINGS | what_to_close, send_report | . . . |

| 1013 | RC4_INIT | context, key_size, key | RC4 . |

| 1014 | RC4_CRYPT | context, len, data_in, data_out | RC4- . |

| 1015 | MD5 | input, input_len, output_digest | MD5-. |

| 1016

to 1037 |

, . | ||

| 1038 | RSA_PUBLIC_DECRYPT | ||

| 1039 | LOAD_PUB_KEY | key_bin_data, public_key | key_bin_dataからpublic_keyへの公開RSAキーを使用してBLOBをロードします。 |

妥協の兆候

ESETによって検出された名前

- Linux / Kobalos

- Linux / Agent.IV

- Linux / SSHDoor.EV

- Linux / SSHDoor.FB

- Linux / SSHDoor.FC

サンプル

コバロス

| SHA-1 | ターゲットOS | 組み込み | 可用性 |

|---|---|---|---|

FBF0A76CED2939D1F7EC5F9EA58C5A294207F7FE

|

RHEL | sshd | 送信元ポート55201からの接続を待機しています。 |

479F470E83F9A5B66363FBA5547FDFCF727949DA

|

Debian | スタンドアロン |

151.80.57に接続します[。] 191:7070 |

AFFA12CC94578D63A8B178AE19F6601D5C8BB224

|

FreeBSD | sshd | 送信元ポート55201からの接続を待機しています。 |

325F24E8F5D56DB43D6914D9234C08C888CDAE50

|

Ubuntu | sshd | 送信元ポート55201からの接続を待機しています。 |

A4050A8171B0FA3AE9031E0F8B7272FACF04A3AA

|

Arch Linux | sshd | 送信元ポート55201からの接続を待機しています。 |

SSH資格情報を盗むためのトロイの木馬

| SHA-1 | ターゲットOS | 書き込み |

|---|---|---|

6616DE799B5105EE2EB83BBE25C7F4433420DFF7

|

RHEL | /var/run/nscd/ns.pid

|

E094DD02CC954B6104791925E0D1880782B046CF

|

RHEL | /var/run/udev/ud.pid

|

1DD0EDC5744D63A731DB8C3B42EFBD09D91FED78

|

FreeBSD | /var/run/udevd.pid

|

C1F530D3C189B9A74DBE02CFEB29F38BE8CA41BA

|

Arch Linux | /var/run/nscd/ns.pid

|

659CBDF9288137937BB71146B6F722FFCDA1C5FE

|

Ubuntu | /var/run/sshd/sshd.pid

|

キー

RSA公開鍵

-----BEGIN PUBLIC KEY----- MFwwDQYJKoZIhvcNAQEBBQADSwAwSAJBAOUgD8sEF1kZ04QxCd60HrB+TxWnLQED wzb0sZ8vMMD6xnUAJspdYzSVDnRnKYjTOM43qtLNcJOwVj6cuC1uHHMCAwEAAQ== -----END PUBLIC KEY-----

文字列値の静的RC4キー

AE0E05090F3AC2B50B1BC6E91D2FE3CE

YARAのルール

rule kobalos { meta: = “Kobalos malware” author = “Marc-Etienne M.Léveillé” date = “2020-11-02” reference = «http://www.welivesecurity.com» source = «https://github.com/eset/malware-ioc/» license = «BSD 2-Clause» version = “1” strings: $encrypted_strings_sizes = { 05 00 00 00 09 00 00 00 04 00 00 00 06 00 00 00 08 00 00 00 08 00 00 00 02 00 00 00 02 00 00 00 01 00 00 00 01 00 00 00 05 00 00 00 07 00 00 00 05 00 00 00 05 00 00 00 05 00 00 00 0A 00 00 00 } $password_md5_digest = { 3ADD48192654BD558A4A4CED9C255C4C } $rsa_512_mod_header = { 10 11 02 00 09 02 00 } $strings_RC4_key = { AE0E05090F3AC2B50B1BC6E91D2FE3CE } condition: any of them } rule kobalos_ssh_credential_stealer { meta: = “Kobalos SSH credential stealer seen in OpenSSH client” author = “Marc-Etienne M.Léveillé” date = “2020-11-02” reference = «http://www.welivesecurity.com» source = «https://github.com/eset/malware-ioc/» license = «BSD 2-Clause» version = “1” strings: $ = “user: %.128s host: %.128s port %05d user: %.128s password: %.128s” condition: any of them }

MITER ATT&CKテクニック

この表は、ATT&CKフレームワークの8番目のバージョンを使用してコンパイルされました。

| 戦術 | 識別子 | 名前 | 説明 |

|---|---|---|---|

| 持続可能性 | T1554 | ClientSoftwareバイナリを危険にさらす | Kobalos OpenSSH- sshd

.Kobalos SSH- . |

| T1205 | Traffic Signaling | Kobalos TCP- . | |

| Defense Evasion | T1070.003 | Clear Command History | Kobalos , . |

| T1070.006 | Timestomp | Kobalos . | |

| T1027.002 | Software Packing | Kobalos . | |

| Command And Control | T1573.001 | Encrypted Channel: Symmetric Cryptography | RC4. |

| T1573.002 | Encrypted Channel: Asymmetric Cryptography | RSA-512. | |

| T1090.003 | Proxy: Multi-hop Proxy | Kobalos , Kobalos. |