よると、2021 SANSサイバー脅威インテリジェンス(CTI)調査、企業の66.3パーセントは、妥協の収集指標にオープンソースを使用して、同時に複数のソースで動作するようにしてみてください。オープンソースからインジケーターを収集するのは非常に簡単な作業のように思われます。あるサイトからtxtまたはcsvファイルをダウンロードするだけで、それだけです。実際には、途中で多くの問題が発生する可能性があります。この記事では、これらの問題が何であるか、フィードの構造と形式がどのように依存するか、フィードの有用性を評価するのに役立つメトリックを示し、フィードから何を学ぶことができるかを実際の例で示します。大きい客観性のために、私たちはよりコーリャ愛のプラハArefievと一緒にこの記事を用意しRSTクラウド、独立した情報セキュリティ研究者によって公開された指標の集約、強化、クリーニング、およびランク付けに従事。

オープンソースTIの落とし穴は何ですか

すぐに予約しましょう。オープンソースのインジケーターを使用する場合、問題を回避することはできません。このようなインジケーターを保護ツールに初めてロードすると、1日に何千もの応答が返されます。最初の100ヒットを分解せずに、このビジネスに唾を吐き、フィードをオフにする可能性があります。

オープンソースから指標を収集するときに解決する必要がある主な問題について説明してみましょう。

ソースの選択

ソース内のインジケーターの数を追跡して、インジケーターが最も多いインジケーターを選択するべきではありません。フィードからのいくつかの指標をスポットチェックし、誤検知の数の観点からそれらを評価します。

フィードの構造を理解する

, . , , : , (, , , , ?). , , IP, , url hash . 2C, , url, .

, ? ? , ? ?

, , . , , . ? , , ?

, , . 4 , , . « » , .

127.0.0.1, microsoft.com SHA256 calc.exe — . , .

- . , , ASN, Whois, Geo-, , .. , , , .

, . , IT , , . RST Cloud IoC, 365 .

: « »

, . , , , .

, , . , « ».

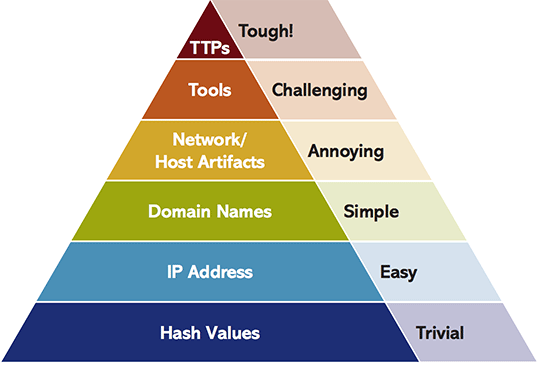

« », 2013 David J Bianco.

. , , txt- csv-. - .

, :

812 | ROGERS-COMMUNICATIONS | 99.250.237.110 | 2021-04-05 04:46:22

852 | ASN852 | 66.183.170.4 | 2021-04-05 02:50:15

1101 | IP-EEND-AS Surfnet B.V. | 192.42.116.13 | 2021-03-31 19:52:48

1101 | IP-EEND-AS Surfnet B.V. | 192.42.116.14 | 2021-04-03 14:50:55

1101 | IP-EEND-AS Surfnet B.V. | 192.42.116.16 | 2021-04-05 09:45:03

1101 | IP-EEND-AS Surfnet B.V. | 192.42.116.17 | 2021-04-04 18:13:59

:

Family,URL,IP,FirstSeen

Pony,http[:]//officeman[.]tk/admin.php,207[.]180.230.128,01-06-2020

Pony,http[:]//learn[.]cloudience[.]com/admin.php,192[.]145.234.108,01-06-2020

Pony,http://vman23[.]com/admin.php,95.213.204.53,01-06-2020

. , . , , (TTP) APT.

, , json, yaml, xml - , . , STIX 2, .

, . , json — 1 3 . , , , . .

:

, , , RST Cloud.

json :

{

"id": "572f891c-dd92-31d3-a2e7-c448a4b72b22",

"title": "RST Threat feed. IOC: defender5.coachwithak.com",

"description": "IOC with tags: c2. Related threats: silverfish_group",

"threat": ["silverfish_group"],

"domain": "defender5.coachwithak.com",

"fseen": 1616630400,

"lseen": 1617408000,

"collect": 1617494400,

"tags": ["c2"],

"resolved": {

"ip": {

"a": ["37.48.84.156"],

"cname": []

},

"whois": {

"created": "2019-07-31 20:36:52",

"updated": "2020-08-01 10:58:42",

"expires": "2021-07-31 20:36:52",

"age": 608,

"registrar": "GoDaddycom LLC",

"registrant": "unknown",

"havedata": "true"

}

},

"score": {

"total": 55,

"src": 73.75,

"tags": 0.89,

"frequency": 0.85

},

"fp": {

"alarm": "false",

"descr": ""

}

}

, :

GUID .

— TI- , .

.

-

— . (C2C).

IP-, , — , IP DNS-.

Whois- — TI- , . -«», , . APT- C2C- .

— . , 70 50, .

, . TI- , . : , .

, (False-Positive), . false, , .

?

threat intelligence — , , , , . , . , , , .

-? , — , , . , . ?

, «» , , , .

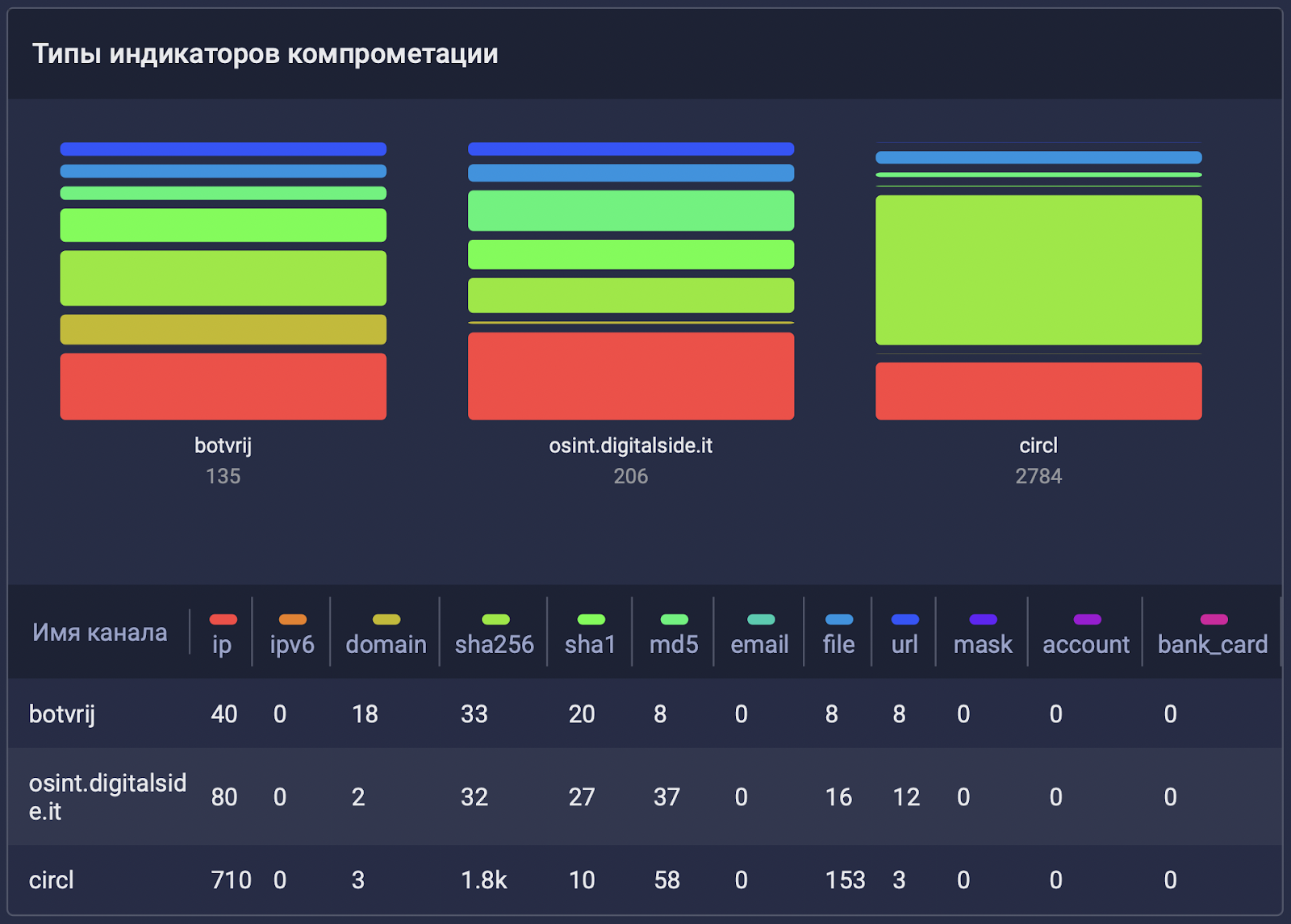

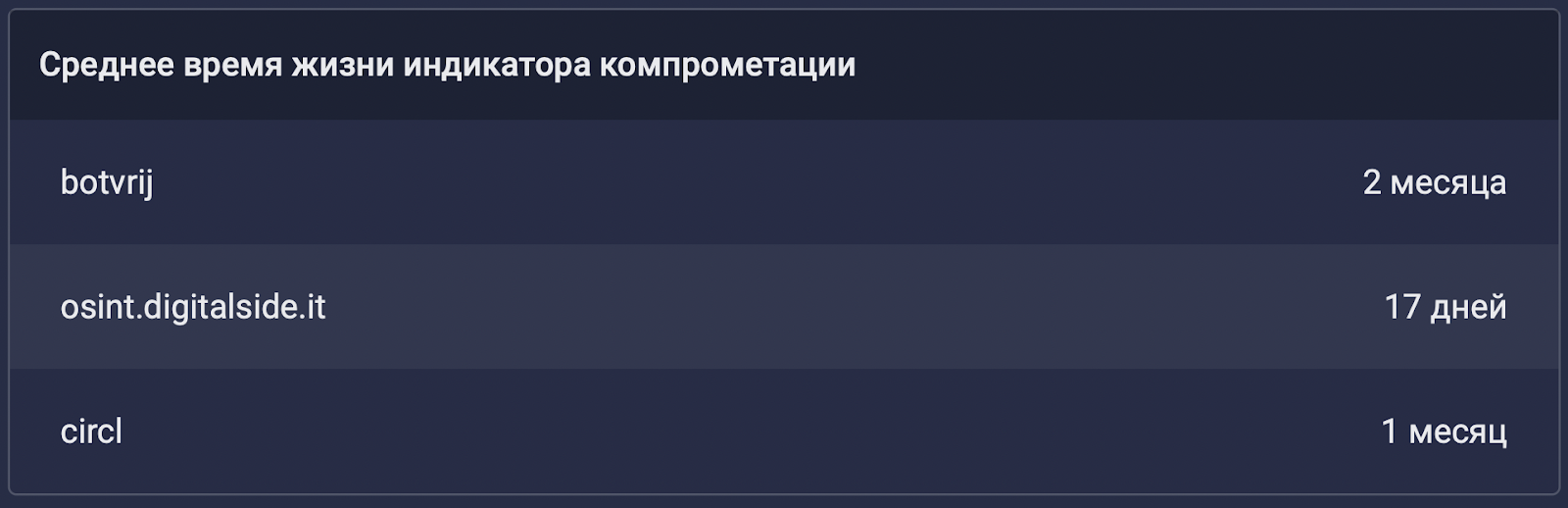

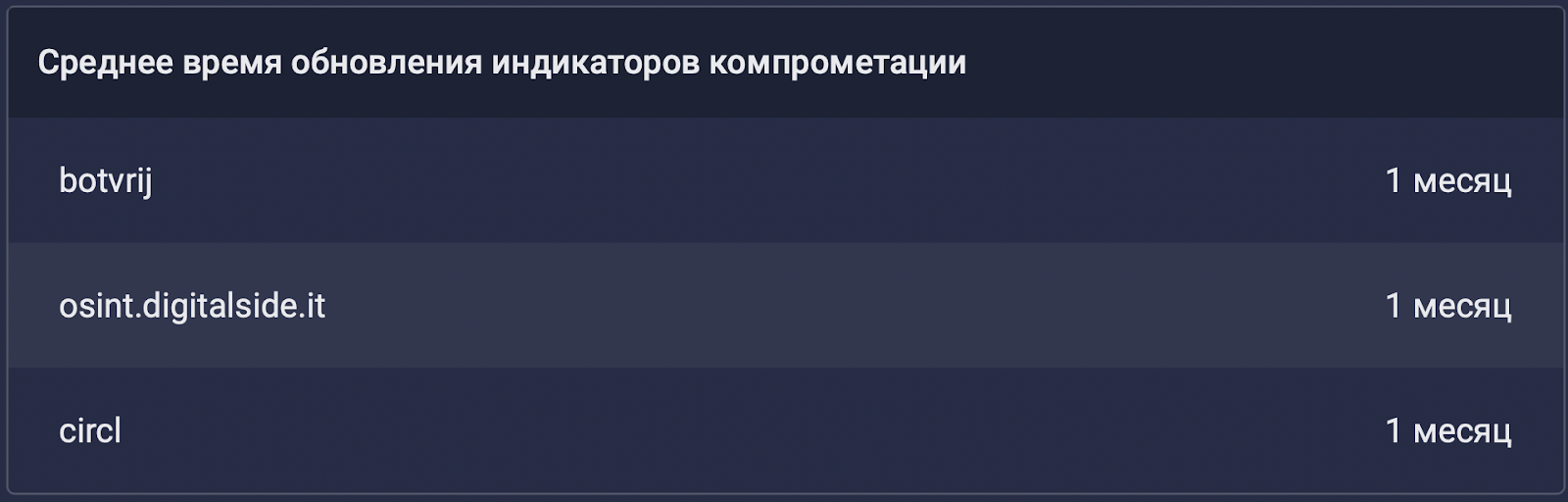

, , , :

( ) , :

? , , , .

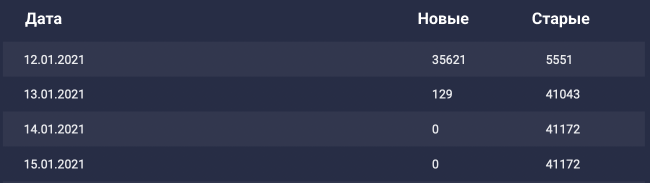

CIRCL.lu. , . , ?

3 157 852 . , .

CIRCL , . ? , , . EDR-, netflow :

, . , , , : (CVE). TI : , .

. , ( ). , TI . : , .

— , . , TI . :

. . , , : .

, , — . : ( ) . :

, , . , . , , - , . — , , .

. , CIRCL 1% 2% c digitalside botvrj , botvrj — 30% 1% c CIRCL digitalside ( , botvrj CIRCL - ).

OTX - Project TajMahal IBM X-Force Project TajMahal. , .

, - , . , , , . , TI. , Youtube- « » .

: , R-Vision Threat Intelligence Platform,

, RST Cloud