Windowsセキュリティシステムが進化するにつれて、ルートキットの数は減少しました。カーネル特権で悪意のあるコードを実行することがより困難になりました。この理由は、必須のドライバー署名とPatchGuardメカニズムの導入であり、システムカーネルに侵入しようとすると「ブルースクリーン」でクラッシュが発生します。 Moriya(名前は悪意のあるドライバーの名前に由来します)は、Virtualbox仮想マシンのドライバーを使用する2015年以降に知られているメカニズムを使用して、この保護をバイパスします。

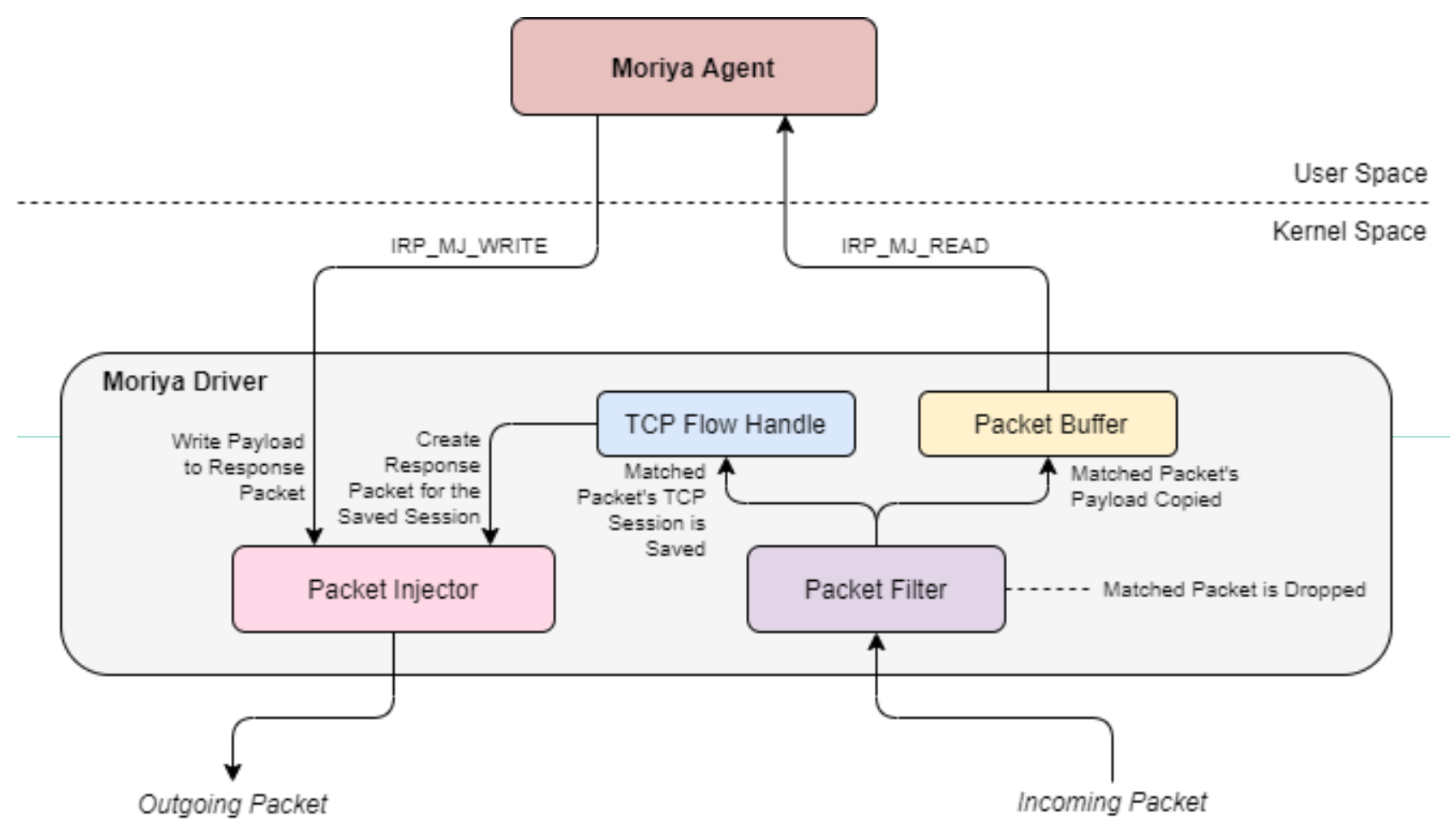

VBoxDrv.sysを使用したドライバーインジェクションについては、Turlaマルウェアキャンペーンに関連するVirusBulletinで 詳しく説明されています。同様の方法がランバートと方程式の攻撃で使用されました。 Virtualboxのドライバーはデジタル署名されていますが、署名されていない別のドライバーMoriyaStreamWatchmen.sysを追加して実行します。後者のタスクは、着信ネットワークトラフィックを監視し、C&Cサーバーからの命令を処理することです。文字の特別なシーケンスでマークされています。

したがって、ルートキットはパッシブバックドアであり、インターネットに直接アクセスできる感染したサーバー上で実行するように設計されています。Kaspersky Labの専門家は、このような攻撃で従来の内部ネットワークをスキャンしたり、他のコンピューターやサーバーに感染したりする他の悪意のあるモジュールについても説明しています。さらに、多くのインシデントとは異なり、サーバーに侵入する最初の方法は知られています。これは、2017年に発見されたMicrosoft IIS Webサーバーの脆弱性であり 、古いバージョンのWindows Server 2003に関連しています。明らかに、潜在的な被害者の側にそのようなソフトウェアが存在することが、ルートキットの開発の理由でした。

他に何が起こったのか

AppleとEpicGamesの間で進行中の法廷闘争では 、2015年から新しい詳細が明らかになりました。その後、悪意のあるコードを含む何百ものアプリケーションが公式のAppleストアで見つかりました。それらはすべて、公式のAppleXcode開発者ソフトウェアの海賊版を使用して作成されました。XCodeGhostとして知られている不正なIDEバージョン 、通常のアプリケーションのビルドに悪意のあるコードを追加しました(そのタスクはアカウントを盗むことでした)。手続き中に明らかにされた当時のAppleの内部通信は、問題の規模を明らかにしている。少なくとも1つのトリックアプリが1億2800万人のiOSユーザーによってインストールされた。感染したアプリの多くは、ベンダーの品質管理システムによって見落とされていました。さらに、Appleはその時点で、すべての被害者に通知するのではなく、会社のWebサイト上の短いメッセージに限定することを決定しました。これらのドキュメントは、AppStoreが安全とはほど遠いことをEpicGamesが証明しようとしたために法廷に出されました。

今週の初めからのビッグニュース- サイバー攻撃米国東海岸のガソリンおよび石油製品の主要サプライヤーであるコロニアルパイプラインに対する恐喝。

Bleeping Computerのジャーナリストは、研究機関に対するRyukランサムウェア 攻撃について書いています。脆弱なリンクは、教育機関の内部ネットワークにアクセスした学生のラップトップでした。彼は、「クラック」を使用して、未登録のWindowsのコピーを「修復」しようとしました。

研究論文で は、ルートDNSサーバーへのDDoS攻撃を可能にする新しい脆弱性について説明しています(PDF、Webサイトも )。

脆弱性ラジオでは、クアルコムはスマートフォンの最大30%を潜在的に脆弱にします。理論的には、モデム通信インターフェースを使用して、OS側の制御が不十分な「電話部分」内で任意のコードを実行することが可能です。

メンテナEximメールサーバー は、 2004年までほとんどのバージョンに影響を与える21の脆弱性をクローズしました。

2021年7月、マイクロソフトは、サポート されているすべてのバージョンのWindows(Windows 10、Windows 8.1、Windows Server 2012を含む)からAdobeFlashプラグインを強制的に削除するプロセスを完了する 予定

です。Dellラップトップのドライバーに重大な脆弱性が発見されました。 。