企業の内部ネットワークで侵入テストを実施する場合、Windowsネットワークで最初に考慮される攻撃ベクトルの1つは、サポートされていないオペレーティングシステムを見つけて、既知のエクスプロイトで侵害することです。ほとんどの場合、SMBサービスが使用されます。システム管理者にとってのもう1つの問題は、ネットワークドキュメントが不足していることです。ペネトレーションテストやネットワーク情報セキュリティアナリストは、忙しい状況や操作を担当するスタッフの完全な過失により、ブラックボックスネットワークインテリジェンスに直面する可能性があります。特に、管理者(論文はPositive Technologiesの同僚の研究によって確認されています)。

ケースを作成して少し拡大します

おそらくパブリックSMBエクスプロイトを使用して、1万を超えるホストを持つ企業のローカルネットワーク上で、サポートされていないすべてのWindowsオペレーティングシステムを見つけるのに十分な時間が必要です。

この方法の制限は、一部のサブネットが研究者のホストから閉じられている場合のネットワークセグメンテーションである可能性があります。

誰が気にする、猫の下で歓迎...

注意!この記事で使用されているmasscanアプリケーションは、ネットワーク全体を強制終了する可能性があり、非常に強力なツールです。さまざまなレートパラメータでネットワークを事前テストします。

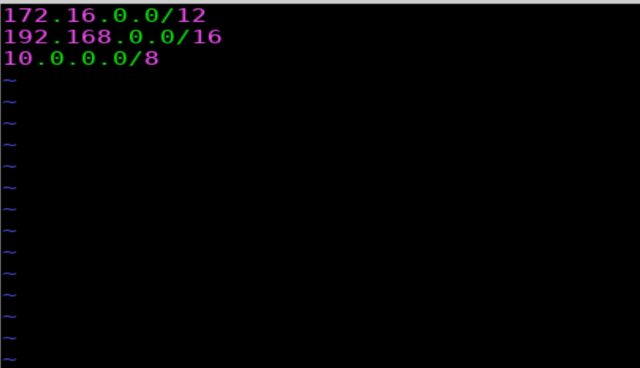

- 可能なすべてのプライベートIPアドレスのリストは、3つのマスク10.0.0.0/8、172.16.0.0/12、192.168.0.0/16で記録できます。

それらをファイルに入力します。

root@debSec:~/search_old_os# vim subnet.lst

使用されているすべてのサブネットをすばやく特定するために、pingスキャンモードでmasscanを使用します。

root@debSec:~/search_old_os# masscan --ping --rate 10000 -iL subnet.lst -oX fast_ping_scan.xml

30 . .

: , . , .

root@debSec:~/search_old_os# masscan --ping --rate 1000 -iL subnet.lst -oX fast_ping_scan.xml

.

root@debSec:~/search_old_os# cat fast_ping_scan.xml|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'

, masscan rate 10000 . rate , 24.

root@debSec:~/search_old_os# cat fast_ping_scan.xml|grep -Eo '([0-9]{1,3}\.){3}'|sort|uniq|sed -e 's/$/0\/24/'>target_subnet.lst

499 .

masscan c rate, , 1000 .

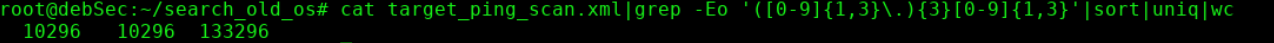

root@debSec:~/search_old_os# masscan --ping --rate 1000 -iL target_subnet.lst -oX target_ping_scan.xml

2 , 28 . , rate 100. 20 .

, 10296 .

, , 99.91% . , .

.

root@debSec:~/search_old_os# cat target_ping_scan.xml|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'|sort|uniq >target_ping_scan.lst

, , .

SMB. , 139,445.

msscan , .

root@debSec:~/search_old_os# masscan --port 139,445 --rate 100 -iL target_ping_scan.lst -oX ip_smb.xml

SMB, , IP.

root@debSec:~/search_old_os# cat ip_smb.xml|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'|sort|uniq >ip_smb.lst

?

. : nse nmap.

root@debSec:~/search_old_os# nmap -Pn --script smb-vuln* -p139,445 -iL ip_smb.lst -oA nmap_smb_vuln

nmap 71 ~10 .

11 .

nmap, OS SMB.

root@debSec:~/search_old_os# nmap --script smb-os-discovery.nse -p 445,139 -iL total_smb.lst -oA all_os

( , , nmap )

, .

, .

OS. , :

root@debSec:~/search_old_os# cat all_os.nmap |grep -B 10 -E 'Windows v1|Windows Server v2|Windows v3|Windows v4|Windows v5|Windows v6' >FINAL_TOTAL_OLD_WINDOWS_FULL.lst

IP.

root@debSec:~/search_old_os# cat FINAL_TOTAL_OLD_WINDOWS_FULL.lst|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'|sort|uniq >FINAL_TOTAL_OLD_WINDOWS_FULL.lst

65 .

metasploit . . .

, .

:

- .

- - .

- "", RedTeam.

- ( ).

:

- . — , .

- ActiveDirectory.

- . , , Nessus. , ( ).

この方法は唯一の方法ではなく、最良の方法でもありませんが、私の条件では、それが唯一受け入れられる方法でした。誰かがお役に立てば幸いです...