このトピックに関する記事はインターネット上にすでにたくさんあります。簡単な調査を行ったところ、それらのほとんどが標準のVeraCrypt設定を使用していることがわかりました。これは、サイバー犯罪者によって長い間検討されており、安全とは見なされません。強力なユーザーデバイスの開発と市場への登場により、優れたエンタープライズ機器の需要が高まっています。

今日は、Windowsデバイス上のデータを保護するための防御線を構築する方法を紹介します。

この資料は、OlegAfoninの記事「Veraを強化する方法。VeraCrypt暗号化コンテナを侵入不可能にする方法」に触発されています。情報セキュリティのトピックを掘り下げたい場合は、寄付して購読することができます。

重要

お使いのプロセッサ(古いまたは安価な)がAES高速復号化テクノロジをサポートしていない可能性はわずかです。この場合、デバイスの電源がオンになっているときにディスクを復号化するには、数秒ではなく数分かかります(パスワードの入力からOSの起動の開始までにさらに時間がかかります)。

ご使用のテクノロジーがこのテクノロジーをサポートしているかどうかは、ベンダーの公式Webサイトで事前に確認できます。例:Intel:

または、サードパーティのサイトで確認することもできます。例はこちらです。

VeraCrypt. —> ... .

"" , "/" — .

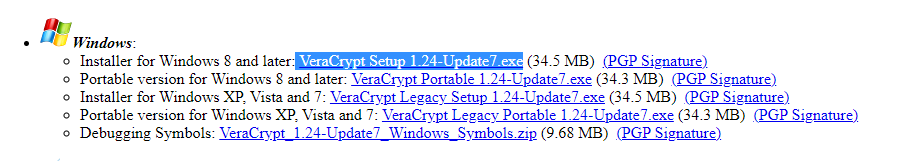

. Downloads, (Installer for) , Windows.

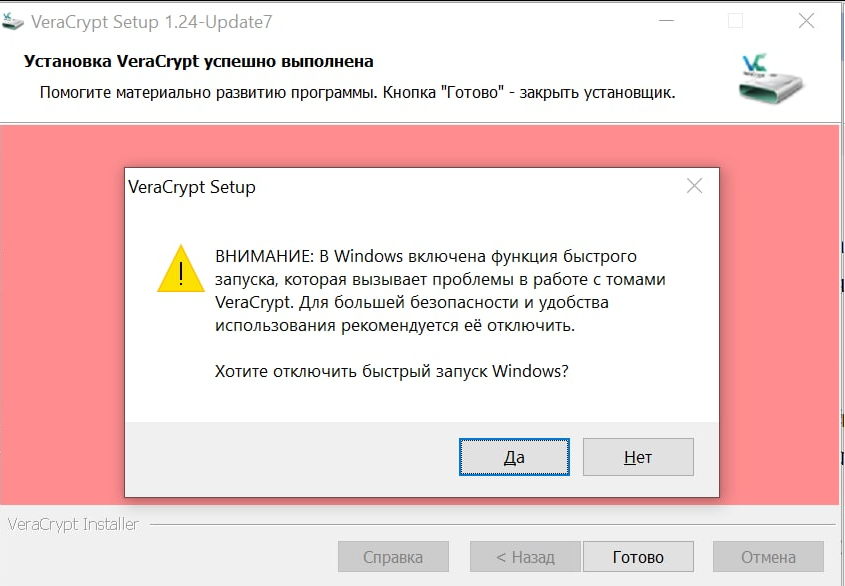

. , .

VeraCrypt . , :

.

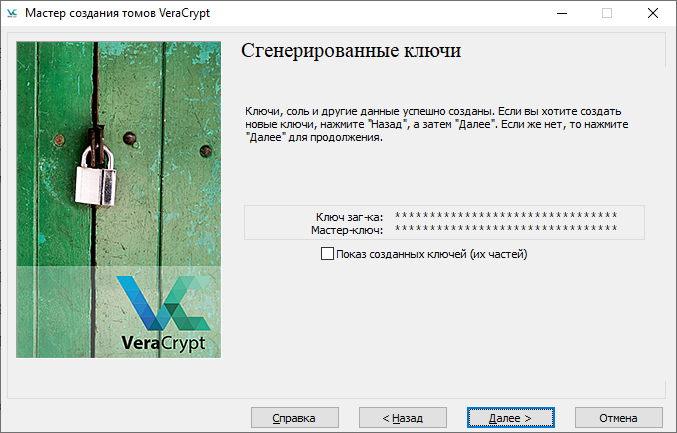

VeraCrypt . :

" "

—

— , " Windows" " ". , .

— " ", .

, .

AES, .

, AES SHA-512, . : , .

Whirlpool.

, Streebog, ( "")

" PIM" .

PIM (Personal Iterations Multiplier)

PIM, . — , . , .

, :

PIM (485):

500:

1000:

, , , PIM, (1,2,3 ... n) . , , .

. 1234 / 2012 / 1939 / / / . , .

, PIM , . 1709.

, , .

. , . , . — . , . .

. , , 3 .

-

, , -, , Windows , PIM. .

- ( PIM 5 ) . ESC Windows. VeraCrypt - . .

—> /. .

VeraCrypt , - , , , Encrypt, 15 .

. - .

:

— 1 ?

— , , . VeraCrypt . , .

— - PIM?

-純粋に計算の観点からアプローチすると、そうなります。現実には、ほとんどの攻撃はデフォルト設定で実行されます。非標準のPIM値で攻撃を使用できるプログラムは、片手で数えることができ、カスタム範囲のPIM値で攻撃を自動化できるプログラムはさらに少なくなります。