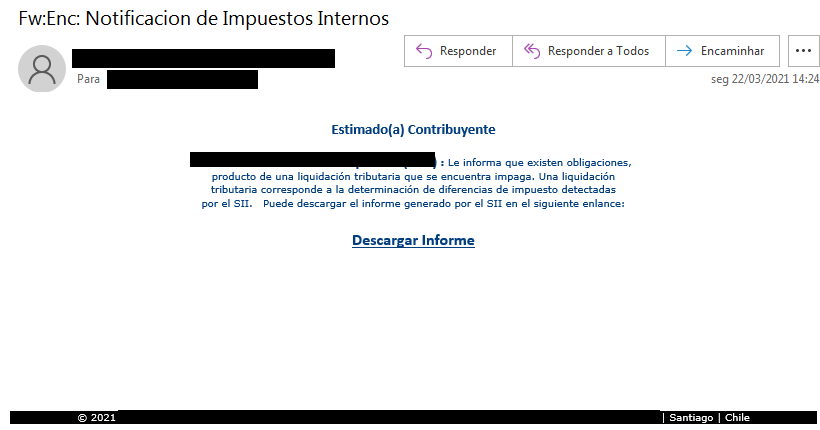

上のスクリーンショットは、潜在的な被害者に送信されているスパムを示しています。感染プロセスは簡単です。ユーザーは、悪意のあるコードをダウンロードするインストーラーを実行するように説得されます。トロイの木馬は、ハッキングされたWordPressブログ、またはAzureサーバーとAWSサーバーでホストされています。攻撃の重要な要素であるユニバーサルバックドアは、ユーザーが指定されたデータベースから銀行のWebサイトを開くまで起動されません。Bizarroの主な機能はアカウントからお金を盗むことを目的としていますが、トロイの木馬には、サイバー犯罪者に属するものをクリップボードのビットコインウォレットの識別子に置き換えるなどの副次的な趣味もあります。

Bizarroはどのように機能しますか:

ユーザーは、さまざまなトリックによって個人アカウントに再ログインする必要があります。ブラウザを強制的に閉じ、自動入力を無効にするため、ユーザー名とパスワードを再入力する必要があります。キーロガーは認証情報を傍受して攻撃者のサーバーに送信し、ユーザーには2要素認証コードを入力するための偽のウィンドウが表示されます。コードもチェックされ、成功すると、被害者の画面にエラーメッセージが表示され、プログラムへのアクセスがブロックされます。これが、サイバー犯罪者が時間を稼ごうとしている方法です。これと並行して、口座からの送金が試みられます。しかし、マルウェアの可能性はこれに限定されません。前述のクリップボードのスパイと標準のスクリーンショットに加えて、ユーザーは、表面上はセキュリティのために、悪意のあるプログラムを携帯電話にインストールするように求められる場合もあります。これを行うために、標準のGoogleAPIによって生成されたQRコードが画面に表示されます。

したがって、Bizarroは、銀行口座からデータを盗むための最も自動化されたメカニズムを提供しますが、ハードディスク上の特定のファイルの分析、プログラムの起動、または指定された座標のクリックまで、バックドアを手動で制御することもできます。Bizarroは、ブラジルのルーツが世界市場に参入している唯一のサイバー犯罪キャンペーンではありません。合計で、KasperskyLabは少なくとも5つのそのような操作を検出しました。昨年、機能は似ていますが実装が異なるTetradeトロイの木馬を詳細に調査し ました。

他に何が起こったのか

悲惨な結果を伴うモバイルアプリケーションセキュリティ調査:Check Point は、人気のあるAndroidアプリケーションのバックエンドに深刻な脆弱性を発見しました。特定のアプリケーションには名前がありませんが、問題のある23のアプリケーションのうち、ほぼ半数に1,000万人以上のユーザーがいます。 2つの一般的な欠陥:脆弱なデータベースと、サーバーにアクセスするためのアプリケーションコードに埋め込まれたキー。

研究者たちは、プライバシーを懸念する可能性のあるAppleAirTagを悪用する不自然な方法を探し続けています。新鮮な レビューでこのようなシナリオでは、間接追跡の方法が示されています。被害者の家にタグを付け、その検出を監視します。損失モードに切り替えられたAirTagは、他の誰かのiPhoneを介してその座標だけでなく、最後の接触からの経過時間も報告します。この場合、タグの場所はわかっていますが、検出時間は、被害者が家を出た瞬間を判断するのに役立ちます。

ペンテストパートナー がボーイング747のエンターテインメントシステムをハッキングした( ディスカッションHabréで)。ハッキングは、WindowsNT4を実行している古くて時代遅れのハードウェアで実行されました。興味深い点:脆弱性を見つけるための最新のツールは、そのような古いソフトウェアをサポートしなくなりました。調査の作成者は、適切な脆弱性を手動で検索する必要がありました。

ワイアード誌は、二要素認証用のSecureIDキーの侵害につながった注目度の高い2011RSAハッキングのストーリーを公開しました 。

Android用の5月のパッチセットで は、グラフィックサブシステムを操作するためのコードのゼロデイ脆弱性がクローズされました。 SOCQualcommおよびArmMaliグラフィックスを備えたデバイスは、バグが発生しやすい傾向があります。

マイクロソフトは 廃止します2022年6月のInternetExplorerブラウザのサポート。

今年2月にフロリダ水処理プラントへの攻撃を可能にしたコンピュータの最初の感染が 来た感染ウェブサイトを通じて。