テスラモデル3の車は、マルチコプター(娯楽用)からハッキングされました。ソースの

テスラ車は、デフォルトでSSIDを使用して任意のWiFiポイントに接続します

Tesla Service

。これはハッキングに非常に便利です。パスワードは、車に付属の.ssqファイルで指定されているか、インターネットで見つけることができます(カットの下のスクリーンショットを参照)。

したがって、車を偽のホットスポットに接続できます。次に、ソフトウェアの脆弱性を悪用し、一部の機能を制御します。実際、すべてが非常に単純です。そのようなトリックは、すべてのハッカー会議で示されます。

問題は、重大な脆弱性がテスラだけでなく、ほとんどすべての現代の自動車に存在すること です。..。テスラがバグの報告に対して大きな賞を提供しているだけなので、この情報はメディアで公開されています。残りの車は黙ってハッキングされます。

テスラをハックする

テスラサービス

のパスワード付きのTwitterプロファイル最新のハッキング会議PWN2OWN2020がキャンセルされたため、著者はテスラのハッキングに関するレポートを公開しました。彼らは、ConnManデーモンの2つの脆弱性を悪用する Comsecurisエクスプロイトを作成しました。これは標準のLinux接続マネージャーです。特に、DNSフォワーダーにはバッファオーバーフローがあり、DHCPコンポーネントにはスタック情報リークがあります。

Tesla3には最新バージョンのConnMan1.37があり、バージョン1.34にCVE-2017-12865の脆弱性はありません。そのため、新しいバグを探す必要がありました。ここで幸運に恵まれました。バッファオーバーフローの可能性が関数で発見されました

uncompress()

。

1 static char *uncompress(int16_t field_count, char *start, char *end,

2 char *ptr, char *uncompressed, int uncomp_len,

3 char **uncompressed_ptr)

4 {

5 char *uptr = *uncompressed_ptr; /* position in result buffer */

6

7 debug("count %d ptr %p end %p uptr %p", field_count, ptr, end, uptr);

8

9 while (field_count-- > 0 && ptr < end) {

10 int dlen; /* data field length */

11 int ulen; /* uncompress length */

12 int pos; /* position in compressed string */

13 char name[NS_MAXLABEL]; /* tmp label */

14 uint16_t dns_type, dns_class;

15 int comp_pos;

16

17 if (!convert_label(start, end, ptr, name, NS_MAXLABEL,

18 &pos, &comp_pos))

19 goto out;

20

21 /*

22 * Copy the uncompressed resource record, type, class and \0 to

23 * tmp buffer.

24 */

25

26 ulen = strlen(name);

27 strncpy(uptr, name, uncomp_len - (uptr - uncompressed));

28

29 debug("pos %d ulen %d left %d name %s", pos, ulen,

30 (int)(uncomp_len - (uptr - uncompressed)), uptr);

31

32 uptr += ulen;

33 *uptr++ = '\0';

34

35 ptr += pos;

36

37 /*

38 * We copy also the fixed portion of the result (type, class,

39 * ttl, address length and the address)

40 */

41 memcpy(uptr, ptr, NS_RRFIXEDSZ);

42

43 dns_type = uptr[0] << 8 | uptr[1];

44 dns_class = uptr[2] << 8 | uptr[3];

45

46 if (dns_class != ns_c_in)

47 goto out;

48

49 ptr += NS_RRFIXEDSZ;

50 uptr += NS_RRFIXEDSZ;

27行目と41行目では、関数 は、出力バッファーのサイズがコピーされたバイト数と一致するかどうかをチェックせずに、メモリ

memcpy

の

uptr

内容を10バイト(

NS_RRFIXEDSZ

)の固定サイズで バッファーにコピーします。

プレゼンテーションで、ハッカーは、ConnManデーモンを制御すると、Teslaマルチメディアシステムの他の非ルートデーモンよりもはるかに強力になると説明しました。これにより、ファイアウォールをオフにしたり、ルーティングテーブルを変更したり、カーネルモジュールをロードまたはアンロードしたりできます(署名されていません)。

この場合、ファイアウォールをオフにして、必要なコマンドをコンピューターに送信するだけで十分です。もちろん、マルチメディアシステムを介して車を制御することはできませんが、ドアのロックを解除したり、加速モードを変更したり、Linux(以前はUbuntu)のコンピューターのコントロールパネルから利用できるその他の機能を変更したりできます。

必須のセキュリティ更新

テスラの車は高度なコンピューターシステムを備えており、同社はそのような脆弱性を報告するために非常に多額の費用(約30万ドル)を支払っています。実際、ハッカーは自動車や他のメーカーに侵入することに成功していますが、これが必ずしも一般の人々に報告されているわけではありません。

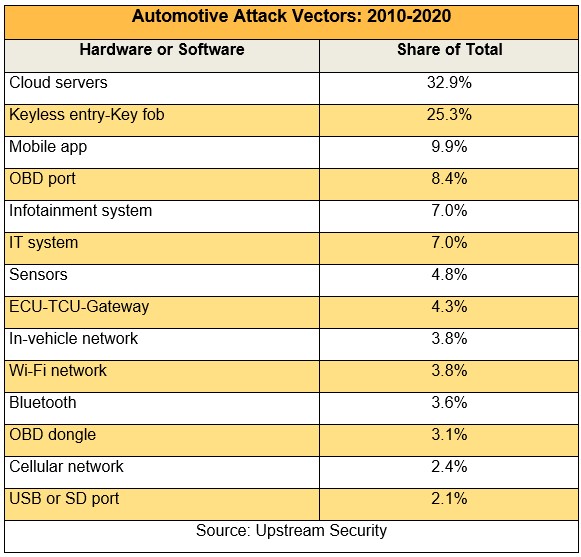

Upstream Securityは、自動車の脆弱性レポートを毎年発行しています。最新の 2021グローバルオートモーティブサイバーセキュリティレポートには、2010年から2020年までの200件を超えるセキュリティインシデントに関する情報が含まれています。

長年にわたる攻撃ベクトルの統計は次のとおり

です。今日のリモートハッキングは攻撃の80%を占め、物理的な侵入は20%です。クラウドサービスが主なベクトルです。

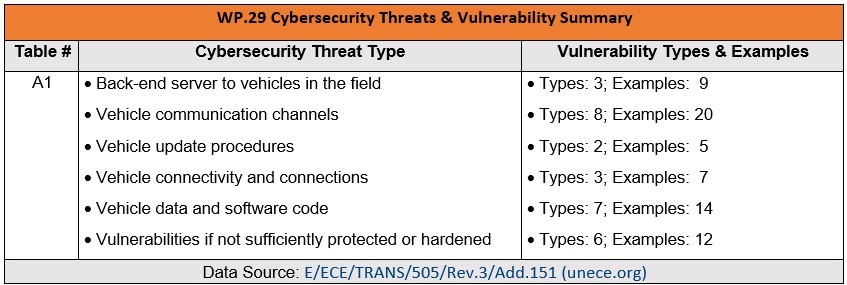

2020年6月、国連は輸送に関する共通のセキュリティ規制であるUNECEWP.29サイバーセキュリティを採用しました。 2021年から2022年にかけて、これらの規制はいくつかの国で検討され、2023年から2024年には、世界中でより幅広い採用が見込まれます。最初の規制は、サイバーセキュリティおよびサイバーセキュリティ管理システム(CSMS)と呼ばれます。最新バージョンについては、こちらをご覧ください 。

CSMSドキュメントには、サイバーセキュリティの脅威に関する情報が含まれており、多数の脆弱性と攻撃方法がリストされています。付録5に は、いくつかのカテゴリの脆弱性を説明する10ページが含まれています。最初の表は、さまざまなタイプの脆弱性を持つ6つのタイプの脅威(29がリストされています)と例(67)を簡単に示しています。

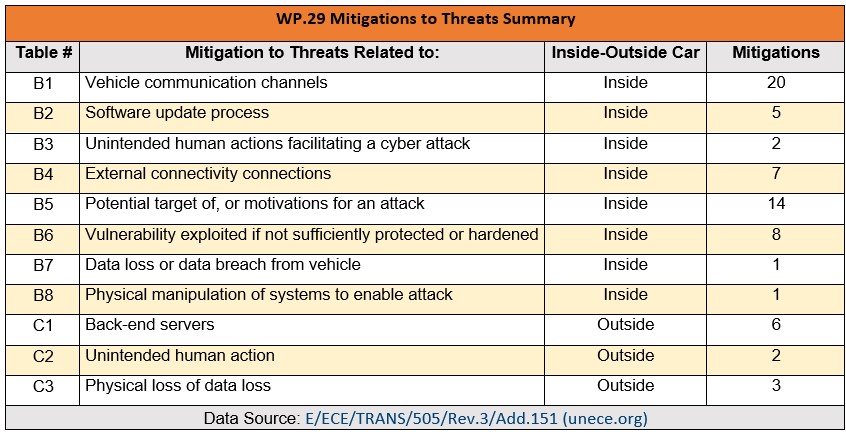

次の表は、車内外のサイバーセキュリティの脅威を軽減するための対策をまとめたものです。

現在の主な議論は、新しい脆弱性についてできるだけ早く通知する方法と、インターネット経由で送信され、電源がオンになっているすべての車両に即座にインストールされるパッチをすばやくリリースする方法に関するものです。しかし、現代の自動車の緊急の重要な更新は、それなしでは実行できないことは明らかです...

クラウドサービス、無線プロトコルを介した近接キー、OBDIIポート、車の制御用のモバイルアプリケーション、USBおよびSDポート、Bluetooth、Wi-Fi、内蔵モデム、センサー、テレマティクスシステムを介した多数の接続、車内で機能するクラウドサービス、サロン内にコンピューターを備えた内蔵マルチメディアシステム。これは攻撃対象領域が大きすぎます...

おそらく、将来的には、このような「アメニティ」がすべての車の標準装備になるでしょう。

PS GlobalSignは、25年間、さまざまな業界向けの安全認証を発行して きました。インタラクティブな25周年記念ページをご覧ください。