このスキームは次のように機能します。ユーザーは、ビデオ ストリーミング サービスの試用版サブスクリプションの有効期限が近づいていることを通知する手紙を送信します。不必要な出費を避けるため、被害者はメッセージに示された電話番号に電話します。回線の反対側では、おそらくインフラストラクチャの早期検出を回避するために、潜在的な被害者にサイトへのリンクが与えられます。登録解除に関する情報が掲載されているページで、ユーザーはマクロを含む Excel ファイルをダウンロードし、マクロをアクティブにしてマルウェアをダウンロードします。

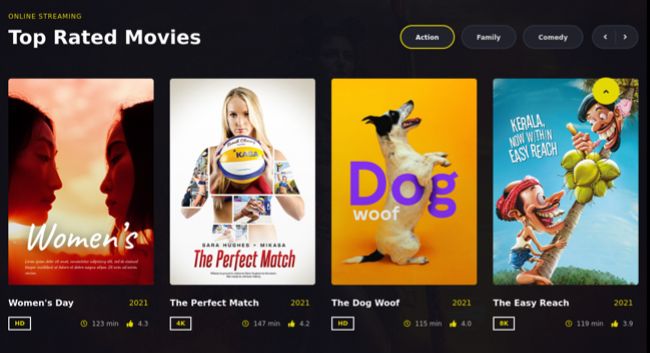

サイバー犯罪者の創造的なアプローチに注目するのを忘れることはできません。偽のストリーミング サイト BravoMovies は本物と非常によく似ており、実在しない映画のポスターもそのために作成されました。

同じキャンペーンに関する以前の 調査では、攻撃者が高度な電話発信方法を選択した理由が説明されています。感染したファイルを開くと、Microsoft Excel は必要なすべての警告を表示します。

調査で得られた「コール センター オペレーター」 (今回は偽の書籍購読サービス) との会話の写しでは、被害者は、このファイルに含まれているとされる確認コードに電話するよう求められています。このように、キャンペーンの運営者は、Excel でマクロ ブロックを無効にするようにユーザーを説得し、慌ただしい雰囲気を作り出すことで、コンピューターに感染する可能性を高めます。結果として生じるバックドアは、コンピューターへのフル アクセスを提供し、後でランサムウェアやその他のマルウェアをインストールするために使用されます。

他に何が起こった

最初のハードウェアの脆弱性は、M1racles として知られる Apple M1 プロセッサで発見されました ( プロジェクトサイト、 Habré に関するニュースとディスカッション)。悪いニュースは、M1racles がアプリケーション分離の原則を完全に破っており、2 つのプログラムが密かに相互に通信できることです。幸いなことに、脆弱性の発見者は、損害を与えたり、秘密を盗んだりする方法を見つけられませんでした。考えられる唯一のシナリオは、広告キャンペーンのさまざまなアプリケーションでのユーザー アクティビティの追跡です。ただし、これには、他の多くのより簡単な方法が利用できます。

Kaspersky Lab のスペシャリストが 調査ランサムウェア型トロイの木馬の JSWorm ファミリー。この記事には、2019 年以降の悪意のあるコードのさまざまな亜種の機能が含まれています。名前に反して、JSWorm の最初のバージョンは C ++ で記述され、その後、トロイの木馬は Go でゼロから書き直されました。この記事は、マルウェアの進化を示しており、攻撃者の注意を一般ユーザーから組織に切り替えています。さらに、暗号化メカニズムの脆弱性についても言及されており、場合によっては身代金なしでデータを復号化できます。

見て の攻撃の深刻な脆弱性の数を悪用(旧CentOSのウェブパネルとして知られている)ソフトウェア制御のWebパネルには、 検出されました昨年。仮想サーバー コントロール パネルのハッキングに成功すると、被害者のハードウェア リソースがロック解除されます。これらは、闇市場でリースされる可能性があります。

Microsoft の関係者は 、昨年のベンダー SolarWinds への攻撃に関連したとされる、Nobelium フィッシング キャンペーンを報告しています。

固定 クリティカルなVMware vCenter Serverのソフトウェアのバグを。この脆弱性は、任意のコードの実行につながる可能性があり、クラウド インフラストラクチャ管理ソフトウェアがネットワークから利用できる場合に大きな脅威になります。