この投稿では、CIS諸国で最大の決済サービス「Qiwi」の端末のセキュリティと、そこに入力されたデータについてお話したいと思います。今日は、Vkontakte ソーシャル ネットワークの脆弱性を利用して、Qiwi 決済端末から TeamViewer データに簡単にアクセスする方法を学びます。さて、始めましょう...

開始

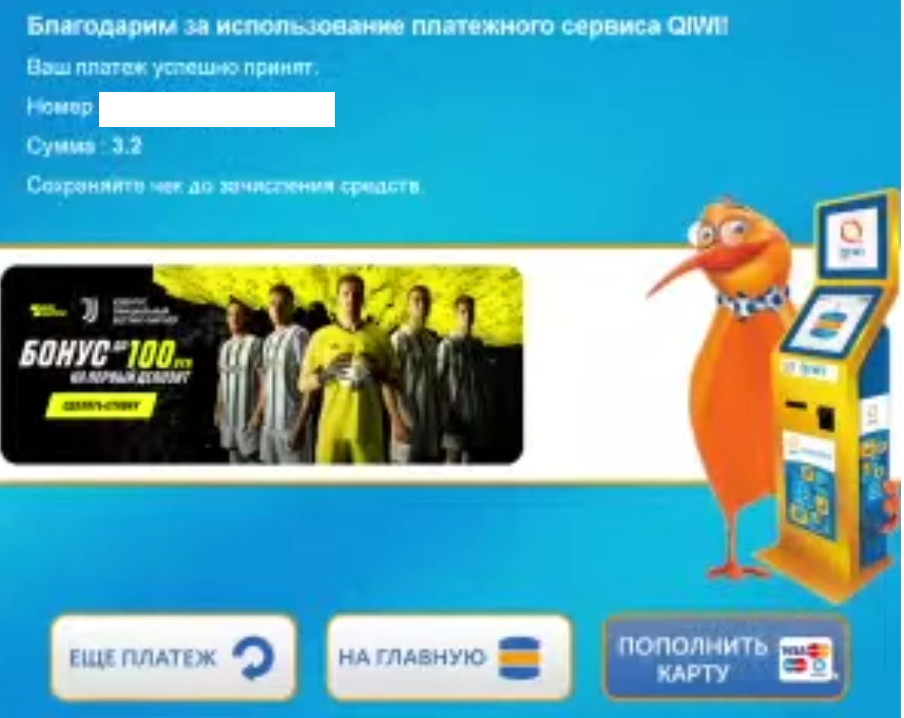

退屈なリモート レッスンがバックグラウンドで行われている間、私は Vkontakte ドキュメント (もはや誰にも秘密ではない脆弱性) をクロールしていると、興味深いファイル 'teamviewer 14 からのパスワード' に出会いました (このファイルは既に削除)。TeamViewerからのアドレス、ID、パスワードの3列のテーブルが入っていました...指定されたデータを入力すると、不愉快に驚きました... Qiwi決済端末のインターフェースが目の前に現れました...」 、」 - 「そして人々はそこに自分の個人データを入力している」と思いました。

端末で共有する

ターミナルの特性から始めるべきかもしれませんが、それはところで、非常に控えめです。平凡な AMD Sempron プロセッサと 2 ギガバイトの RAM、これは 2021 年の標準では非常に小さいです (ただし、端末では十分です)。ターミナル Windows 7 Home Basic にインストールされています (Windows XP にまだあると思っていましたが、へへ))。スクリーンショットは次のとおりです。

(Google Chrome . ., () OBS. , - ( , ). , , , , ( ), :

. 'Qiwi' . , ...

Skype

?

( ). , ( , 2020 ). , .

平凡な無責任が、このようなひどいリークの原因になることがあります。何十もの Qiwi 顧客の個人データにアクセスするのに、プロのハッカーである必要はありません。次に Qiwi ターミナルを通過したときに、通常の Qiwi インターフェイスの代わりに、Klondike Solitaire またはわいせつなコンテンツの公開ビデオが表示されても驚かないでください。

今後、このような状況を避けるために Qiwi は何をすべきですか?

Qiwi は、再販業者をより確実に選択する必要があり、機器を設置および構成する企業は、資格のある労働者のみを選択する必要があります。