工業地帯でイーサネット接続を編成する方法は?

最初に頭に浮かぶ明白なオプションは、イーサネット スイッチを配置し、可能であればそれらを光ファイバーで接続し、ツイスト ペア ケーブルをそれらから接続されたデバイスに伸ばすことです。

ここで、産業用ネットワークとオフィス用ネットワークの最初の困難と最初の違いが生じます。ほとんどのスイッチはサーバー ルームではなく、ワークショップ全体または施設の領域に散在するアセンブリ キャビネットに設置されます。各エンクロージャーから異なるパスに沿って 2 本の光回線を引き出すのは高価で困難です。これにより、なじみのある信頼性の高いスター型トポロジーを構成することがより困難になります。指輪を使わなければなりません。イーサネット ネットワークの構築に没頭したことがある人なら、スイッチ リングが邪悪であることを覚えています。スパニング ツリーの場合、これが実際に当てはまります。リング トポロジのこのプロトコルは、最大 30 秒間実行できます。これは、産業プロセスにサービスを提供するネットワークでは受け入れられないことがよくあります。さらに悪いことに、ルート スイッチから最も外側のスイッチまでのホップ数が増えると、STP コンバージェンス レートが低下します。7 ホップの距離を超えないようにすることをお勧めします。これは、リング内に 14 個を超えるスイッチがないことを意味します。

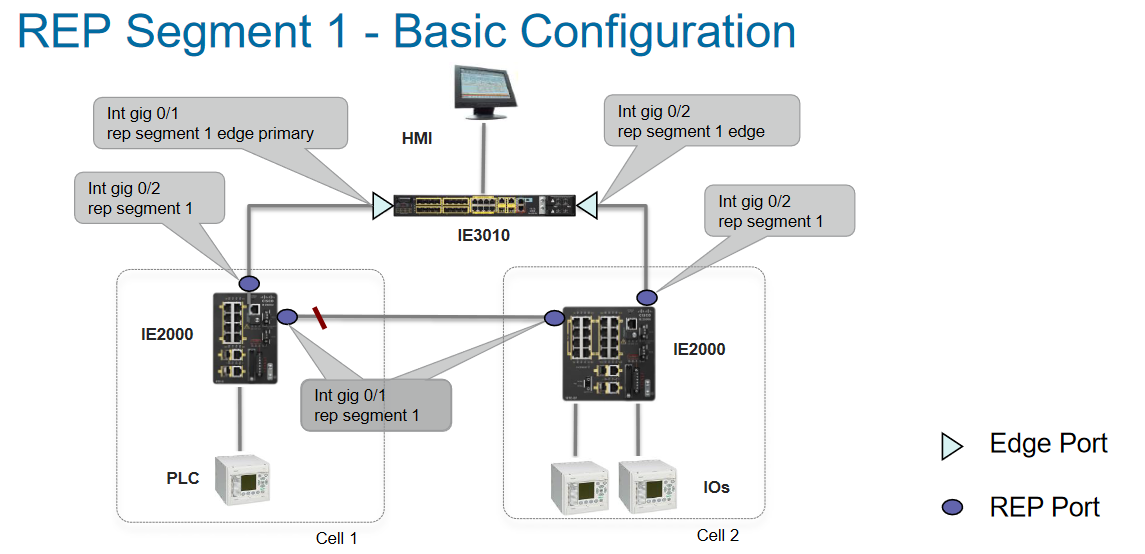

それについて何ができますか? Cisco スイッチの場合、最も簡単な解決策は、STP とその修正版 REP Fast の代わりに、Resilient Ethernet Protocol - REP を使用することです。このプロトコルは、リング トポロジ用に特別に設計されており、すべてのタイプの障害に対して最大 50 ~ 100 ミリ秒のネットワーク コンバージェンスと、最大 50 のスイッチのリング サイズを提供します。さらに、リング内の 50 のスイッチは、このようなプロトコルの制限ではありません。リングの成長に伴うコンバージェンス時間は確かに長くなりますが、このサイズのリング上の同じスパニング ツリーはまったくコンバージしません。 REP は、産業用スイッチだけでなく、オフィス用スイッチ、特に集約スイッチとして機能する Catalyst 9000 シリーズでもサポートされています。

プロトコルの設定は非常に簡単です。例を次に示します。

より複雑なケースでは、PRP および HSR プロトコルを使用できます。これらは、ネットワーク内の 2 つのパスに沿ったトラフィックの完全な複製を想定しています。パスの 1 つに障害が発生しても、データ転送に損失はまったくありません。ただし、そのような安定性を実装するコストは高くなります。プロトコルは、古いモデルで、産業用イーサネット スイッチ (IE3400、IE4000、IE4010、IE5000) でのみサポートされます。ただし、産業用ネットワークの信頼性と収束の要件は、原則として、このネットワークが機能する生産プロセスの性質によって厳密に決定されます。1 回のダウンタイム (たとえ 50 ミリ秒) でも、優れたネットワーク機器よりもコストがかかることがあります。

必要な運用上の信頼性をどのように確保するか?

一般に、産業用ネットワーク セグメントの信頼性とフォールト トレランスの要件は、オフィス用ネットワーク セグメントよりも高くなります。産業用ネットワーク機器は、これらの要件を満たすように製造およびテストされています。 Cisco スイッチの場合、工業デザインとは

次のことを意味します 。 • DC 電源の DIN レール上のコンパクトなキャビネットに取り付ける。

• 4000 kV までの静電放電からの超小型回路およびポートの保護。

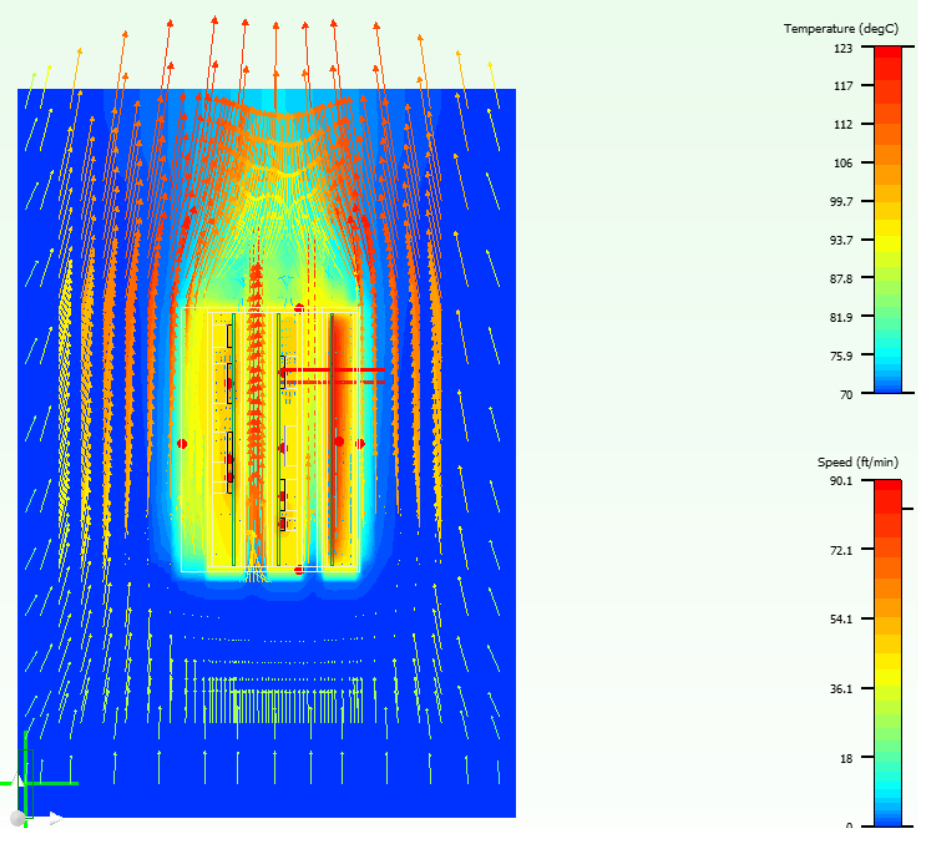

• ファンなし - ユニットのサイズが小さいにもかかわらず、非常に効率的な対流冷却。

• IEC 61000-4-11、IEC 61850 認定の要件に従って電力サージに耐える能力 - Cisco スイッチは、最大 50 ミリ秒の停電が発生した場合でも動作を継続し、「Dying切断時のあえぎ」信号。

• 高精度の内部時計。

• SD カードを新しいカードに移動するだけで、故障したスイッチをすばやく交換する機能 (新しいスイッチは、古いスイッチと同じ構成だけでなく、同じ IOS イメージでも起動します)。

• 高速ロード (80 秒以内)。

• 業界認定への準拠に関する厳格なテスト。

図 1. 対流によるスイッチ冷却のシミュレーション

図 2. 電磁的影響に対するイミュニティのスイッチの

テスト 図 3. IP67 保護レベルのスイッチでの水への露出テスト

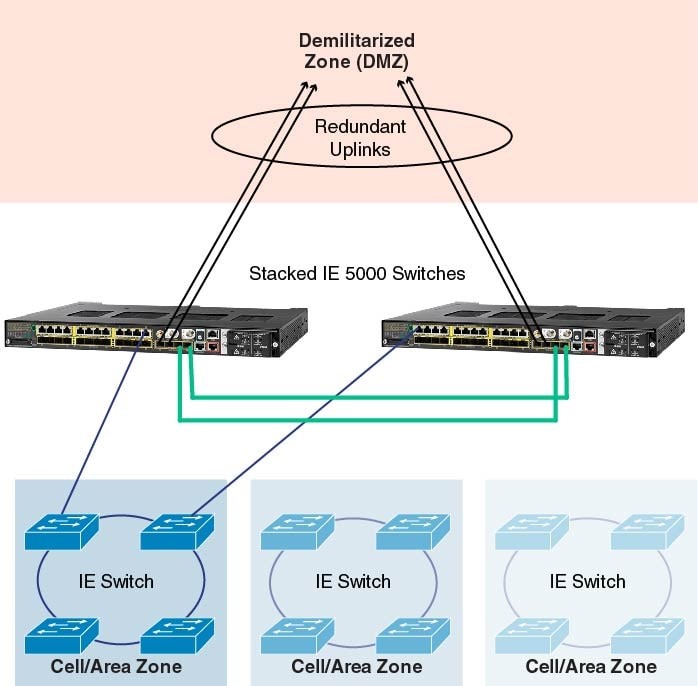

多くの場合、産業用スイッチは通常のオフィス スイッチに接続され、集約スイッチが故障した場合、産業セグメントは機能を停止します。これを防ぐには、ワークショップまたは産業企業の領域にある産業用スイッチの特別な産業用集約スイッチの集約を確保する必要があります。シスコは、この目的のために Cisco IE5000 シリーズ スイッチを提供しています。

これらは 19 インチのキャビネットに取り付けられ、DC および AC 電源の両方から電力を供給でき、高いポート密度、高性能を提供すると同時に、産業上の信頼性と、PTP、PRP、HSR、PROFINET MRP などの産業用プロトコルのサポートを提供します。 . 産業用ラインの他のスイッチと同様に、Cisco IE5000 は、自動化デバイス (たとえば、空調制御デバイスや部屋のドア センサーなど) からアラームを受信し、それらを送信できます。もちろん、SNMP と Syslog は、監視システムに送信されるステータス メッセージを切り替えます。さらに、これらのスイッチは 10G ポートを介したスタッキングをサポートします。REP リングと IE5000 スイッチをアグリゲータとして使用してネットワークを構築する例を次に示します。

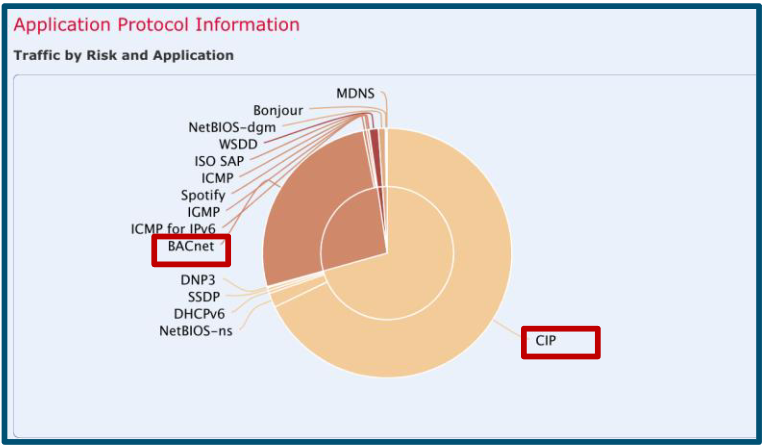

産業用プロトコルのサポート

産業用イーサネット ネットワークは、PROFINET、CCLINK、CIP などのさまざまな産業用プロトコルのイーサネット バージョンを使用します。同時に、原則として、ネットワーク機器はそのようなプロトコルを何らかの形でサポートする必要があります。たとえば、PROFINETを使用する場合、コントローラー、センサー、アクチュエーターだけでなく、ネットワークを構成するスイッチ自体もこのプロトコルを使用して制御する必要があります。このため、IE3000 以降の Cisco 産業用スイッチのモデルでは、PROFINET を入出力デバイスとして使用するためのサポートが実装されています。さらに、一部の Cisco スイッチ モデルは、Siemens TIA ポータルを使用して管理できます。

サポートが必要になることが多い業界標準のもう 1 つの例は、Time-Sensitive Networking (TSN) です。これは、時間の経過とともに予測可能で一定の遅延を伴うイーサネット フレームの配信を可能にする一連のイーサネット規格です。おなじみのイーサネットは非同期で動作し、その中のフレームは「できるだけ早く」受信者に届きます。TSN プロトコル機能は、Cisco IE3400、IE4000、IE4010、および IE5000 スイッチでサポートされています。

産業用ネットワークをどのように保護しますか?

産業用ネットワークを構築するための多くの標準と推奨事項は、オフィスと産業用ネットワーク間の DMZ 非武装地帯の実装を提供します。このエリアには、産業用コンポーネントにリモート アクセスするためのワークステーションを配置できます。このような DMZ の構築には、次のような多くの推奨事項があり

ます。 • トラフィックがオフィスと産業用ネットワークの間を通過しないようにする 。

• DMZ と産業セグメントの間で許可されるプロトコルは、DMZ とオフィス セグメントの間で明示的に禁止されなければなりません。

• ネットワークの産業セグメントは、ファイアウォールを介しても、インターネットからアクセスできないようにする必要があります。

• もちろん、ファイアウォール ポリシーの IP アドレス、ポート、プロトコルのフィールドには「Any」はありません。

理想的には、DMZ がネットワークから物理的に切断された場合でも、産業セグメントが引き続き機能するように DMZ を配置する必要があります。

産業、オフィス、DMZ の各セグメントは、ファイアウォールによって互いに分離されています。ここで Cisco には明らかな利点があります。つまり、自社製品の内外で安全なネットワークを構築できるということです。

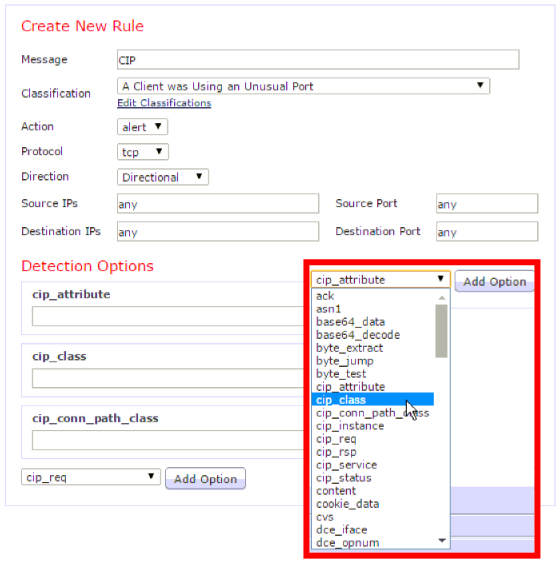

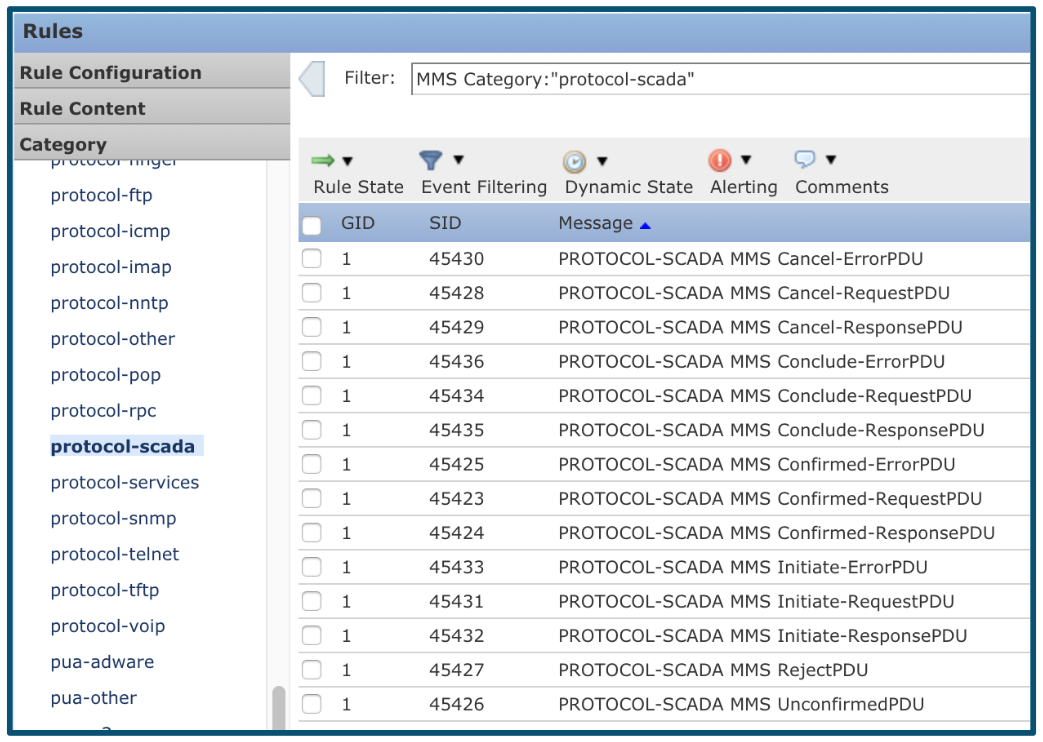

Cisco ファイアウォールは、産業用ネットワーク プロトコルだけでなく

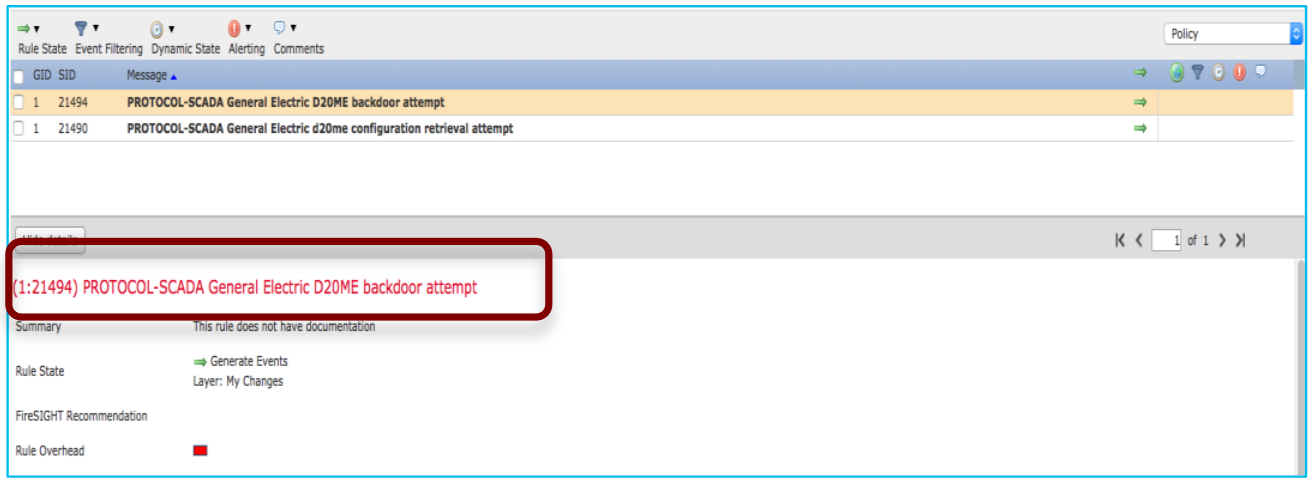

、ネットワークに接続された産業用デバイスも認識でき ます。

また、これらのプロトコル内の特定のアクションを検出、許可または禁止します。

これにより、IP アドレスと TCP / UDP ポートだけでなく、特定のデバイス モデルの名前とそれらの間の通信プロトコルに基づいてファイアウォール ポリシーを構築できます。ほとんどの場合、ファイアウォールには、独自のパラメータで使用できる事前定義されたルールがあります。このようなルールは、意図的な攻撃から保護するだけでなく、産業用デバイスに誤って送信されたコマンドを「ばかから」保護することもできます。

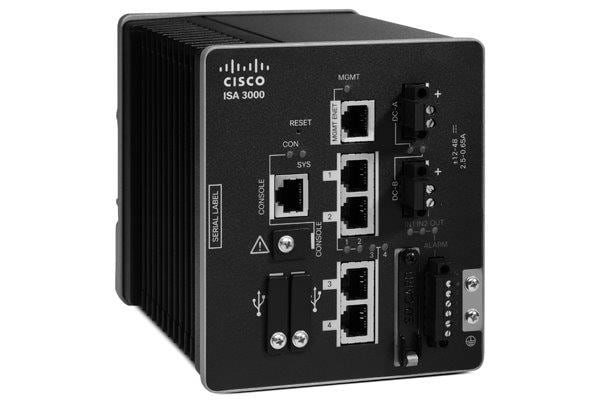

ファイアウォールは、ネットワークのいわゆるマクロ セグメンテーションを提供します。大きなセクションに分割し、その間のトラフィックは、ファイアウォール ルールによって禁止またはフィルタリングされます。したがって、DMZ、産業およびオフィス ネットワーク セグメントが互いに分離されているだけでなく、たとえば、産業セグメント内の異なるワークショップや生産ラインも分離されています。後者のタスクには、本格的な産業用ファイアウォールである Cisco Industrial Security Appliance (ISA) ファイアウォールが役立ちます。

リモート アクセスを適切に提供するにはどうすればよいですか。

原則として、産業用ネットワークでは、ICS 機器にサービスを提供する組織にリモート アクセスを提供する必要があります。同時に、そのようなアクセスが誰とどこで提供されるかを適切に管理し、不正アクセスから保護することが重要です。リモート アクセスは、上記の DMZ を介して実行されます。

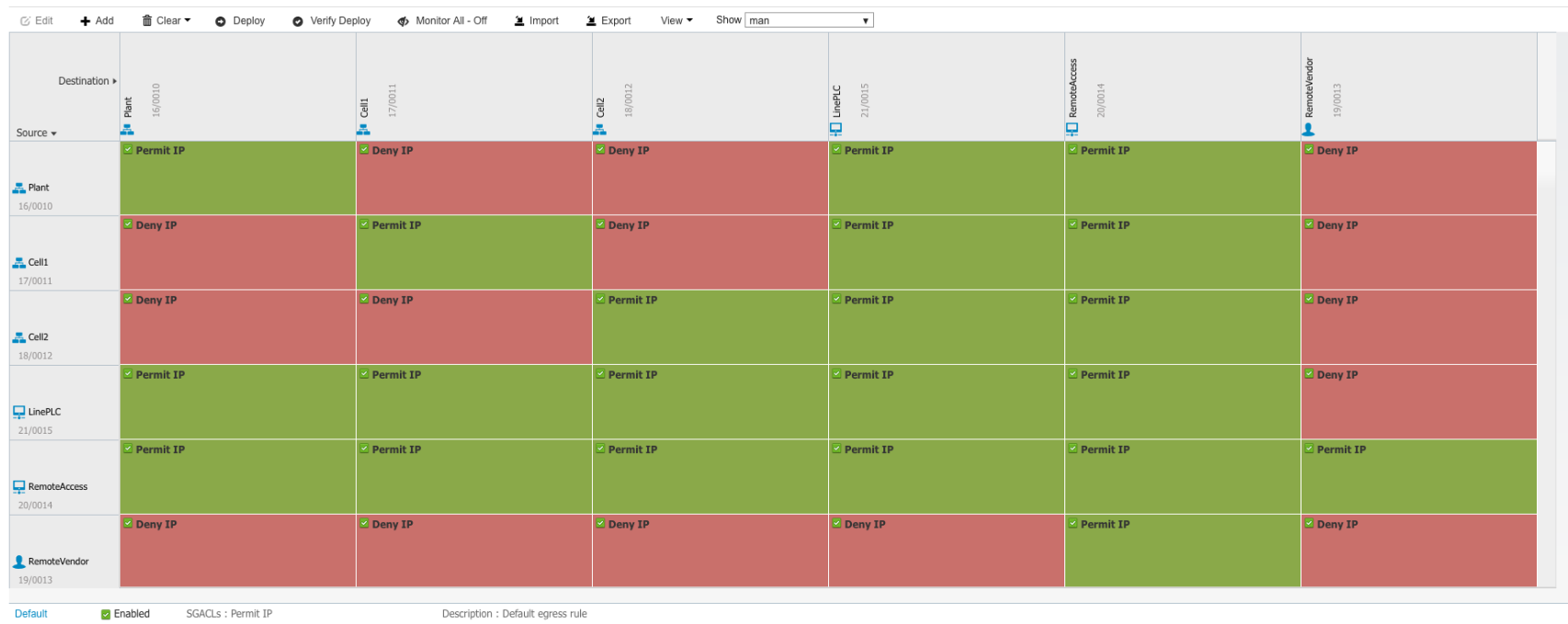

ここでは、Cisco Firepower ファイアウォールに加えて、Cisco Identity Services Engine が非常に役立ちます。ファイアウォールは、AnyConnect VPN またはプロキシ リモート デスクトップ トラフィックを使用して接続を提供します。ISE では、アクセスを取得する人物と、このアクセスが提供されるネットワーク上のオブジェクトの両方を明確に識別し、そのようなアクセスのポリシーを次の形式で定義できます。マトリックスの種類:

さらに、Cisco Firewall Intrusion Prevention System は、産業用プロトコル攻撃を検出してブロックできます。ここで話しているのは、製造業者の専門家が顧客のネットワークで何らかの悪意ある行為を行った場合だけでなく、製造業者の専門家のコンピュータと彼が使用するリモート アクセス サーバーが、次のようなウイルスに感染している可能性があるという事実についても話しています。第三者への不正アクセスを開く - 侵入者。

規制要件に準拠するにはどうすればよいですか?

国際規格および Cisco Validated Design ドキュメントは、「何が最善か」の推奨事項のみを提供します。ただし、推奨事項に加えて、産業用ネットワークを構築する際に満たさなければならない規制機関の要件もあります。ロシアでは、FSTEC の注文番号 239 「ロシア連邦の重要な情報インフラストラクチャの重要なオブジェクトのセキュリティを確保するための要件の承認について」が含まれます。これには、実装する必要がある機能のアーキテクチャ ソリューションのリストが含まれています。

ファイアウォールの存在、産業セグメントの境界での更新された IPS、ネットワーク セグメンテーション、DMZ の構成など、注文の一部の要件は、上記の Cisco Firepower ファイアウォールによって制限されます。認証および許可の要件 - Cisco ISE。さらに、産業用ネットワークのモニタリングに関連する一連の要件は、Cisco CyberVision ソリューションによってカバーされます。

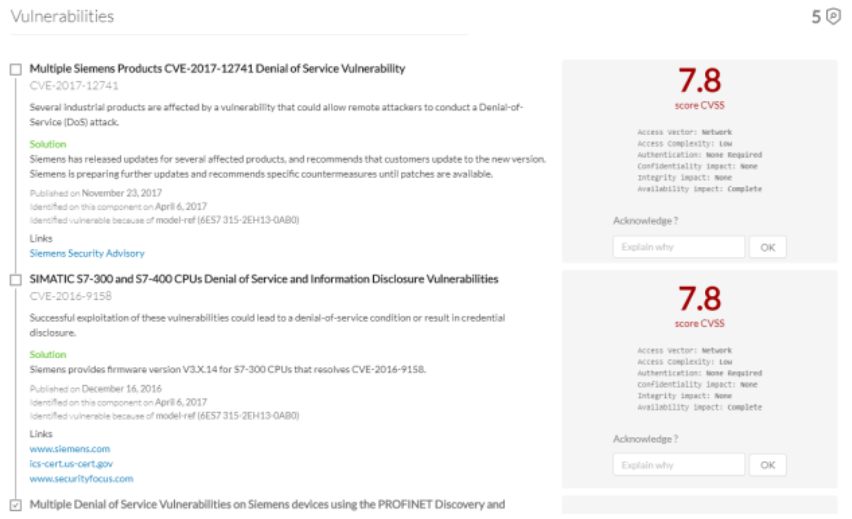

Cisco CyberVision ソリューションは、産業ネットワークから SPAN トラフィックの形式でデータを収集するか、ネットワーク デバイスの特別なセンサーからデータを収集し、管理者に何が起こっているかを示すとともに、必要な情報を構成管理システムと SIEM に送信できます。ネットワーク管理者は、産業用ネットワーク セグメント (イーサネット スイッチだけでなく、産業用オートメーション デバイスも含む) に接続されているデバイスの完全なリストを取得し、既知の脆弱性がないかチェックし、その動作を追跡できます。

図 4. 産業用デバイスの既知の脆弱性を表示する例

6 月 22 日のウェビナーで、有線産業用ネットワークのトピックについて詳しく説明します。サインアップしたい場合は、ここで登録でき ます。