Habr

Wiresharkからの証明書を含むパッケージは、ネットワークトラフィックをキャプチャして分析するための非常に有名なプログラムであり 、ハッカー、ネットワークエンジニア、プログラマー、セキュリティスペシャリストにとって不可欠なツールです。一般的に、自分や他の人の携帯電話、フィットネスブレスレット、テレビからのトラフィックを詳細に調べたい好奇心旺盛な人。

Wiresharkは、ネットワークパケットをリアルタイムでキャプチャし、たとえばpcapファイル(Packet Capture)に保存します。次に、トラフィックの調査、情報の回復、ネットワークパフォーマンスの分析、および攻撃の検出に使用されます。これは、

tcpdump

グラフィカルインターフェイス、フィルター、その他の機能を備えた、標準ユーティリティの代替および追加 です。

実用的なユースケース

Wiresharkには100万の機能がありますが、文字通り、最小限の知識しか持たない人なら誰でもそれを有利に使用できます。以下は、基本的なネットワークタスクの例です。

SSL / TLSトラフィックの復号化

ChromeとFirefoxは、SSL / TLSトラフィックの暗号化に使用されるセッションキーログを書き込むことができます。私たちのタスクは、これらのログの記録を有効にしてから、分析のためにWiresharkにアップロードすることです。トラフィックを復号化するユーザーのコンピューターに物理的にアクセスできることを前提としています。または、ユーザーとの暗号化された接続を確立するサーバーへ。

まず、キーの記録を有効にします。

古いWindows10ビルド

古い方法は、Windows10の古いビルドで機能します。[コントロールパネル] → [システムとセキュリティ] → [システム]に移動し ます。[追加のシステムパラメータ]タブで、[環境変数]ボタンをクリックします。

ユーザーの新しい変数を追加

SSLKEYLOGFILE

し、ファイルへのパスを指定します。

その結果、ファイルの先頭であるキーを含むログを取得します。

#NSSによって生成されたSSL / TLSシークレットログファイル CLIENT_HANDSHAKE_TRAFFIC_SECRET 2f80c7dfd9f1bd5f4cf0084b9c814006178a06b820c5cab264f3727fac1abb23 dcfc82758fbb587e526daaab9fdc0bcaaab2768e SERVER_HANDSHAKE_TRAFFIC_SECRET 2f80c7dfd9f1bd5f4cf0084b9c814006178a06b820c5cab264f3727fac1abb23 d807f4757db1f9ba8df434d8b0005d07e4987459c1d14c7ea793e4c4f5b240dc CLIENT_TRAFFIC_SECRET_0 2f80c7dfd9f1bd5f4cf0084b9c814006178a06b820c5cab264f3727fac1abb23 40186c6b1c925c63cd57e8fa235ba9d0bf14eb29c21cbb6494ef944e1e7a4cc3 SERVER_TRAFFIC_SECRET_0 2f80c7dfd9f1bd5f4cf0084b9c814006178a06b820c5cab264f3727fac1abb23 a0a377f26a0962eceae55bec94fcd7549d9b1d5d1e9b70c45627299ca2b9b129 EXPORTER_SECRET 2f80c7dfd9f1bd5f4cf0084b9c814006178a06b820c5cab264f3727fac1abb23 ...

Windows 10

新しいバージョンでは、Windows 10をインストールした後、環境変数を追加する古い方法が機能しなくなる可能性があります。次に、PowerShellのコマンドを使用する代替オプションがあります 。

変数の設定:

[Environment]::SetEnvironmentVariable("PATH", "C:\TestPath", "User")

最初のパラメーターは変数の名前、2番目は値、3番目は変数のレベル(ユーザーまたはシステム)です。

私たちの場合には:

[Environment]::SetEnvironmentVariable("SSLKEYLOGFILE", "D:\wireshark", "User")

LinuxおよびMacOS X

LinuxおよびMacOS Xでは、このコマンドを使用して環境変数を変更し、ログを保持できます。環境変数は常に同じセッション内で機能するため、同じターミナルウィンドウからブラウザを起動します。

# export SSLKEYLOGFILE=/Users/username/sslkeylogs/output.log

# open -a firefox

# wireshark

ログを蓄積した後、Wiresharkを起動します。

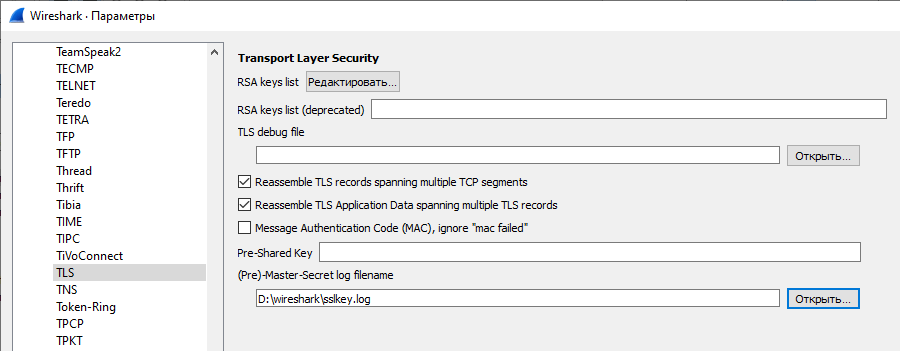

「パラメータ」に移動し、「プロトコル」タブでTLSセクション(以前はSSLと呼ばれていました)を見つけます。そして、対称暗号化セッションで使用されたログとキーを使用してファイルへのパスを指定します。 (Pre)-Master-Secretログファイル名。

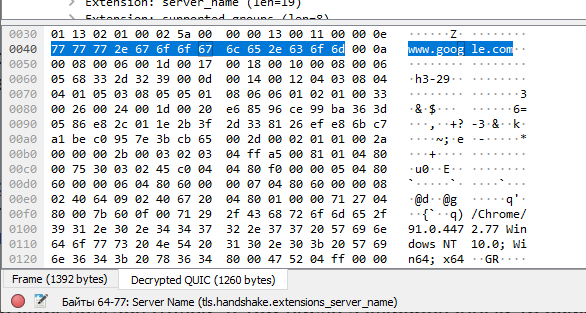

たとえば、ユーザーがQUICパケット検査ウィンドウでGmailサーバーにログインすると、TLSキーで暗号化された通常のQUICパケットが表示されます。

ただし、画面の下部に新しい[復号化されたQUIC ]タブが表示され、 これらのパケットの復号化された内容が表示されます。

クライアントトラフィックを復号化するこの方法では、Wiresharkをコンピュータにインストールする必要はありません。キー付きのダンプをダウンロードして、トラフィックダンプと一緒に使用するだけで十分です。

現代のロシアの法律では、プロバイダーは暗号化されたTLS / SSLトラフィックを含むユーザートラフィックをしばらくの間保存する必要があります。これで、どのようなメカニズムを使用してそれを解読および分析できるかが明らかになりました。攻撃者は、対称暗号化のためのセッションキーを持っている必要があります。 YandexやMail.ruなどの最大のロシアのインターネット企業は、ロシアの法律の要件に素直に準拠し、これらのキーを提供します(暗号化キーの取得手順については、2016年8月12日のFSB注文番号432を参照してください )。

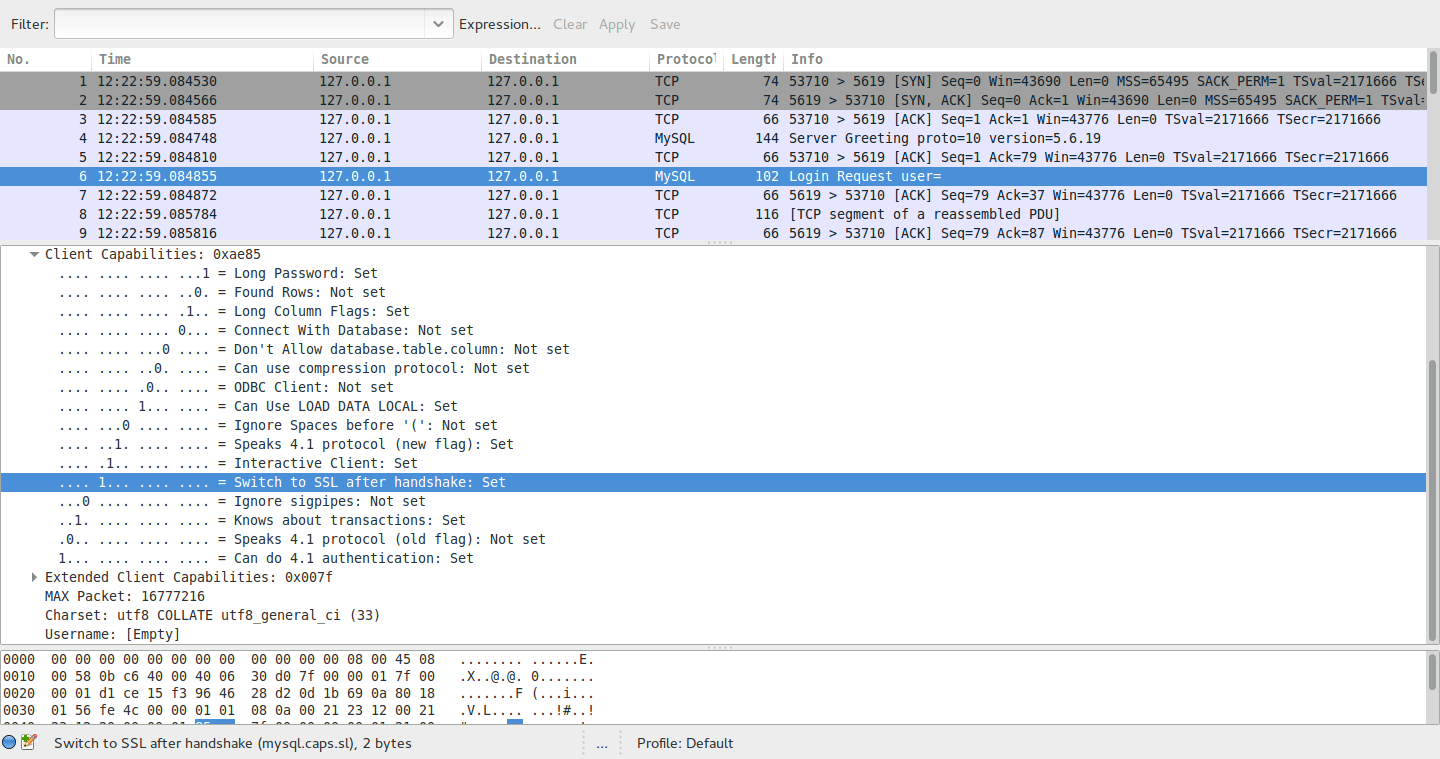

注意..。この方法はHTTPのみに限定されません。同様に、他のストリームのSSL / TLSトラフィックを傍受して復号化できます。たとえば 、MySQLサーバーからの暗号化されたトラフィック。

別のコンピューターからのトラフィックを分析する

本番環境でサーバーを処理する必要がある場合は、そこからpcapファイルをコピーして、パーソナルコンピューターのトラフィックを分析すると便利です。

標準の* nixパッケージに含まれているtcpdumpパケットスニファを使用して、サーバー上にパッケージを記述します。

tcpdump port 443 -w output.pcap

次に、ファイルをコンピューターにコピーします。

scp host:~/output.pcap

ここでは、すでにWiresharkを起動し、結果のファイルを開いています。

自宅/職場のコンピューターからサーバートラフィックをリアルタイムで監視するオプションがあります。たとえば、ポート22と53を除くすべてのトラフィック:

ssh root@host tcpdump -U -s0 'not port 22 and not port 53' -w - | wireshark -k -I -

Windowsコンピュータからもほぼ同じです。

plink.exe -ssh -pw password root@host "tcpdump -ni eth0 -s 0 -w - not port 22" | "C:\Program Files\Wireshark\Wireshark.exe" -k -i -

問題を探しています

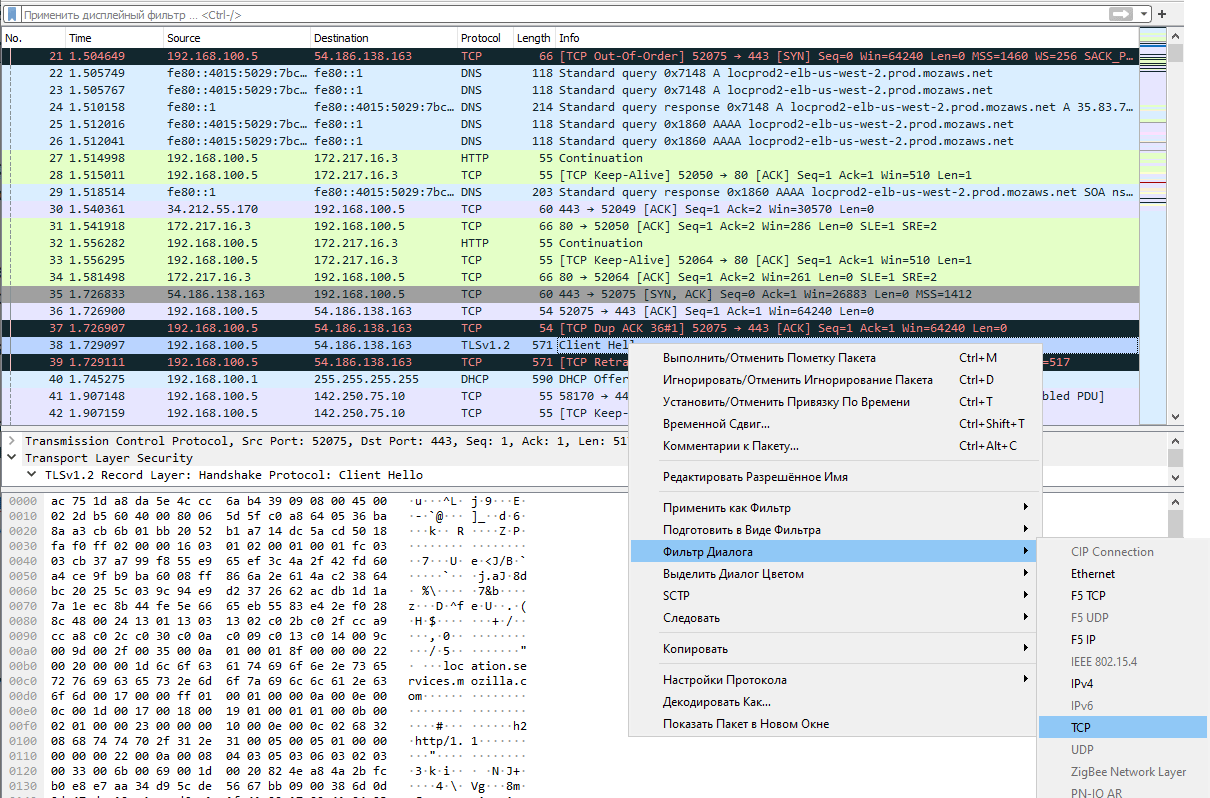

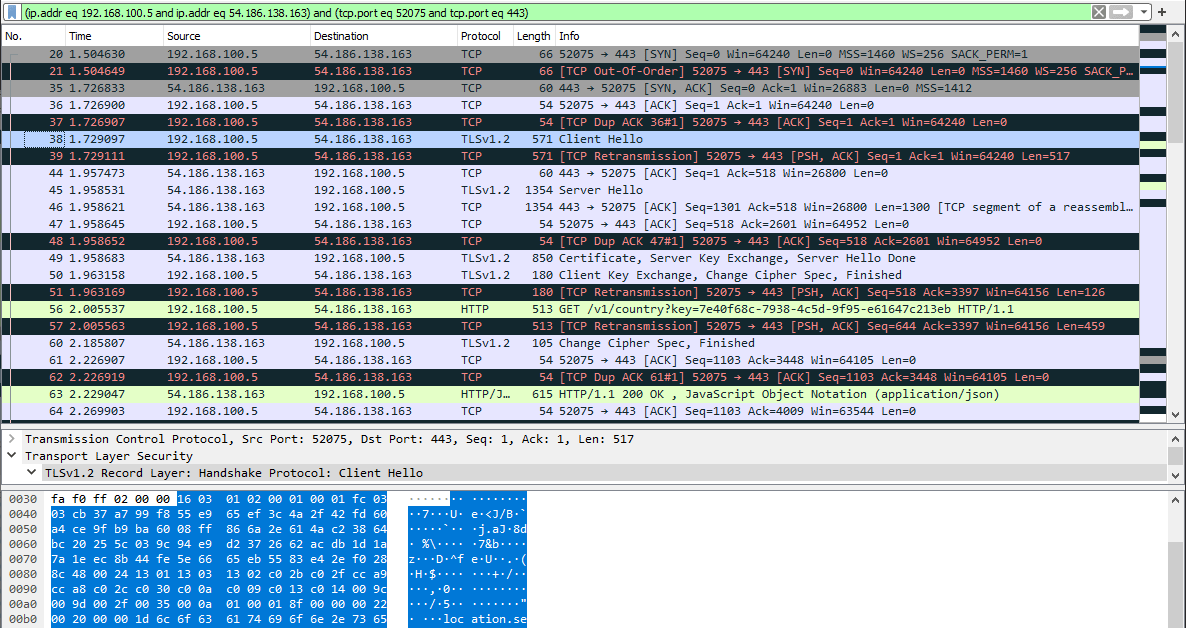

特定のTCP接続を選択するには、目的のパケットを見つけて右クリックし、ダイアログフィルターを適用します。

現在、記録されたすべてのトラフィックのうち、この特定の接続に属するパケットのみが残ります。

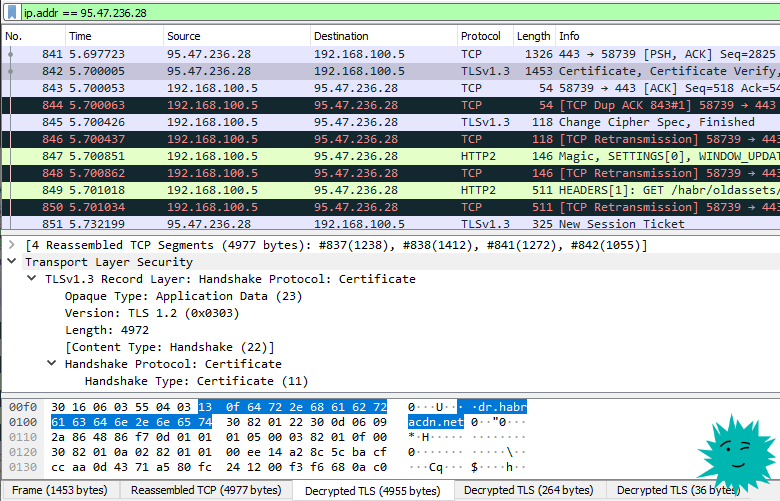

スクリーンショットでは、TLS接続確立の最初からのパケットが表示されます。クライアントグリーティング付きのパケット、サーバーグリーティング付きの応答パケット、提示された証明書、暗号のリストなどです。各パッケージの内容は個別に調べることができます。とても快適です。

典型的なパターンは、Wiresharkを使用して特定の問題を診断することです。たとえば、TLS接続が切断された場合、誰が(クライアントまたはサーバー)接続を切断したか、どの段階で、どのような理由で接続が切断されたかを確認できます。

パッケージの内容

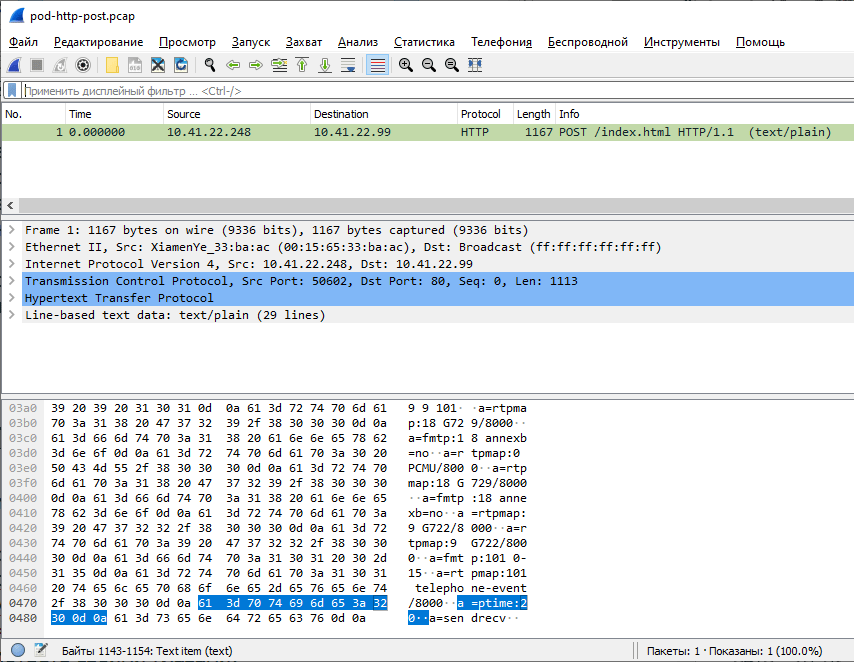

各パケットのバイト内容は魔法です。具体的には、Wiresharkのこの機能により、最も深刻なバグを特定できます。たとえば、数年前、特定のバイトシーケンスを持つ特別に設計されたパケット(いわゆる「デスパケット」)が送信されると、Intel82574Lギガビットイーサネットコントローラが無効になることが明らかになりました 。パケット内のどの特定のバイトがネットワークカードの確実な切断につながるかが明らかになったのは、Wiresharkのおかげです。

特定のパッケージのエントリは次のとおりです: pod-http-post.pcapおよび pod-icmp-ping.pcap。ダウンロードしてWiresharkで開き、自分の目で見ることができます。

アドレス0x47fが2または3、つまり32HEXまたは33HEXの場合、Intelネットワークインターフェイスは無効になります。4つある場合は、すべて問題ありません。

HTTP POST、ICMPエコー要求など、どのパケットも攻撃に適していました。たとえば、クライアントマシンのネットワークインターフェイスを「強制終了」するように、Webサーバーで200応答を構成できます。かなり奇妙な状況。

コンテンツでパッケージを検索

上記では、特定のTCP接続のすべてのパケットを返すためにダイアログフィルターを適用しました。ただし、フィルターは手動で作成することもできます。リクエストの例を次に示します。

frame contains "google"

-パッケージ内の任意の場所に「google」という単語が含まれるすべてのパッケージを検索します

tcp.port == 443

-ポート443

dns.resp.len > 0

-すべてのDNS応答

ip.addr == 95.47.236.28

-受信者または送信者の特定のIPアドレス

…など フィルタはtcpdumpのフィルタよりもはるかに豊富であるため、Wiresharkでトラフィック分析を行うことをお勧めします。

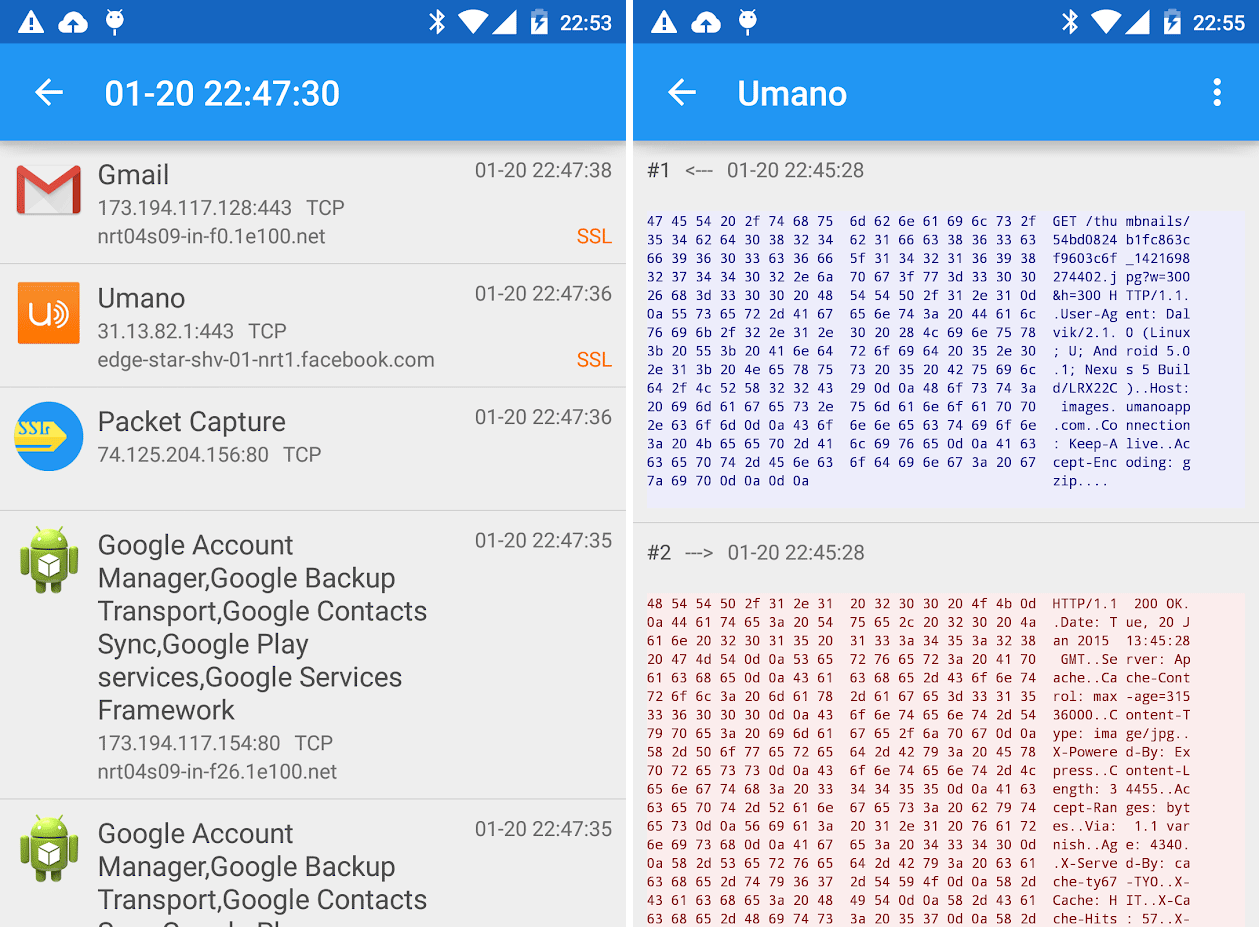

携帯電話のトラフィック

同様に、Bluetooth経由のフィットネスウォッチからのトラフィック、またはAndroid用のモバイルアプリケーションのトラフィックを分析できます。これを行うには、モバイルデバイスでPCAPパケットを記録し、分析のために作業中のPCのWiresharkに転送する必要があります。

いくつかのモバイルPCAP記録プログラムがあります。たとえば、Android用の

PCAPdroidアプリケーション :

PCAPdroid

原則として、記録されたPCAPファイルを転送するのではなく、モバイルデバイスで直接分析することができます。一部のモバイルスニファには、基本的なパケットスニッフィング機能があります。パケットキャプチャと Termuxを参照してください (詳細は以下を参照)。

パケットキャプチャ

Wiresharkには、AndroidSDKを介して電話から直接データをプルするための直接Androiddumpインターフェースもあり ます。

テレビやその他の家電製品からのトラフィック

イーサネットとWiFiを介してホームネットワークに接続されているテレビ、妻のスマートフォン、またはその他の家電製品からのトラフィックを調査するには、ルーターにPCAPを記録する必要があります。組み込みツールで十分な場合もあり ます。DD-WRTファームウェアを搭載したルーターをお持ちの場合は、デバイス上で直接実行できます

tcpdump

。

ssh root@192.168.1.1 -c "tcpdump -v -w - -i eth2" > mypackets.pcap

OpenWrtファームウェアの場合、iptables-mod-teeを使用してトラフィックをミラーリングするオプションがあります 。

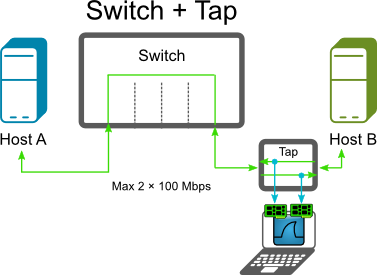

トラフィックは、追加の物理ハブまたはネットワークタイインを使用してミラーリングおよび記録できます。詳細については、ドキュメントを参照してください 。

もう1つの方法は、ルーターに接続せずにAirodump-ngユーティリティを使用してWiFiワイヤレストラフィックを傍受 することです。ただし、これは他の人のホットスポットのトラフィックを分析するのに適しています。

さらに、すべてがぎざぎざになっています-ファイルをWiresharkにロードし、フィルターを実行します。

ちなみに、WiresharkはUSBトラフィック分析もサポートしています:組み込みのUSBPcapスニファー Npcapや RawCapなどのサードパーティのスニファからパッケージをインポートします 。

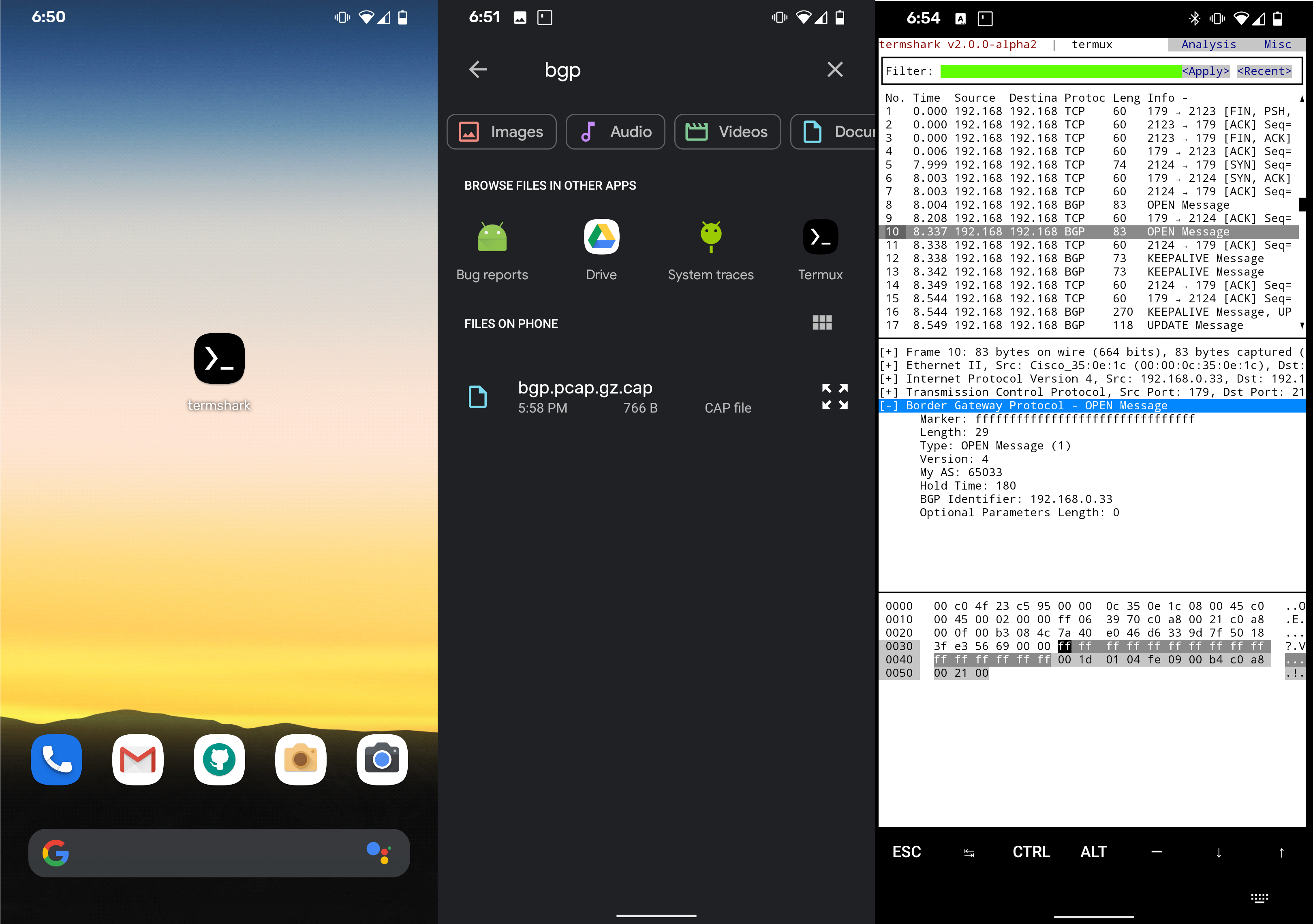

タームシャーク

リモートサーバーで大きなログを分析するが、すべてをマシンにコピーしたくない場合は、Termsharkが 便利です。これは、Wiresharkのように見えるTSharkアナライザーのコンソールの便利なユーザーインターフェイスです。

関数

- pcapファイルを読み取り、アクティブなインターフェイスからのトラフィックをリアルタイムでリッスンします(tsharkが有効になっている場合)

- Wiresharkディスプレイフィルターを使用したpcapまたはアクティブインターフェイスのフィルタリング

- TCPおよびUDPストリームの再構築と検査

- 各プロトコルのネットワークセッションを表示する

- 選択したパッケージをコンソールからクリップボードにコピーする

- このツールはGo言語で記述されており、各プラットフォームで単一の実行可能ファイルにコンパイルされます。Linux、macOS、BSDバリアント、Android(termux)、およびWindows用のビルドバージョンがすでに存在します。

これはAndroidバージョンがどのように見えるかです:

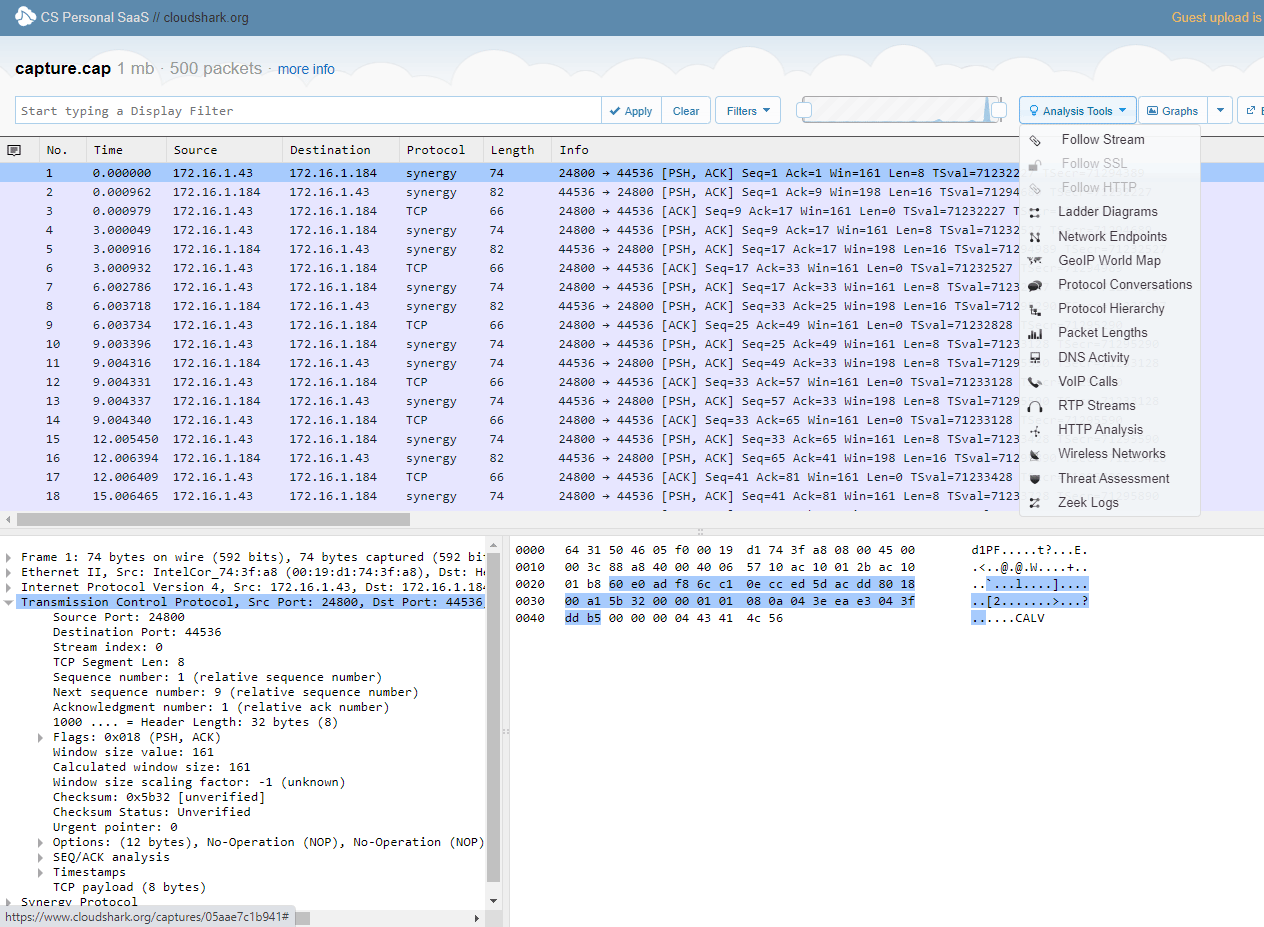

WebアプリケーションとしてのWireshark

何らかの理由でローカルマシンでWiresharkを実行できない場合は、CloudSharkクラウドサービスを使用できます 。これは驚くほどよくできています。 主な機能は、URLによるパッケージ解析を共同で公開することです。例: cloudshark.org/captures/05aae7c1b941。ファイルはクラウドにアップロードされ、ブラウザで分析されます。これは、フォーラムでアドバイスを求めたり、同僚と情報を共有したり、幅広い対象者向けにパッケージの内訳を公開したりする場合に必要です。ちなみに、Android用のパケットをキャプチャするアプリケーションはあるので、携帯電話からの使用は便利ですが、良いアナライザーはありません。 サービスは有料で、30日間の試用期間があります。

全体として、Wiresharkはあらゆる機会に最適なプログラムです。

実際の実際の使用に加えて、アナライザーは、DPIフィルタリングがロシアのプロバイダーとどのように機能するかについての大まかなアイデアを提供します。そこにはすべてがほぼ同じように配置されています。システムはリアルタイムでトラフィックをスキャンし、特にTwitterからのパケットをフィルタリングし、ロシアのユーザーへの配信を遅くします。特に、Roskomnadzorは2021年3月10日からこの スケベに対処してきました。

広告

Linuxまたは Windowsで仕事用に サーバーをレンタルする必要がある場合は 、間違いなく私たちのところに来てください-支払いの1分後にサービスがアクティブ化されます! Telegramチャットに参加して ください。