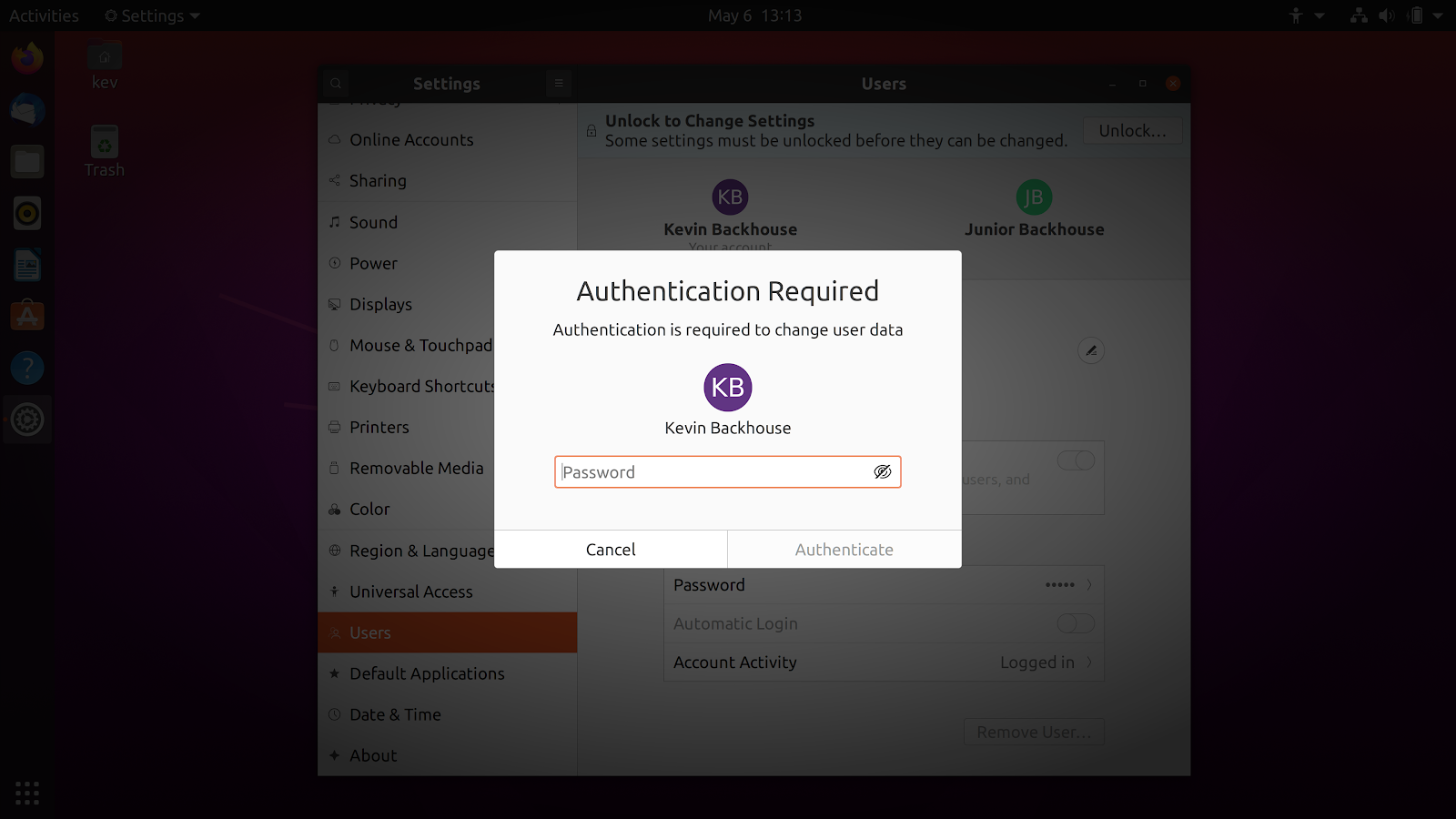

polkitサービスはユーザーの承認を担当し、コマンドを実行するために必要な権限をチェックします。グラフィカルインターフェイスでは、通常、その作業はパスワードを要求するウィンドウに限定されます。systemdシステムソフトウェアによって使用されます。polkitは、コマンドラインから呼び出すこともできます。この脆弱性は、単純なコマンドセットを介して悪用されます。良いタイミングで、新しいユーザーを作成するリクエストでプロセスを「強制終了」すると、polkitコードのエラーにより、新しいユーザーが作成されるだけでなく、そのユーザーがsudoグループに追加されます。

次に、すべてが簡単です。ユーザーのパスワードを作成し(まだこれを行う権利はありませんが、脆弱性を再び使用しています)、システムを無制限に制御できます。コマンドのシーケンスは、Beckhouseの記事で説明されており、次のビデオで示されています。

問題は、ユーザー権限の検証を必要とするプロセスへの接続が利用できなくなったときの誤ったエラー処理にあります(したがって、プロセスを「強制終了」する必要があります)。死ぬ代わりに、polkitはリクエストをスーパーユーザーからのものであるかのように扱います。エラーは7年前にプログラムコードに入りました。Red Hat Enterprise Linux 8、Fedora 21、Ubuntu20.04などのディストリビューションが影響を受けます。一部のビルドは、後で脆弱性が潜入したpolkitのフォークを使用するため、 安全です。これは、特にDebian 10の安定バージョンに当てはまります。CVSSv3スケールでは、問題は10点満点中7.8点を獲得し、多くのディストリビューションのパッチがすでに 利用可能です。

他に何が起こったのか

大企業のハイジャックは続いています。先週、EAからのゲームのソースコードやその他の情報の盗難について知られるようになりました 。その後、ハッキングの詳細は登場:応じて に副出版(も参照の 翻訳Habré中)を、スラックでのプライベートチャットは、企業ネットワークへのエントリポイントとなりました。ハッカーは闇市場でトークンにアクセスするためのトークンを10ドルで購入し、ソーシャルエンジニアリングを通じてローカルネットワークに直接侵入しました。

別のリーク先週はフォルクスワーゲンで発生した:300万人の以上の顧客のデータが 横たわっていた請負業者の1のサーバ上でパブリックドメインに。

Android用の6月のパッチセット は、モバイルデバイスの制御を可能にするいくつかの重大な脆弱性を修正します。

GoogleChromeブラウザ でゼロデイ脆弱性が解消されました。これは、すでにWindows上にある別のバグと一緒 に機能しました。グーグルによると、このキットは商業ブローカーの1つによって販売されていました。

別の積極的に悪用された脆弱性は、Microsoftパッチの新しいセットでクローズされ、 KasperskyLabのスペシャリストによって詳細に説明されています。

2月に開発者CDProjekt Redから盗まれた情報 は、一般に公開されました。