チェックポイントのサイバーセキュリティ研究者は、CVSSが10点満点中10点の重要度でWindows Server2003-2019バージョンに影響を与える新しい重大な脆弱性を発見しました。

17年間のソフトウェアの欠陥により、チェックポイント「SigRed」によってダビングされたリモートコード実行(CVE-2020-1350)が発生し、認証されていないリモート攻撃者がターゲットサーバーに対するドメイン管理者権限を取得してITインフラストラクチャを完全に制御できる可能性があります。組織。

攻撃者は、特別に細工された悪意のあるDNSクエリをWindows DNSサーバーに送信し、任意のコードを実行して、ハッカーがユーザーの電子メールやネットワークトラフィックを傍受して処理したり、ユーザーの資格情報を収集したりすることで、SigRedの脆弱性を悪用する可能性があります。

同社のブログに掲載されたレポートで、チェックポイントの研究者である佐賀ツァディクは、欠陥が悲惨であり、攻撃者が人間の介入なしに脆弱なコンピューターから別のコンピューターに広がる可能性のある攻撃を開始できることを確認しました。それら。この脆弱性は明らかに「ワーム可能な」性質のものです。

, Check Point Microsoft, Windows , , , 122 .

Microsoft , , , .

«Windows DNS Server — . , , , Windows ».

, DNS- IP- (, www.google.com ), DNS- (NS).

, SigRed NS («deadbeef.fun») («ns1.41414141.club») DNS- , , .

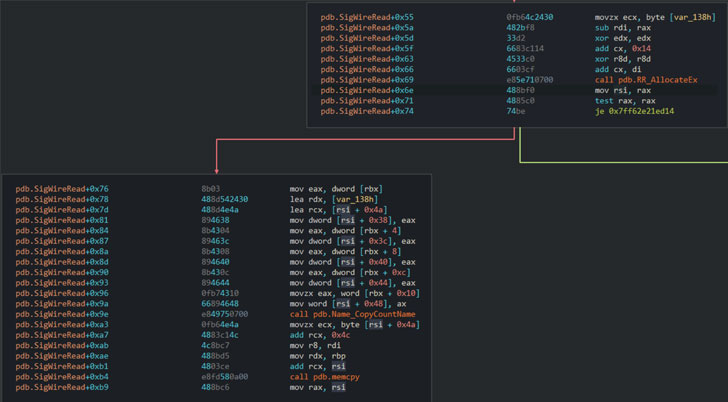

, («dns.exe!SigWireRead»), DNS, SIG 64 , .

, («RR_AllocateEx»), 65 535 , , , .

DNS, 512 UDP ( 4096 , ) 65 535 TCP, , SIG , .

, DNS- DNS, .

SigRed (, Internet Explorer Microsoft Edge Chromium), DNS- Windows , «» DNS- HTTP- DNS- - .

DNS- («dnsapi.dll») , , Microsoft DNS- DNS- .

, DNS- Windows .

一時的な回避策として、DNSメッセージの最大長(TCP経由)を「0xFF00」に設定して、バッファーオーバーフローの可能性を排除できます。

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DNS\Parameters" /v "TcpReceivePacketSize" /t REG_DWORD /d 0xFF00 /f && net stop DNS && net start DNS