ここでは、OpenVPNよりもCAの設定に重点を置いていることにすぐに注意したいと思います。

始める前に、私の例でそれを使用できる人に話します。

OpenVPNサーバー証明書が1人だけで署名され、VPNサーバーが多数あり、部門ごとに複数のVPNサーバーがセットアップされるように、大企業向けのシステムを作成するタスクがありました。従業員が非常に重い負担(臨時従業員は言うまでもなく)に来る/離れるたびに、さらに多くの従業員(クライアント)と管理(発行/取り消し)証明書があります。各部門の従業員は、新旧の従業員の証明書をそれぞれ発行または取り消す部門の責任者によって監督されています。

どのような証明書とデジタルキーが必要かについては、多くのことが言われています。他の著者を繰り返すことはしませんが、要するに:

- 信頼性を検証するために(「ダブルハンドシェイク」が発生します)、クライアントとサーバーは、お互いを信頼して接続を確立できるかどうかを確認します。

- 暗号化/復号化;

- 例外「真ん中の男(MITM)」は、誰かがメッセージ/トラフィックを傍受しないようにします。

- 暗号化されたパスワードを作成します。これにより、セキュリティが強化され、攻撃者がホストにアクセスしにくくなります。

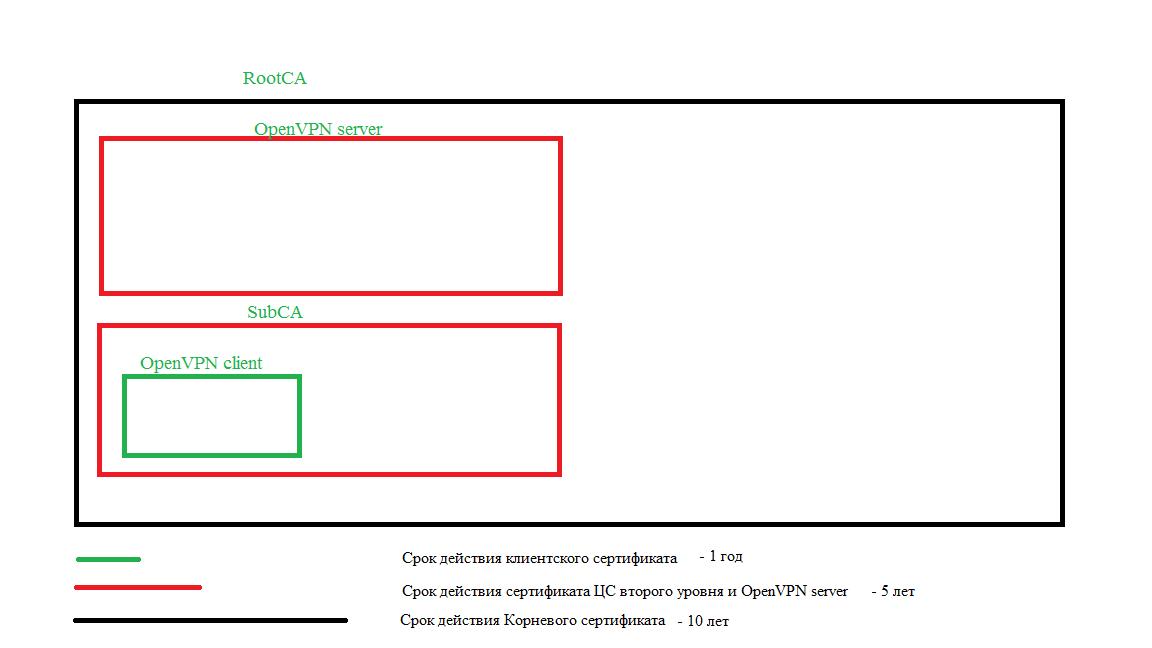

マルチレベルCA階層の動作原理は、トップレベルCA(RootCA)が十分に長い期間(ただし、これは純粋に個別の問題です)、その証明書に署名することです。CA階層の次に低いレベルまたはサービスは、上位CA(通常は)で証明書に署名します。 bureaucracy)、ただし、下位レベルの証明書の有効期間は、上位レベルの証明書の有効期間の半分以下でなければなりません。

CAを作成すると、ca.crt(公開鍵)とca.key(秘密鍵)の2つのファイルが作成されます。

秘密鍵は保護する必要があり、第三者と共有してはなりません。

従属/署名CAを作成する必要がある場合は、そのCAに秘密鍵を作成し、RootCAからの署名要求を作成します。

世界中のコンピューターとユーザーは、サービスやサイトを信頼できることをどのようにして知るのでしょうか。簡単です(理論的には)、CAの公開キー(RootCA)はユーザーのコンピューターに配置され、これらのコンピューターはこのCAによって発行されたすべての証明書を信頼します。実際には、これは確かにもっと難しく、安くはありません。しかし、あなたの会社の中でそれをするのはとても簡単です。

実装には、3つのサーバーが必要です。このチュートリアルでは、debian 9を使用します。アプリケーションに応じてサーバーに名前を付けます:OpenVPN、SubCA、RootCA。

すべてのアクションは、rootではなくユーザーの下で実行されます。

これを行うには、ユーザーがsudoグループに属している必要があります。

sudoがサーバーにインストールされていない場合は、rootとしてログインします。

# su - root

# apt-get install sudo -y

# usermod -aG sudo username

# exitすべてのサーバーに必要なユーティリティをインストールします(ここではこれらのユーティリティでコマンドを実行したため、ユーティリティは信念と信念によって異なる場合があります。wget、ufw、vimは必須です):

# sudo apt-get update

# sudo apt-get upgrade

# sudo apt-get install wget curl net-tools ufw vim -y

# cd ~

# wget -P ~/ https://github.com/OpenVPN/easy-rsa/releases/download/v3.0.4/EasyRSA-3.0.4.tgz

# tar xvf EasyRSA-3.0.4.tgzOpenVPNサーバーにopenvpnをインストールします。

# sudo apt-get install openvpn -yRootCAサーバーに移動します。ここで、easyrsaが変数の値を取得するファイルを作成する必要があります:

# mv ~/EasyRSA-3.0.4 ~/easyrsa/

# cd ~/easyrsa/

# cp vars.example vars

# vim vars

ブロックを見つけ、#を削除して、値を置き換えます。証明書に署名するときにデータを入力しないように、ここにデータを書き込みます。

#set_var EASYRSA_REQ_COUNTRY "US"

#set_var EASYRSA_REQ_PROVINCE "California"

#set_var EASYRSA_REQ_CITY "San Francisco"

#set_var EASYRSA_REQ_ORG "Copyleft Certificate Co"

#set_var EASYRSA_REQ_EMAIL "me@example.net"

#set_var EASYRSA_REQ_OU "My Organizational Unit"次に、次の設定を見つけ、#を削除して値を編集します。これらのディレクティブは、証明書の有効期間を担当します(1つ目はCA証明書の有効期間、2つ目は署名されている証明書の有効期間です)。

#set_var EASYRSA_CA_EXPIRE 3650 #--> 3650

#set_var EASYRSA_CERT_EXPIRE 3650 #--> 1825

さらに:

# ./easyrsa init-pki次のコマンドを実行すると、CNが要求されます。デフォルトのままにすることもできますが、ホスト名識別名(RootCA)を入力することをお勧めします。値「nopass」は、パスワードを作成する必要がないことを意味します。

# ./easyrsa build-ca nopassSubCAサーバーに移動し、小さな変更を加えて同様の手順を実行します。

# mv ~/EasyRSA-3.0.4 ~/easyrsa/

# cd ~/easyrsa/

# cp vars.example vars

# vim varsブロックを見つけ、#を削除して、値を置き換えます。

#set_var EASYRSA_REQ_COUNTRY "US"

#set_var EASYRSA_REQ_PROVINCE "California"

#set_var EASYRSA_REQ_CITY "San Francisco"

#set_var EASYRSA_REQ_ORG "Copyleft Certificate Co"

#set_var EASYRSA_REQ_EMAIL "me@example.net"

#set_var EASYRSA_REQ_OU "My Organizational Unit"次に、次の設定を見つけ、#を削除して値を編集します。

#set_var EASYRSA_CA_EXPIRE 3650 #--> 1825

#set_var EASYRSA_CERT_EXPIRE 3650 #--> 365

さらに:

# ./easyrsa init-pki次のコマンドを実行すると、CNが要求されます。デフォルトのままにすることもできますが、ホスト識別子名(SubCA)を入力することをお勧めします。値「subca」は、下位CAを作成しており、証明書署名要求を作成する必要があることを意味します。

# ./easyrsa build-ca subca nopass次に、ファイル〜/ easyrsa / pki / reqs / ca.req(これはまさにリクエストです)を見つけて、それをRootCAサーバーに転送します(WinSCPとscpの2つの方法を使用できます)。

# scp ~/easyrsa/pki/reqs/ca.req user@ip_RootCA:/tmpRootCAサーバーに移動し、リクエストに署名します。リクエストに署名する前に、それを作業ディレクトリにインポートする必要があります。下位CAの証明書に署名するには、「ca」属性と証明書の名前を使用します(caと呼ぶこともできますが、混乱しないように、署名先のサーバーの名前と呼び、サーバーに転送するときに名前を変更します)。

# cd ~/easyrsa/

# ./easyrsa import-req /tmp/ca.req SubCA

# ./easyrsa sign-req ca SubCA確認が求められますので、「はい」と入力してください。

SubCAで署名された証明書を返します。

# scp ~/easyrsa/pki/issued/SubCA.crt user@ip_SubCA:/tmpSubCAサーバーに移動し、証明書をeasyrsa作業ディレクトリに移動します。

# mv /tmp/SubCA.crt ~/easyrsa/pki/ca.crtこの時点で、ルートCAと署名されたルートセカンダリCAがすでにあります。

それでは、OpenVPNサーバーに入りましょう。その構成では、前のステップのいくつかが繰り返されます。OpenVPNサーバーに移動します。

# cd ~/easyrsa/

# ./easyrsa init-pkiそれでは、署名用の証明書の作成を始めましょう。キー交換で使用するDiffie-Hellmanキー(dh.pem / dh2048.pem / dh1024.pem)を作成し、TLS整合性チェック機能を強化するためにHMAC署名(ta.key)を作成します。

RootCAでOpenVPNサーバーの証明書に署名し、SubCAでユーザーの証明書に署名します。キー、証明書、クライアント構成を追加するディレクトリをすぐに作成しましょう。

# mkdir -p ~/client-configs/files/

# mkdir ~/client-configs/keys/

# chmod 700 ~/client-configs/

# sudo mkdir /etc/openvpn/vpnsrv1/

# ./easyrsa gen-req vpnsrv1 nopass

# ./easyrsa gen-req dumasti nopass

# ./easyrsa gen-dh

# sudo openvpn --genkey --secret ta.key

# cp /home/dumasti/easyrsa/pki/private/dumasti.key ~/client-configs/keys/

# sudo cp /home/dumasti/easyrsa/pki/dh.pem /etc/openvpn/vpnsrv1/

# sudo cp /home/dumasti/easyrsa/ta.key /etc/openvpn/vpnsrv1/

# sudo cp /home/dumasti/easyrsa/ta.key ~/client-configs/keys/

# sudo cp /home/dumasti/easyrsa/pki/private/vpnsrv1.key /etc/openvpn/vpnsrv1/

# scp ~/easyrsa/pki/reqs/vpnsrv1.req user@ip_RootCA:/tmp

# scp ~/easyrsa/pki/reqs/dumasti.req user@ip_SubCA:/tmpRootCAサーバーに移動し、証明書に署名します。サーバーの証明書に署名するには、クライアント「client」の「server」属性を使用します。

# cd ~/easyrsa/

# ./easyrsa import-req /tmp/vpnsrv1.req vpnsrv1

# ./easyrsa sign-req server vpnsrv1確認が求められますので、「はい」と入力してください。

# scp ~/easyrsa/pki/issued/vpnsrv1.crt user@ip_OpenVPN:/tmp

# scp ~/easyrsa/pki/ca.crt user@ip_OpenVPN:/tmp/RootCA.crtSubCAサーバーに移動し、証明書に署名します。

# cd ~/easyrsa/

# ./easyrsa import-req /tmp/dumasti.req dumasti

# ./easyrsa sign-req client dumasti確認が求められますので、「はい」と入力してください。

# scp ~/easyrsa/pki/issued/dumasti.crt user@ip_OpenVPN:/tmp

# scp ~/easyrsa/pki/ca.crt user@ip_OpenVPN:/tmp/SubCA.crtOpenVPNサーバーに戻り、署名された証明書を必要なディレクトリに転送します。

# cd /tmpOpenVPNサーバーがクライアントキーを受け入れるためには、クライアントの公開キーと従属/署名CAを1つのファイルに結合する必要があります。

# cat dumasti.crt SubCA.crt > ~/client-configs/keys/dumasti.crt

# cp /tmp/RootCA.crt ~/client-configs/keys/ca.crt

# sudo mv /tmp/RootCA.crt /etc/openvpn/vpnsrv1/

# sudo mv /tmp/vpnsrv1.crt /etc/openvpn/vpnsrv1/これで、必要なすべての認定が適切な場所にあります。OpenVPNサーバーとクライアントの構成を作成することは残っています(それぞれがこの問題に関して独自の信念と見解を持っている可能性がありますが、たとえば、次の構成があります)。

サーバーとクライアントの構成テンプレートを使用して、自分で編集できます。

# sudo cp /usr/share/doc/openvpn/examples/sample-config-files/server.conf.gz /etc/openvpn/

# sudo gzip -d /etc/openvpn/server.conf.gz

# cp /usr/share/doc/openvpn/examples/sample-config-files/client.conf ~/client-configs/base.confしかし、以下に、既製の構成ファイルの内容(記号;および#行をコメントアウト)を示します。

# sudo cat /etc/openvpn/vpnsrv1.conf

port 1194

proto udp

dev tun

ca vpnsrv1/RootCA.crt

cert vpnsrv1/vpnsrv1.crt

key vpnsrv1/vpnsrv1.key

dh vpnsrv1/dh.pem

server 10.8.0.0 255.255.255.0

ifconfig-pool-persist ipp.txt

;push "route 192.168.10.0 255.255.255.0"

;push "route 192.168.20.0 255.255.255.0"

;client-config-dir ccd

;client-config-dir ccd

push "redirect-gateway def1 bypass-dhcp"

push "dhcp-option DNS 208.67.222.222"

push "dhcp-option DNS 208.67.220.220"

client-to-client

;duplicate-cn

keepalive 10 120

tls-auth vpnsrv1/ta.key 0

key-direction 0

cipher AES-256-CBC

auth SHA256

max-clients 100

user nobody

group nogroup

persist-key

persist-tun

status /var/log/openvpn/openvpn-status.log

log-append /var/log/openvpn/openvpn.log

verb 3

;mute 20

explicit-exit-notify 1

# cat ~/client-configs/base.conf

client

dev tun

proto udp

remote your_server_ip 1194

;remote my-server-2 1194

;remote-random

resolv-retry infinite

nobind

user nobody

group nogroup

persist-key

persist-tun

remote-cert-tls server

;tls-auth ta.key 1

cipher AES-256-CBC

auth SHA256

key-direction 1

verb 3

;mute 20

# script-security 2

# up /etc/openvpn/update-resolv-conf

# down /etc/openvpn/update-resolv-confまた、ファイアウォールとパケット転送を構成する必要があります。iptablesを構成することは可能ですが、ここではufwについて見ていきます。

まず、インターフェースの名前を見つけましょう。

# ip addr 次のポートを開きましょう(ポート22にsshがあり、1194にopenvpnがあります。他のポートがある場合は、それに応じて動作します)。

# sudo ufw allow 1194

# sudo ufw allow 22次に、ufw構成ファイルを開き、フィルターチェーンの開始前に以下を貼り付けます(私の値を独自の値に置き換えます):

# sudo vim /etc/ufw/before.rules

# START OPENVPN RULES

# NAT table rules

*nat

:POSTROUTING ACCEPT [0:0]

# Allow traffic from OpenVPN client to eth0 (change to the interface you discovered!)

-A POSTROUTING -s 10.8.0.0/8 -o ens192 -j MASQUERADE

COMMIT

# END OPENVPN RULESそれ以前は:

# Don't delete these required lines, otherwise there will be errors

*filterデフォルトでパケットのUFW転送を有効にする必要があります。必要な行を見つけて、値「DROP」を「ACCEPT」に変更します。

# sudo vim /etc/default/ufw

DEFAULT_FORWARD_POLICY="ACCEPT"

パケット転送の構成。行#net.ipv4.ip_forward = 0または#net.ipv4.ip_forward = 1を見つけ、#を削除します。値が0の場合は、1に変更します。

# sudo vim /etc/sysctl.conf

net.ipv4.ip_forward=1

# sudo sysctl -p

# sudo ufw enable次に、VPNを起動します。

# sudo systemctl start openvpn@vpnsrv1ローンチの確認:

# ip addrip10.8.0.1の新しいtun0ネットワークインターフェイスがあるはずです

# sudo systemctl status openvpn@vpnsrv1再起動後にVPNを自動的に起動する必要がある場合は、サービスを自動実行に追加します。

# sudo systemctl enable openvpn@vpnsrv1次に、クライアント構成を作成します。以前は、すべてのキーと証明書を〜/ client-configs / keys / directoryに配置しました。

構成、キー、および証明書を1つのファイルuser.ovpnに収集するスクリプトを作成しましょう。

# cd ~/client-configs/

# vim configs-maker.sh

#!/bin/bash

# First argument: Client identifier

KEY_DIR=/home/dumasti/client-configs/keys

OUTPUT_DIR=/home/dumasti/client-configs/files

BASE_CONFIG=/home/dumasti/client-configs/base.conf

cat ${BASE_CONFIG} \

<(echo -e '<ca>') \

${KEY_DIR}/ca.crt \

<(echo -e '</ca>\n<cert>') \

${KEY_DIR}/${1}.crt \

<(echo -e '</cert>\n<key>') \

${KEY_DIR}/${1}.key \

<(echo -e '</key>\n<tls-auth>') \

${KEY_DIR}/ta.key \

<(echo -e '</tls-auth>') \

> ${OUTPUT_DIR}/${1}.ovpnこのスクリプトは、起動時に指定した名前のファイルを受け取り、filesディレクトリに1つのファイルを構成します。

ファイルを実行可能にしましょう:

# chmod +x configs-maker.shそれを実行しましょう:

# sudo ./configs-maker.sh dumastiここで、クライアント構成を/ home / dumasti / client-configs / files / directoryからコンピューターに転送します

。VPNを開始します。

セキュリティ上の理由から、CAをホストするサーバーは、証明書に署名する場合にのみオフにしてからオンにする必要があります。

証明書の失効を無視することはありません。証明書を取り消すには、証明書が署名されたCAサーバーに移動し、次の手順を実行します(たとえば、SubCAサーバーで署名したユーザー証明書(dumasti)を取り消します)。SubCAサーバーに移動します。

# cd ~/easyrsa/

# ./easyrsa revoke dumasti失効の確認を求められますので、「はい」と入力してください

# ./easyrsa gen-crlcrl.pemファイルが生成されました。それをOpenVPNサーバーに配置し、サーバー構成のファイルにディレクティブとパスを追加する必要があります。

# scp ~/easyrsa/pki/crl.pem user@ip_OpenVPN:/tmpOpenVPNサーバーに移動します。

# sudo mv /tmp/crl.pem /etc/openvpn/vpnsrv1/

# sudo vim /etc/openvpn/vpnsrv1.confキーと証明書が登録されている場所に、次の行を追加します。

crl-verify vpnsrv1/crl.pemopenvpnを再起動します。

# sudo systemctl restart openvpn@vpnsrv1これで、dumastiクライアントはVPNに接続できなくなります。

清聴ありがとうございました!