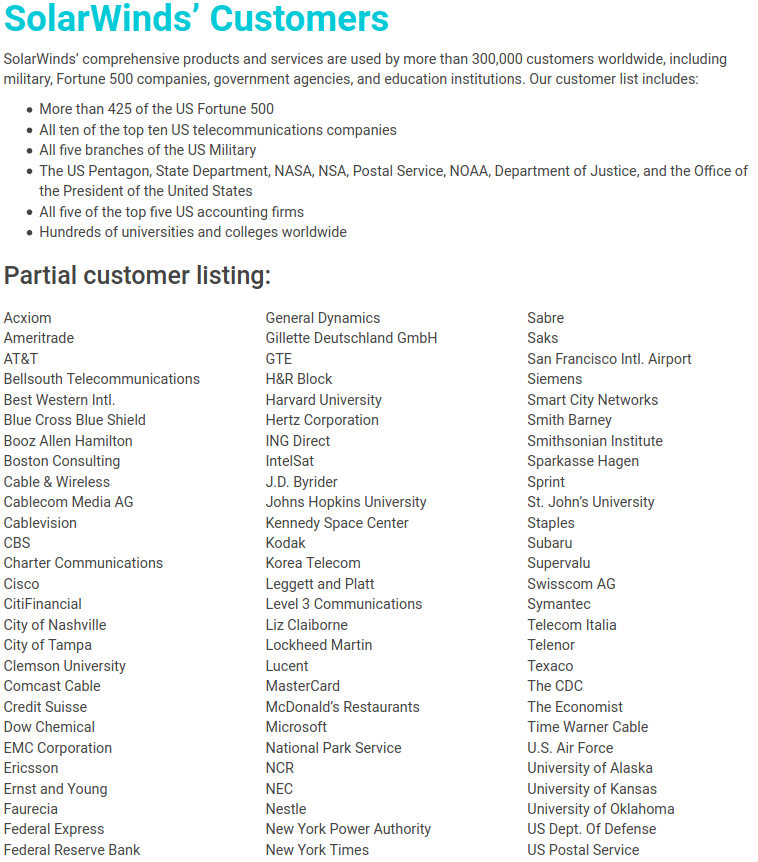

事実上すべてのコアメディア が構築されたバックドアを備えたDLLのデジタル署名の有効性は、グローバルなサイバースパイキャンペーンにおける強盗のSolarWindsソフトウェアのニュースでした。ここでは、攻撃の規模を理解する必要があります。ITインフラストラクチャ(CPU、RAM、ネットワーク)を監視するためのこのソフトウェアは、NSA、国防総省、国務省など、数千の民間企業や政府機関によって使用されています。世界中で合計 30万人の顧客(このページはすでにSolarWindsの公式Webサイトから削除されています。リンクはWebアーカイブからのコピーです)。

この攻撃で最も興味深いのは、1)SolarWindsアップデート内のバックドアの導入、および2)SolarWindsプログラムのサービスHTTPトラフィック内のデータを非表示にする元のメカニズムです。一言で言えば、ここで使用されたステガノグラフィー(秘密信号)法について説明します。

攻撃に関する詳細の一部は 、2020年12月13日付けのレポートでFireEyeによって公開されました。このアメリカの会社は、そのような妨害から顧客のネットワークを保護しなければなりませんが、結局、それ自体が彼らと一緒にハッキングに苦しんでいました。

SolarWindsの顧客の一部:

重要な事実

- バックドアは攻撃が始まってから7か月後に発見され、コード名はSUNBURSTでした。感染の規模を考えると、これはアンチウイルス会社の深刻な失敗です。

- DLL SolarWinds Orion, .

SolarWinds Orion

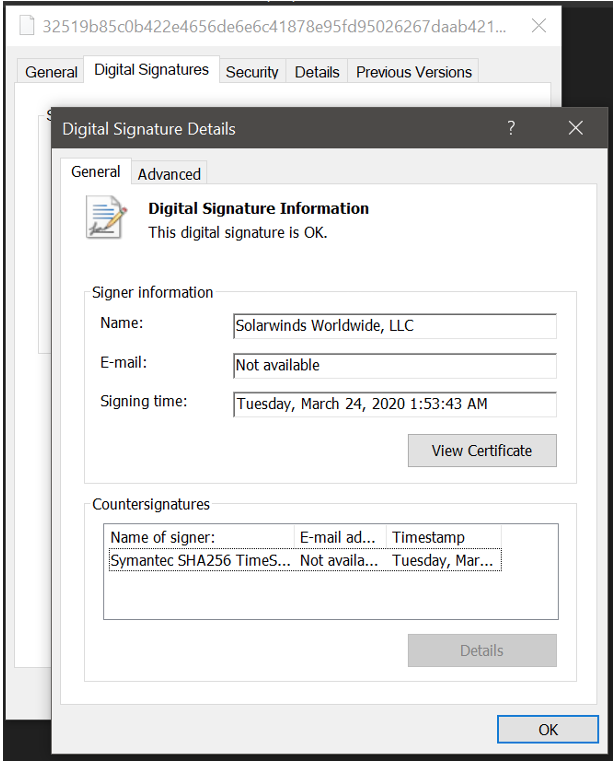

バックドアは、SolarWinds Worldwide、LLCからの有効なデジタル署名で署名されたSolarWinds.Orion.Core.BusinessLayer.dllライブラリ にあり ました(上のスクリーンショット)。

特に、2020年3月から5月にかけてのSolarWinds Orionプログラムの多数の更新が感染し、有効なデジタル署名とともに配布されました。

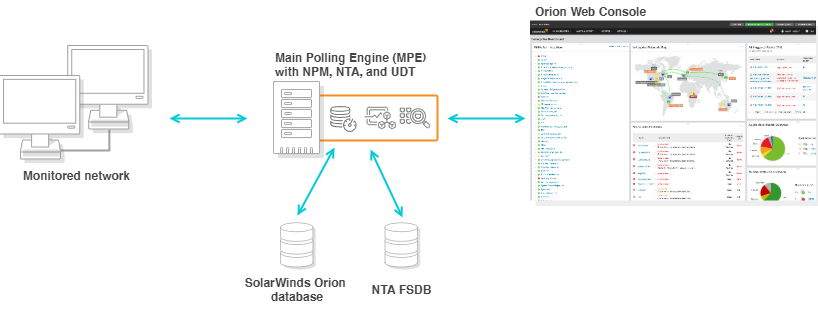

これは、感染したSolarWinds.Orion.Core.BusinessLayer.dllライブラリを含むすべての通常のリソースを含む標準のWindowsインストーラーパッチファイル でした。インストール後、ライブラリは通常、通常のSolarWinds.BusinessLayerHost.exe実行可能ファイルによってメモリにロードされました 。

マイクロソフト は、攻撃者が「[オンプレミスの侵害]を使用して、組織[SolarWinds]の信頼できるSAMLトークン署名証明書にアクセスした」と説明しました。これにより、特権の高いものを含め、組織の既存のすべてのユーザーとアカウントのSAMLトークンを偽造することができました。」どうやら、私たちは会社のオフィスへの物理的な侵入(オンプレミスの妥協)について話しているようです。

ユニークな機能

- サブドメインを生成し、DNSクエリを変更するためのドメイン生成アルゴリズム(DGA)。このトロイの木馬は、avsvmcloud [。] Comサブドメインを解決する要求を送信し、DNS応答にはコマンドサーバーを示すCNAMEレコードが含まれていました。

- すべてのトラフィックは、SolarWindsAPIを介してOrionImprovement Program(OIP)サービスプロトコルを使用してネットワークトラフィックになりすました。したがって、アンチウイルスとファイアウォールは、バックドアアクティビティと実際のSolarWindsアクティビティを区別できませんでした。

- バックドアコードは、標準のソフトウェアコンポーネントに埋め込まれていました。

ステガノグラフィー

そして、これが最も興味深い部分です-通常のネットワークトラフィックでバックドアがどのように正確にパケットをマスクしたか:

HTTP GET HTTP HEAD, — HTTP PUT HTTP POST. PUT , 10000 ; POST. HTTP- If-None-Match userID, , .

JSON HTTP POST PUT userId, sessionId steps. DEFLATE XOR. Base64.

HTTP- XML, .NET. GUID HEX. HTTP- hex- :\{[0-9a-f-]{36}\}"|"[0-9a-f]{32}"|"[0-9a-f]{16}

. , GUID HEX. -HEX, HEX. DWORD , , . XOR , DEFLATE. — ASCII, JobEngine , .

このような高度な攻撃の場合、プログラムの開発者を特定することは不可能です。研究者は、コードと以前に発見されたハッキングツールとの一致、およびスパイの犠牲者が誰であるかに基づいて推測を行います。

たとえば、2010年にイランのウラン濃縮施設が 被害を受けました。非常に高度なStuxnetマルウェアは、インストールのローテーション速度をわずかに変更し、最終的には無効にしました。したがって、マルウェアの顧客と開発者は米国とイスラエルの秘密のサービスであると考えるのが論理的 です。これらの国は、常に外交的方法を使用するのではなく、イランでの核兵器の製造を体系的に阻止しようとしているからです。

SUNBURSTバックドアに関しては、使用された技術の工夫、ターゲットの選択、被害者のオフィスへの物理的な侵入に基づいて、APT29(Cozy Bear)グループのロシアのハッカーに起因する可能性が高いです 。顧客と請負業者は確かに知られていないが。

SUNBURSTトラフィックを検出およびブロックするためのSnortのルールは 公開されています。