隠されたI2Pサービスの必要性に直面して、ほとんどはホスティングプロバイダーのサービスを使用することを余儀なくされています。たとえば、自宅のコンピューターで適切なリソース稼働時間を提供する方法がないためです。データセンターサービスの使用は信頼を意味します。スタッフが自分の立場を乱用したり、誰かがディスクからデータを盗もうとしたりしないことを願っています。

残念ながら、深刻なプロジェクトへの信頼は十分ではありません。外部からのシステムの平凡なハッキングでさえも除外することはできないからです。絶対的な安全性はありませんが、事故が発生した後は、できるだけ早く回復したいと思うでしょう。このマニュアルでは、サーバーが危険にさらされた場合でも、隠しリソースのアドレスが盗まれないように一時キーを使用する方法を説明します。

イントラネットI2Pアドレスの形成

ローカルサービスを非表示のネットワークに移動するサーバートンネルを作成するときは、キーを使用してファイルを指定する必要があります(存在しないファイルを指定すると、ランダムなキーを使用して新しいファイルが作成されます)。

キーファイルには暗号化識別子が含まれています。公開されていない合計391バイトの公開情報と秘密鍵。キーファイルに含まれる公開情報のブロックからのハッシュは、イントラネットアドレスを形成します。

(391 ) «.b32.i2p», «.i2p», : , . , , – , .

, I2P, , . – (391 ), . , . , .

I2P - (offline keys), . , , , . , , , .

. . - , . , , . , , , . , , , , .

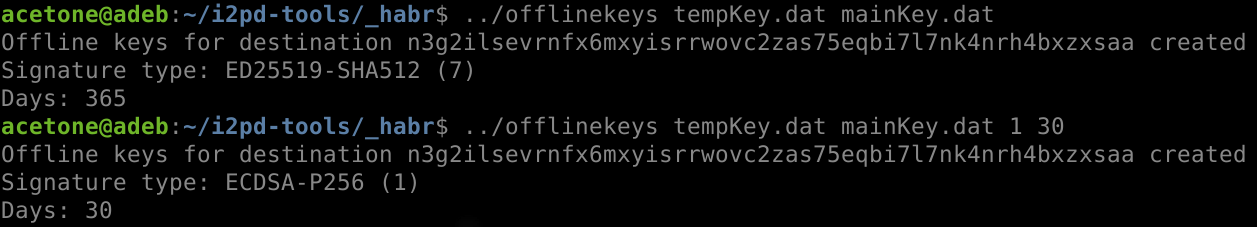

i2pd-tools. offlinekeys : <output file> <keys file> <signature type> <days>

. , .

, ED25519-SHA512 ( 7), 365 , . , .

, , . – . , .

- ITSOFT.