この記事では、Tor Browser、Safari、Chrome、Firefoxの4つの一般的なブラウザーの脆弱性を悪用して、クロスブラウザーIDを作成する方法について説明します。デモ、ソースコードへのリンク。

2か月前、Safariブラウザーを調査しているときに、JavaScriptを使用してブラウザーから直接ユーザーのコンピューター上の特定のアプリケーションをチェックできる脆弱性に偶然遭遇しました。

24 24- . . , , .

, IDE Python, PostgreSQL . , , - , , Tor Browser. ?

, . , :

Linux. xdg-open, . Firefox - ;

, 8% ;

15% . , ;

-

. - Tor Browser PR .

. .

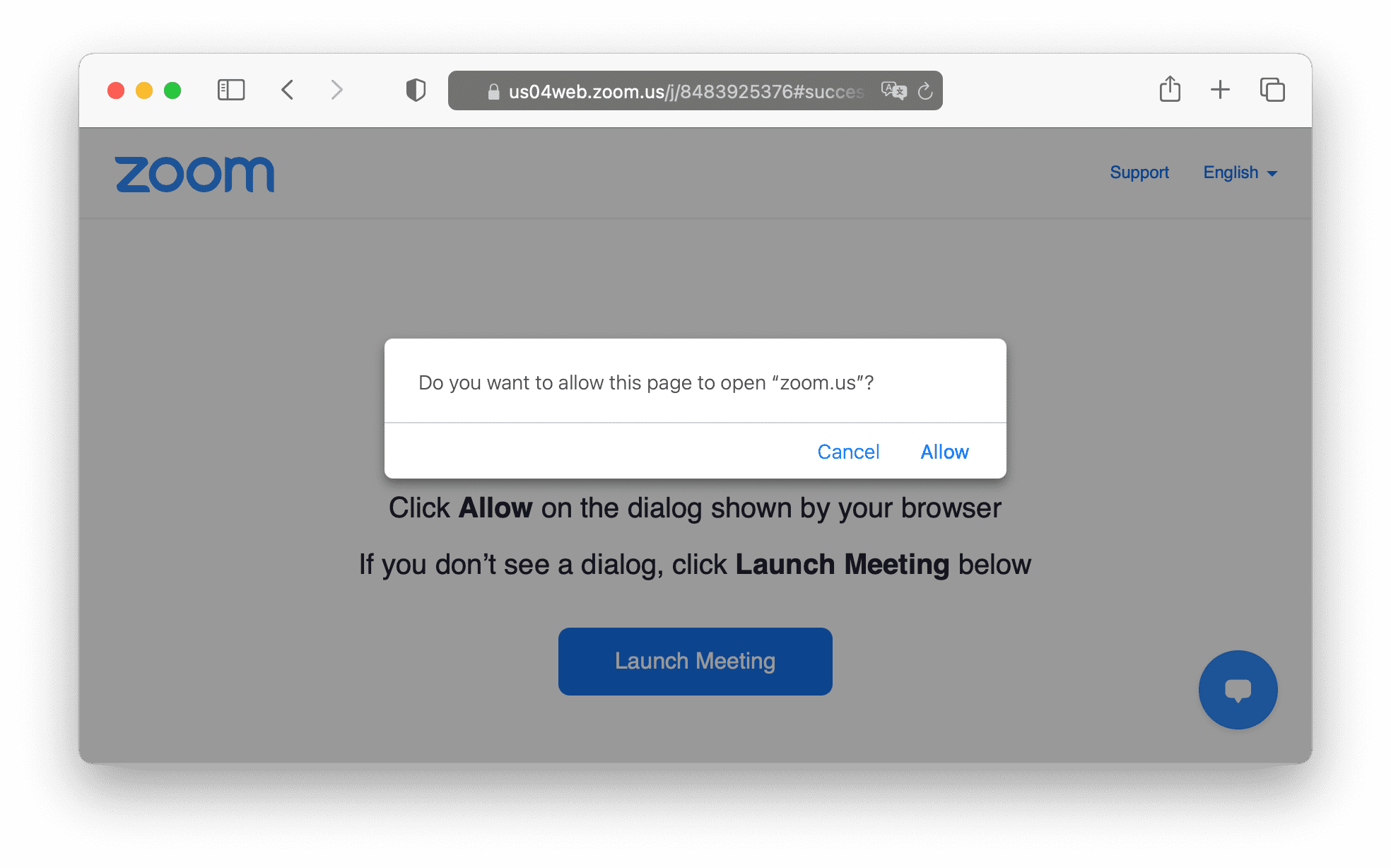

, . Deep Linking.

- , , .

Chromium

. ( ). ( ), .

, Extension () . , Extensions ( mailto:) . .

Chrome PDF Viewer, Extension. PDF .

:

location.replace();

input . , , ;

PDF , ;

1-3 , .

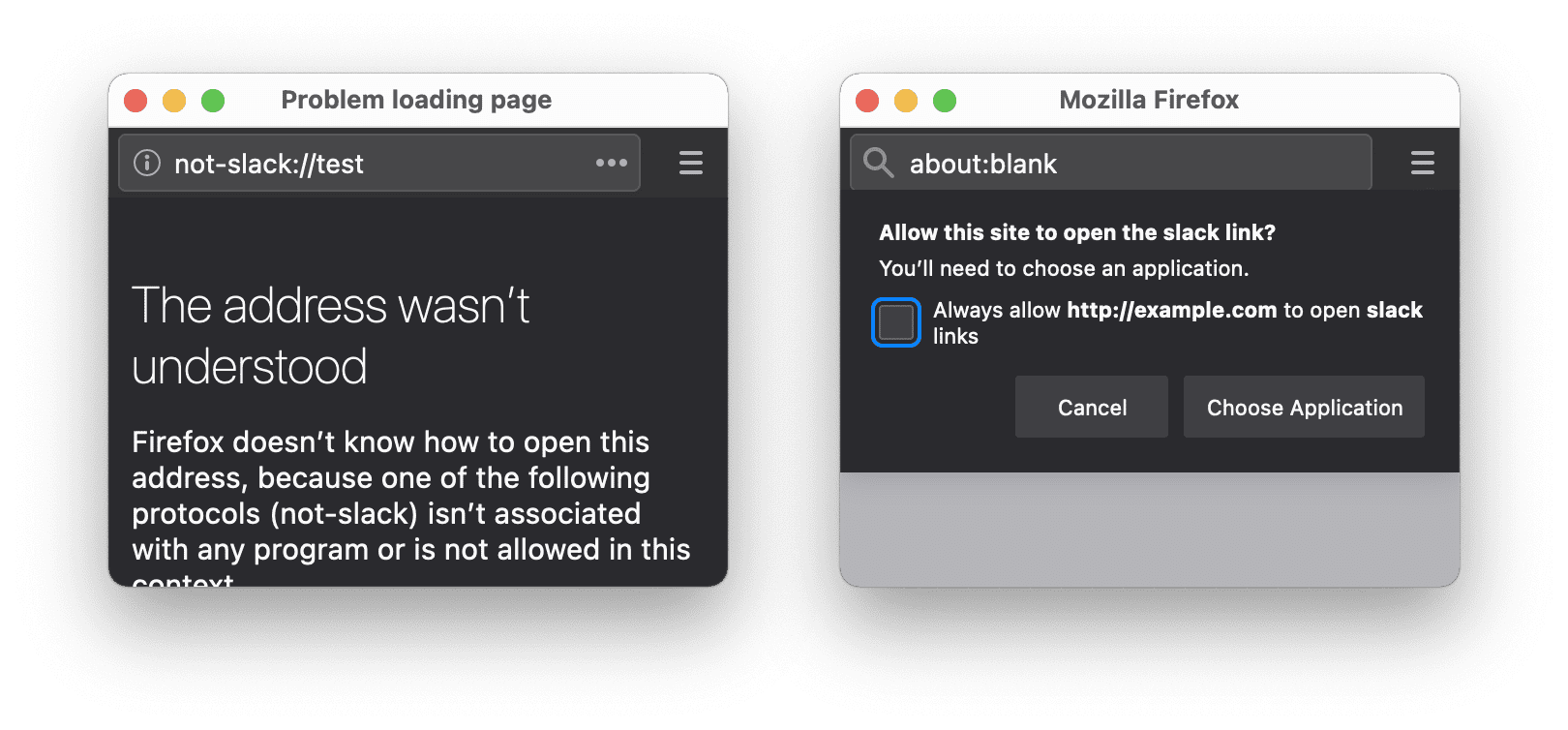

Firefox

same-origin policy. . , , JavaScript. about:blank, .

:

window.open;

location.replace;

document . , ;

2-3 .

Safari

, Firefox. , ( location.reload) .

Tor Browser

, -, . , .

ここでは追加のウィンドウは必要ありません。私達はちょうど使用しますのiframe要素をチェック同一生成元ポリシーを。

パッシブにチェックできます。ユーザーの操作を必要とせずに、バックグラウンドで10秒ごとにチェックします。

あなたはそれを積極的に行うことができます:24文字のキャプチャを表示し、各キーストロークの後にそれをチェックしてください。

結論

この脆弱性は数年前から存在しており、バグレポートから判断すると、多くのブラウザ開発者がこの脆弱性を認識しています。しかし、それを使用しているサイトを見つけることができませんでした。

リンク: