私はいつもウェブ上に個人的なスペースを持ちたいと思っていました。すべてが私にとって便利なように配置される場所。私は、自分のニーズに応じて装備できる安価なVPSとして最良のソリューションを見ました。長い間、この問題の解決策に取り組むことはできませんでしたが、どういうわけか、思い通りのソフトウェア環境を整理できるツールのセットが思い浮かびました。

ネットワーク上に独自のパーソナルスペースを作成したいが、どこから始めればよいかわからない場合、またはDocker、Portainer、Traefikなどのすばらしいソフトウェア製品に興味がある場合は、catの下で歓迎します。

前書き

正直なところ、私はコマンドラインがあまり好きではありません。つまり、リソースをほとんど必要としない、軽くてミニマルでユニバーサルなインターフェースのアイデアが好きですが、カーソルが点滅している黒いウィンドウは、イライラして無力に感じます。そして、私はそれをどこから手に入れたのかさえ知っています。

私が研究所で勉強していたとき(これはカードを使ったインターネットと最初のインターネットカフェが私の街に現れたばかりの時です)、その時までに学科の研究室助手として仕事を得ることができた私の友人コンピュータサイエンスは、積極的に私をLinuxに夢中にさせようとしました。そして、ここで私は、自分自身を高度なコンピューターサイエンティストと考えており、おそらく何百ものWindowsインストールの経験があり、卒業後に帰宅し、自信を持ってLinuxディストリビューションキットのディスクをドライブに挿入します...では、どうしますか?そして何も。

何年もの間、私はすべての詳細を覚えていません、おそらくそれを確立することさえできました、しかしそれから失敗がありました-私はただ何をすべきか理解していませんでした。 Windowsで機能していた通常の方法-すべてが機能するまで(または完全に機能しなくなるまで、さまざまな設定を含めてコントロールパネルをランダムに調べますが、Windowsを再インストールして最初からやり直すことができました)、ここでは機能しませんでした。私が持っていたのは、何度も何度も物事を微調整する試みを拒否したコンソールだけでした。 Linuxに関する本を持っていたのを覚えていますが、それもまったく役に立ちませんでした。そこで与えられたコマンドは、何らかの理由で、何らかの理由で機能しませんでした。一般的に、数日間苦しんだ後、私はLinuxはある種のナンセンスであると自分で判断し、安心して通常のWindowsに戻りました。

Linuxをマスターしようとする試みもあり、何度も何度も彼のファンと一緒に私を連れて行き、彼らは私を彼らのキャンプに引きずり込もうとしました、私はどういうわけかゲントを入れようとしました(もちろん、私はそれを行う方法のステップバイステップガイド)、しかしコンソールの呪いが私の上に浮かんで、失敗するたびに同じ無力感が強くなりました。すべての設定が一目でわかるWindowsのグラフィカルインターフェイスがコンソールと衝突した後、見知らぬ場所でタッチして自分の道を見つけようとして、私は盲目でした。そのため、非常に長い間、私はMicrosoftテクノロジスタックのサポーターであり、VisualStudioを使用して.netでプログラミングしていました(ゴージャスで、コンソールはありません)。厳密に判断しないでください。おそらく、そのときにLinuxを仮想マシンに配置する機会があったのではないでしょうか。それと手元にあるまともなインターネットに冷静に対処するために、この話は完全に異なる方向に進むでしょう。

今、すべてが変わりました。現代的な形のWebが私たちの生活に登場したので、私はNode.jsに切り替え、willy-nillyはコンソールとLinuxのイデオロギーに染み込み始めました。開発をホストするためにVPSが必要でしたが、Windowsを搭載したVPSの方がはるかに高価であることが判明したため、コンソールに対する欲求不満をヒキガエルが上回り、高速インターネットの存在により、新しい答えを即座に見つけることができました。質問。

私はsshの使い方を学び、gitの力に気づき、dockerを積極的に使い始めましたが、タスクにグラフィカルインターフェイスを使用することも好きです。この記事では、次のことができるすばらしいツールセットを紹介します。もう一度コンソールを参照するのではなく、日常のタスクを解決します。

準備

上の(20ギガバイト:1個のコア、RAM:1 GB、のNVMeのvCPU)Iは、最小構成のVPSを作成 macloud。VPSにインストールする場合は、Debian 10ディストリビューションを選択しました。インストールするときは、すぐにコントロールパネルからSSHキーを追加したので、SSHクライアントを使用してコンソールに入るのに便利です。さらに実験するには、次のものが必要になります。

- システムを更新する

- dockerとdocker-composeをインストールします

- スワップファイルを含めます。

次のコマンドを使用して、オペレーティングシステムを更新できます。

# apt update

# apt upgrade

, .

dockerをインストールするには、公式の手順https://docs.docker.com/engine/install/debian/に 従って ください。

必要な依存関係をインストールします。

# apt-get install apt-transport-https ca-certificates curl gnupg lsb-release

公式のDockerGPGキーを追加します。

# curl -fsSL https://download.docker.com/linux/debian/gpg | gpg --dearmor -o /usr/share/keyrings/docker-archive-keyring.gpg

リポジトリを追加します。

# echo «deb [arch=amd64 signed-by=/usr/share/keyrings/docker-archive-keyring.gpg] https://download.docker.com/linux/debian $(lsb_release -cs) stable» | tee /etc/apt/sources.list.d/docker.list > /dev/null

パッケージリストを更新する必要があります。

# apt-get update

Dockerをインストールします。

# apt-get install docker-ce docker-ce-cli containerd.io

次のコマンドを実行すると、すべてが正しくインストールされていることを確認できます。

# docker run hello-world

挨拶が表示されれば、すべてうまくいきました。この記事の執筆時点では、次のバージョンがインストールされています。

# docker -v

Docker version 20.10.6, build 370c289

次に、docker-composeをインストールする必要があります。これを行うには、公式の手順を使用します:

https : //docs.docker.com/compose/install/

まず、docker-composeの最新リリースへのリンクを取得する必要があります。リリースのリストはここにあります:https : //github.com/docker/compose/releases

この記事の執筆時点では、最新バージョンは1.29.2でした。Linuxバージョンが必要なので、docker-compose-Linux-x86_64というファイルを選択します。リンクをコピーしましょう。次に、コンソールで次のコマンドを入力する必要があります(上記で受け取ったリンクを適切な場所に貼り付けます)。

# curl -L "< >" -o /usr/local/bin/docker-compose

私の場合、次のようになりました。

# curl -L «https://github.com/docker/compose/releases/download/1.29.2/docker-compose-Linux-x86_64» -o /usr/local/bin/docker-compose

コマンドを実行し、docker-composeバイナリをダウンロードします。

最後のステップは、実行権限を設定することです。これは、次のコマンドで実行できます。

# chmod +x /usr/local/bin/docker-compose

すべてがうまくいけば、インストールプロセスは終了し、docker-composeのバージョンを確認できます。私はそれをこのように手に入れました:

# docker-compose -v

docker-compose version 1.29.2, build 5becea4c

最後のステップは、ページングファイルを有効にすることです。メモリの量が少ない場合、それは間違いなく不要ではありません。4GBの

ファイルを作成します。

# fallocate -l 4G /swapfile

それに必要な権利を割り当てましょう:

# chmod 600 /swapfile

スワップファイルとして初期化しましょう:

# mkswap /swapfile

最後に、以下をアクティブにします。

# swapon /swapfile

freeコマンドを使用して、ページングファイルがシステムに表示されているかどうかを確認できます。私はそれをすべて手に入れました:

# free

total used free shared buff/cache available

Mem: 1010900 150500 143788 2892 716612 714916

Swap: 4194300 0 4194300

最後のステップが1つ残っています。再起動後もページングファイルをアクティブなままにするには、/ etc / fstabファイルに次の行を追加します。

/swapfile swap swap defaults 0 0

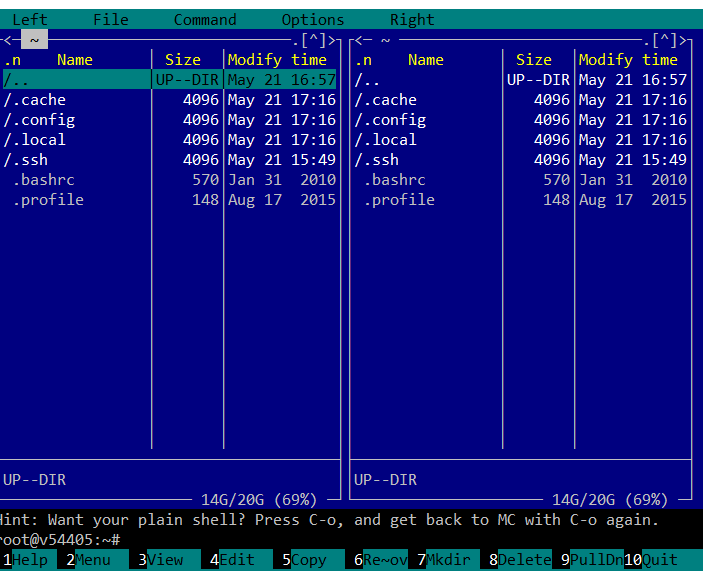

このようなタスクには、MidnightCommanderファイルマネージャーを使用するのが好きです。これは、クラシックなインターフェイスを備えたコンソールファイルマネージャーです。Norton Commander / FAR / TotalCommanderに出くわしたことがあれば、その使用方法を簡単に理解できます。次のコマンドでインストールできます。

# apt-get install mc

そして、コマンドで実行します

# mc

痛々しいほどおなじみの写真を見てみましょう。

次に、必要なファイルを見つけて編集します。

これで予備設定は完了です。次に進むことができます。

ポーテナー

最初に紹介したいツールはPortainerです。 Portainerは、Docker、Swarm、Kubernetes、およびAzureACIのコンテナー管理ツールです。 Portainerのドキュメントには、

「ユーザーがコマンドラインインターフェイスを使用したり、YAMLを記述したり、マニフェストを理解したりする必要がないため、Portainerを使用すると、アプリケーションのデプロイとトラブルシューティングが非常に簡単になり、誰でも実行できるようになります。」

私の目的では、Portainerは完璧です。彼のことをもっとよく知りましょう。ドキュメントhttps://documentation.portainer.io/v2.0/deploy/ceinstalldocker/によると、 これを行う最も簡単な方法は次のとおりです。

データを保存するためのボリュームを作成します。

# docker volume create portainer_data

これで、次のコマンドでPortainerを起動できます。

# docker run -d -p 8000:8000 -p 9000:9000 --name=portainer --restart=always -v /var/run/docker.sock:/var/run/docker.sock -v portainer_data:/data portainer/portainer-ce

Portainerを起動すると、次の場所で利用できるようになります。//<server ip>:9000 /

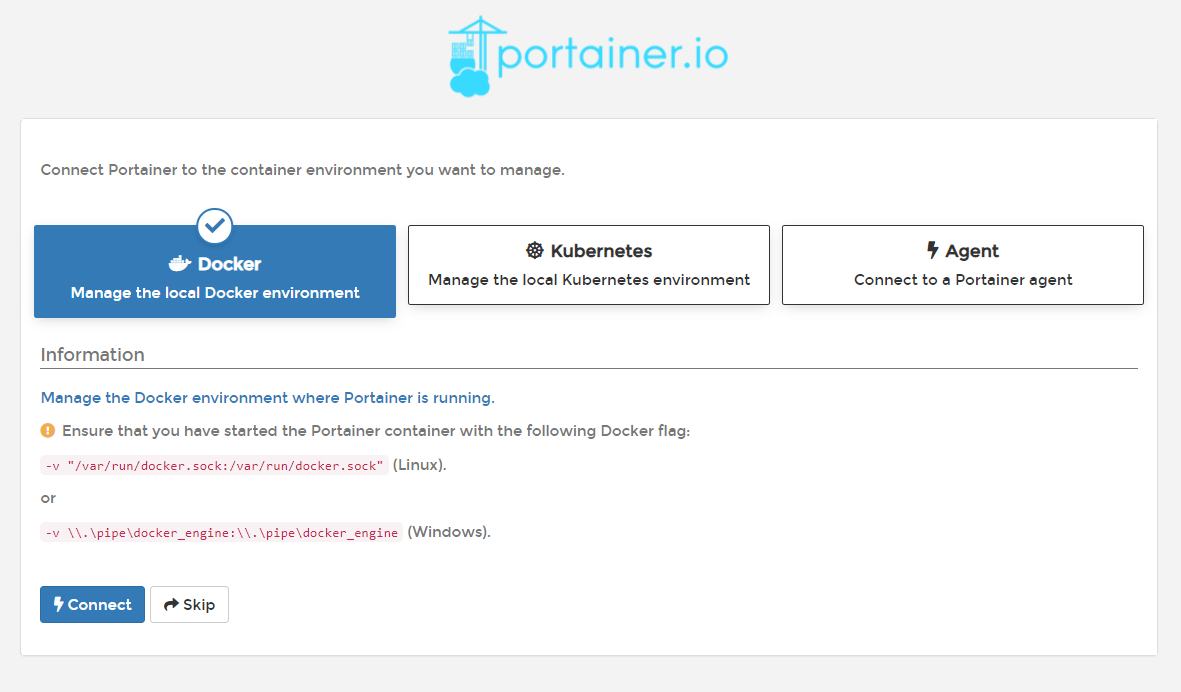

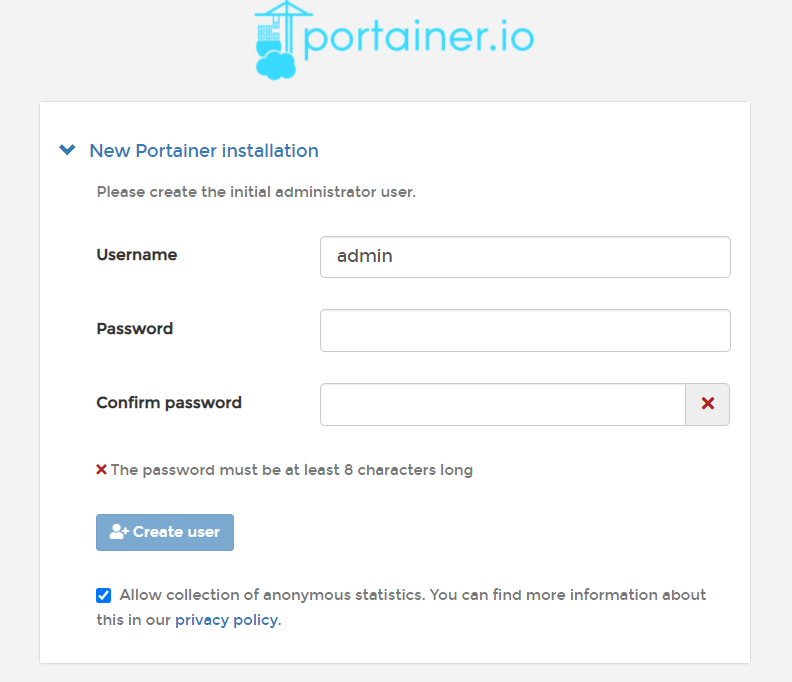

初めてPortainerを起動すると、管理者パスワードの指定を求められ、その後、接続方法を尋ねられます。環境:

ローカルのDockerに接続するオプションを選択した後、Portainerのホーム画面が表示されました。

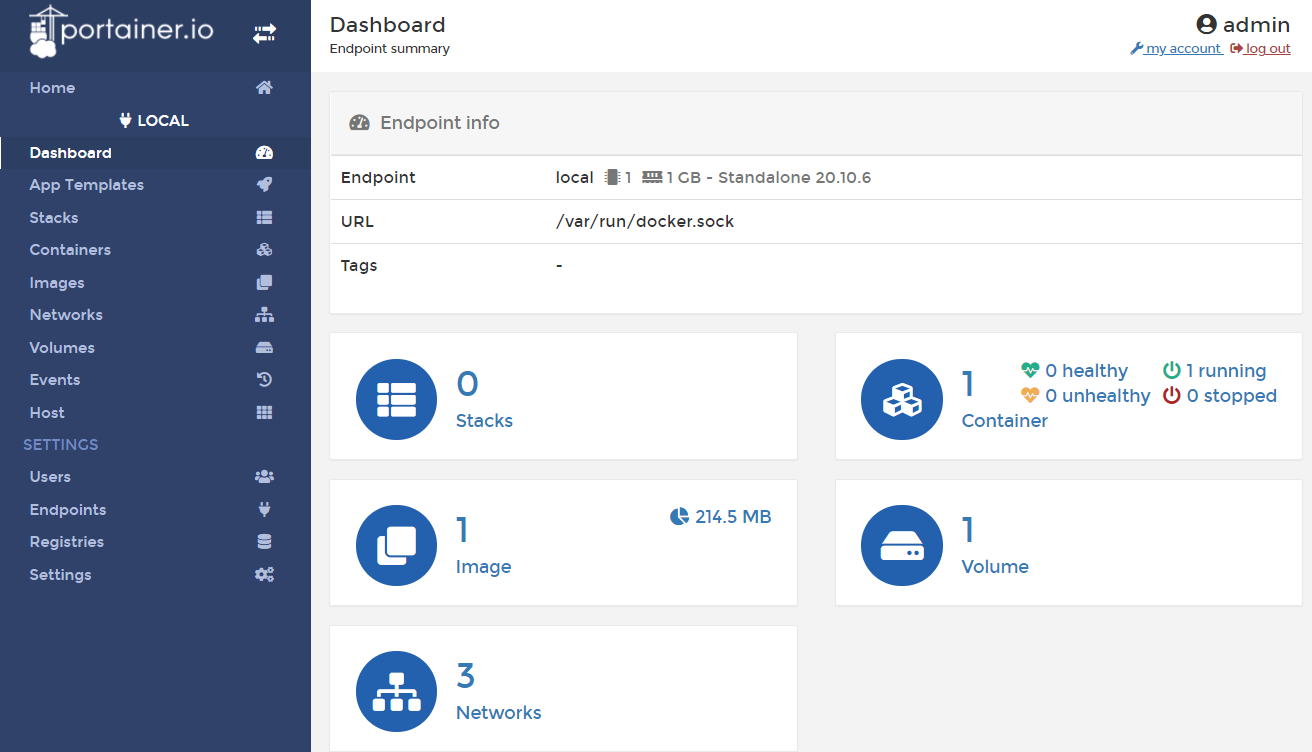

ご覧のとおり、ローカルエンドポイントが利用可能です。後で、必要に応じて他のノードへの接続を追加できます。

それに入ると、要約情報を含む便利なダッシュボードが表示されます。

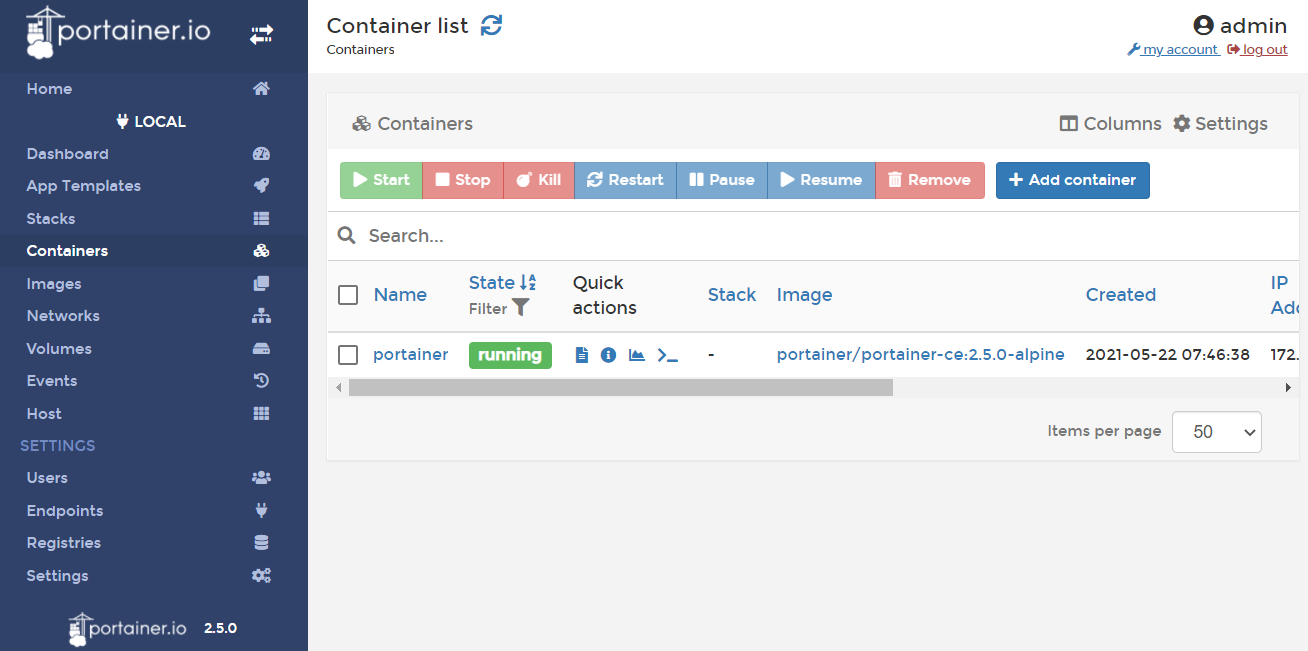

ここで、Dockerの動作のすべての側面を管理できます。コンテナに何があるか見てみましょう。

これまでのところ、1つのコンテナはPortainer自体です。このインターフェースは、コンテナーを表示および管理するのに非常に便利であり、新しいコンテナーを追加する機能もあります。残りのタブに目を通し、Portainerの便利で思慮深いインターフェースを確認できます。

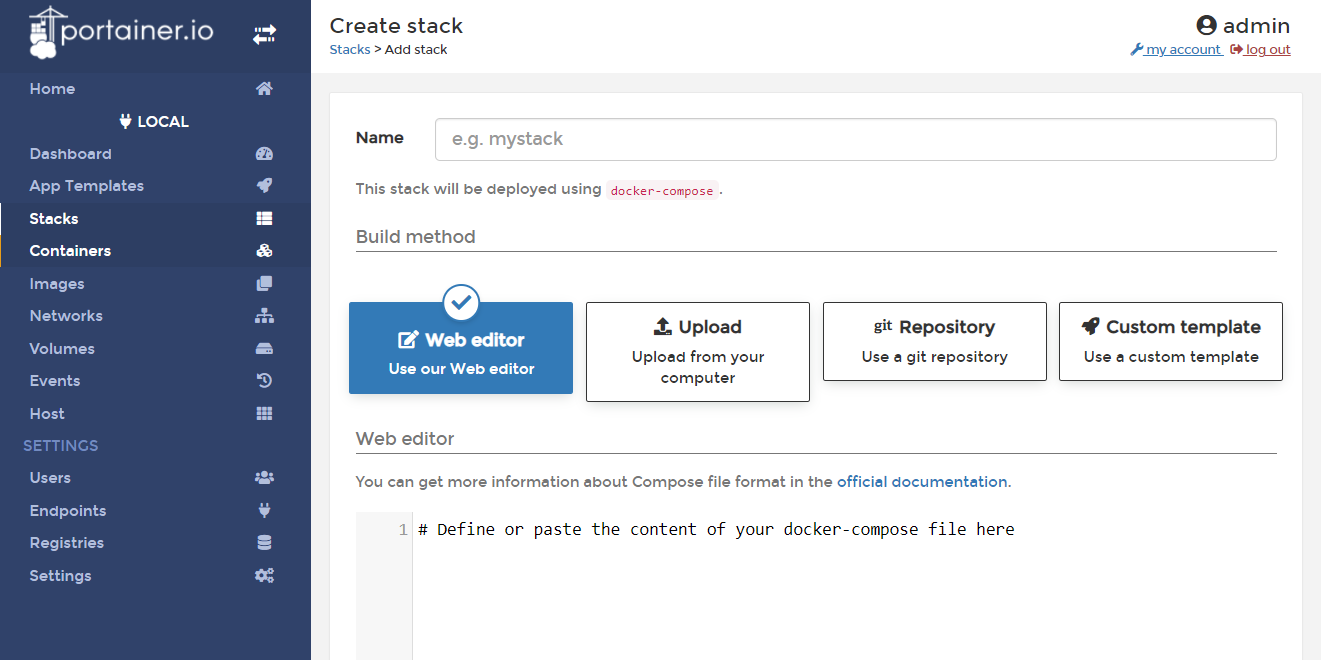

最も興味深いのは[スタック]タブです。スタックは、相互接続されたコンテナーのコレクションであり、一緒に実行および動作します。実際、これはDocker Composeと同じです。DockerComposeの構成は、docker-compose.ymlファイルで説明し、docker-composeupコマンドで実行します。

Portainerを使用すると、組み込みのエディターでの編集からgithubからのダウンロードまで、さまざまな方法でシステムにスタックを追加できます。

docker-compose形式は、スタックを定義するために使用されます。これは、ここで内部的に機能するものです。この機能を使用すると、コンテナから必要なインフラストラクチャを構築するのが最も便利です。

この時点で、私は今のところ、ポーターの能力を研究することから逸脱することを提案します。これが深刻なツールであることはすでに見てきたと思います。そのおかげで、DockerCLIの使用をほぼ完全に放棄することができます。それでは、このVPSで結果として得たいものを簡単に見てみましょう。

私は定期的に「速い」プロジェクトを開発する必要があります。これは私が深い研究を必要としないプロジェクトと呼んでいるものです。これらは、実験、小さなサイト、ボット、情報コレクターなどです。 CI / CDチェーンの構築を必要としないもの。そのようなアプリケーションを、それらが機能する場所で開発およびデバッグすることは、私にとって非常に便利です。また、開発環境が整った状態で職場を離れていることがよくありますが、これらのプロジェクトで何かがうまくいかなくなった場合は、すぐに状況を把握して問題を解決したいと思います。または、ブラウザとインターネットアクセス以外に何もない場合でも、任意のコンピュータから1分間自由にプロジェクトに取り組むことができます。

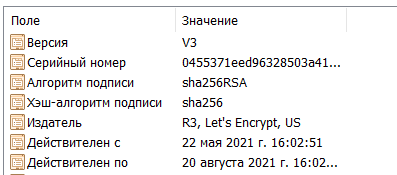

アクセスを容易にするために、購入したドメイン名を持っています。たとえば、portainerがportainer.example.comで利用できるように、さまざまなツールの第3レベルドメインを構成したいと思います。また、すべてがhttpsを介して機能するようにしたいので、SSL証明書をわざわざ購入しないようにするには、Let'sEncryptを使用します。もう1つの要件は、公的にアクセス可能であると想定されていないすべてのものが認証によって閉じられることです。

これらすべてを実装するために、次の優れたツールを理解しましょう。それ…

Traefik

Traefikは、コンテナ処理用に調整されたリバースプロキシサーバーです。次の機能は私にとって重要です。

- オンザフライの構成更新

- 構成プロバイダーとしてのDockerサポート

- 箱から出して暗号化しましょう

portainerでtraefikを実行するには、portainerのドキュメントで提供されているdocker-compose.ymlの例を使用します:https://documentation.portainer.io/v2.0/ad/traefik/rp-traefik/

version: «3.9»

services:

traefik:

container_name: traefik

image: «traefik:latest»

container_name: traefik

command:

- «--entrypoints.web.address=:80»

- «--entrypoints.websecure.address=:443»

- «--providers.docker=true»

- «--providers.docker.exposedbydefault=false»

- «--log.level=ERROR»

- «--certificatesresolvers.leresolver.acme.httpchallenge=true»

- «--certificatesresolvers.leresolver.acme.email=user@mymail.com»

- «--certificatesresolvers.leresolver.acme.storage=./acme.json»

- «--certificatesresolvers.leresolver.acme.httpchallenge.entrypoint=web»

- «--entrypoints.web.http.redirections.entryPoint.to=websecure»

- «--entrypoints.web.http.redirections.entryPoint.scheme=https»

- «--metrics.prometheus=true»

ports:

- «80:80»

- «443:443»

volumes:

- «/var/run/docker.sock:/var/run/docker.sock:ro»

- «./acme.json:/acme.json»

networks:

- intranet

labels:

- «traefik.http.routers.http-catchall.rule=hostregexp(`{host:.+}`)»

- «traefik.http.routers.http-catchall.entrypoints=web»

- «traefik.http.routers.http-catchall.middlewares=redirect-to-https»

- «traefik.http.middlewares.redirect-to-https.redirectscheme.scheme=https»

portainer:

image: portainer/portainer-ce:2.5.0-alpine

container_name: portainer

command: -H unix:///var/run/docker.sock

restart: always

volumes:

- /var/run/docker.sock:/var/run/docker.sock

- portainer_data:/data

networks:

- intranet

labels:

- «traefik.enable=true»

- «traefik.http.routers.frontend.rule=Host(`portainer.example.com`)»

- «traefik.http.routers.frontend.entrypoints=websecure»

- «traefik.http.services.frontend.loadbalancer.server.port=9000»

- «traefik.http.routers.frontend.service=frontend»

- «traefik.http.routers.frontend.tls.certresolver=leresolver»

volumes:

portainer_data:

networks:

intranet:

name: intranet

Let's Encrypt証明書を取得するプロセスを成功させるには、開始する前にDNSレコードが正しく構成されていることを確認する必要があります。私はこれらの目的でcloudflareを使用しており、その中で構成は次のようになります。

「コンテンツ」列には、VPSのアドレスが含まれている必要があります。

ここで、結果のdocker-compose.ymlをサーバーにコピーする場合は、次のコマンドを実行します。

# docker-compose up -d

次に、portainer.example.comで起動した後 、次の画像が表示されます。

さらに、Let'sEncrypt証明書によってすでに保護されています。

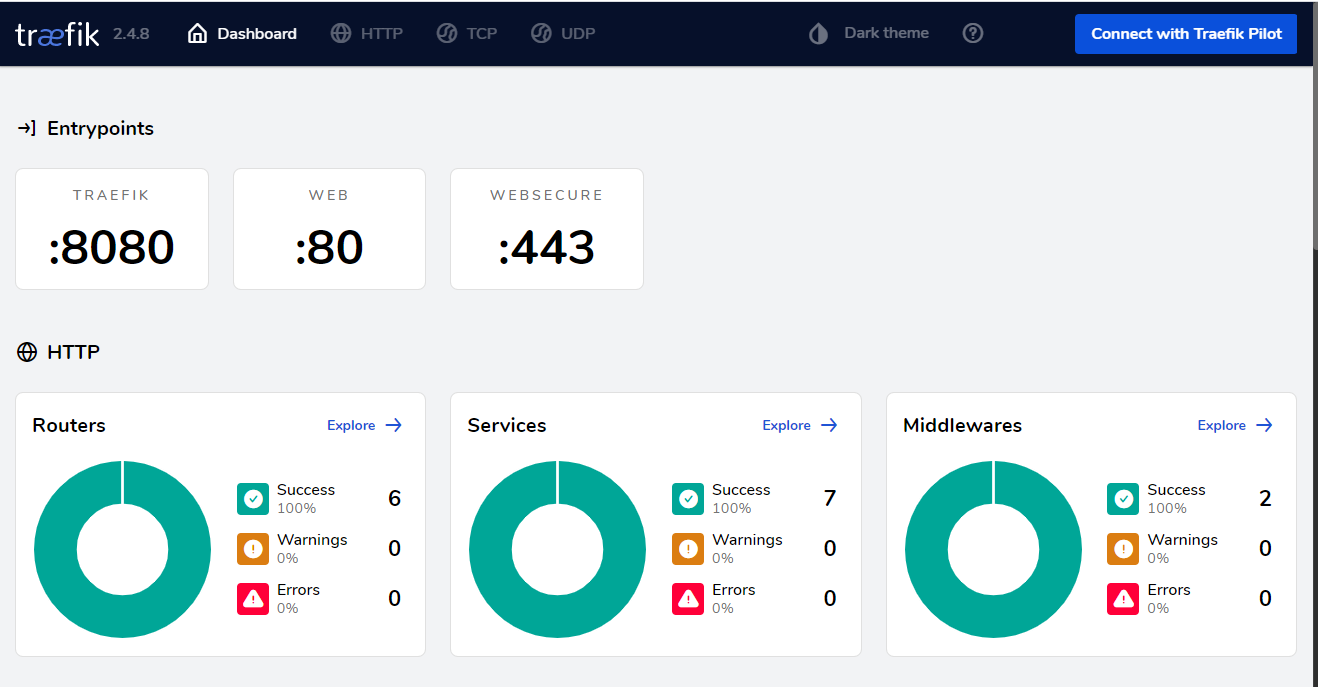

Traefikには、構成設定が正しく適用されているかどうかを理解するのに役立つ非常に便利なダッシュボードがあります。これをアクティブにするには、docker-compose.ymlに次の行を追加する必要があります。

services:

traefik:

...

command:

...

- «--api.dashboard=true»

labels:

...

- «traefik.enable=true»

- «traefik.http.routers.traefik.entrypoints=websecure»

- «traefik.http.routers.traefik.rule=Host(`traefik.example.com`)»

- «traefik.http.routers.traefik.tls=true»

- «traefik.http.routers.traefik.service=api@internal»

- «traefik.http.routers.traefik.tls.certresolver=leresolver»

- «traefik.http.services.traefik.loadbalancer.server.port=8080»

また、DNS設定に第3レベルドメインtraefik.example.comを追加する必要があります。これは、portainerのドメインが以前に追加された方法との類推によって行うことができます。traefik.example.comで設定を適用する と、ダッシュボードが表示されます。

ご覧のとおり、Traefikは優れたツールであることが証明されています。Dockerと緊密に連携し、動的な構成機能により、ルーティング設定のための構成ファイルの使用を完全に放棄できます。代わりに、必要なすべてのパラメーターをカスタムサービスのラベルとして書き込むだけなので、すべての設定が1か所にまとめられます。

ここで、基本的なサービスのセットアップから少し離れて、システムに開発環境を追加することを提案します。そうなる…

Visual Studio Code Server

私にとって、開発環境またはIDEは常に非常に深刻なものでした。開発者のマシンにインストールされる強力なソフトウェアパッケージは、数ギガバイトのディスクスペースとRAMを消費します。私が長年使用していて、Microsoftテクノロジスタックを使用する場合はこれが最良の選択であると今でも信じているそのようなIDEの例は、MicrosoftVisualStudioです。 Node.jsを学び始めたとき、VSCodeを発見しました。関連する名前にもかかわらず、それは完全に異なるIDEであり、完全に異なる概念と機能を備えています。 VSCodeがChromeエンジンを使用してインターフェースを表示するという事実により、VSCode自体を離すことができます。このアーキテクチャのおかげで、VPS上で実行できるVisual Studio Code Serverが誕生しましたが、VSCodeインターフェイスにはブラウザーからアクセスできます。いいえ、これは別のオンラインコードエディタではありません。これは、すべての優れた機能を備えた本格的なVSCodeIDEです。

VSCode ServerをVPSに追加するには、Portainerで新しいスタックを作成し、それをcode-serverと呼び、そこに次の構成を追加します。

version: «3.9»

volumes:

codeserverdata:

codeappdir:

networks:

intranet:

external: true

services:

code-server:

image: ghcr.io/linuxserver/code-server

container_name: code-server

environment:

- PUID=1000

- PGID=1000

- TZ=Europe/London

# — PASSWORD=password #optional

- SUDO_PASSWORD=password #optional

- PROXY_DOMAIN=code.example.com

volumes:

- codeserverdata:/config

- codeappdir:/app

extra_hosts:

host.docker.internal: host-gateway

restart: always

networks:

- intranet

labels:

- «traefik.enable=true»

- «traefik.http.routers.code.rule=Host(`code.example.com`)»

- «traefik.http.routers.code.tls=true»

- «traefik.http.routers.code.tls.certresolver=leresolver»

また、開始する前に、第3レベルのドメインcode.example.comをDNSレコードに追加することを忘れないでください。次に、[スタックの展開]ボタンをクリックするだけです。

プロセスの終了後、新しいスタックがportainerに表示され、 code.example.comにアクセスすると、次の画像が表示されます(すぐにダークテーマをオンにしました)。

ここでは、デスクトップバージョンのVSCodeと同じ方法で開発できます。概して、私が遭遇した唯一の違いは、いくつかのキーボードショートカットのデフォルトのバインディングの違いですが、使用する過程ですぐにそれに慣れます。

便宜上、/ appディレクトリにマウントしたボリュームをコードサーバーコンテナに接続したので、そこのリポジトリからプロジェクトを作成または複製することをお勧めします。そうすれば、コンテナを再作成してもデータが失われることはありません。 -作成した。

このイメージにはすでにNode.jsがインストールされているので、何もする必要はなく、すぐにプロジェクトの作業を開始できます。作業で他のYPが必要な場合は、このイメージの作成者が、さまざまなプラットフォームのサポートを追加できるようにするmodのカタログを維持していることに注意してください。それらの使用方法については、Docker Hubのイメージの説明を参照して

ください。公式のモッドのリストは、次の場所にあります。mods.linuxserver.io / ?mod = code-serversudoパスワードはコンテナ設定..。デモンストレーションのために、単純なままにしましたが、実際には、複雑にするか、パスワードをクリアテキストで保存しないようにSUDO_PASSWORD_HASHプロパティを使用することをお勧めします。あなたはここの画像の説明でこれを行う方法を読むことができます: hub.docker.com/r/linuxserver/code-server。

おそらくすでにお気づきかもしれませんが、現時点ではコードサーバーへのアクセスはまったく保護されておらず、code.example.comにアクセスするすべての人がアクセスできるようになります。これは非常に悪いオプションです。画像設定でパスワードアクセスを有効にすることはできますが、サーバー上にあるすべてのリソースにアクセスするために1回のログインが必要です。これを行うために、私は次のツールに精通することを提案します。そうなる…

KeyCloak

KeyCloakは、シングルサインオンテクノロジーを使用して分散システムへのアクセスを整理するための最新のツールです。実際、これは私が見つけたような強力な機能を備えた唯一の無料ツールです。あなたが価値のある代替案を知っているなら、コメントにそれについて書くことを忘れないでください。

これをシステムに追加するために、portainerでauthという新しいスタックを作成し、次の構成を追加しました。

version: '3.9'

networks:

intranet:

external: true

services:

keycloak:

image: jboss/keycloak

container_name: keycloak

restart: always

networks:

- intranet

environment:

KEYCLOAK_PASSWORD: password

PROXY_ADDRESS_FORWARDING: «true»

labels:

- «traefik.enable=true»

- «traefik.http.routers.keycloak.rule=Host(`auth.yourdomain.com`)»

- «traefik.http.routers.keycloak.tls=true»

- «traefik.http.routers.keycloak.tls.certresolver=leresolver»

配備スタック]ボタンをクリックした後、KeyCloakはで利用できるようになります auth.example.com。そこに行くと、KeyCloakのウェルカムウィンドウが表示されます。

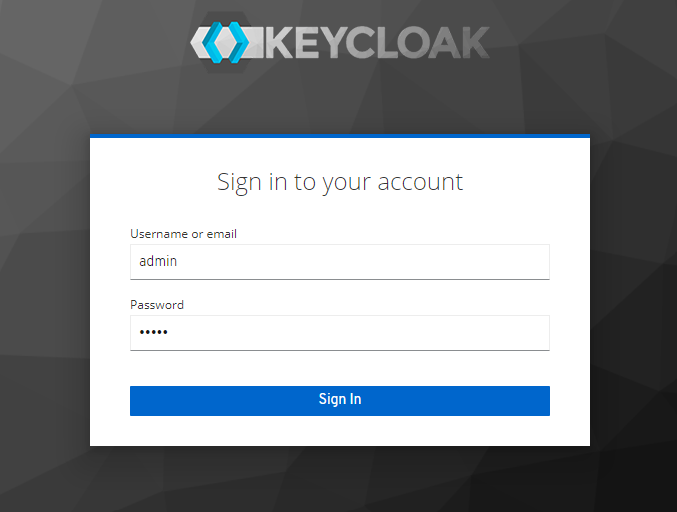

管理コンソールに移動しましょう:

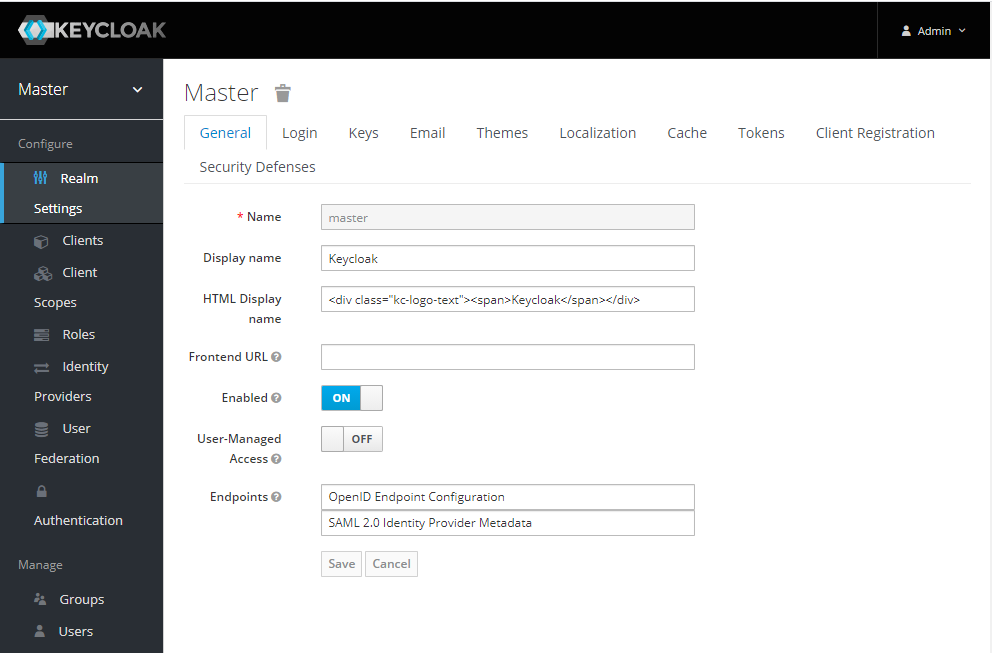

ユーザー名はadminになり、初期パスワードはKEYCLOAK_PASSWORD環境変数のスタック構成で設定したものです。ログイン後、KeyCloak管理パネルが表示されます。

Docker用のKeyCloakの初期構成に関する推奨事項は、公式ドキュメント www.keycloak.org/getting-started/getting-started-dockerにあります。

つまり、新しいカスタムレルムを作成し、その中にユーザーを作成して、新しいクライアントを追加する必要があります。

クライアントの場合、アクセスタイプ:機密を設定し、ドメインを有効なリダイレクトURIに追加する必要があります。 これらは「https://traefik.example.com/*」および「 code.example.com *」です。

Access Type:confidentialをインストールすると、[クレデンシャル]タブが表示され、シークレットを取得できます。後で設定するときに役立ちます。

これで、KeyCloakのセットアップはこれで終わりです。今、私たちはTraefikと友達を作る必要があります。認証されていないユーザーがcode.example.comとtraefik.example.comにアクセスするのを防ぎたいことをお知らせします。これらの目的のために、traefikにはForwardAuthミドルウェアがあり、外部サービスを介して認証を整理できます。 KeyCloakの相互作用を確実にするために、中間サービスが必要です。github.com/ thomseddon / traefik-forward-authを使用し ます。 Docker Hubでイメージとしても利用できるため、次のサービスを使用して、Portainerの認証スタック構成を追加します。

traefik-forward-auth:

image: thomseddon/traefik-forward-auth

container_name: traefik-forward-auth

environment:

- DEFAULT_PROVIDER=oidc

- PROVIDERS_OIDC_ISSUER_URL=https://auth.example.com/auth/realms/example

- PROVIDERS_OIDC_CLIENT_ID=traefik

- PROVIDERS_OIDC_CLIENT_SECRET=d7fb86f0-71a9-44f7-ab04-967f086cd89e

- SECRET=something-random

- LOG_LEVEL=debug

labels:

- «traefik.enable=true»

- «traefik.http.middlewares.traefik-forward-auth.forwardauth.address=http://traefik-forward-auth:4181»

- «traefik.http.middlewares.traefik-forward-auth.forwardauth.authResponseHeaders=X-Forwarded-User»

- «traefik.http.services.traefik-forward-auth.loadbalancer.server.port=4181»

restart: always

ここで、PROVIDERS_OIDC_ISSUER_URL変数には、Keycloakで以前に作成したレルムへのパスが含まれ、PROVIDERS_OIDC_CLIENT_IDには、このレルムで以前に作成したクライアントの名前が含まれ、PROVIDERS_OIDC_CLIENT_SECRETはこのクライアントの[資格情報]タブから取得されます。SECRET変数では、ランダムな文字列を入力する必要があります。

ここで、Traefikが提供するサービス、ルーティングを閉じるには、ラベルに次の行を追加するだけで十分です。

- "traefik.http.routers.< >.middlewares=traefik-forward-auth"

まず、認証を使用してコードサーバーを閉じることにしました。そのために、スタックに移動して構成を追加しました。結果は次のようになります(簡潔にするために、ラベルのセクションのみを引用します)。

labels:

- «traefik.enable=true»

- «traefik.http.routers.code.rule=Host(`code.example.com`)»

- «traefik.http.routers.code.tls=true»

- «traefik.http.routers.code.tls.certresolver=leresolver»

- «traefik.http.routers.code.middlewares=traefik-forward-auth»

[スタックの更新]ボタンをクリックして、code.example.comにアクセスしてみてください。すべてが正しく行われると、ログインウィンドウが表示されます。

正しいユーザー名とパスワード(以前にKeyCloakで構成したもの)を入力した後、コードサーバーインターフェイスに入りました。すべてが機能しています!

同様に、私は詮索好きな目からtraefikダッシュボードを閉じました。これを行うには、コンソールに移動し(Portainerは、彼が作成したのではないスタックの構成を変更できませんが、コンソールからTraefikを起動しました)、同様にdocker-compose.ymlを編集する必要がありました。

labels:

- «traefik.http.routers.http-catchall.rule=hostregexp(`{host:.+}`)»

- «traefik.http.routers.http-catchall.entrypoints=web»

- «traefik.http.routers.http-catchall.middlewares=redirect-to-https»

- «traefik.http.middlewares.redirect-to-https.redirectscheme.scheme=https»

- «traefik.enable=true»

- «traefik.http.routers.traefik.entrypoints=websecure»

- «traefik.http.routers.traefik.rule=Host(`traefik.example.com`)»

- «traefik.http.routers.traefik.tls=true»

- «traefik.http.routers.traefik.service=api@internal»

- «traefik.http.routers.traefik.tls.certresolver=leresolver»

- «traefik.http.routers.traefik.middlewares=traefik-forward-auth»

- «traefik.http.services.traefik.loadbalancer.server.port=8080»

確認するために、traefik.example.comにアクセスしました。すべてが正常に機能することを確認するために、シークレットモードでブラウザウィンドウを開く必要がありました。そうしないと、以前にコードサーバーにアクセスするためにログインしていたため、KeyCloakが認証されたため、システムは私を認識し、パスワードを要求しませんでした。私は自動的に。

したがって、KeyCloakとTraefikを組み合わせて使用することで、システムの機密要素を不正アクセスから保護することができました。このアプローチの利点は、独自の認証メカニズムがない場合でもこれを実行できることです。もちろん、欠点もあります。KeyCloakは非常に重く、多くのリソース、主にメモリを消費します。機能の観点からは、これは明らかにやり過ぎです。おそらく、KeyCloakでできることのほとんどは必要ありません。または、クラウドサービスを使用することもできます。たとえば、traefik-forward-authにはGoogleOAuthサポートが組み込まれています。

結論

この記事では、一連のツールについて説明しました。これらのツールを併用することで、多くのITスペシャリストの業務で今日発生するさまざまなタスクを大幅に簡素化および自動化できます。次のような設定:

- ドメイン名接続

- TLS構成

- 証明書の取得とインストール

- 認証

サービス構成で数行で実行されます。

もちろん、セットアップ時にはコンソールから多くのことをしなければなりませんでしたが、将来的には、日常の使用で、構築されたシステムによって使用量を減らすことができ、間違いなく私にとってプラスになります。

私がこの記事を書いているとき、主な難しさはすべての必要な情報を一緒に集めることでした。ドキュメントの多くのことは明らかではなく、システムを必要に応じて機能させるために、githubのさまざまな問題の問題の解決策とstackoverflowからの質問を探す必要がありました。したがって、私はいくつかの点をより詳細に強調するように努めました。私の研究が、説明されている製品を誰かがよりよく理解するのに役立つことを願っています。

また、コメントでの建設的な批判や、ここで実装しようとしたことをより良く行う方法についてのアイデアを心から楽しみにしています。たとえば、KeyCloakに代わる軽量の代替品を見つけたいと思っています。これは、この種のタスクではやや重いためです。

便宜上、構成ファイルを次のリポジトリに配置しました:https : //github.com/debagger/vps-docker-workspace

ご清聴ありがとうございました!

Macleodのクラウドサーバー は高速で安全です。

上記のリンクを使用するか、バナーをクリックして登録すると、任意の構成のサーバーをレンタルした最初の月が10%割引になります。